漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117457

漏洞标题:vivo任意账号登陆可漏洞用户的个人信息及利用他人V币兑换商品(可通过手机寻回查看备份数据)

相关厂商:vivo智能手机

漏洞作者: 高小厨

提交时间:2015-06-02 16:21

修复时间:2015-07-20 17:32

公开时间:2015-07-20 17:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-02: 细节已通知厂商并且等待厂商处理中

2015-06-05: 厂商已经确认,细节仅向厂商公开

2015-06-15: 细节向核心白帽子及相关领域专家公开

2015-06-25: 细节向普通白帽子公开

2015-07-05: 细节向实习白帽子公开

2015-07-20: 细节向公众公开

简要描述:

听说冠希老师换电话了,听说是vivo呢

听说他的手机里的照片很爆料,听说XXX也在里边呢

其实呢,这都是借口,由于vivo的账户体系问题,我们不仅可以登录任意账户,还可以通过手机寻回功能查看任意账户的备份数据

详细说明:

方法一:

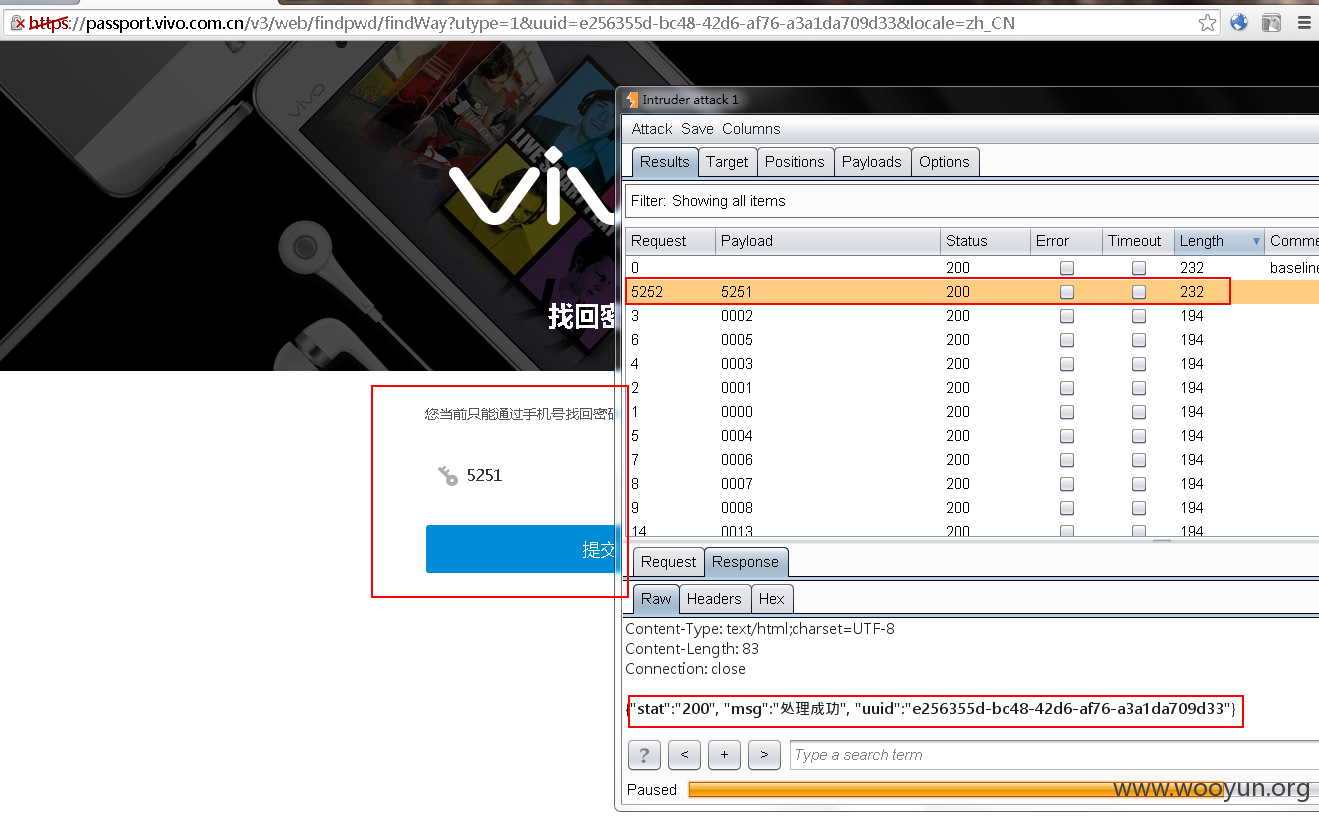

由于未对用户验证码次数作限制,且验证码为4位,可暴力破解短信短信验证码。

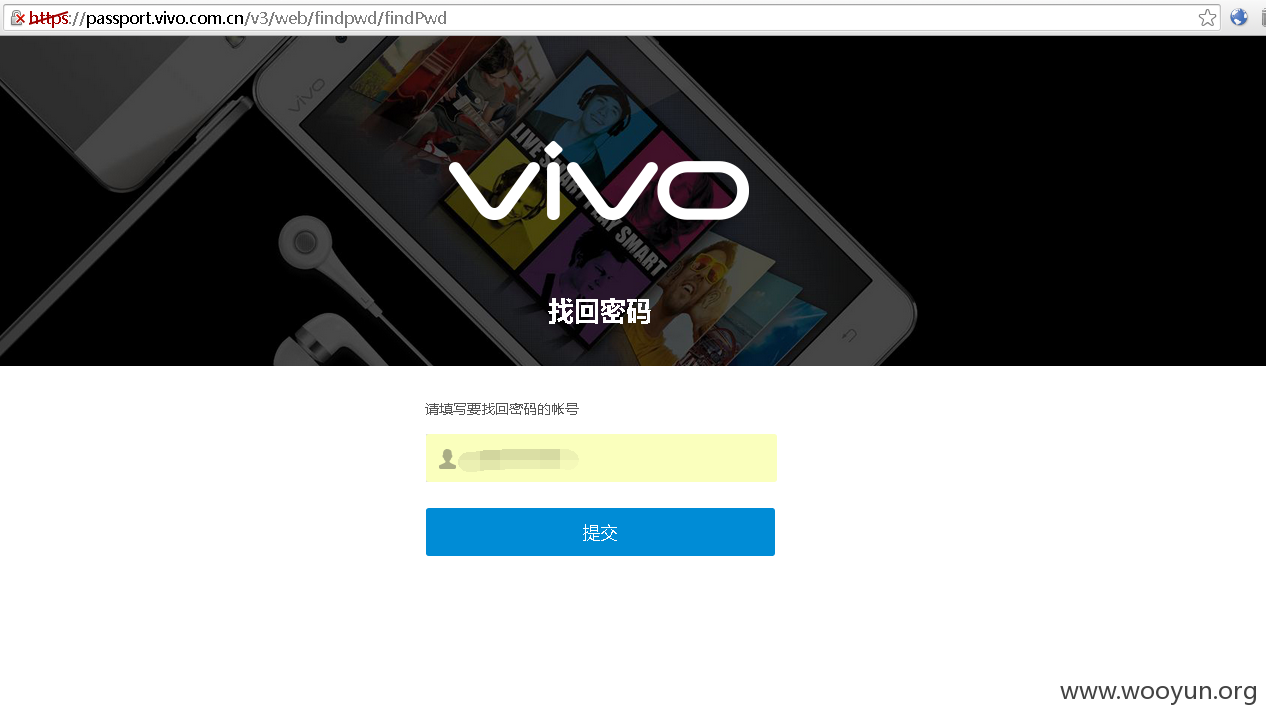

1、在忘记密码处,输入所要重置的手机账号,如果该账号未注册,会提示该账号未注册。

2、进入下一步,获取验证码,暴力破解之,得到正确的验证码。

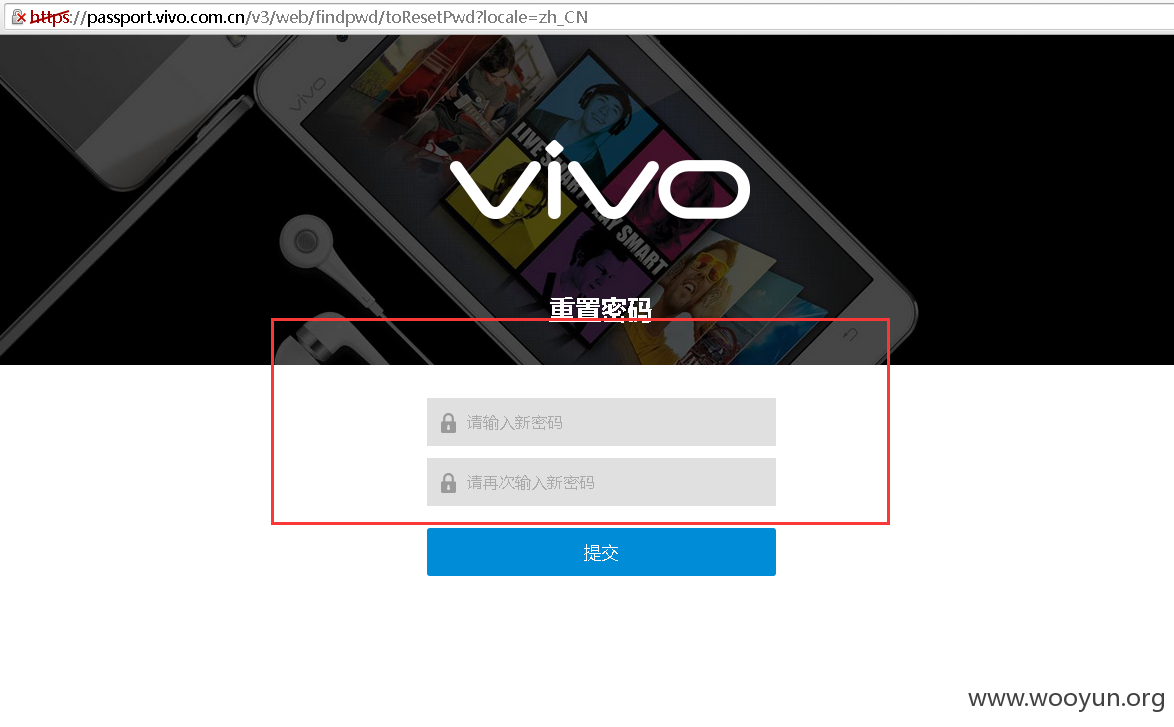

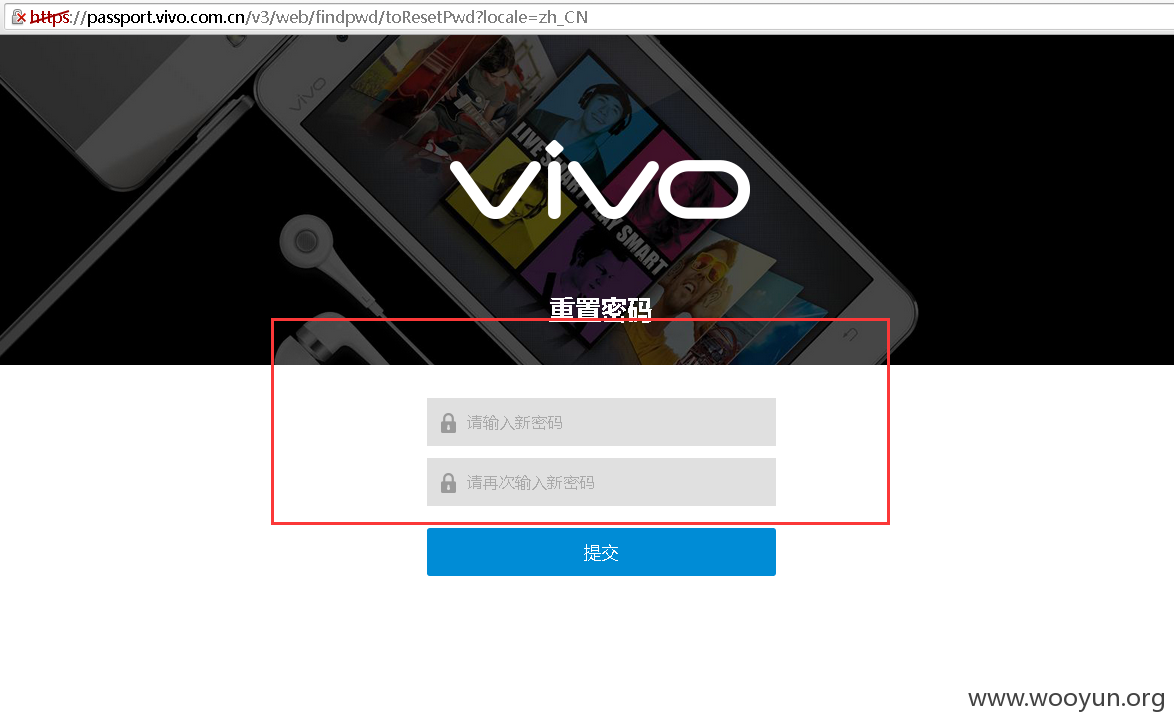

3、输入上步验证码,进入重置密码页面,输入密码。

4.重置成功。

方法二:

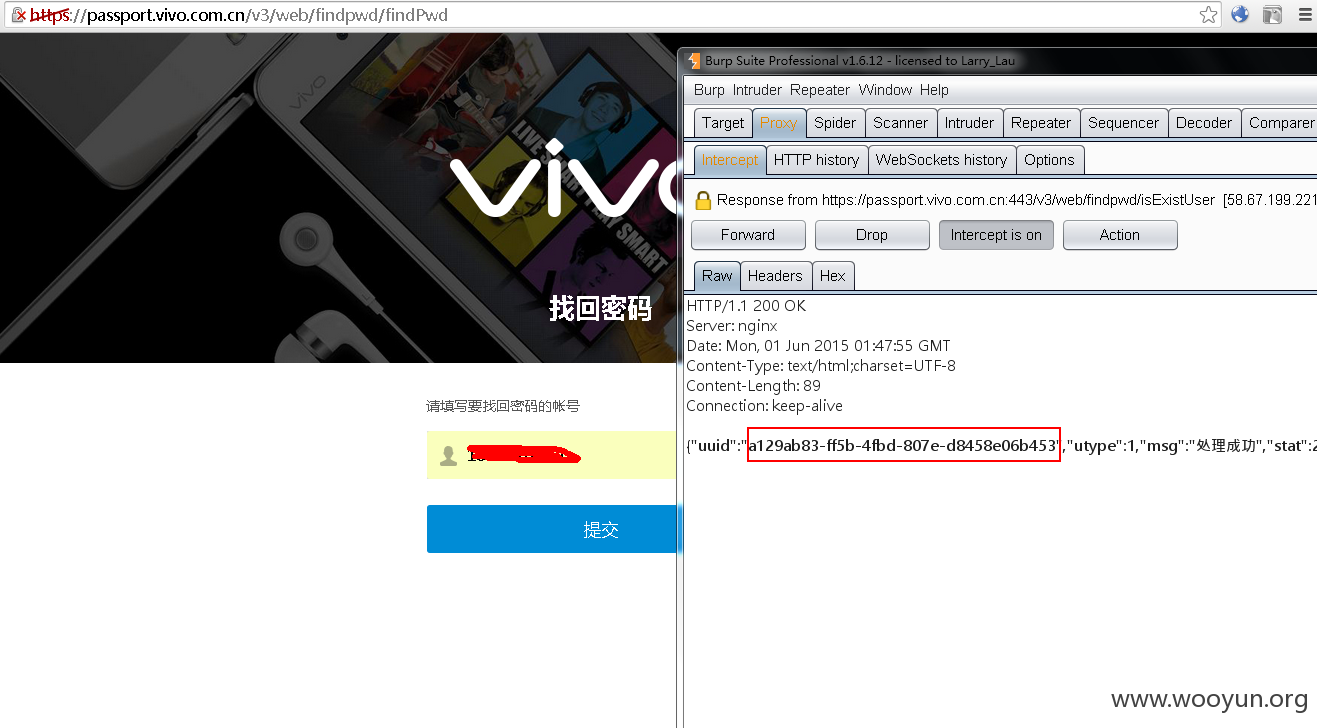

1.在忘记密码处,输入所要重置的账号,获取账号的uuid.

2.在发验证码处,不用获取验证码,随意输入一个验证码,截取返回包,更改为以下的数据包,uuid为所要修改账号的uuid.

3.下一步,跳到重置输入密码界面,输入密码,密码重置成功。

漏洞证明:

方法一:

由于未对用户验证码次数作限制,且验证码为4位,可暴力破解短信短信验证码。

1、在忘记密码处,输入所要重置的手机账号,如果该账号未注册,会提示该账号未注册。

2、进入下一步,获取验证码,暴力破解之,得到正确的验证码。

3、输入上步验证码,进入重置密码页面,输入密码。

4.重置成功。

漏洞证明:

方法二:

1.在忘记密码处,输入所要重置的账号,获取账号的uuid.

2.在发验证码处,不用获取验证码,随意输入一个验证码,截取返回包,更改为以下的数据包,uuid为所要修改账号的uuid.

3.下一步,跳到重置输入密码界面,输入密码,密码重置成功。

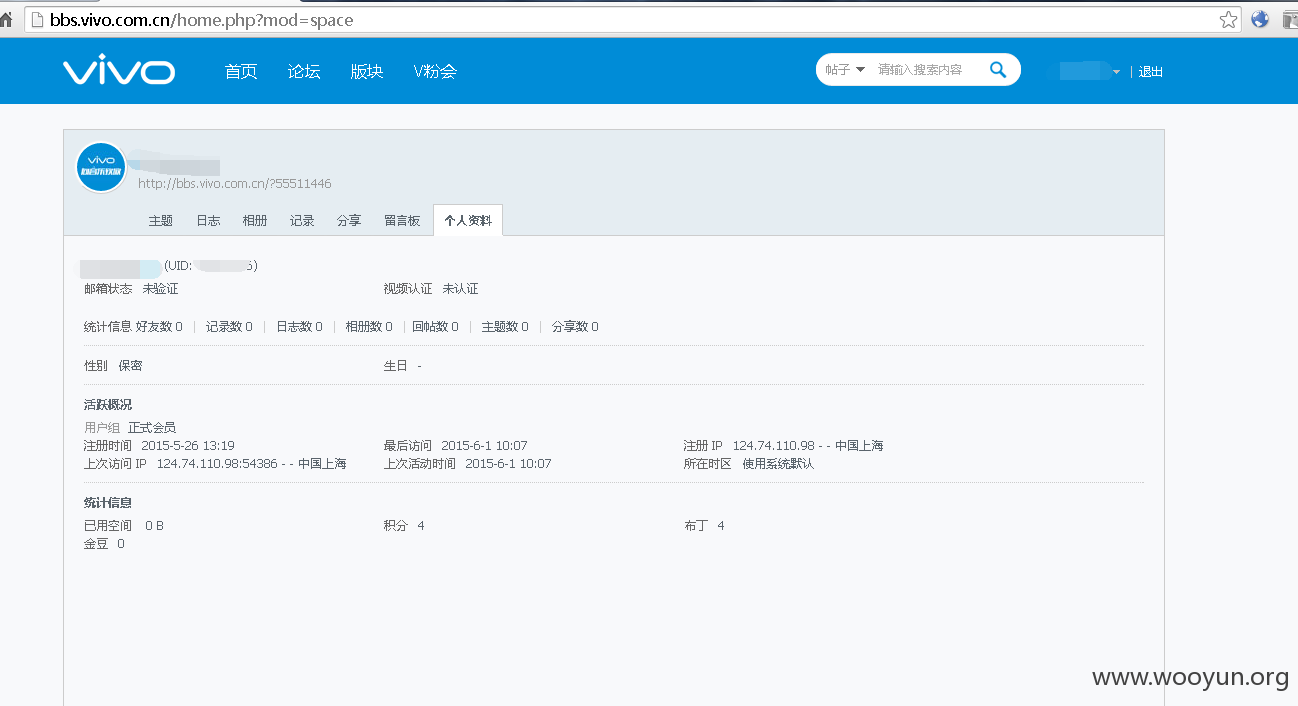

4.提交,重置密码成功。

漏洞证明:

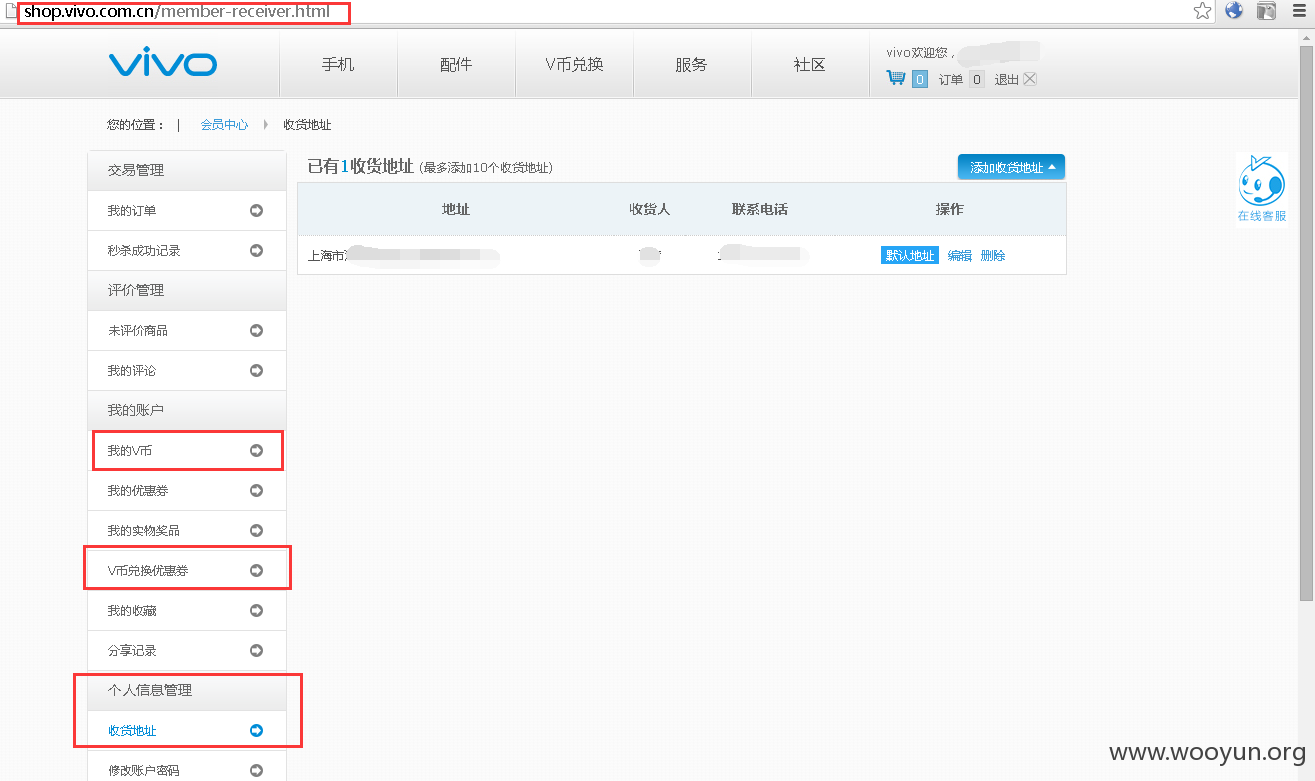

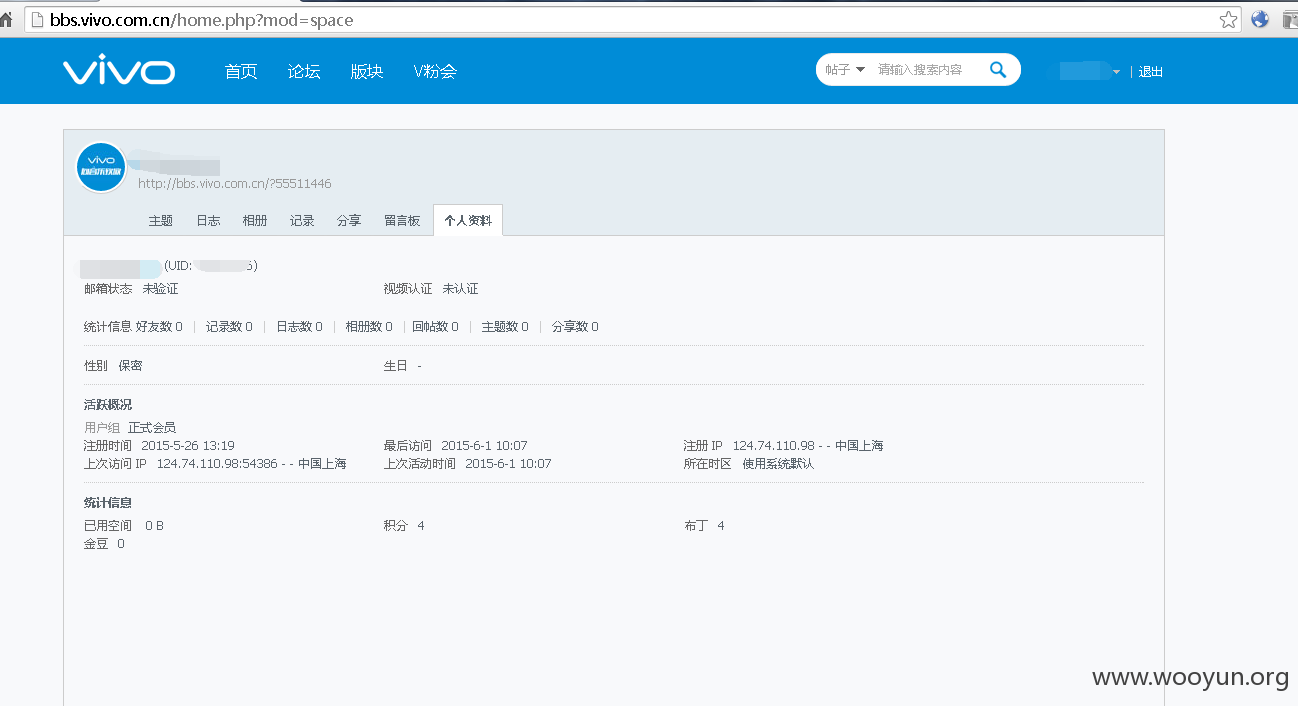

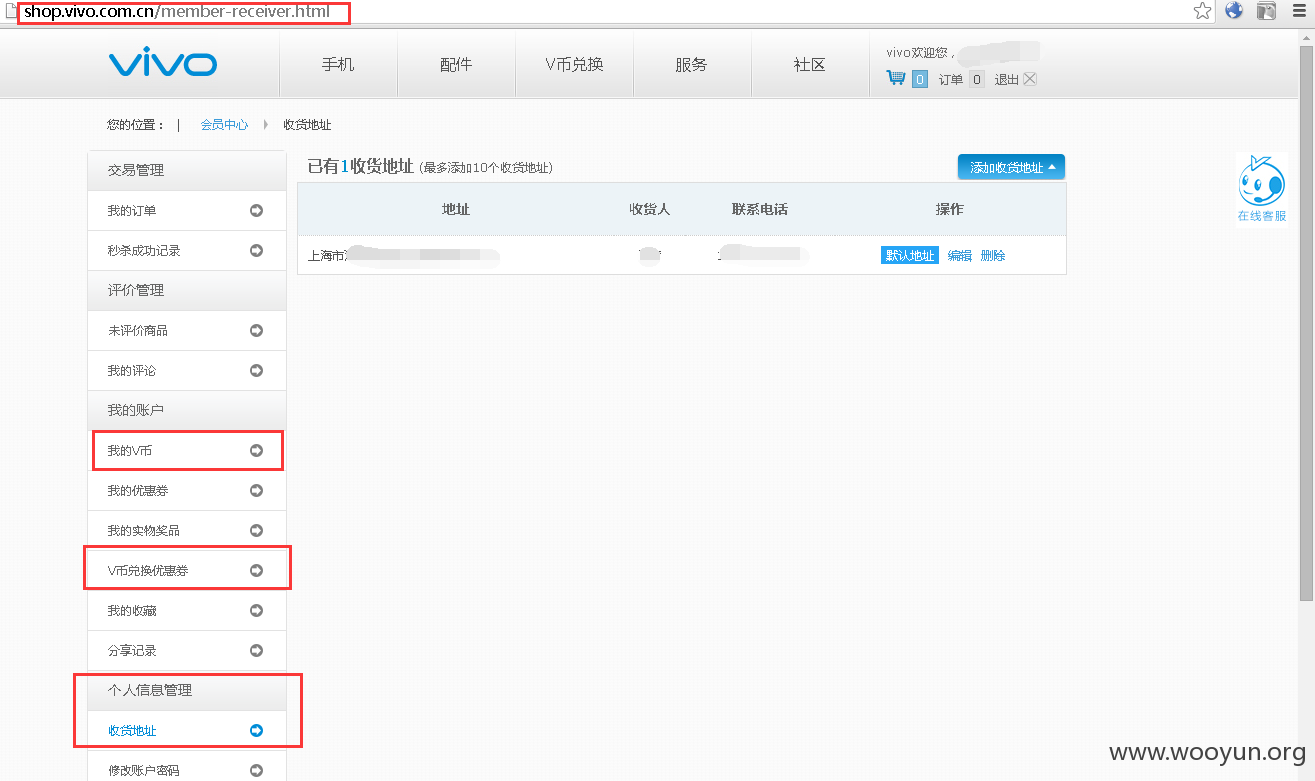

可以利用脚本批量获取用户的收获地址,姓名、手机号等信息,可以恶意登陆用户账号,利用用户的V币兑换商品。

手机备份那个我就不试了,因为太没有节操了,只是建议不要使用同一账户体系,真的不想再看到下一个冠希哥

修复方案:

至今还用诺基亚砖头,希望得到一台vivo手机

版权声明:转载请注明来源 高小厨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-06-05 17:31

厂商回复:

非常感谢,已在加紧处理。

最新状态:

暂无