漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-093229

漏洞标题:腾讯某通用插件储存XSS(可影响几百个分站)

相关厂商:腾讯

漏洞作者: px1624

提交时间:2015-01-21 20:01

修复时间:2015-04-21 20:02

公开时间:2015-04-21 20:02

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 细节已通知厂商并且等待厂商处理中

2015-01-22: 厂商已经确认,细节仅向厂商公开

2015-01-25: 细节向第三方安全合作伙伴开放

2015-03-18: 细节向核心白帽子及相关领域专家公开

2015-03-28: 细节向普通白帽子公开

2015-04-07: 细节向实习白帽子公开

2015-04-21: 细节向公众公开

简要描述:

这个影响的范围真心大,请赶紧修补吧,随便插了条xss,不到3分钟就获取到了300多条cookie。

详细说明:

漏洞存在使用腾讯牛评这个插件的所有分站中,貌似基本上大部分的分站使用的都是这个评论插件。然后当评论后,那条评论会在0-30分钟不等的时间里,显示到全部评论里面(不知道为啥,这里不同分站显示的时间不一样,有的立即就会显示,有的会过段时间而不会时时显示的)。然后由于评论位置存在XSS,所以会导致用户在访问这个存在xss的网页的时候就中招了。可以影响的站点有,腾讯新闻、体育、娱乐、视频等等,累计大大小小的分站几百个,所以危害还是很大啊。

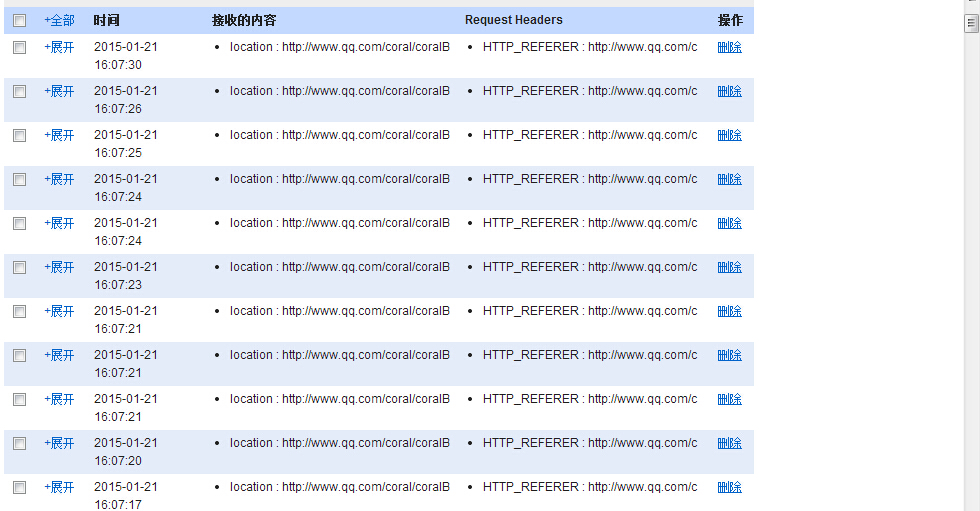

这里我随便找了个网页,不到3分钟,就收到了300多条cookie。设想如果写个脚本,给所有使用腾讯牛评的分站的评论位置都写入XSS的话,那么会有多少人会中招呢?

1 存在缺陷的通用插件:腾讯牛评 http://www.qq.com/coral/coralindex/indexCoral_new.htm

2 以下面这个站为例子说明漏洞(为了避免影响他人,测试代码已经删除)

http://ent.qq.com/a/20150121/005159.htm

3 由于某处存在缺陷,所以可以构造利用代码进行XSS,代码见测试代码位置。

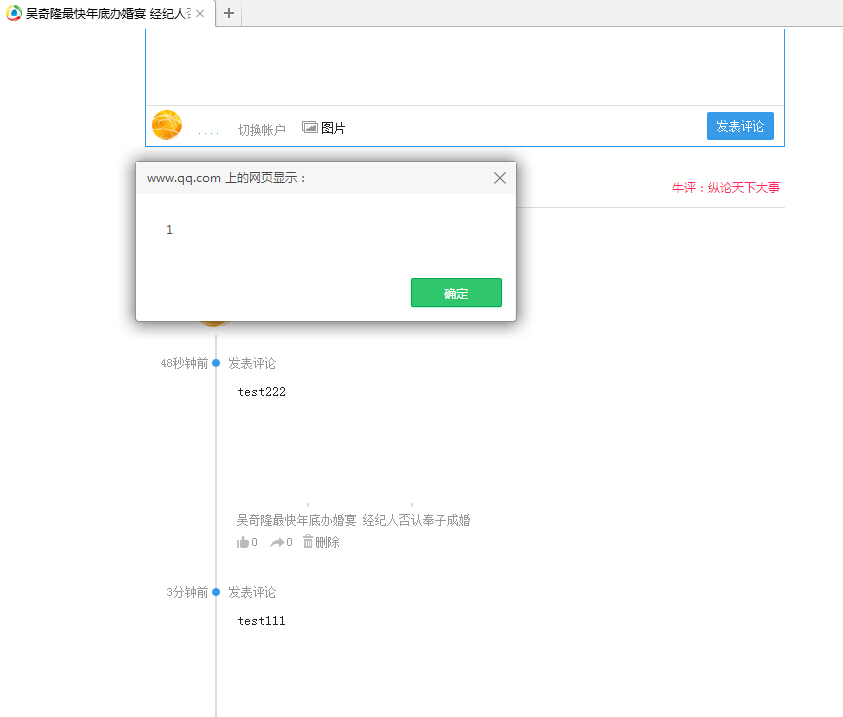

4 然后可以发现成功插入并执行了XSS

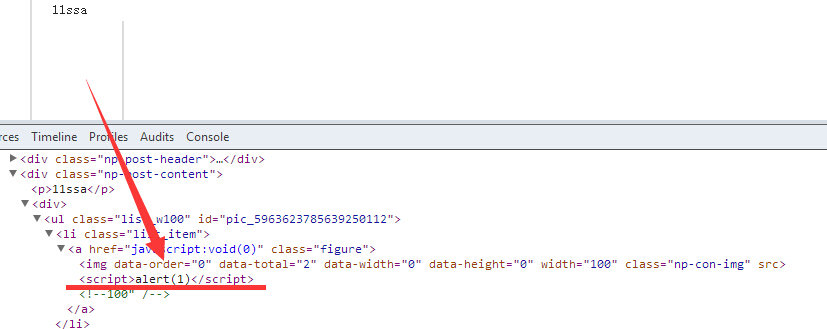

5 F12看看输出,成功插入了script标签执行了xss,并且闭合了后面代码,效果如图。

6 同理,可以成功的插入调用外部js的代码

7 可以成功盗取用户cookie信息,这里我随便找了个网页,不到3分钟,就收到了300多条cookie。

8 利用cookie随便登录几个帐号证明下。

9 然后这里我试了试其他的使用腾讯牛评的分站,一般有2种情况,一种就是直接可以添加图片的,那么就可以按上述方法进行XSS。

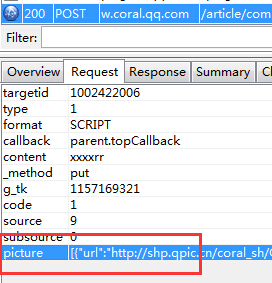

还有一种是不提供添加图片的功能的,这种只需要自己手动添加post请求的图片参数picture,然后按照上述方法也可以成功XSS。

综上,通杀所有使用腾讯牛评这个评论插件的站

漏洞证明:

如上写的很详细了。

然后你们也可以看看这个测试站点:http://cul.qq.com/a/20150121/055254.htm

不过不知道当你看到这个漏洞报告的时候,我插的那个xss评论还在没,有么有被别人的评论给刷没了呢。。。

修复方案:

过滤特殊字符

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-22 15:55

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无