漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151487

漏洞标题:掌上看家某处任意文件上传可shell(百万用户隐私泄露)

相关厂商:南京云恩通讯科技有限公司

漏洞作者: 一只寂寞的小鸟

提交时间:2015-11-05 09:03

修复时间:2015-12-20 09:04

公开时间:2015-12-20 09:04

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

手机上开启采集端 啪啪啪的时候就被我看到了

详细说明:

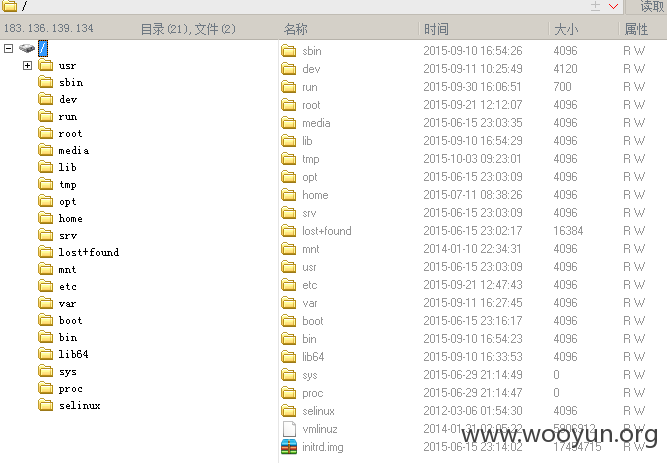

用户头像上传的时候未过滤 可获取shell 而且是root权限

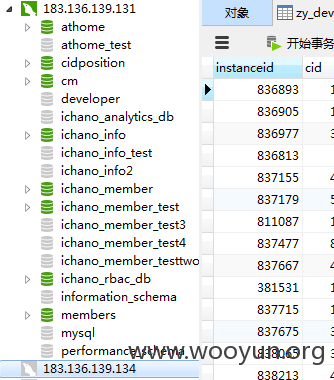

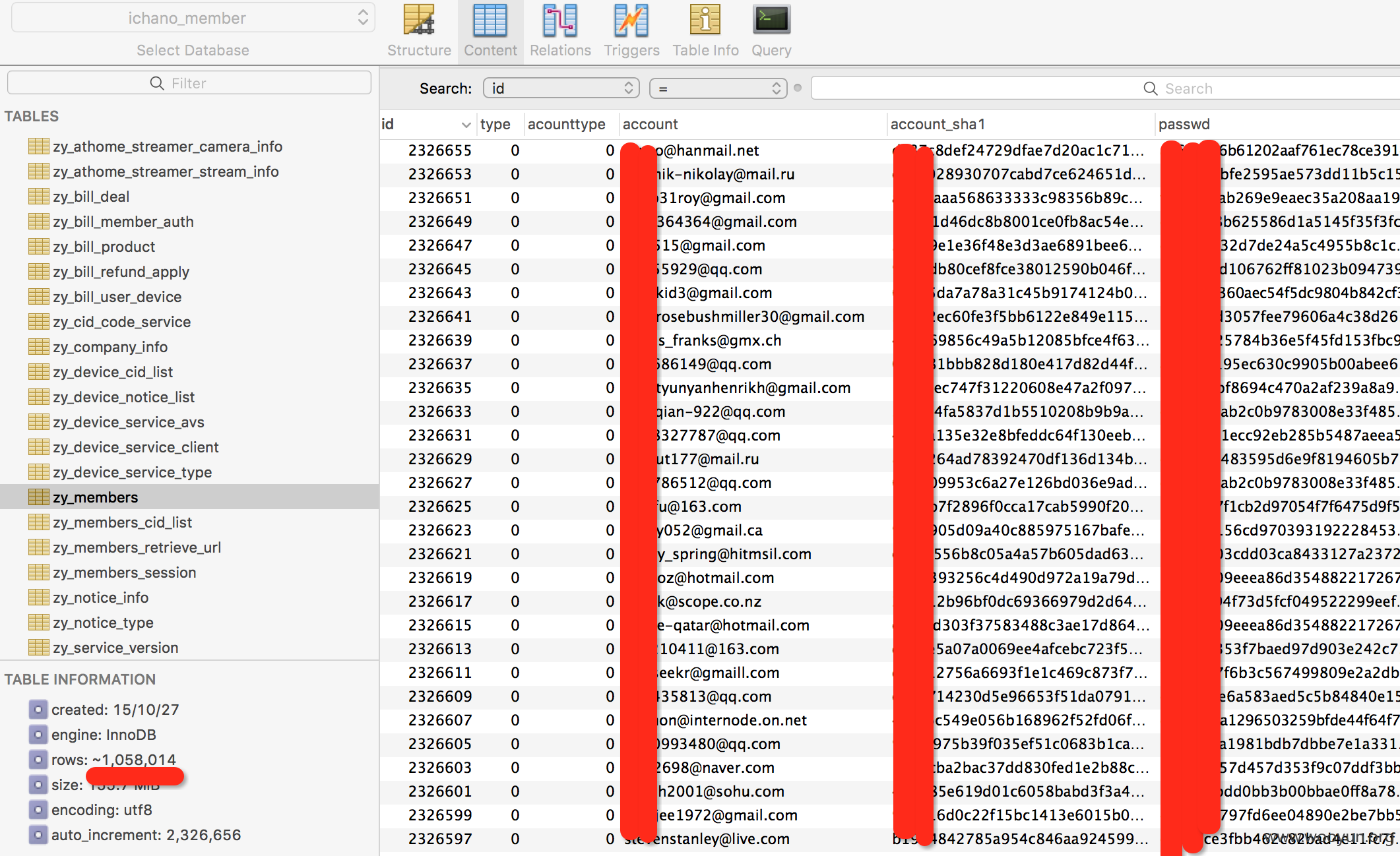

找到数据库配置文件 查看用户密码 连接即可查看啪啪啪视频

#貌似可以根据cid user pass 直接连接到摄像头

漏洞证明:

用户中心 编辑应用管理出上传只用了js

http://rvs.ichano.cn/file/developer/cloudcooperation/picture/adminx_20151003092226_1.jsp

shell地址 自行删除

数据库外链

一个用户的连接视频

修复方案:

过滤上传把

加强验证

版权声明:转载请注明来源 一只寂寞的小鸟@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)

![E3DMR8`3SXMW}S[C6E8]@]C.jpg](http://wimg.zone.ci/upload/201511/05004251ac4e84aff9c77db965b7f28af97e0e7a.jpg)

![Z(PF]OMB0Y7]6K1}G8@E$2F.png](http://wimg.zone.ci/upload/201511/05004317bb7ba5fb99f04ee7957dd74d5bba9962.png)