漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111967

漏洞标题:百度应用设计缺陷导致可随意构造baidu.com域xss

相关厂商:百度

漏洞作者: s0mun5

提交时间:2015-05-04 16:09

修复时间:2015-06-19 15:22

公开时间:2015-06-19 15:22

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-04: 细节已通知厂商并且等待厂商处理中

2015-05-05: 厂商已经确认,细节仅向厂商公开

2015-05-15: 细节向核心白帽子及相关领域专家公开

2015-05-25: 细节向普通白帽子公开

2015-06-04: 细节向实习白帽子公开

2015-06-19: 细节向公众公开

简要描述:

百度应用设计缺陷导致可随意构造baidu.com域xss

详细说明:

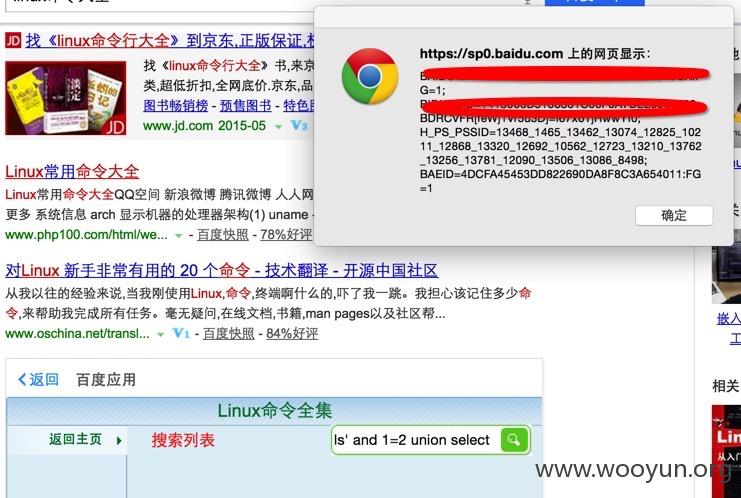

我们在百度搜索 “linux命令大全”

会出现一个百度应用

而这个应用存在注入漏洞,按理说不是百度的错误

然而当我们把注入点写成 xss代码的hex后

会直接弹出百度域的cookie

这是为什么呢

我们看一下流程

这个应用的原始url是

linuxso.duapp.com

这样cookie肯定不是baidu域的

漏洞证明:

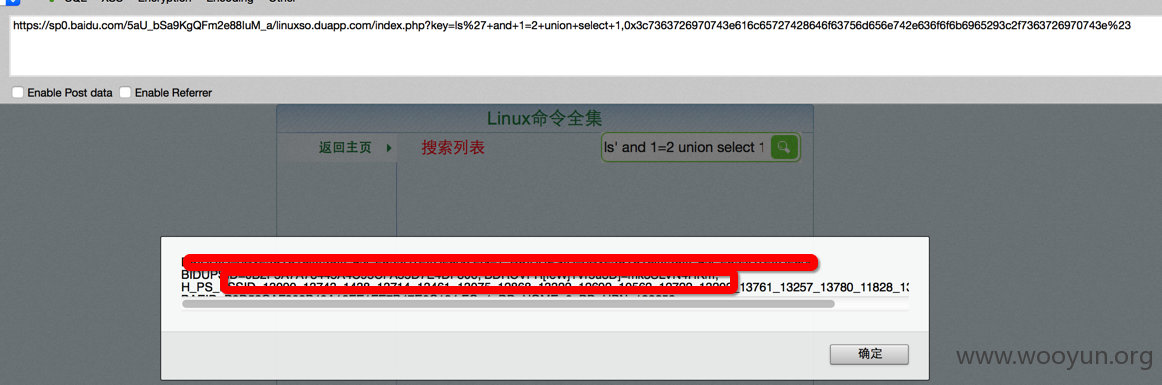

但是在百度搜索结果中显示时做了一次代理

就变成了

https://sp0.baidu.com/5aU_bSa9KgQFm2e88IuM_a/linuxso.duapp.com/index.php?key=ls%27+and+1=2+union+select+1,0x3c7363726970743e616c65727428646f63756d656e742e636f6f6b6965293c2f7363726970743e%23

这样的结果大家都知道了吧

这只是一个例子

如果我们任意伪造一个app上线并且是包含明显的漏洞,那么就可以随意构造baidu.com的xss了

修复方案:

重新设计流程

版权声明:转载请注明来源 s0mun5@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-05-05 15:21

厂商回复:

感谢

最新状态:

暂无