漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109479

漏洞标题:北京超星尔雅教育某系统#1(储存型XSS)

相关厂商:erya100.com

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-04-22 11:20

修复时间:2015-04-27 11:22

公开时间:2015-04-27 11:22

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 细节已通知厂商并且等待厂商处理中

2015-04-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

本来想在所有漏洞前加上团队名称 奈何队名不好 怕引起厂商误会 被厂商吊起来打 所以想想还是算了 - -!

详细说明:

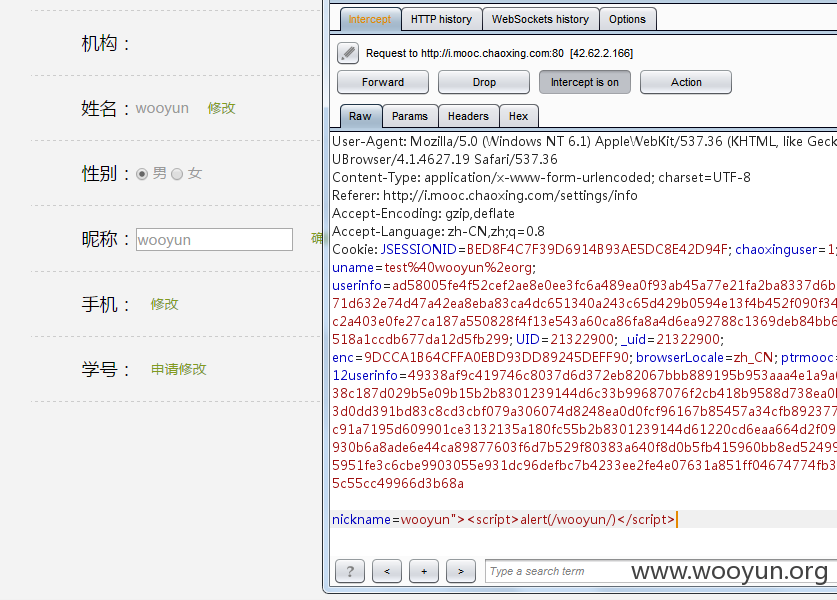

进入 http://share.erya100.com 注册一个账号 登陆后 进入 http://i.mooc.chaoxing.com/settings/info

点击昵称的修改 如果 直接插入 XSS测试语句 就会弹出错误

我们先修改成 wooyun 然后 开启 Burp 抓取 确定的包 将 XSS语句复制到后面

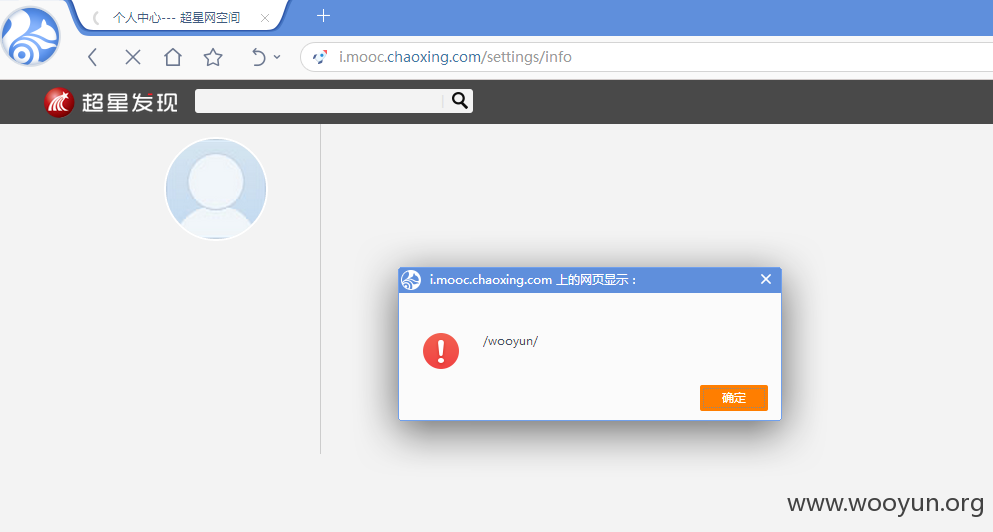

Forward 数据后 出现修改成功后 点击 确定

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-27 11:22

厂商回复:

最新状态:

暂无