漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-089181

漏洞标题:慕课网图片服务器配置不当泄露整套源码+mongodb信息

相关厂商:imooc.com

漏洞作者: 星明月稀

提交时间:2014-12-29 15:00

修复时间:2015-02-12 15:02

公开时间:2015-02-12 15:02

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-29: 细节已通知厂商并且等待厂商处理中

2015-01-01: 厂商已经确认,细节仅向厂商公开

2015-01-11: 细节向核心白帽子及相关领域专家公开

2015-01-21: 细节向普通白帽子公开

2015-01-31: 细节向实习白帽子公开

2015-02-12: 细节向公众公开

简要描述:

慕课网图片服务器配置不当泄露整套源码+mongodb信息

(上次那个被忽略了,http://www.wooyun.org/bugs/wooyun-2014-088175,伤心,再忽略就不帮你们测了额!)

详细说明:

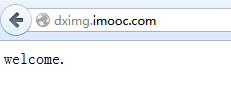

问题站点:http://dximg.imooc.com/

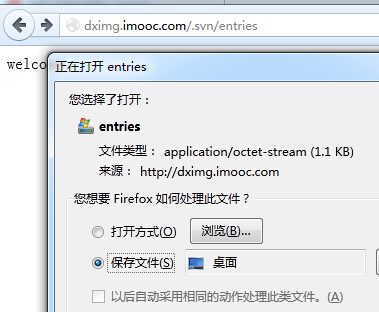

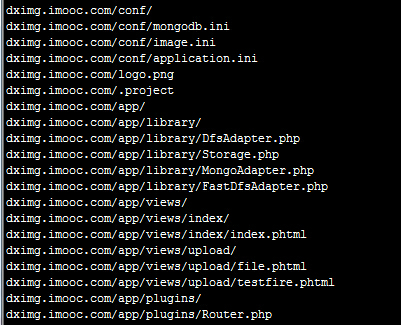

SVN配置不当,泄露整站源码和敏感信息!

http://dximg.imooc.com/.svn/entries

详细见证明部分!

===================

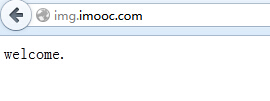

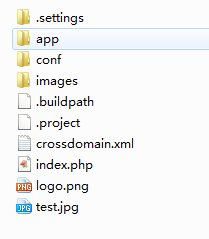

通过爬虫可以发现和http://img.imooc.com 用的同一套代码!

漏洞证明:

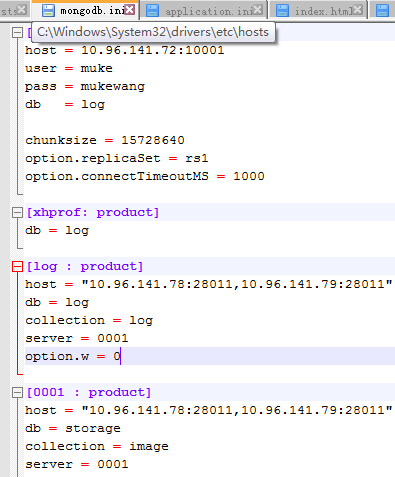

(1)我们知道在.svn目录下会有以.svn-base结尾的源代码文件副本,如果服务器没有解析这个后缀名,黑客就可以下载文件的源代码。(路径在./svn/text-base下)

如:找到个mongodb信息敏感文件只要输入如下格式

(2)按照上面下载源文件的格式,我们就可以写个小脚本,从主目录下的entries文件开始遍历下载整套位于SVN下的源代码!!!

修复方案:

望及时修复!

参考可见:http://drops.wooyun.org/tips/352

版权声明:转载请注明来源 星明月稀@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-01-01 23:09

厂商回复:

感谢白帽子同学帮助发现网站安全隐患。确实是配置不当,是一个新业务系统,上线较快,导致相关漏洞产生。还好的是,主站不存在此漏洞。但危害可能较大,导致mongo配置可能被察看(虽然只是内网ip),还好的是数据库等没有问题,因此给了rank 10。

已经修改了配置、以及mongodb相关配置。

目前漏洞已修复。再次感谢!

最新状态:

暂无