漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107103

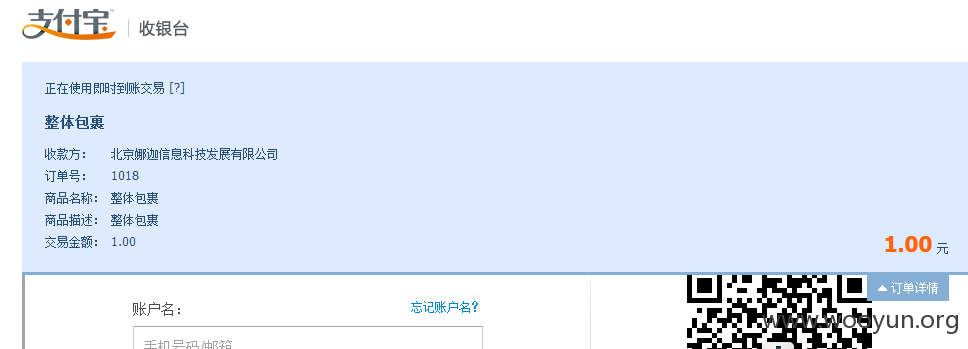

漏洞标题:北京娜迦信息科技主站支付&撞库漏洞

相关厂商:nagain.com

漏洞作者: 路人甲

提交时间:2015-04-15 22:31

修复时间:2015-04-22 19:44

公开时间:2015-04-22 19:44

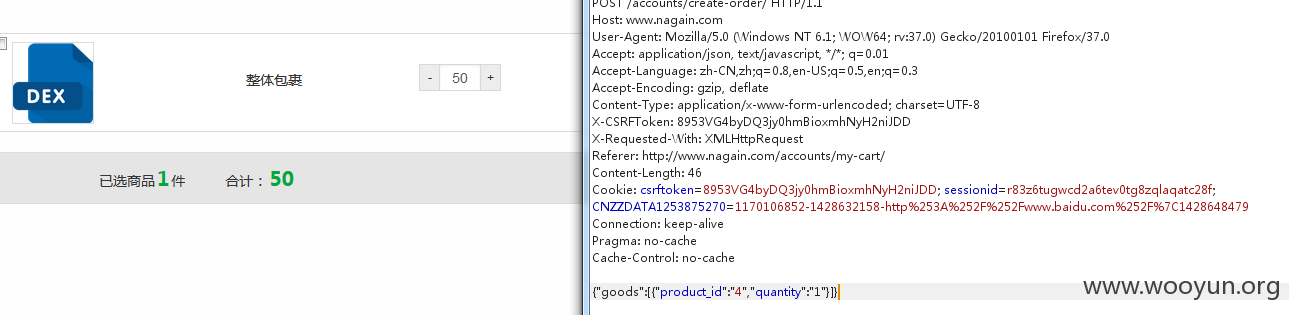

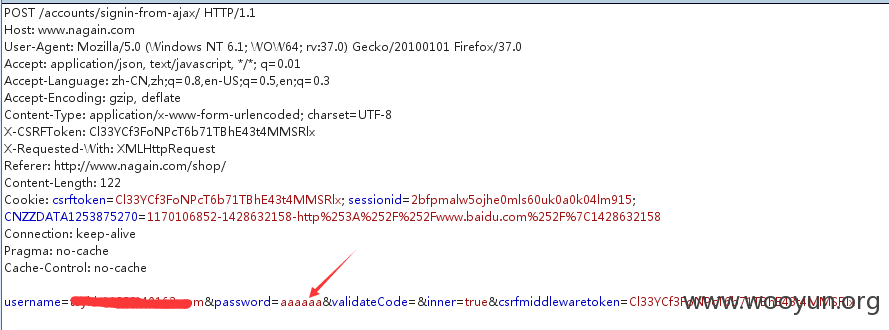

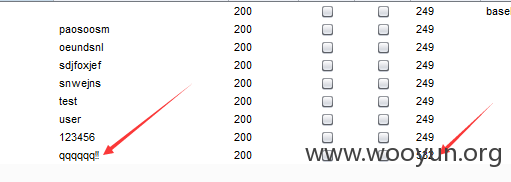

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:11

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-15: 厂商已经确认,细节仅向厂商公开

2015-04-22: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

北京娜迦信息科技发展有限公司是一家成立于2009年的移动互联网应用开发与安全解决方案的B2D服务商,总部位于上地硅谷亮城。

娜迦主要产品有:

1.全方位移动应用安全加固平台

基础及原生文件全面保护

恶意代码检测及反馈

2.本地化可携带的移动应用保护盒子

上传下载安全便捷

更新升级快速及时

3.多类型智能的渠道监测

几百个渠道、上千个类型 一站式统计分析

24小时实时监测、及时更新

详细说明:

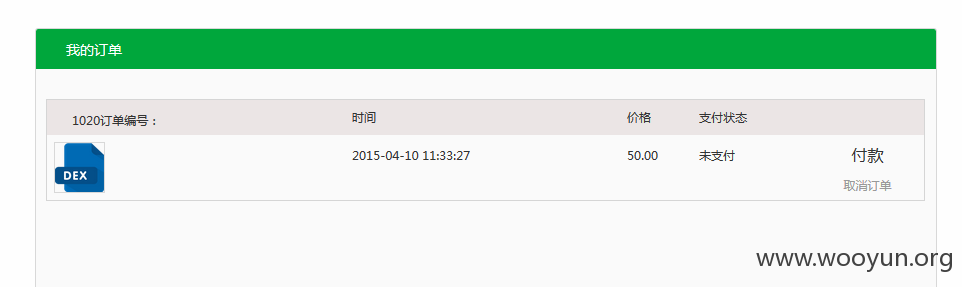

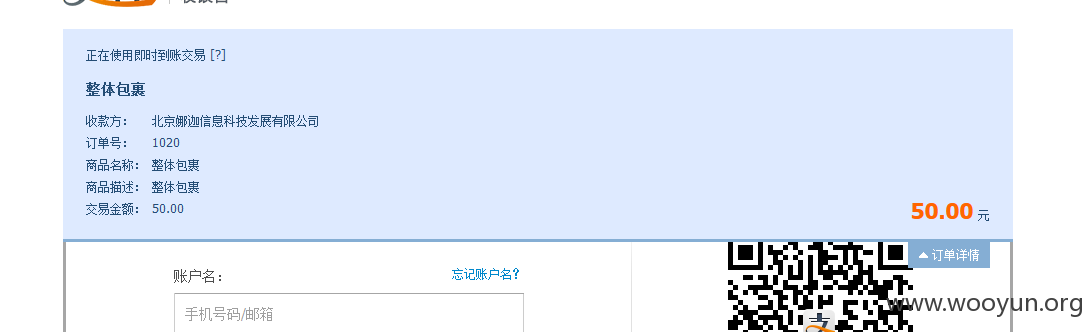

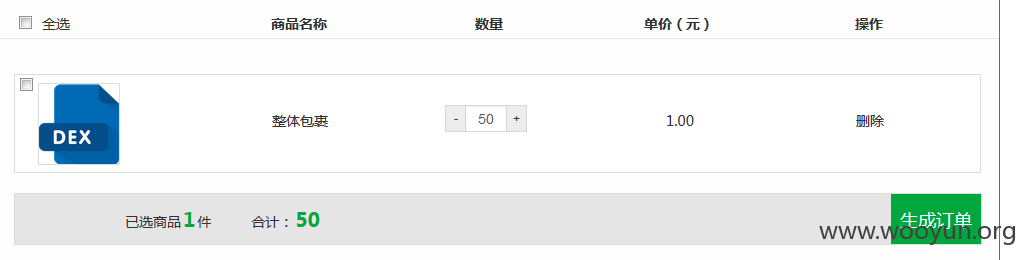

漏洞证明:

修复方案:

师傅!教教我测试APP!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-04-15 22:50

厂商回复:

洞主应该支付一次,这样子又收入1块,因为这个漏洞不存在,支付完成后数量还是1次,不是100次,害得我帮你支付一次,哈哈。

还是要感谢洞主对娜迦的关心,请以后多提漏洞,谢谢

最新状态:

2015-04-22:已修复,感谢对娜迦安全的关注~