漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146281

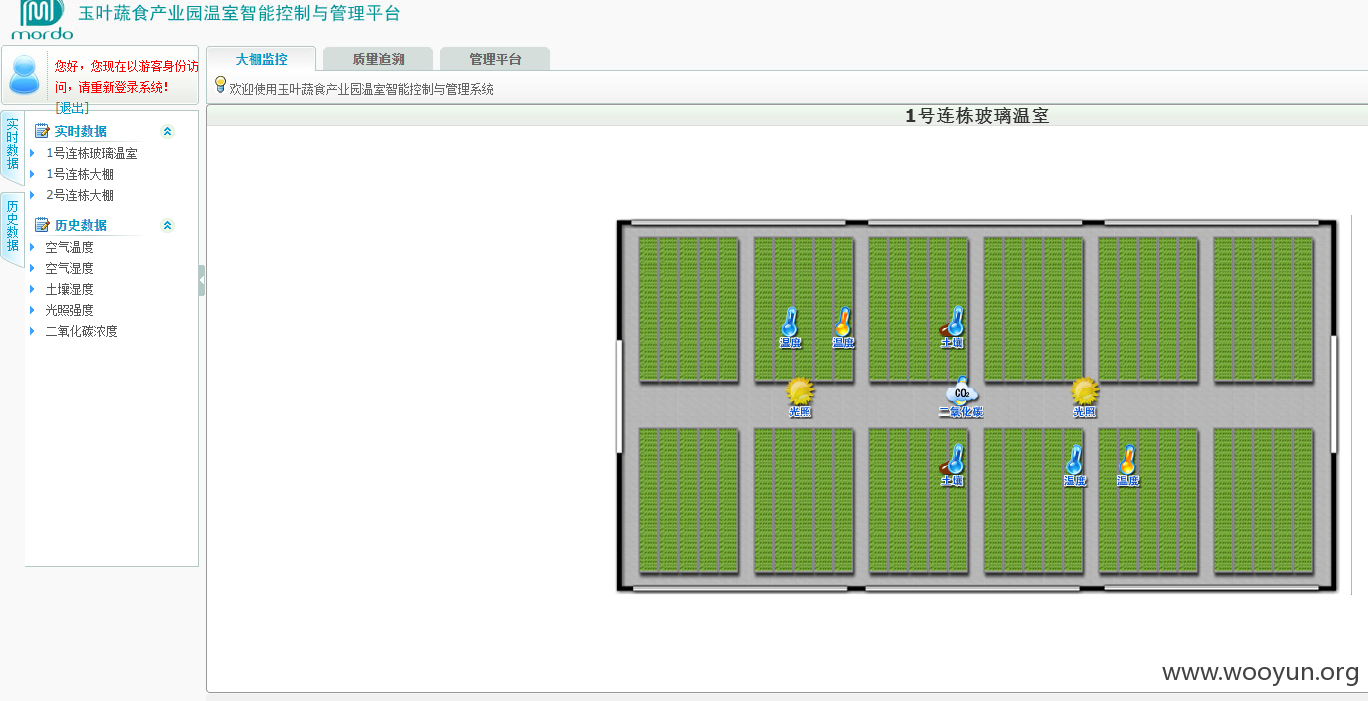

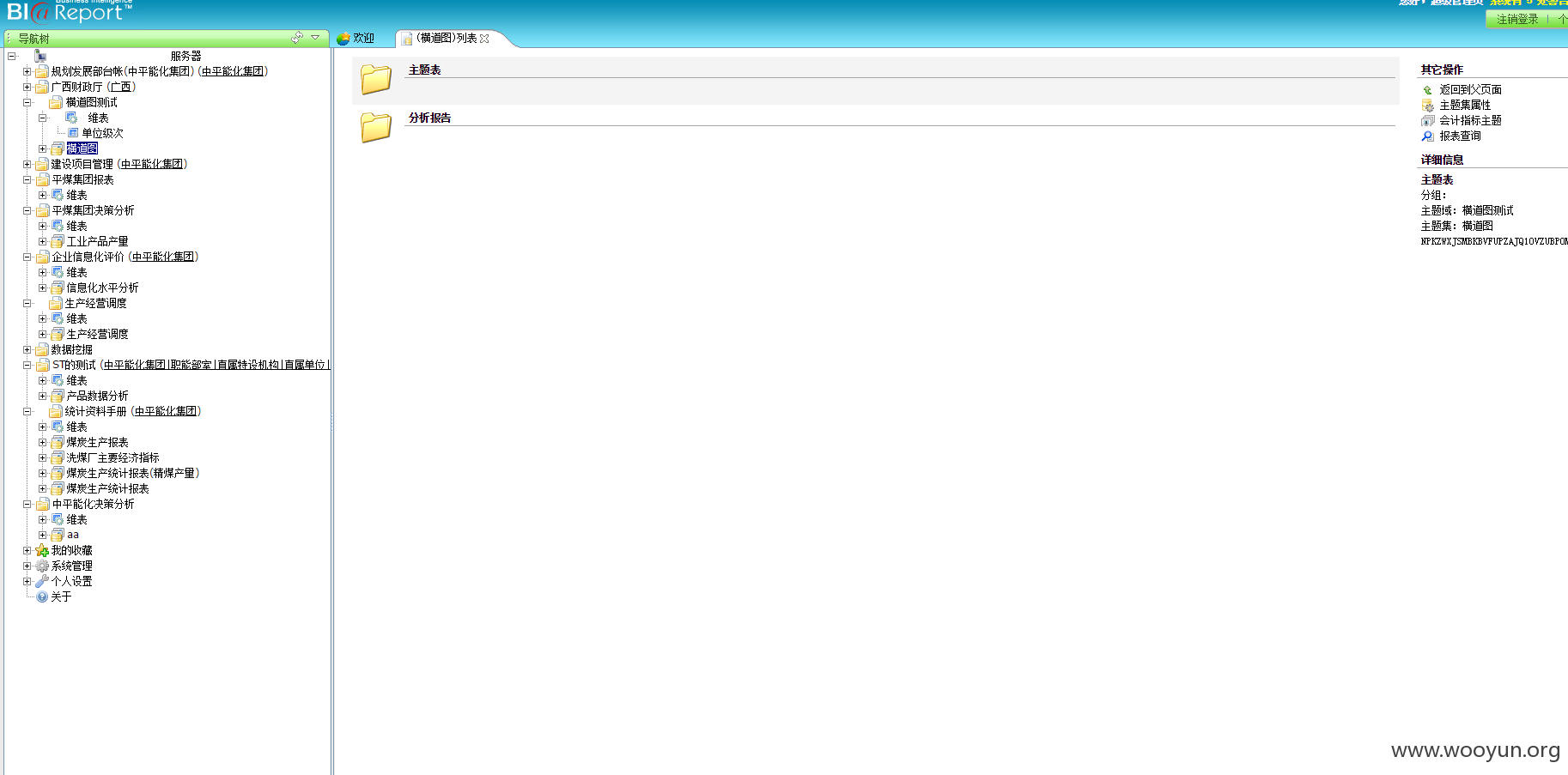

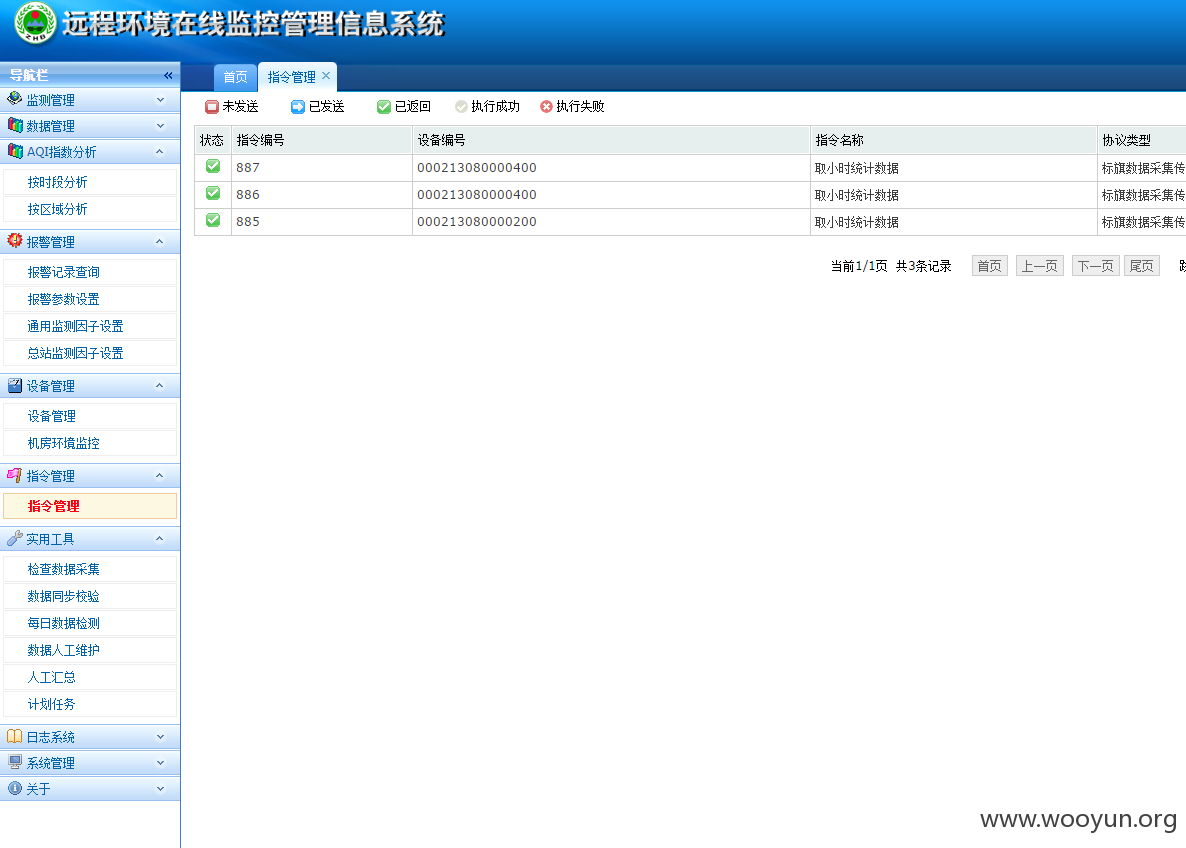

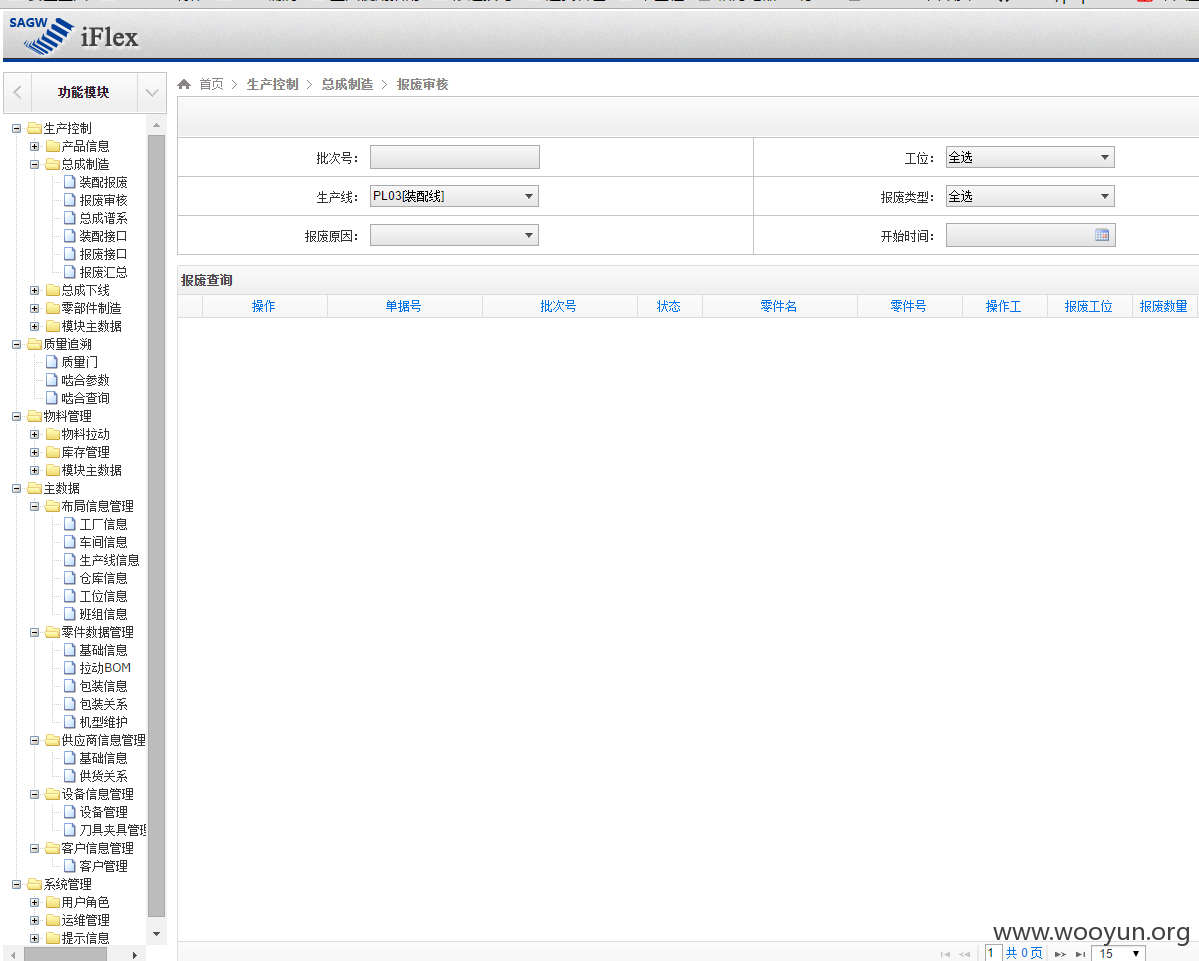

漏洞标题:工控安全之某环境监控系统高危漏洞(生产系统/大量弱口令/SQL注入/未授权访问/大量敏感文件泄漏)

相关厂商:中平能化集团数据分析系统

漏洞作者: 珈蓝夜宇

提交时间:2015-10-13 10:26

修复时间:2015-11-30 15:36

公开时间:2015-11-30 15:36

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-13: 细节已通知厂商并且等待厂商处理中

2015-10-16: 厂商已经确认,细节仅向厂商公开

2015-10-26: 细节向核心白帽子及相关领域专家公开

2015-11-05: 细节向普通白帽子公开

2015-11-15: 细节向实习白帽子公开

2015-11-30: 细节向公众公开

简要描述:

工控太危险了...从此再见... 以后会有机会再回来打雷的

过两天我没有提洞了,那么我就是收快递去了

如果世界太危险,只有音乐最安全.

详细说明:

漏洞证明:

**.**.**.**:8088/login.asp

POST /check.php HTTP/1.1

Host: **.**.**.**

Content-Length: 82

Cache-Control: max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Origin: http://**.**.**.**

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/45.0.2454.93 Safari/537.36

Content-Type: application/x-www-form-urlencoded

DNT: 1

Referer: http://**.**.**.**/login.php

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8

uid=admin%27&pwd=123456&Submit=%E7%99%BB+%E5%BD%95+%E7%B3%BB+%E7%BB%9F&form_sent=1

修复方案:

过滤

修改弱口令

版权声明:转载请注明来源 珈蓝夜宇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2015-10-16 15:34

厂商回复:

暂未建立与网站管理单位的直接处置渠道,待认领.

最新状态:

暂无