漏洞概要

关注数(24)

关注此漏洞

漏洞标题:车易达某站getshell(包含多处数据库)

提交时间:2015-03-13 18:12

修复时间:2015-04-27 18:14

公开时间:2015-04-27 18:14

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2015-03-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北京车联易达科技有限公司(车易达网)成立于2012年,团队主要成员均具有多年的汽车行业从业背景,公司旨在为行业提供实体企业电商化服务,包括批发零售渠道平台设计及服务、移动电商平台设计及服务,是中国为数不多的集汽车电商平台服务、实体企业电商模式设计及移动营销模式设计一体化的IT服务商。

详细说明:

http://www.cyd818.com

0x01:站点主站存在命令执行漏洞

0x02:站点存在黑彩链接

0x03:Getshell后可以获取数据库信息以及站点配置信

-----------------------------------------------

0x01:站点存在Streuts2命令执行漏洞导致直接Getshell

命令测试入口:http://www.cyd818.com/abcmobile1/getCityByAbc_typeAndProvince.action

漏洞证明:

0x02:站点存在黑彩链接:

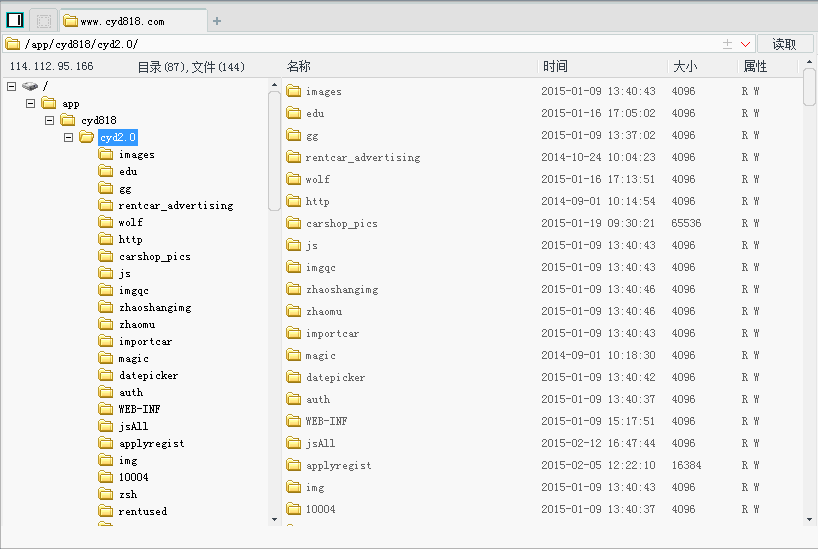

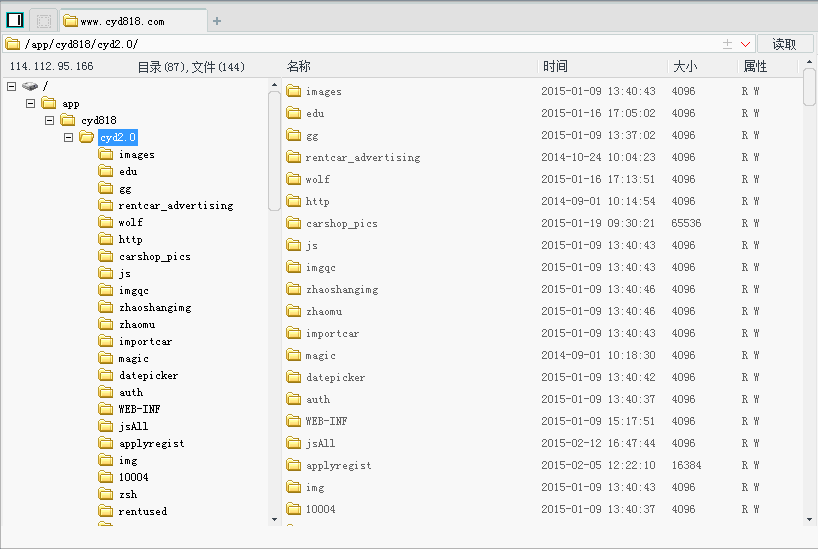

0x03:Getshell后可以获取数据库信息以及站点配置信息:

修复方案:

汽车电商站点的安全我还是比较关注的!希望贵公司正确面对以及处理漏洞!作为白帽子这是我应该做的!给出的数据库信息进一步利用影响可能会更大,望尽快修复!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应