漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102913

漏洞标题:海尔某系统弱口令导致大量公司以及客户信息泄漏

相关厂商:海尔集团

漏洞作者: jianFen

提交时间:2015-03-23 12:12

修复时间:2015-05-07 14:56

公开时间:2015-05-07 14:56

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-23: 细节已通知厂商并且等待厂商处理中

2015-03-23: 厂商已经确认,细节仅向厂商公开

2015-04-02: 细节向核心白帽子及相关领域专家公开

2015-04-12: 细节向普通白帽子公开

2015-04-22: 细节向实习白帽子公开

2015-05-07: 细节向公众公开

简要描述:

飞

详细说明:

http://58.56.128.82:8080/haier

弱口令

admin/admin

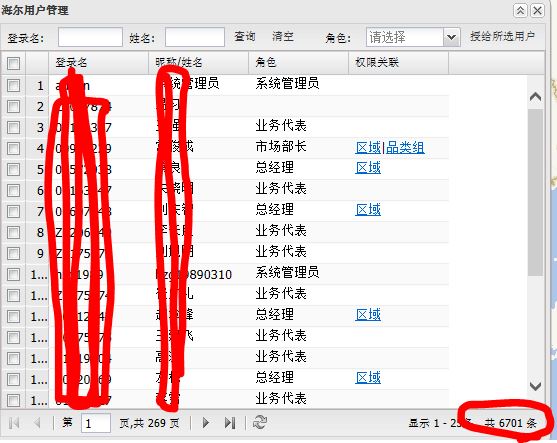

公司很重要的员工ID大量泄漏

因为haier的所有系统都依赖portal

6000+条员工

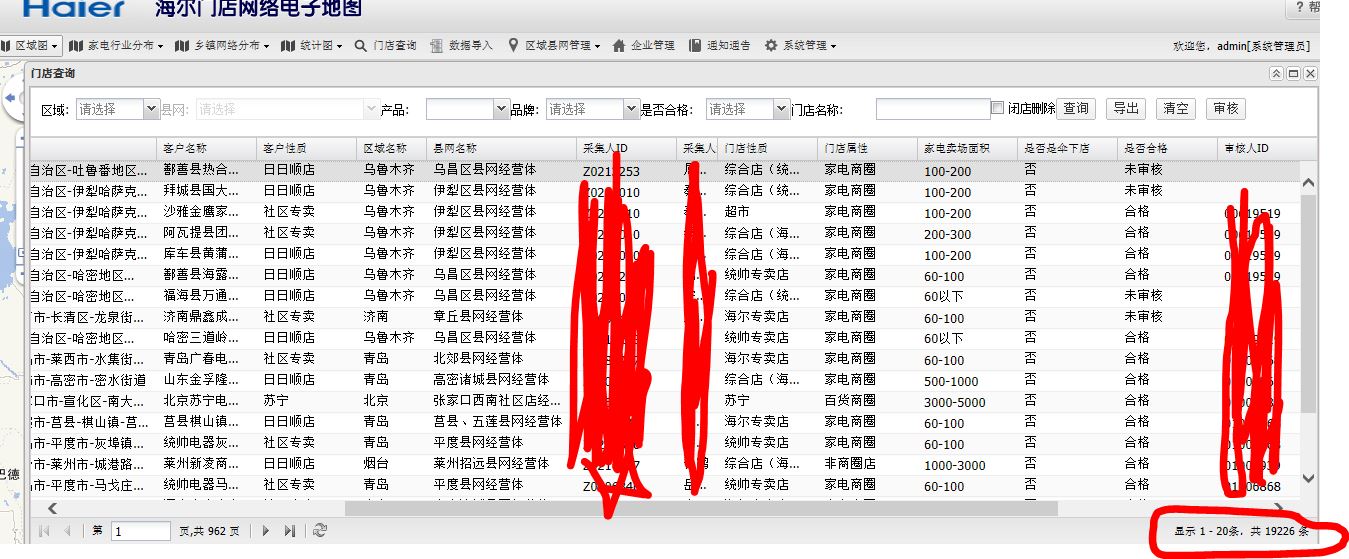

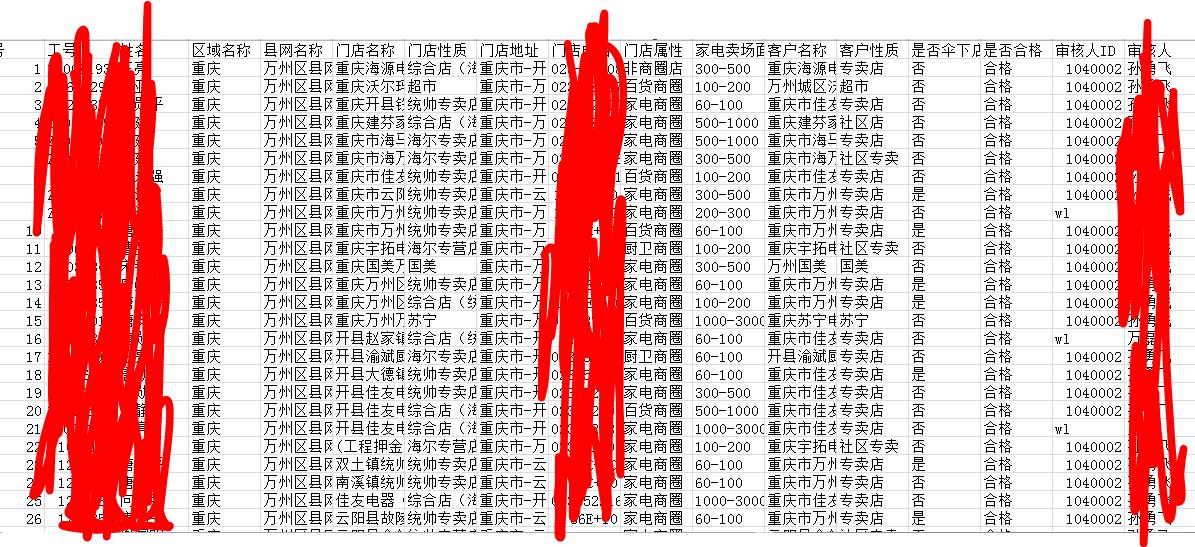

全国卖haier商家的门店号码

本来打算getshell

但是上传还激动了 竟然没过滤 然后发现8080端口访问怎么都是404

然后下载

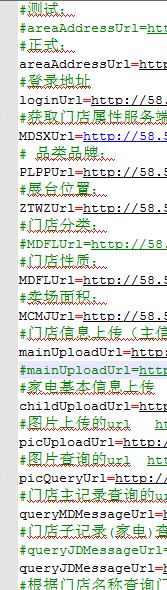

http://58.56.128.82:8080/haier/downloadfile/client.apk

APK文件 进行下载抓包

果然如此:58.56.128.82:8083

但是最后访问却不是执行文件而是下载所以就测试这样了

APK中有一个文件也比较敏感有很多URL

漏洞证明:

修复方案:

希望管理员不要怪我呢 测试了很多马 记得删除哦 对不起.

杜绝弱口令从我做起

挖了这么多求礼物呢 谢

版权声明:转载请注明来源 jianFen@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-23 14:54

厂商回复:

谢乌云平台白帽子的测试与提醒,我方已安排人员进行处理

最新状态:

暂无