漏洞概要

关注数(24)

关注此漏洞

漏洞标题:某省电信短信业务弱口令+getshell+威胁内网

提交时间:2014-10-06 20:09

修复时间:2014-11-20 20:10

公开时间:2014-11-20 20:10

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2014-10-06: 细节已通知厂商并且等待厂商处理中

2014-10-11: 厂商已经确认,细节仅向厂商公开

2014-10-21: 细节向核心白帽子及相关领域专家公开

2014-10-31: 细节向普通白帽子公开

2014-11-10: 细节向实习白帽子公开

2014-11-20: 细节向公众公开

简要描述:

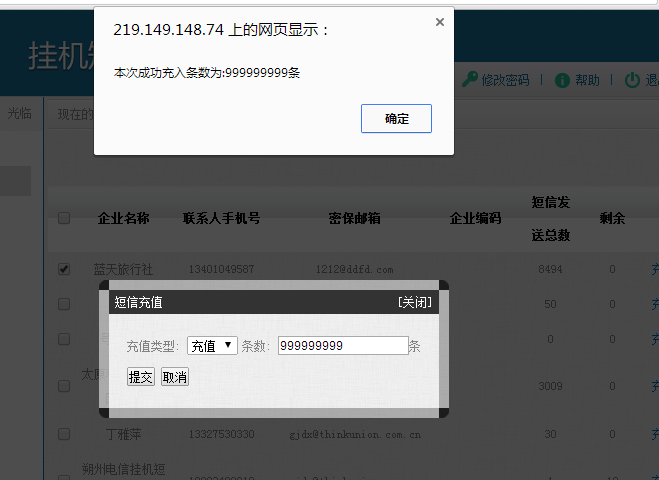

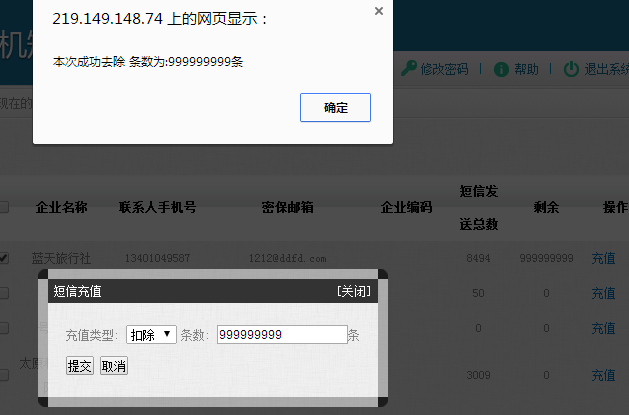

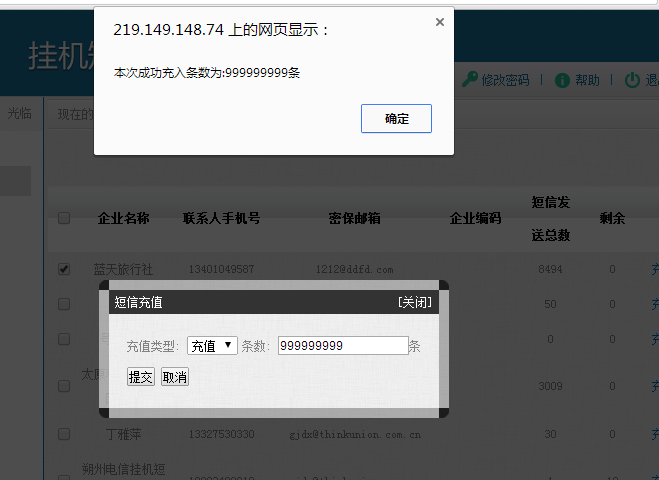

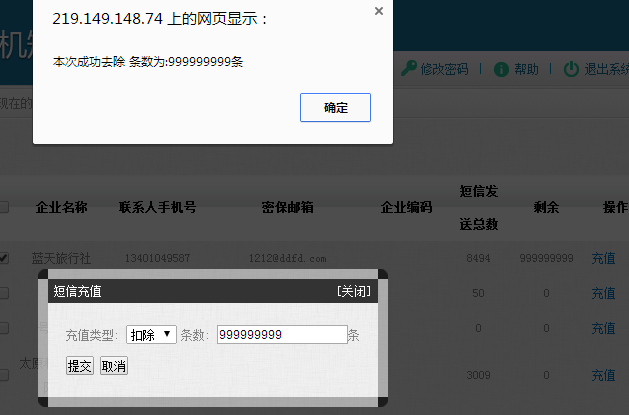

我能不能注册个账号无限充值?然后发垃圾短信玩?

一条短信0.1元 我来个999999999+条

就是0.1*999999999=99999999.9元,想想这些发完,电信会不会破产啊?

详细说明:

http://219.149.148.74/

先是弱口令

00000000 / 111111 系统管理员

11111111 / 111111 充值管理员

别以为就这两个

其他的账号都是手机号 密码全是123456

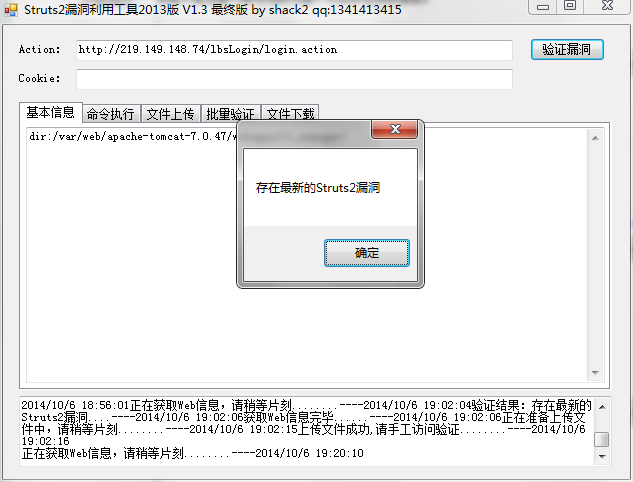

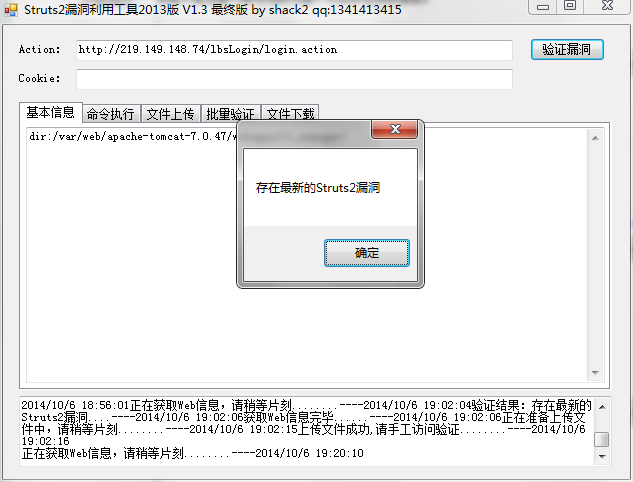

命令执行

http://219.149.148.74/lbsLogin/login.action

漏洞证明:

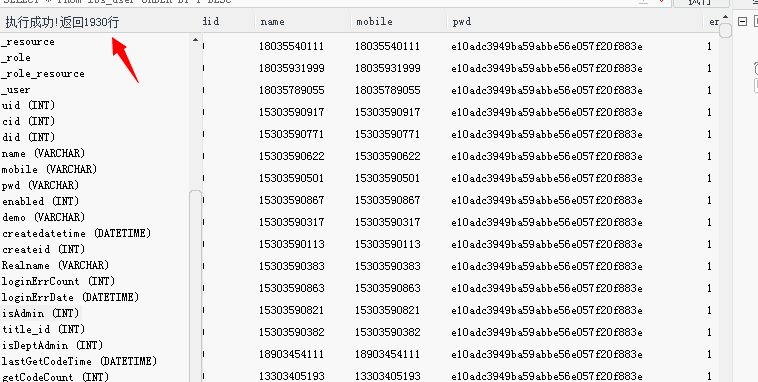

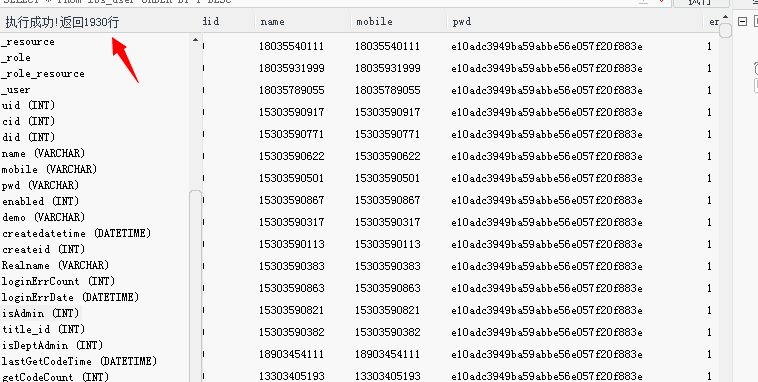

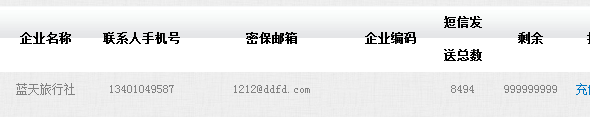

接近20000了

这数据库庞大 密码都是123456

然后又是内网

我就不深入了

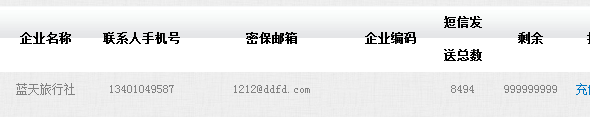

然后就是任意充值

以管理员的身份登录

这个是操作用户的

想来多少来多少

想扣多少扣多少

一条短信0.1元算,我弄个账号充999999999+ 那是多少钱啊,然后用调用接口无限发广告短信垃圾短信,我这算不算黑产?

修复方案:

1.管理员弱口令修改

2.协助用户修改密码

3.升级框架

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-10-11 16:38

厂商回复:

最新状态:

暂无