漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0102042

漏洞标题:申通某站发现多个Webshell(可入内网影响其他地区业务)

相关厂商:申通快递

漏洞作者: 李旭敏

提交时间:2015-03-18 09:38

修复时间:2015-03-23 09:40

公开时间:2015-03-23 09:40

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:19

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-18: 细节已通知厂商并且等待厂商处理中

2015-03-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一步两步一步两步

一步一步似爪牙

似魔鬼的步伐

今天在公司寄了个快递··妈蛋就寄了个钥匙··收了我20多大洋····怒了

详细说明:

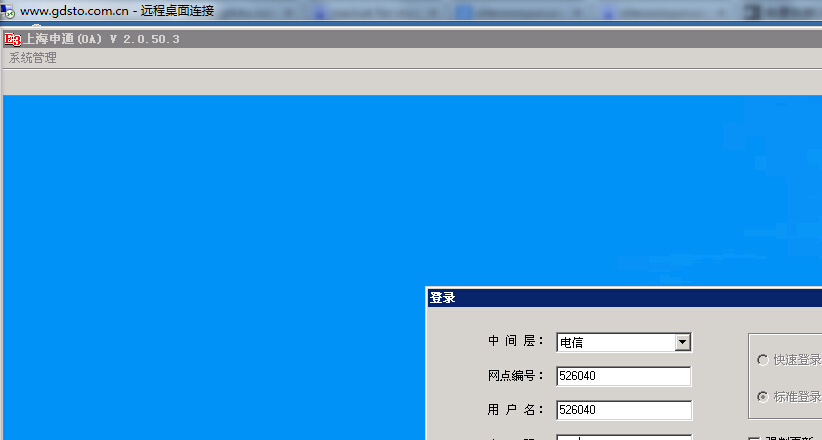

http://www.gdsto.com.cn/

在乌云看到已经有前辈光顾过了。

利用利器扫到了以下敏感文件

http://www.gdsto.com.cn/admin/ewebeditor/uploadfile/aa.asp

http://www.gdsto.com.cn/admin/ewebeditor/uploadfile/111.asp

http://www.gdsto.com.cn/admin/ewebeditor/uploadfile/cmd.txt

http://www.gdsto.com.cn/admin/fuck.asp

http://www.gdsto.com.cn/admin/1.asp

http://www.gdsto.com.cn/test.html

直觉告诉我有前辈来过····管理员

果断猜解````将一些可疑的文件导入利器批量猜解一句话···

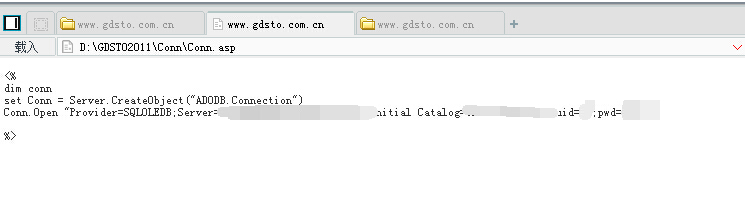

进入菜刀后直接去找数据库连接文件。

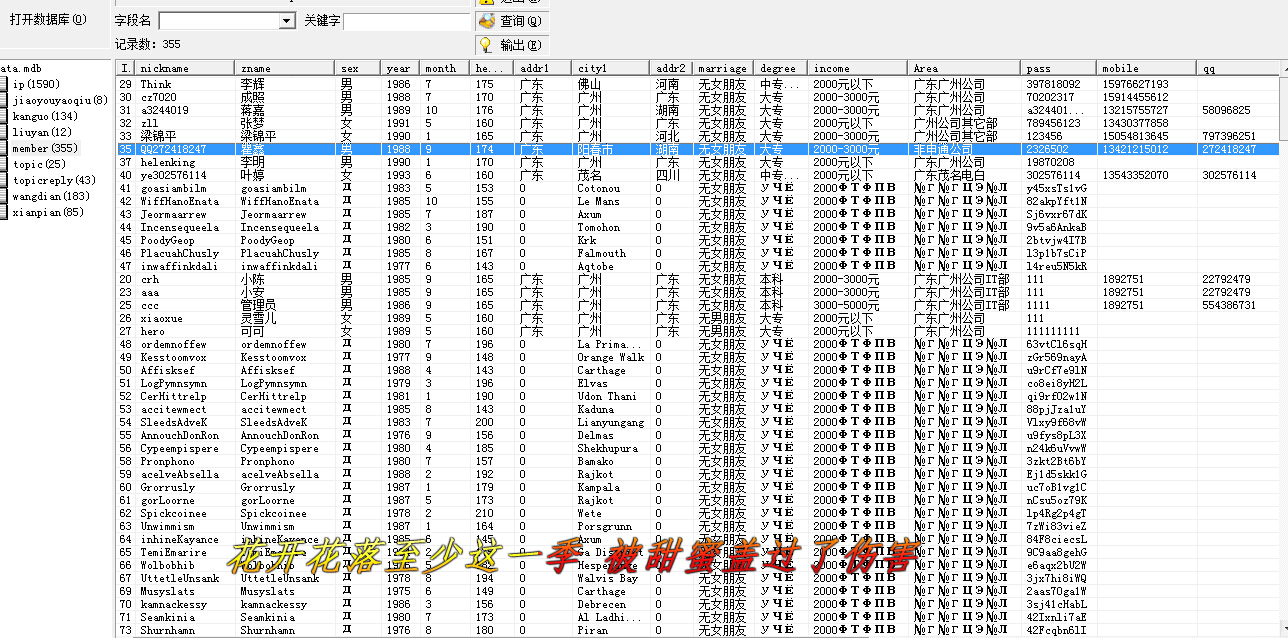

其中找了一些数据库

漏洞证明:

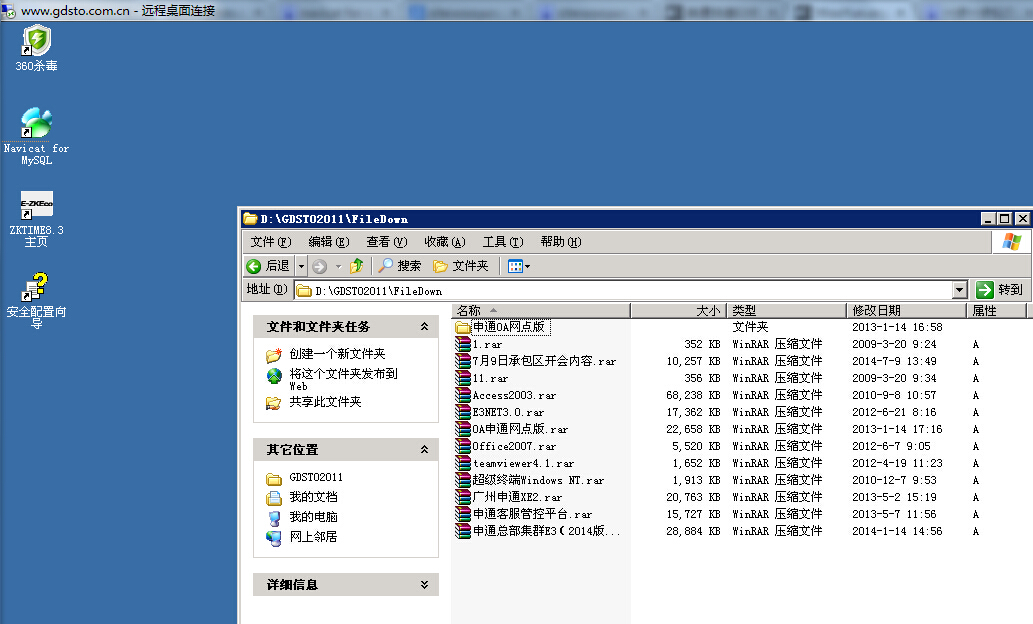

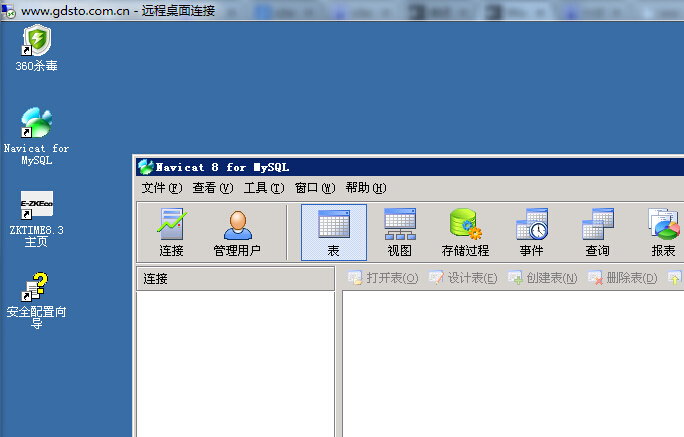

管理员你装了个Navict for Mysql难道是来卖萌的么···

打开后发现竟然是没注册的··我已经帮你找好了注册码

上海申通表示躺枪啊- -

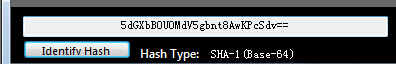

密码我不知道,不过我在根目录下的配置文件中发现了这个

[lastlogin]

lastloginareacode=4nazVUAv

lastloginemployeecode=4nazVUAv

lastloginpassword=j/Uw180xyMiY

lastlogindate=4wnIREH=

lastlogintime=5dGXbBOUOMdV5gbnt8AwKPcSdv==

lastloginareacode3=2Ad+5xwY

lastloginemployeecode3=3EfAy0==

lastloginservername=YoJgXo==

[localdbconfig]

lastversion=2008-12-23

后来百度一下,果然是有前辈的案例

WooYun: 申通快递E3集群系统和客服管控系统管理信息泄露

不过可惜方法失效了····

通过利器辨别出原来是SHA-1 Base-64加密

修复方案:

且随疾风前行,身后亦需留心

版权声明:转载请注明来源 李旭敏@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-23 09:40

厂商回复:

最新状态:

暂无