漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-087416

漏洞标题:拉芳集团某FE协作管理getshell

相关厂商:拉芳集团

漏洞作者: 路人甲

提交时间:2014-12-17 10:35

修复时间:2015-01-31 10:36

公开时间:2015-01-31 10:36

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-01-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我觉得我可以看到你们公司的人都用什么洗发水

详细说明:

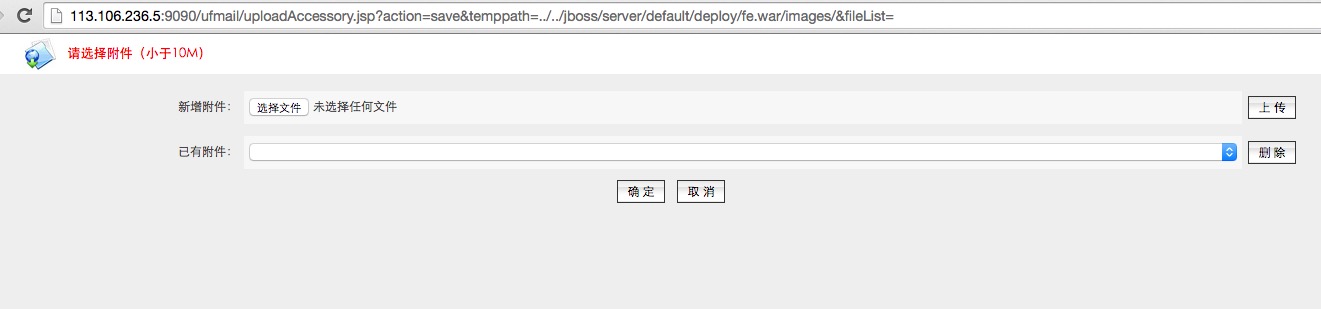

FE协作平台的文件上传唔 顺利进去逛了一圈 话说为什么不让所有的目录都像打开9090端口一样打开就跳个验证撒

漏洞证明:

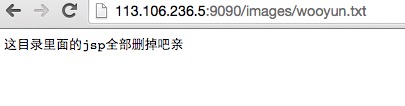

http://113.106.236.5:9090/images/wooyun.txt

http://113.106.236.5:9090/ufmail/uploadAccessory.jsp?action=save&temppath=../../jboss/server/default/deploy/fe.war/images/&fileList=

修复方案:

唔 升级下 顺便求点洗发水

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝