漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028479

漏洞标题:速8某业务系统SQL注入漏洞+1

相关厂商:速8酒店

漏洞作者: 基佬库克

提交时间:2013-07-10 22:47

修复时间:2013-08-24 22:48

公开时间:2013-08-24 22:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-10: 细节已通知厂商并且等待厂商处理中

2013-07-15: 厂商已经确认,细节仅向厂商公开

2013-07-25: 细节向核心白帽子及相关领域专家公开

2013-08-04: 细节向普通白帽子公开

2013-08-14: 细节向实习白帽子公开

2013-08-24: 细节向公众公开

简要描述:

好吧。。卖萌。。速8专场,各基友随意。。

详细说明:

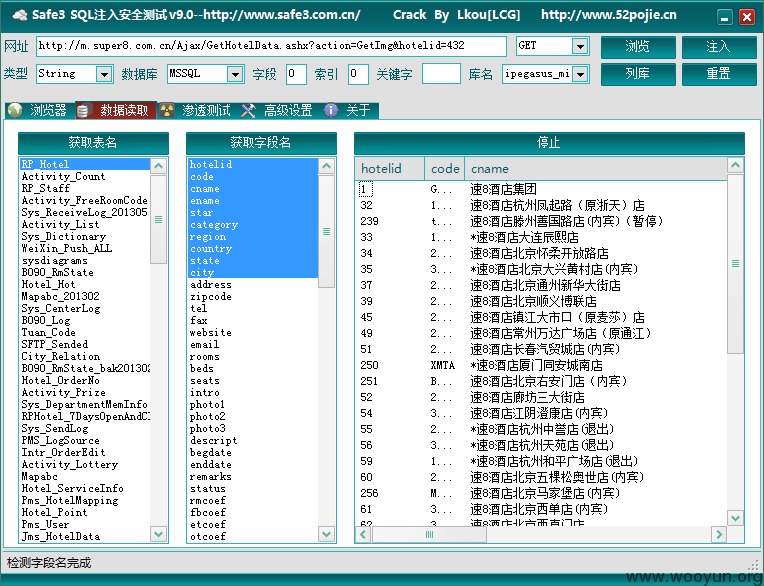

这次问题出在移动站的json总控。。要么就是直接注入要么就是转int失败直接上提示,还有个好像有部分过滤(??或许可能是语句很奇怪,没返错)。。

可注入的

http://m.super8.com.cn/Ajax/GetHotelData.ashx?action=GetRmTypeName&t=SK&oid=148

http://m.super8.com.cn/Ajax/GetHotelData.ashx?action=GetImg&hotelid=148

字符转整型失败返错有提示的

http://m.super8.com.cn/Ajax/GetHotelData.ashx?action=GetPriceDes&s=2013-07-18&e=2013-07-19&t=SK&h=148

还有一个忘了是哪个了

部分过滤的

http://m.super8.com.cn/Ajax/GetHotelData.ashx?action=GetHotelPage&code=1003&sdate=2013-07-18&edate=2013-07-19&shotelkey=1&page=0

漏洞证明:

修复方案:

你们自己再完整对每个输入都处理一下吧。。

版权声明:转载请注明来源 基佬库克@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-07-15 09:16

厂商回复:

感谢您的提醒,我们会及时改正

最新状态:

暂无