漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044941

漏洞标题:53KF聊天窗口的一个持久型xss

相关厂商:53KF企业在线平台

漏洞作者: r0y

提交时间:2013-12-04 20:26

修复时间:2014-01-18 20:27

公开时间:2014-01-18 20:27

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-04: 细节已通知厂商并且等待厂商处理中

2013-12-04: 厂商已经确认,细节仅向厂商公开

2013-12-14: 细节向核心白帽子及相关领域专家公开

2013-12-24: 细节向普通白帽子公开

2014-01-03: 细节向实习白帽子公开

2014-01-18: 细节向公众公开

简要描述:

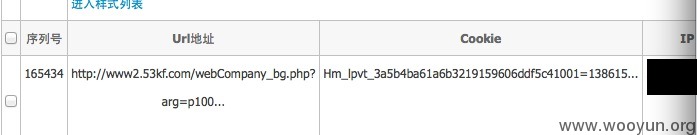

53KF聊天窗口XSS 可cookie 可各种淫蕩

详细说明:

#成因_上傳文件的時候沒有對path變量進行過濾,導致xss的產生

漏洞证明:

修复方案:

Content-Disposition: form-data; name="userfile"; filename="123.jpg"

Content-Type: image/jpeg

好好過濾~/upload.php中 filename這個字段

BTW:這個地方好象對safari支持不是很好,有空修復下。

版权声明:转载请注明来源 r0y@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-12-04 21:27

厂商回复:

感谢您对问题的提交,我们会抓紧修复。谢谢!

最新状态:

暂无

![]`JNSQA[%%CSAFJW`UDMC{5.png](http://wimg.zone.ci/upload/201312/0420103723e047bc3d0d3d85aad649c02528d1a0.png)