漏洞概要

关注数(24)

关注此漏洞

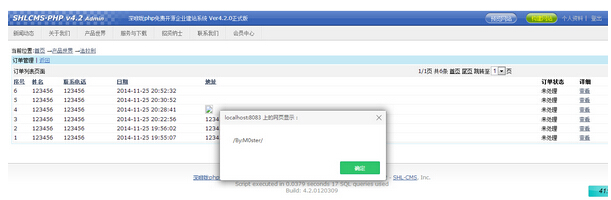

漏洞标题:深喉咙php免费开源企业建站系统存储型XSS直接盲打管理员,获取管理员cookie

提交时间:2014-12-07 20:49

修复时间:2015-03-07 20:50

公开时间:2015-03-07 20:50

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2014-12-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

深喉咙php免费开源企业建站系统XSS打管理员cookie

详细说明:

厂商:http://www.shenhoulong.com/SHLCMS42/

版本:SHLCMS(PHP)Ver4.2正式版本

步骤:安装——注册——登录————购买产品————地址栏添加xsscode——恩,好,弹管理员?还是拿管理员cookie吧。

<img src="/upload/201412/031544522351c26242059fa79d8bfcc820a9d50e.jpg" alt="QQ截图

20141203154208.jpg" />

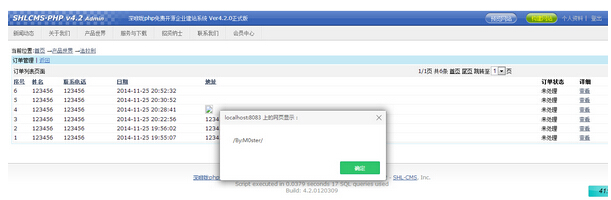

好了。。。我们登录后台。。。然后。。。点击查看

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应