漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155258

漏洞标题:清华大学用友俩个小问题

相关厂商:清华大学

漏洞作者: whynot

提交时间:2015-11-23 15:53

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-23: 细节已通知厂商并且等待厂商处理中

2015-11-24: 厂商已经确认,细节仅向厂商公开

2015-12-04: 细节向核心白帽子及相关领域专家公开

2015-12-14: 细节向普通白帽子公开

2015-12-24: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

测试某站点时用友这个系统 还没有成功提交过一个大学漏洞 就提交上来了

详细说明:

WooYun: 用友NC-IUFO报表系统部分安全问题(影响多个大客户)

1.非授权访问

http://erp.tup.tsinghua.edu.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

http://proxy.tup.tsinghua.edu.cn/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

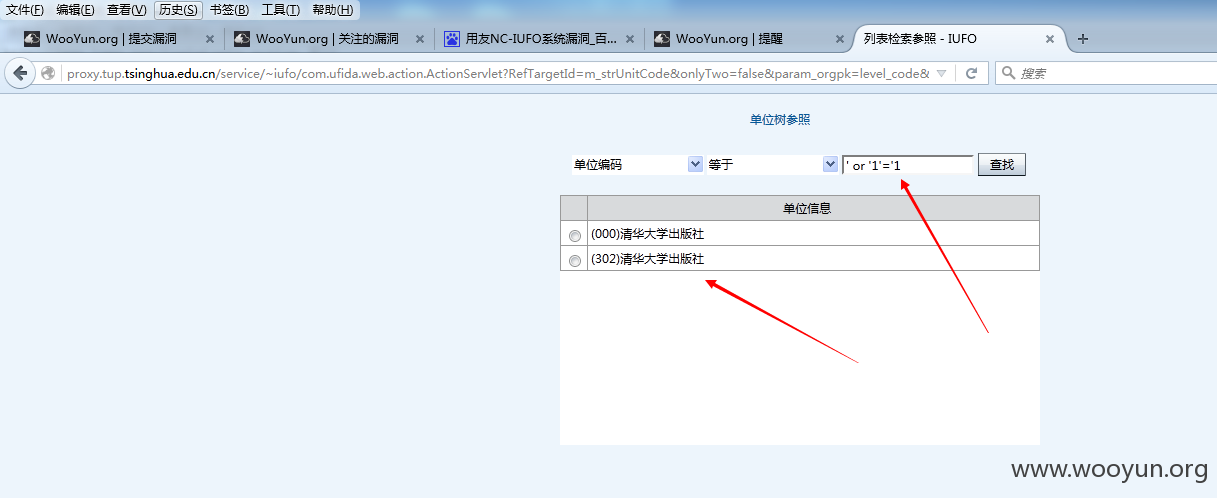

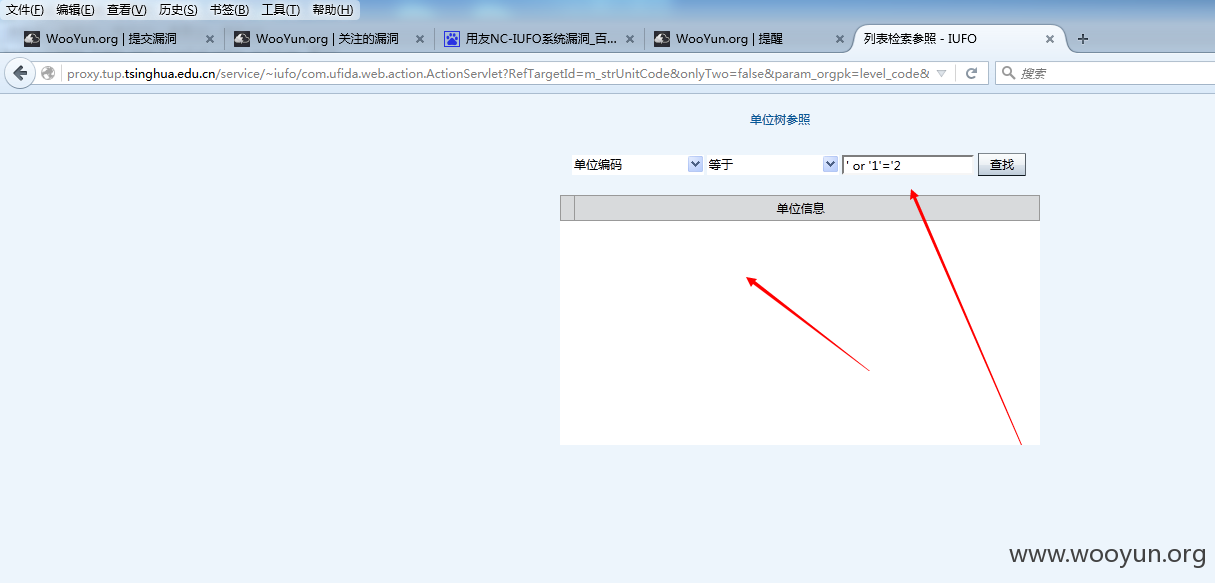

2.sql注入

http://proxy.tup.tsinghua.edu.cn/service/~iufo/com.ufida.web.action.ActionServlet?RefTargetId=m_strUnitCode&onlyTwo=false¶m_orgpk=level_code&retType=unit_code&Operation=Search&action=nc.ui.iufo.web.reference.base.UnitTableRefAction&method=execute

WooYun: 用友TurboCRM SQL盲注(通杀所有版本)

测试了下 未跑出数据 未深入

漏洞证明:

修复方案:

修复

版权声明:转载请注明来源 whynot@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-11-24 08:44

厂商回复:

谢谢提醒 我们会尽快修复的。

最新状态:

暂无