漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054540

漏洞标题:记漫游阿里巴巴安全响应中心&&查内部任意员工信息#2

相关厂商:淘宝网

漏洞作者: bing

提交时间:2014-03-25 13:24

修复时间:2014-05-09 13:24

公开时间:2014-05-09 13:24

漏洞类型:内部绝密信息泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-25: 细节已通知厂商并且等待厂商处理中

2014-03-26: 厂商已经确认,细节仅向厂商公开

2014-04-05: 细节向核心白帽子及相关领域专家公开

2014-04-15: 细节向普通白帽子公开

2014-04-25: 细节向实习白帽子公开

2014-05-09: 细节向公众公开

简要描述:

细微之处总是带来致命伤害,当高级安全工程师认为弱口令再也不是安全威胁的时候

详细说明:

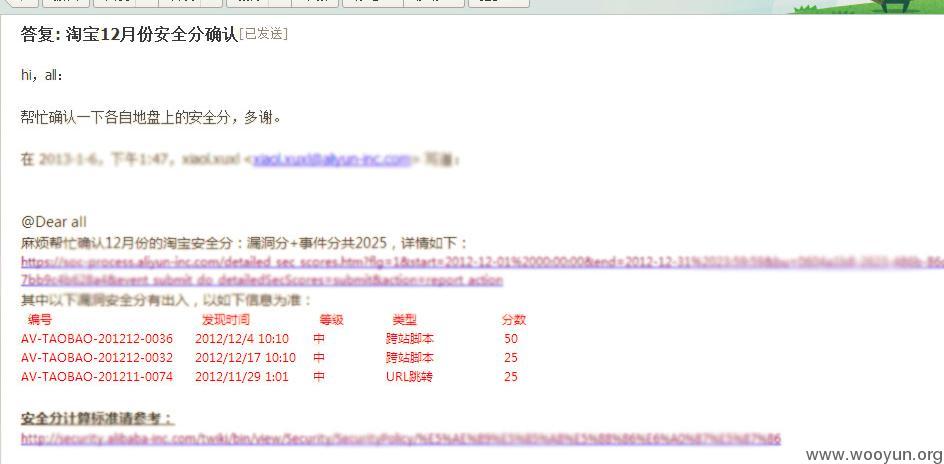

接口、数据、自动化,又让我凑齐三样东西了!你们总是看不上眼,但是往往最不起眼的漏洞带来的是致命的危害。

1、过少限制的接口

没有域帐号的限制、邮箱登录在登录错误三次后验证码限制,就算这样只要数据量够大都同样是缺陷

2、员工数据从哪里来?

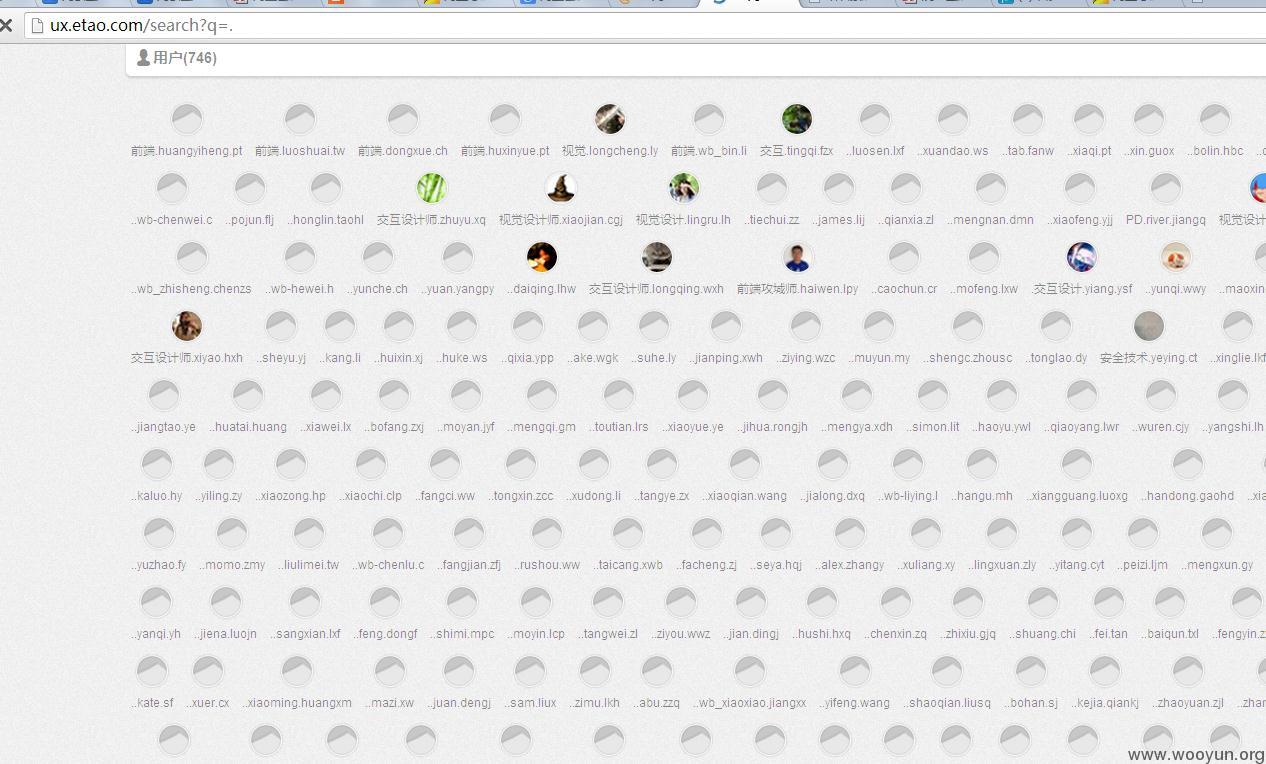

http://ux.etao.com/search?q=.

在每篇博文里都已经将用户名隐藏了,只能说你们的搜索功能真的很丰富?通过前面的经验,我们知道阿里员工帐号都带有“.”依照这个特征,我们就可以将其它用户给排除,成功获得600多用户帐号

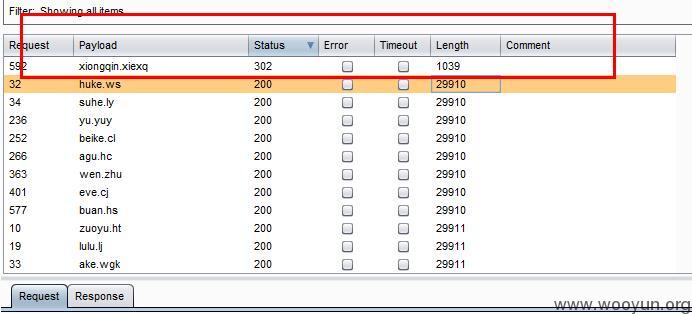

3、自动化攻击

burpsuite,加上生成的一些弱口令规则,成功破解一例帐号

xio**xq hello1234

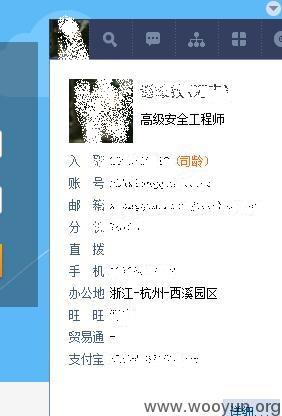

登录成功,最后阴差阳错的发现是位搞基安全工程师的帐号存在弱口令

我们在试试asrc的后台,原来阿里这两天开启了弱口令机制,这位工程师还没有及时修改密码,咱么就点到为止不继续了。

接下来如何查询内部任意用户信息呢?

http://work.alibaba-inc.com/photo/aliwork_app_download.html

发现此URL未做任何权限验证

安装阿里客户端

漏洞证明:

修复方案:

you know it!

版权声明:转载请注明来源 bing@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-03-26 10:58

厂商回复:

感谢你对我们的支持与关注,该问题我们正在修复。谢谢!

最新状态:

暂无