漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063453

漏洞标题:乾豪综合教务管理系统数万学生信息泄漏

相关厂商:大连乾豪软件工程有限公司

漏洞作者: Gosuto

提交时间:2014-06-04 14:27

修复时间:2014-09-02 14:28

公开时间:2014-09-02 14:28

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-04: 细节已通知厂商并且等待厂商处理中

2014-06-08: 厂商已经确认,细节仅向厂商公开

2014-06-11: 细节向第三方安全合作伙伴开放

2014-08-02: 细节向核心白帽子及相关领域专家公开

2014-08-12: 细节向普通白帽子公开

2014-08-22: 细节向实习白帽子公开

2014-09-02: 细节向公众公开

简要描述:

乾豪教务系统设计缺陷导致数据库配置信息泄漏,可导致攻击者任意操作数据库。

详细说明:

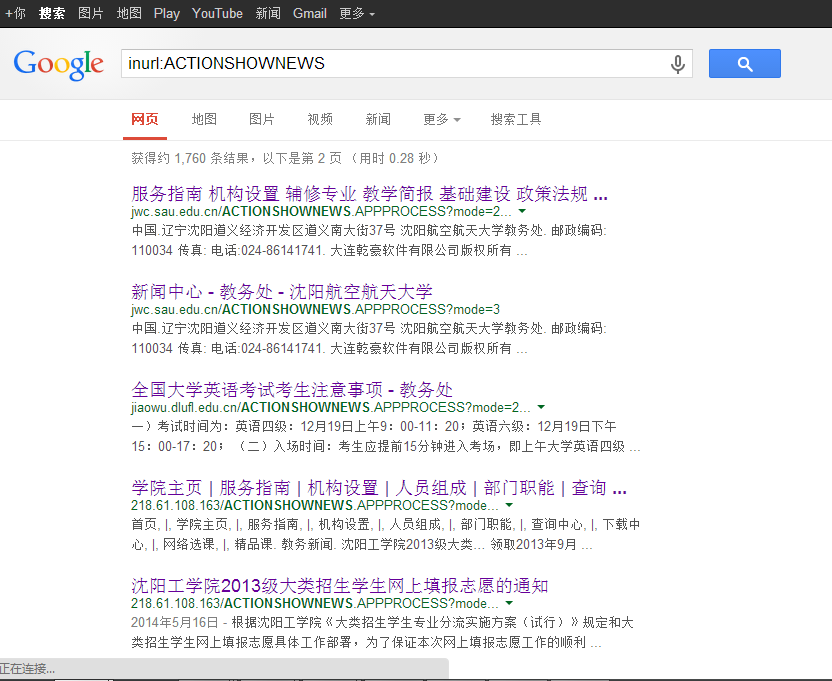

这套教务系统基于jsp+oracle开发,很多高校都在使用,如大连工业大学,沈阳工业大学,大连外语等,直接google:inurl:ACTIONSHOWNEWS,可以搜索到好多。

之前拿下了一个该教务系统的服务器,苦于当时不懂java,一直没能拿到数据库的操作权限,实在是我心头一大遗憾,最近学习了一下java,又捡起了这个,才发现原来这套系统漏洞这么多,注入,任意文件上传就不说了,连数据库连接配置都可任意查看...

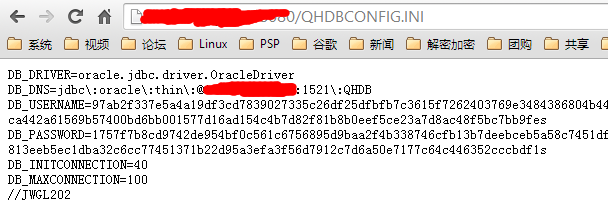

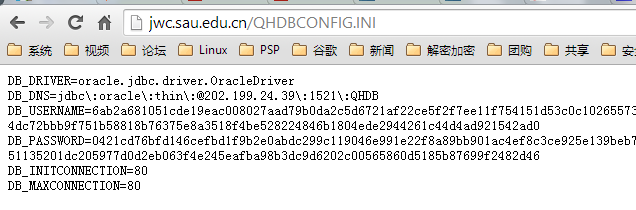

该教务系统的数据库连接配置文件为:QHDBCONFIG.INI,直接访问教务系统网址+QHDBCONFIG.INI,就可以看到配置了。

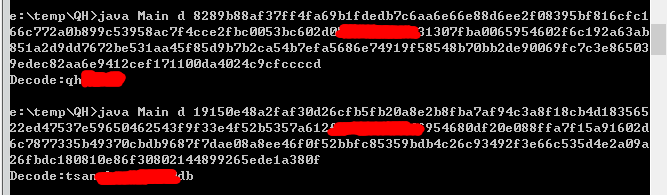

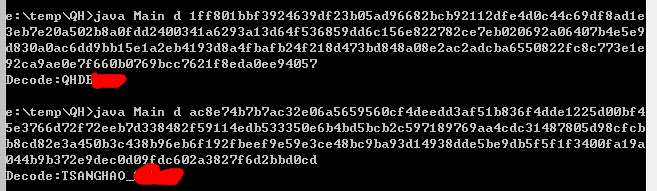

可以看到,用户名和密码是加密的,因为这个我确实头疼了好一阵,后来靠着java的一些基础,我反编译了jsp调用的包,发现了该密文的加密方式,采用了RSA算法进行加密,不过由于class文件反编译是非常方便的,所以即使采用了这种比较安全的加密算法,也没多大用,下面为算法部分截取。

通过它自己的加解密算法,很简单的就写出了解密程序。

接着就是一个一个学校去查看配置文件,并解密,再连接数据库就OK

漏洞证明:

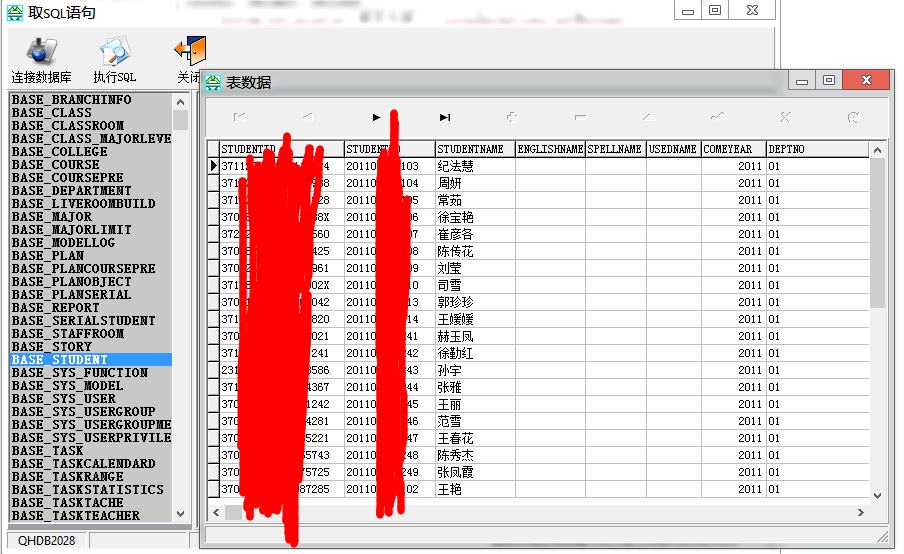

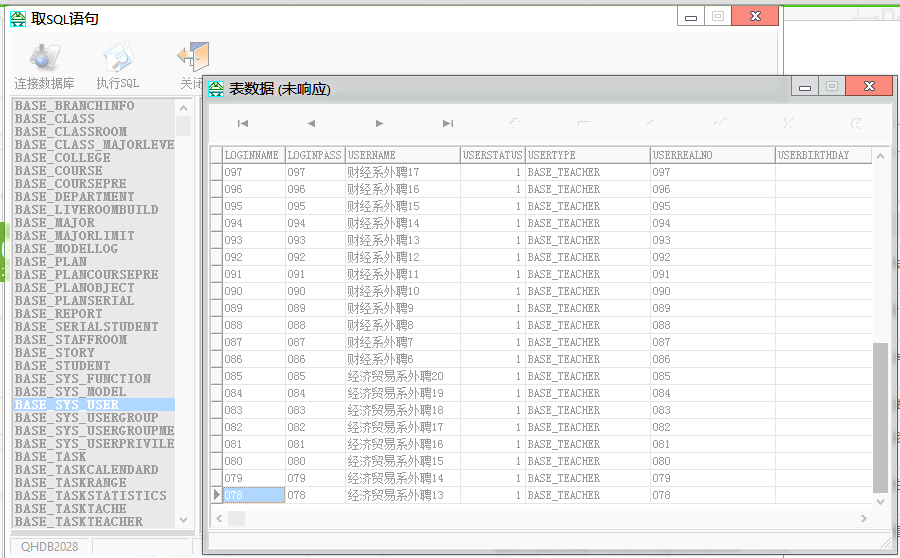

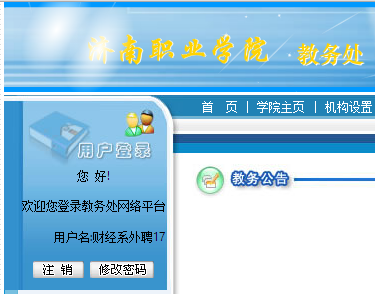

这里我随便搜索了一个,就以济南职业学院(http://edu.jnvc.cn/)做演示吧。

首先访问http://edu.jnvc.cn/QHDBCONFIG.INI,可以看到,数据库连接文件已经显示出来了。

接着我们解密下数据库的用户名和密码。

再接下来,我们根据配置连接数据库就可以了。

网络不是很好,程序假死了...不过我们仍可看到,密码都是明文保存的...

我们随便登陆一个试试,很好,登陆上了。

修复方案:

这么复杂的事情,你们来想吧...

版权声明:转载请注明来源 Gosuto@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2014-06-08 22:00

厂商回复:

CNVD确认并复现所述第一层风险(对于加解密未进一步测试,测试工作由上海交通大学网络信息中心协助完成),转由CNCERT转报给教育网应急组织CCERT处置。

最新状态:

暂无