漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082537

漏洞标题:重庆银行电子商城订单商品价格可以任意修改

相关厂商:重庆银行

漏洞作者: Dark4ce

提交时间:2014-11-10 17:36

修复时间:2014-12-25 17:38

公开时间:2014-12-25 17:38

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-10: 细节已通知厂商并且等待厂商处理中

2014-11-14: 厂商已经确认,细节仅向厂商公开

2014-11-24: 细节向核心白帽子及相关领域专家公开

2014-12-04: 细节向普通白帽子公开

2014-12-14: 细节向实习白帽子公开

2014-12-25: 细节向公众公开

简要描述:

原因就不说了

无意中看到一个http://mall.cqcbank.com/扫描结果为安全,任何漏洞都木有;

手贱的就做下这个网站的安全检测,结果就呵呵了。

详细说明:

银行类的网站相对比较敏感,就不敢用扫描工具了。

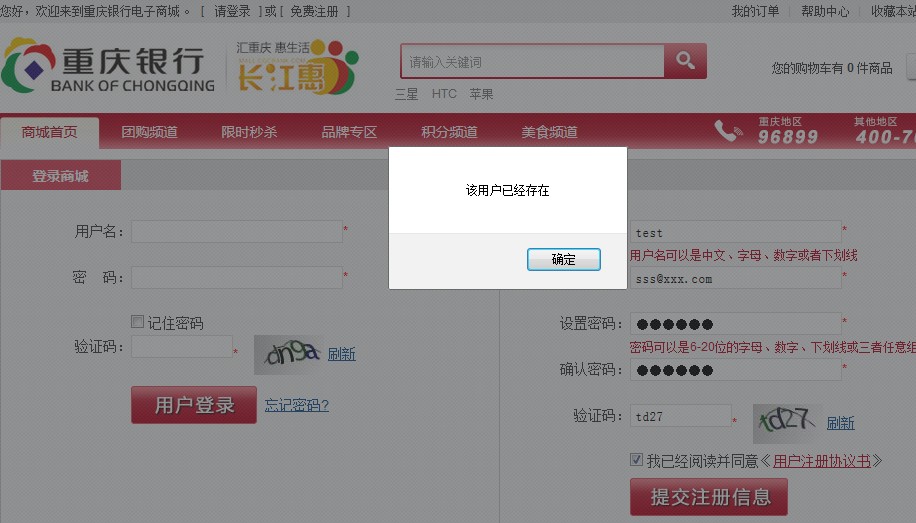

1、首先在商城登录的地方,http://mall.cqcbank.com/ics-mallweb/MemberLogin.do?_locale=zh_CN&BankId=999999999999&LoginType=C ,输入用户名,点击忘记密码,但是系统会默认往账户邮箱发验证邮件,无果。就开始点击注册用户,输入test,显示用户已存在

2、下一步就是猜测用户密码,结果是test/testtest,成功登陆商城。

3、登陆商城,开始找问题点,在订单查询那块发现点问题,输入<ScriPT>ALErt()</ScRiPt>进行查询,报错

,这个地方看了下,挺难利用的。

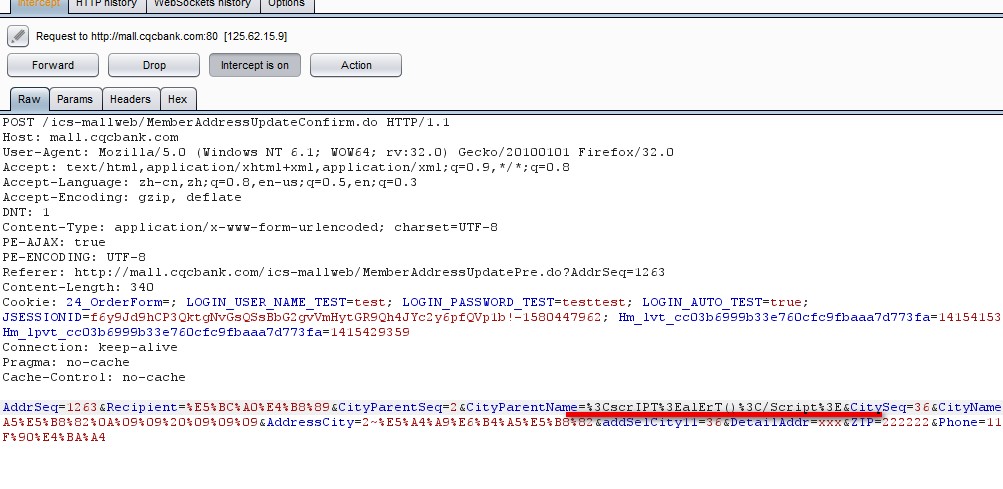

4、接着尝试着购物,点击结算,要输入购物人的信息,开始修改购物人的个人信息,各个输入框没有对用户信息进行严格的校验,抓包,修改数据。

这个地方应该可以XSS盲打。未利用。

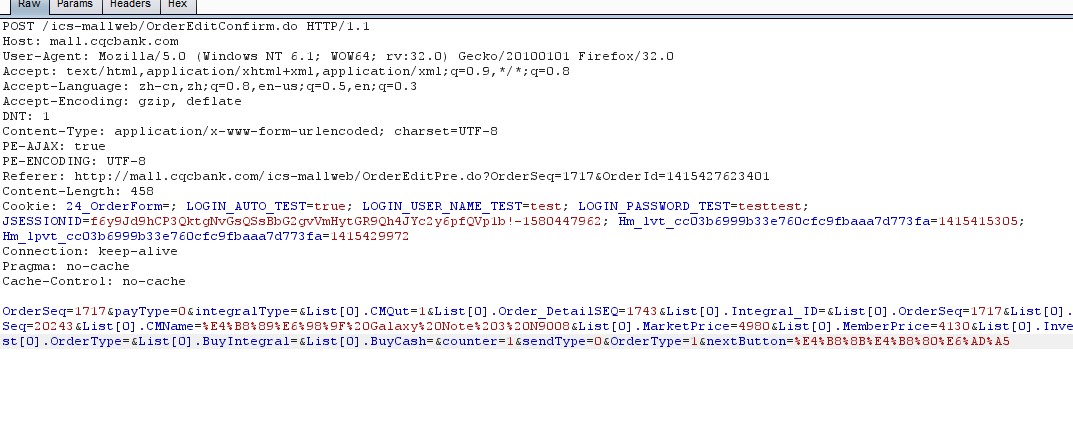

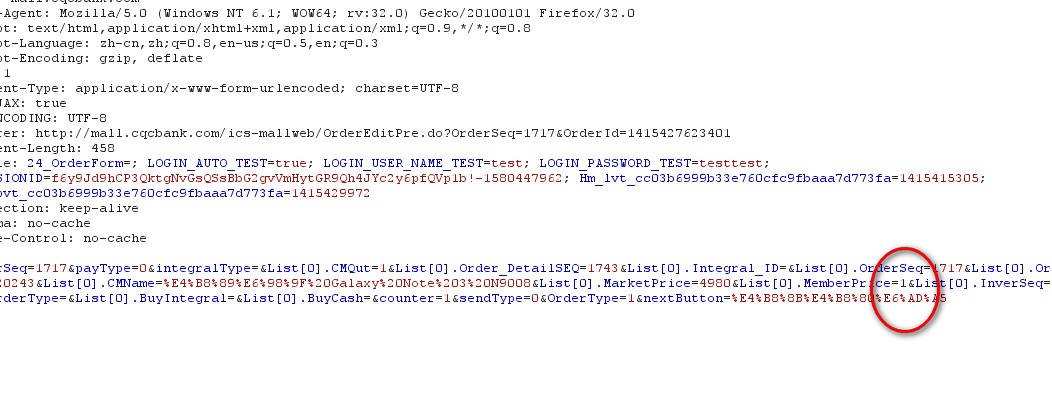

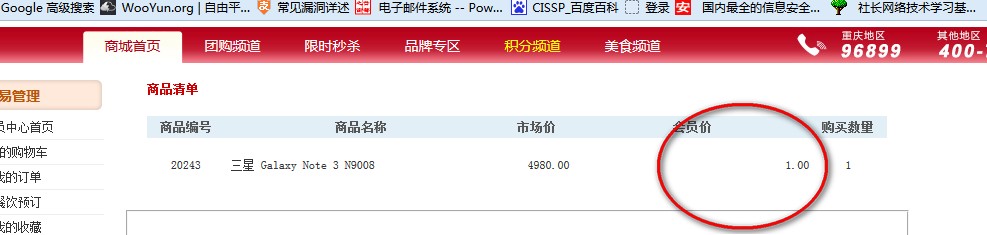

5、之前在乌云上看到过修改物品价格的案例,所以也尝试着去修改。直接看图吧

大家就凑合着看吧。

漏洞证明:

见详细说明吧

修复方案:

前端和后端对提交的数据要严格的校验。

版权声明:转载请注明来源 Dark4ce@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-11-14 15:41

厂商回复:

最新状态:

暂无